Comment saisir iCloud. Nous comprenons des systèmes de sauvegarde iPhone et iPad

02

jan.

2011

Elcomsoft Phone Mot de passe Disker Professional 1.45.837

Année de publication: 2010

Genre: récupération du mot de passe

Développeur: Elcomsoft Co. Ltd.

Site de développeur: http://www.elcomsoft.com.

Langue de l'interface: Anglais

Plateforme: Windows 98, XP, XP X64, 2003, Vista, Vista X64, 2008, 7, 7 x64

Configuration requise:

Environ 6 Mo d'espace libre sur le disque dur

CPU moderne avec support d'instruction SSE2

Fichier Manifest.Plist de la sauvegarde iPhone / iPod / iPad créée par iTunes (ou complétez la sauvegarde pour lire les données de Keychain)

Une ou plusieurs des cartes NVIDIA ou ATI soutenues, ou Tableau TACC1441 (recommandé pour l'accélération matérielle)

La description: Elcomsoft Phone Mot de passe Disker - Permet aux experts des agences de la force publique d'accéder à une copie de sauvegarde protégée par mot de passe pour les smartphones et les périphériques portables basés sur la plate-forme RIM BlackBerry et Apple iOS. L'utilitaire prend en charge tous les smartphones BlackBerry et tous les périphériques portables sur la plate-forme Apple iOS, y compris iPhone, iPad et iPod Touch de toutes les générations et versions, y compris iPhone 4 et iOS 4.1.

L'utilitaire vous permet de restaurer des mots de passe pour des sauvegardes des périphériques Apple et BlackBerry. Les copies de sauvegarde peuvent contenir des livres d'adresses, des journaux d'appels, des fichiers SMS, des calendriers, des listes de cas, des photographies, des messages vocales et de la configuration des comptes de messagerie, des applications tierces, des journaux de pages Web visitées et du contenu de ces pages stockées dans le cache Mémoire.

Pour augmenter à plusieurs reprises la vitesse des mots de passe pour les sauvegardes stockées sur des périphériques Apple, l'utilitaire utilise la technologie d'accélération développée par la société à l'aide de cartes graphiques. ElComsoft Phone Mot de passe Le disjoncteur est le premier sur le marché de ce type de programme permettant d'accéder aux sauvegardes protégées de l'iPhone / iPod et du seul utilitaire pouvant lire et déchiffrer le contenu de la clé de stockage du système contenant des touches de cryptage, des mots de passe des comptes de messagerie. , Sites Web et applications de comptes tiers. Ces opérations sont possibles si le mot de passe est connu ou restauré.

ElComsoft Phone Mot de passe Disker utilise la technologie d'accélération de mot de passe utilisant des adaptateurs graphiques ATI et NVIDIA. L'application de l'attaque de mot vous permet de restaurer le mot de passe beaucoup plus rapidement qu'avec l'intégrité directe habituelle. Avec la technologie de mot de passe de mot de passe sur des cartes graphiques, vous obtenez la puissance informatique du supercalculateur au prix de la carte graphique "Accueil".

ElComsoft Phone Mot de passe Le disjoncteur est le premier au programme sur le marché qui utilise des adaptateurs graphiques d'alimentation informatiques pour récupérer des mots de passe sur les sauvegardes iPhone, iPad et iPod! Lors de l'installation de cartes graphiques "home" conventionnelles ATI et de NVIDIA, vous recevrez une puissance informatique supercalculatrice: la vitesse des mots de passe augmente de dizaines de fois par rapport à la force brute sur le processeur central. Pour le moment, jusqu'à 8 adaptateurs graphiques ATI et Nvidia sont maintenus, y compris la série NVIDIA GeForce 8, 9, 100, 200, 400 et GTX 580 et la série ATI Radeon 4800, 5000 et HD 6970.

ElComSoft Phone Mot de passe Le disjoncteur prend en charge de puissantes attaques de dictionnaire utilisant divers vocabulaires et combinaisons. Selon de nombreuses études, la plupart des utilisateurs créent des mots de passe significatifs à partir des mots communs qu'ils sont plus faciles à retenir. Le disjoncteur ElComsoft Phone Mot de passe peut restaurer rapidement de tels mots de passe et leurs variations dans n'importe quelle langue. ElComsoft Phone Mot de passe Le disjoncteur prend en charge de nombreuses mutations et combinaisons de dictionnaires, essayant des centaines d'options pour chaque mot du dictionnaire. Afin de ne pas manquer l'occasion de choisir le mot de passe souhaité dès que possible.

Dans les périphériques Apple iPhone, les mots de passe sur les comptes de messagerie, les sites Web et diverses applications sont stockés dans le stockage du système (porte-clés) sous forme cryptée, et les touches de cryptage matériel sont propres à chaque périphérique spécifique. Avant la sortie du système d'exploitation iOS 4, seules les données du stockage sont toujours cryptées uniquement par les touches de périphérique uniques, mais avec la sortie Apple iOS4, il est possible de créer des copies de sauvegarde dans lesquelles le contenu du stockage sera crypté. par une clé principale en fonction du mot de passe de l'utilisateur. ElComsoft Phone Mot de passe Disjoncteur vous permet de lire instantanément (et de déchiffrer) toutes les données d'un tel stockage, y compris des mots de passe si le mot de passe principal est connu ou restauré à l'aide des attaques ci-dessus.

ElComsoft Phone Mot de passe Disker n'utilise pas Apple iTunes ou BlackBerry Desktop dans son travail, c'est-à-dire qu'il n'est pas nécessaire d'installer ces programmes. Toutes les opérations de sélection de mot de passe sont fabriquées en mode hors connexion.

Accès aux informations stockées dans des copies de sauvegarde protégées par mot de passe Iphone, iPad et iPod touch

Accès aux informations stockées dans des copies de sauvegarde protégées par mot de passe des smartphones BlackBerry

Restauration des mots de passe aux sauvegardes de tout smartphones BlackBerry

Données de lecture et de décodage dans le stockage du système (Keychain) (mots de passe des comptes de messagerie, mots de passe permettant d'accéder aux réseaux Wi-Fi et aux mots de passe pour accéder aux sites Web et aux applications tierces)

Accélération à l'aide de plusieurs adaptateurs graphiques budgétaires ATI ou NVIDIA * installés dans le système

Accélération matérielle à l'aide de Tableau TACC1441

Intaks dans le dictionnaire utilisant diverses mutations de vocabulaire et combinaisons de vocabulaire

Le programme est effectué complètement en mode hors connexion et ne nécessite pas d'installation de Apple iTunes ou BlackBerry Desktop Software.

Récupération de mot de passe aux sauvegardes pour iPhone originale et «modifiée», iPhone 3G, iPhone 3GS, iPhone 4, iPad et iPod touch (jusqu'à 4 génération inclus)

La compatibilité avec toutes les iTunes augmente (y compris 10,0), système d'exploitation iOS (3 et 4, y compris 4.1) et BlackBerry Desktop Software

Décodage Backup Copies iPhone sur un mot de passe bien connu

Utilisez les instructions AES-NI pour accélérer les mots de passe des copies de sauvegarde BlackBerry

AMD Radeon HD 6970 Support et NVIDIA GTX 580

Prise en charge iOS 3.x et 4.x

- Support iPhone 3G / 3GS / 4

- Support iPod Touch et iPad

- Soutenir tous les appareils BlackBerry

- Buste plein

- attaque dans le dictionnaire avec des mutations

- le nombre de processeurs pris en charge 32

- le nombre d'adaptateurs graphiques pris en charge 8

- Accélération matérielle avec tableau TACC1441

- Suppression et décodage des données dans Keybagging (périphériques iOS)

- Accès aux sauvegardes iPhone / iPad / iPod (avec un mot de passe célèbre) **

- Accès aux copies de sauvegarde de BlackBerry (avec un mot de passe célèbre)

S'il vous plaît ne partez pas avec la distribution. Merci)

04

avr.

2011

Elcomsoft mot de passe de récupération de mot de passe 2011 1.70

Année de sortie: 2011

Genre: récupération du mot de passe

Site du développeur: http://www.elcomsoft.ru/

Langue d'interface: anglais

Description: Bundle de récupération de mot de passe ElComsoft est une solution complète permettant d'accéder aux fichiers cryptés et aux ressources système. Le produit comprend un ensemble complet de programmes ElComsoft. L'accès aux documents cryptés et aux ressources peut être restauré à l'aide de la réinitialisation, du remplacement, de la récupération rapide ou de la sélection de mots de passe originaux. Elcomsoft Products sont basés sur les pauses scientifiques les plus modernes ...

10

mai

2010

Kristanix Password Generator Professional 5.51 Enterprise Edition

Année de publication: 2010

Genre: Générateur de mot de passe

Développeur: Logiciel Kristanix

Site Web du développeur: http://www.kristanixsoftware.com

Langue d'interface: anglais

Plateforme: Windows XP, Vista, 7

Description: Kristanix Password Generator Professional est un générateur super-résistant professionnel pour pirater des mots de passe uniques avec des signes non répétés. Génère à 10 millions de mots de passe uniques, surnoms et connexions pour une session, dans diverses méthodes entièrement aléatoires. C'est une réconciliation pour la Absence d'un mot dans le dictionnaire et n'autorise pas les doublons d'exportation de mots de passe.

04

sénateur

2010

Magie de récupération du mot de passe de bureau 6.1.1.22

Année de publication: 2010

Genre: récupération, copie des données endommagées, fichiers

Langue d'interface: anglais

Description: Magic de récupération de mot de passe de bureau - Programme de restauration des mots de passe perdus ou oubliés à partir de documents Word, de tables d'excellence, de bases de données PowerPoint et d'accès. Prise en charge des chiffres, des lettres et des symboles ou par ...

19

déc

2009

Anybizsoft PDF Mot de passe Remover 1.0.1.10

Année de sortie: 2009

Genre: Travailler avec PDF

Développeur: Anybizsoft.

Site du développeur: http: //www.anybiz non.net/

Langue d'interface: anglais

Plateforme: Windows 2000, XP, Vista, 7

Configuration système requise: minimum

Description: PDF Mot de passe Remover - Supprime les mots de passe et supprime les restrictions avec les fichiers PDF. Il arrive que vous ayez le plein droit de modifier le document PDF, mais vous avez oublié le mot de passe. Ou de sorte que votre collègue a créé un rapport au format PDF, mais cela ne fonctionne plus dans votre entreprise. Ce problème a une solution! Cliquez avec le bouton droit sur le fichier PDF, sélectionnez Decrypt avec Anybizsoft PD ...

02

sénateur

2010

Magie de récupération du mot de passe zip 6.1.1.26

Année de publication: 2010

Développeur: Récupération de mot de passe Magic Studio Ltd

Site Web du développeur: http: // mot de passe- examens-magic.com

Langue d'interface: anglais

Plateforme: Windows 2000, XP, 2003, Vista, 2008, 7

Configuration requise: Intel ou AMD ou processeurs compatibles pour 1000 MHz RAM minimum 128 Mo

Description: Magic de récupération de mot de passe zip - facile à utiliser un programme qui aidera à restaurer des mots de passe oubliés aux archives zip. La prise en charge est prise en charge par des chiffres, des lettres et des symboles. Si le mot de passe est ...

31

août

2010

Magie de récupération de mot de passe RAR 6.1.1.355

Année de publication: 2010

Genre: récupération de données, fichiers, copie et restauration de fichiers endommagés

Développeur: Récupération de mot de passe Magic Studio Ltd

Site Web du développeur: http: // mot de passe- examens-magic.com

Langue d'interface: anglais

Plateforme: Windows 2000, XP, 2003, Vista, 2008, 7

Configuration système requise: Processeurs Intel ou AMD ou compatible pour 1000 MHz MMHZ RAM minimum 128 mégaoctets (MB) Commande minimum 700 Mo d'espace disque libre

Description: Magic de récupération de mot de passe RAR - Assemblage à jour d'un utilitaire unique et puissant pour la recherche de mots de passe des archives RAR. Avec ...

21

avr.

2011

Multi Mot de passe Récupération 1.2.8

Année de sortie: 2011

Genre: mot de passe Decryor

Site de développeur: http://www.passrecovery.com/ru/index.php

Description: La récupération multi-mot de passe (MPR) est une solution multifonctionnelle pour Windows pour déchiffrer et tester des mots de passe pour la résistance. MPR trouve et déchiffre automatiquement les mots de passe de plus de 80 programmes populaires, tout en ne nécessitant aucune intervention de l'utilisateur. Outre le décryptage, il montre des mots de passe à la naissance, vous permet de copier ...

28

oct.

2010

Elcomsoft Dreampack 2010 + Dictionnaires

Année de sortie: 2008-2010

Genre: Récupération, piratage de mot de passe

Développeur: Elcomsoft Co. Ltd.

Site du développeur: http://www.elcomsoft.com/

Langue d'interface: russe + anglais

Description: Elcomsoft Dreampack 2010 - Un ensemble de mots de passe de logiciels pour la récupération (piratage) et des données dans diverses applications pour toute vie. Dans la distribution, il existe des dictionnaires pour des mots de passe. Les numéros de série pour les programmes se trouvent dans le dossier avec ce programme. Liste de programme et description Accès avancé Password Recoverection 2.5 Accès avancé Récupération du mot de passe (il ...

16

mar.

2011

Elcomsoft Dreampack 2011 + Dictionnaires

Version: 2011.

Année de sortie: 2011

Genre: Protection par mot de passe, récupération de mot de passe, cryptage, décryptage

Développeur: Elcomsoft Co. Ltd.

Site développeur: http://www.elcomsoft.com

Langue d'interface: multilingue (russe est présent)

Plateforme: Windows 2000, XP, Vista, 7

Description: Elcomsoft Dreampack 2011 est un ensemble de logiciels de mots de passe de récupération (piratage) et de données dans diverses applications d'Elcomsoft. Liste des programmes et descriptionAdvanced Access Password Recoverection 2.5 Accès avancé Récupération de mot de passe (ou simplement ACPR) vous permet de restaurer les mots de passe aux bases de données Microsoft ...

27

jun.

2018

Version: 1.2.7

Année de sortie: 2011

Genre: mot de passe Decryor

Développeur: Alexander Demchenko

Site Web du développeur: http://www.passrecovery.com

Langue d'interface: multilingue (russe est présent)

Plateforme: Windows 95, 98, ME, 2000, XP, 2003, Vista, 7

Description: La récupération multi-mot de passe (MPR) est une solution multifonctionnelle pour Windows pour déchiffrer et tester des mots de passe pour la résistance. MPR trouve et déchiffre automatiquement les mots de passe de plus de 80 programmes populaires, tout en ne nécessitant aucune intervention de l'utilisateur. En plus du décryptage, les mots de passe sont montrés à la naissance, vous permet de copier ...

05

mais je

2010

Mot de passe Protect USB 3.6.1 + portable

Année de publication: 2005

Genre: Protection des données

Développeur: logiciel de protection par mot de passe

Site développeur: www.password-protect-software.com

Langue d'interface: russe

Plateforme: Windows XP, Vista, 7

Description: sortir du travail ou l'autre, vous avez oublié de prendre un lecteur flash. Et il y a des fichiers ou des dossiers, ce qui n'est pas souhaitable de regarder personne. Ou à la maison PC, vous souhaitez protéger quelque chose de la vision des autres, par exemple des parents ou des enfants. Password Protect USB est un programme avec lequel vous pouvez protéger un nombre illimité de dossiers avec votre mot de passe personnel.

Supplémentaire. Informations: Le programme vous permet d'installer ...

23

avr.

2011

Multi Mot de passe Récupération 1.2.8 Portable

Année de sortie: 2011

Genre: mot de passe Decryor

Développeur: Alexander Demchenko

Site développeur: http://passrecovery.com/

Langue d'interface: multilingue (russe est présent)

Plateforme: Windows 95, 98, ME, 2000, XP, 2003, Vista, 7

Description: La récupération multi-mots de passe est une solution multifonctionnelle aux mots de passe de déchiffrement et de test pour la résistance. La récupération Multi Mot de passe trouve automatiquement et décrypte instantanément les mots de passe de plus de 80 programmes populaires, tout en ne nécessitant aucune intervention de l'utilisateur. En plus du décryptage, il montre des mots de passe à la naissance, vous permet de copier le fichier SAM, SG ...

26

fév.

2008

Mon explorateur de téléphone 1.6.2 RUS (nouvelle version) (2007)

Année de sortie: 2007

Genre: Programme de développeur de téléphonie mobile: F.J. Weshsystberger.

Éditeur: Madmax

Type de publication: Pirate

Langue d'interface: Russe seulement

Médecine: Non requis

Plate-forme: PC.

Configuration système requise: Windows 95,98,2000, ME, XP, Vista, 16 Mo de RAM

Description: Le programme de contrôle de téléphone le plus puissant. A un gestionnaire de fichiers, des éditeurs SMS, un répertoire téléphonique, des profils, etc. Savez également comment enregistrer des copies de sauvegarde de tout ce qui est au téléphone et restaurera de manière ajustable à partir des sauvegardes. Capable de se synchroniser avec Outlook. En général, de très grandes opportunités. Dans la théorie doit ...

Extraction de fichiers de discussions et de skype, y compris des métadonnées sur des fichiers distants

Dans la version 9.40, il est possible de télécharger des histoires de correspondance utilisateur dans Skype. Du compte de compte Microsoft de l'utilisateur Téléchargements Chats, SMS, des listes de contacts utilisateur, ainsi que des fichiers envoyés et reçus. Extrait les salles de discussion individuelles et de groupe, des messages individuels et des pièces jointes. De plus, Elcomsoft Phone Daker Extraits et métadonnées sur les salles de discussion et les messages supprimés il y a moins de 30 jours. L'extraction et l'affichage des métadonnées sont également disponibles pour les fichiers qui ont été supprimés il y a plus de 30 jours.

La composition de ces métadonnées comprend la date et l'heure de la suppression du chat, de la date et de l'heure d'envoi du dernier message, du nombre de participants et de leurs identifiants Skype. L'étude des données sur des discussions distantes est capable de fournir des experts une assistance inestimable dans les enquêtes.

Nouveau mécanisme de travail avec ICLOUD, accès à bas niveau dans iCloud Drive

Un nouveau mécanisme d'accès dans l'ICLOUD Cloud fonctionne plus rapidement et plus fiable, vous permettant de télécharger des copies de sauvegarde créées par des périphériques exécutant iOS jusqu'à la version 13.2 iOS.

Pour l'accès aux données stockées dans iCloud Drive, un nouveau mécanisme de bas niveau est présenté.

accès. La nouvelle fonctionnalité est pertinente lorsque vous téléchargez des fichiers à partir du stockage de cloud Lecteur ICLOUD dans les cas où plusieurs périphériques exécutant des versions réelles et obsolètes du système d'exploitation sont liées au compte. L'utilisation d'un accès à bas niveau vous permet de récupérer des données de iCloud lecteurs non disponibles via les API officielles.

Supprimer des données des copies de sauvegarde locales et «Cloud» des appareils mobiles Apple

ElComsoft Phone Daker est un outil universel pour extraire des données à partir de sauvegardes et de stockage "Cloud" d'appareils mobiles ICLOUD exécutant toutes les versions de iOS. L'outil permet aux experts de la loi d'accéder à une copie de sauvegarde protégée par mot de passe ou à des données de téléchargement de iCloud. L'utilitaire prend en charge tous les périphériques portables sur la plate-forme Apple iOS, y compris iPhone, iPad et iPod Touch de toutes les générations.

L'utilitaire vous permet de restaurer des mots de passe pour des appels de sauvegarde des appareils Apple à l'aide d'attaques avancées et d'accélération matérielle par des cartes vidéo AMD et NVIDIA. Les copies de sauvegarde peuvent contenir des livres d'adresses, des journaux d'appels, des fichiers SMS, des calendriers, des listes de cas, des photographies, des messages vocaux et de la configuration des comptes de messagerie, des applications tierces, du journal des pages Web visitées et du contenu de ces pages stockées dans la mémoire de cache .

Extraction de données du "nuage" icloud

Les utilisateurs des utilisateurs de la plate-forme iOS sont disponibles plusieurs possibilités de sauvegarde du contenu de leurs appareils. Vous pouvez créer des copies de sauvegarde des informations et les enregistrer localement sur votre ordinateur en utilisant Apple iTunes. Une alternative est la sauvegarde automatique des données dans le référentiel "Cloud" d'Apple iCloud. Présenté en juin 2011, le service ICLOUD permet aux utilisateurs de stocker des données de leurs périphériques sur des serveurs distants et de les utiliser sur plusieurs périphériques. De plus, ICLOUD peut être utilisé pour synchroniser des courriels, des contacts, des événements, des signets, des photos et d'autres informations.

Les sauvegardes à iCloud sont incrémentielles. Si le périphérique est configuré pour utiliser le service iCloud, la machine crée automatiquement une sauvegarde à chaque fois connectant à un réseau sans fil et à une source d'alimentation.

Avec l'aide d'Elcomsoft Phone Daker, vous pouvez supprimer directement du "Cloud", sans même avoir le dispositif lui-même sur vos mains. Tout ce qui est nécessaire pour accéder aux archives en ligne ICLOUD est un identifiant Apple et un mot de passe utilisateur ou un marqueur d'authentification binaire (réservoir d'authentification) extrait de l'ordinateur de l'utilisateur. Les données peuvent être disponibles sans le consentement de l'utilisateur, qui rend Elcomsoft Phone Disker par une solution idéale pour les organisations d'application de la loi et de renseignement.

Des installations de stockage "Cloud" sont récupérées à la fois des copies de sauvegarde des dispositifs de données exécutant iOS et d'autres fichiers stockés à iCloud:

- documents iwork (pages, numéros, keynote) - si vous êtes configuré pour enregistrer dans le nuage

- documents d'application latéraux (sauvegarder les jeux, la base de mot de passe, les copies de la correspondance WhatsApp, etc.)

- certains fichiers système, y compris les dictionnaires personnalisés

- keychain icloud.

- SMS et messages IMESSAGE, y compris les pièces jointes

Des référentiels "Cloud" sont récupérés à la fois des copies de sauvegarde des dispositifs de données exécutant iOS et d'autres fichiers stockés dans iCloud ou iCloud Drive.

Veuillez noter que Elcomsoft Phone Daker ne peut aucun déclenchement de l'iPhone en contournant le verrouillage d'activation, modifier l'iPhone ou supprimer / modifier le code PIN pour la carte SIM. Le programme est conçu uniquement pour restaurer les mots de passe aux sauvegardes et pour accéder aux données et aux sauvegardes de iCloud. Pour plus d'informations, contactez votre référence d'aide ou des questions fréquemment posées via le disjoncteur du mot de passe téléphonique.

Lorsque vous téléchargez des sauvegardes IOS 11.2 et de nouveaux comptes iCloud avec authentification à deux facteurs, un enregistrement de verrouillage temporaire est possible, nécessitant une réinitialisation de mot de passe.

Les principaux avantages du produit

Avec l'aide du disjoncteur Elcomsoft Phone, extrait à distance des mots de passe enregistrés, des données de carte de crédit et d'autres informations protégées du service Cloud Apple pour stocker et synchroniser la synchronisation de mot de passe Keychain ICLOUD ("Keys iCloud"). ElComsoft Phone Daker est le seul produit sur le marché qui donne accès à la clé ICLOUD.

Les dernières versions IOS synchronisent les données de santé des utilisateurs (Apple Health), SMS et IMessage avec le service «Cloud» ICLOUD. ElComsoft Phone Daker vous permet de récupérer des données de santé Apple synchronisées, des messages et des pièces jointes à partir du "Cloud", y compris des fichiers multimédias et des documents. Pour accéder aux données, en plus de la connexion, du mot de passe et du facteur d'authentification secondaire, vous devez spécifier un mot de passe ou un code PIN de l'un des périphériques enregistrés.

Chargement d'une grande quantité de données effectuées pour la première fois, peut prendre plusieurs heures. Les mises à jour ultérieures se produisent beaucoup plus rapidement, car Le système de stockage incrémentiel des mises à jour est utilisé. Si la vitesse de téléchargement est plus importante que la complétude des données, utilisez Elcomsoft Phone Daker, vous pouvez obtenir rapidement les informations nécessaires et sauter des données moins importantes nécessitant la plus haute heure de télécharger (par exemple, musique ou vidéo). Messages, pièces jointes, paramètres de téléphone, journaux d'appels, carnets d'adresses, notes et pièces jointes, calendrier, paramètres de compte de messagerie, photos, vidéos et autres données peuvent être sélectionnés à l'avance et téléchargés en quelques minutes, ce qui permet d'accéder à des informations importantes en réalité. temps.

En commençant par iOS 9, l'iPhone synchronise automatiquement certains types de données avec le "nuage". Les données tombent dans ICLOUD quelles que soient les copies de sauvegarde principales, et peuvent être récupérées même lors de la création de sauvegardes à ICLOUD sont désactivées. Contrairement à des sauvegardes créées une fois par jour, ces données sont synchronisées automatiquement avec le compte d'utilisateur et entrent dans le "nuage" avec un délai minimum.

Avec l'aide d'Elcomsoft Phone Daker, les journaux d'appels synchronisés et d'autres informations sont récupérés: contacts, calendriers, notes et pièces jointes (y compris à distance) et les actions de l'utilisateur dans le navigateur Safari (y compris les enregistrements distants). Une liste complète des données synchronisées récupérables comprend:

- Safari Navigateur (historique, signets, onglets ouverts)

- Calendriers, notes, contacts, annexes d'application

- Mots de passe des ensembles de clés de clés et de mots de passe de temps d'écran

- Historique détaillé des appels

- Apple Cartes Maps (itinéraires, requêtes de recherche Objets marqués)

- Wi-Fi (informations sur les points d'accès, les adresses MAC, la date et le périphérique à partir desquels ont été ajoutés)

- Portefeuille de portefeuille (sauf les cartes de paiement)

- Informations sur l'utilisateur (adresse, numéros de téléphone, nom) et ses périphériques (y compris les numéros de série et la version du système d'exploitation)

- iBooks (documents et fichiers PDF ajoutés par l'utilisateur)

Dans les nouvelles versions de iOS et Mac OS X, il a la possibilité de stocker des photos séparément des sauvegardes dans le service iCloud Photo Library. Dans iCloud Photo Library, une nouvelle API est utilisée pour accéder aux fichiers et les photos elles-mêmes ne sont plus enregistrées dans des sauvegardes de "Cloud" des périphériques.

ElComsoft Phone Daker extrait des fichiers de la bibliothèque de photos iCloud, y compris des photos supprimées par l'utilisateur. À l'aide de ElComsoft Phone Daker, vous pouvez extraire des photos qui ont été supprimées au cours des 30 derniers jours. Un accès sélectif aux albums utilisateur est disponible.

Dans les nouvelles versions Mac OS X, le mécanisme de cryptage de données intégré est utilisé, Filevault Cryptokontainer 2. Elcomsoft Phone Daker Extraits a déposé des touches de cryptage sur des volumes cryptés du compte d'identification Apple et décrypte Toma Filevault 2 sans appliquer l'attaque "frontale".

Disponible pour les éditions médico-légales. Tom avec système de fichiers APFS n'est pas pris en charge pour le moment.

Récemment, Apple travaille constamment pour améliorer la sécurité de sa plate-forme mobile. Un nombre croissant d'utilisateurs de périphériques mobiles Apple protège l'accès à des informations à l'aide d'une authentification à deux facteurs. Maintenant, pour l'accès des données à partir du "Cloud" à partir d'un nouveau périphérique, vous devez passer une étape supplémentaire d'authentification: pour obtenir un code d'accès pour un administrateur ou entrer une clé de sauvegarde spéciale.

Elcomsoft Phone Daker prend en charge toutes les méthodes pertinentes d'authentification à deux facteurs, ce qui permettra aux experts de travailler avec les données "Cloud" protégées de cette manière. Pour récupérer des données du compte, qui utilise une authentification à deux facteurs, l'expert devra utiliser un périphérique autorisé pour obtenir un code d'accès jetable ou entrer une clé spéciale.

Lorsque vous travaillez avec une authentification à deux facteurs dans ElComsoft Phone Daker, un code d'accès jetable ou une clé spéciale n'aura besoin que d'introduire une seule fois. Les demandes suivantes dans les sessions actuelles et ultérieures seront traitées sans chèques supplémentaires.

Utilisateurs disponibles de professionnels et médico-légaux

La possibilité d'accéder aux données d'iCloud sans utiliser le login et le mot de passe - l'opportunité unique du disjoncteur téléphonique Elcomsoft. Si un mot de passe du compte d'utilisateur est inconnu, vous pouvez utiliser un marqueur d'authentification spécial pour accéder aux données du cloud »extraites de l'ordinateur de l'utilisateur. L'utilisation d'un marqueur binaire ne nécessite pas de connexion avec un mot de passe ou une authentification secondaire.

Les marqueurs d'authentification sont créés par iTunes et sont stockés sur un disque rigide de l'ordinateur à partir de laquelle l'accès à iCloud est disponible. À l'aide des marqueurs d'authentification, il est possible d'accéder aux données de iCloud, et même pas d'informations sur la connexion et le mot de passe de l'utilisateur. Vous pouvez extraire le marqueur d'authentification directement à partir de l'ordinateur de l'utilisateur et à partir d'un disque dur ou d'une image binaire, ce qui est particulièrement important lorsque vous utilisez le produit dans les laboratoires médico-légaux et dans des conditions où seul un disque dur ou son image extraite à partir de l'ordinateur étudié est disponible. Pour extraire des marqueurs sur le disjoncteur ElComsoft Phone, la fonctionnalité est intégrée à la recherche et à extraire les marqueurs d'authentification d'un disque dur de l'ordinateur ou de son image.

Un ensemble de données disponible via le marqueur d'authentification dépend de l'ensemble des facteurs: Versions iOS et le panneau ILLOUD sur l'ordinateur de l'utilisateur, la disponibilité ou l'absence dans le compte d'authentification à deux facteurs et autres.

En plus des sauvegardes, de «Nuages» iCloud, vous pouvez extraire de tels fichiers tels que des documents d'utilisateur et des tableaux, des données d'application, des sauvegardes WhatsApp, des données du livret et bien plus encore. Bien que certains types de données (principalement des documents) puissent être récupérés à l'aide de l'application iCloud pour Windows / MacOS, l'accès au tableau de données principale n'est possible qu'avec ElComsoft Phone Disker. Un point important est le manque de notification de l'utilisateur par courrier électronique lors du téléchargement de fichiers de "Clouds". Les enregistrements classiques iCloud sont pris en charge et le nouveau lecteur iCloud.

Éditions justificatives disponibles

Les copies de sauvegarde de ces périphériques exécutant Windows Phone 8/8.1 et Windows 10 mobiles sont créées et prises en charge exclusivement dans le "Cloud", pour laquelle Microsoft dispose de l'espace dans son propre référentiel "Cloud" Onedrive.

ElComsoft Phone Daker offre la possibilité d'accéder à distance des données du service "Cloud" de Microsoft, qui contient des copies de sauvegarde des données de Windows Phone 8. L'extraction des données de Microsoft Service étend de manière significative les possibilités offertes aux criminologistes de l'étude des appareils mobiles. Pour accéder, vous devez spécifier le login et le mot de passe à partir du compte utilisateur de compte Microsoft.

Historiquement, Elcomsoft Phone Breaker a été conçu comme produit pour récupérer des données utilisateur à partir de copies de sauvegarde protégées iOS. Elcomsoft Phone Breaker est le premier sur le marché de ce type de programme permettant d'accéder aux sauvegardes protégées iPhone, iPod et iPad et le seul utilitaire pouvant lire et déchiffrer le contenu des touches de stockage du système (Keychain) contenant des touches de cryptage, des mots de passe des comptes de messagerie, des sites Web et applications tierces. Ces opérations sont possibles si le mot de passe est connu ou restauré.

Pour déchiffrer les données stockées dans la sauvegarde, vous devez restaurer le mot de passe texte d'origine. Pour le mot de passe maximum de mot de passe rapide, les programmeurs ElComsoft ont mis au point un certain nombre de technologies qui allouent le produit parmi les concurrents.

Pour augmenter à plusieurs reprises le cours de l'intégrité, le produit développé par la société développé par la société avec des cartes graphiques développées par la société. L'utilisation de l'accélération matérielle des mots de passe avec des cartes vidéo de jeu AMD et NVidia vous permet d'augmenter le taux de déchiffrement de 20 à 40 fois par rapport aux algorithmes qui disposent de ressources informatiques du processeur central. La technologie de dénombrement des mots de passe sur les cartes graphiques vous permet d'obtenir la puissance informatique de supercalinateur au prix d'une carte graphique moyenne.

ElComsoft Phone Breaker est capable d'utiliser simultanément un nombre illimité de cartes vidéo installées sur l'ordinateur, même si les périphériques appartiennent à différentes générations, utilisent différentes architectures et sont libérées par différents fabricants. Grâce à cette fonctionnalité, les utilisateurs d'Elcomsoft Phone Breacher ne doivent pas nécessairement se débarrasser des anciens appareils lors de la mise à jour du système. Si, au lieu de remplacer la carte vidéo, ajoutez simplement un nouvel adaptateur à l'ordinateur, Elcomsoft Phone Daker sera en mesure d'utiliser les ressources informatiques de tout le périphérique installé dans le système pour obtenir la vitesse de taille maximale du mot de passe.

L'utilisation d'attaques «intelligentes» et la tenue de l'attaque de mot vous permet de restaurer le mot de passe beaucoup plus rapidement. ElComsoft Phone Daker prend en charge de puissantes attaques d'entrée à l'aide de divers vocabulaires et combinaisons. Selon de nombreuses études, la plupart des utilisateurs créent des mots de passe significatif des mots courants qu'il est plus facile de se rappeler. ElComsoft Phone Daker peut rapidement restaurer de tels mots de passe et leurs variations dans n'importe quelle langue. Le produit prend en charge de nombreuses mutations et combinaisons de dictionnaire, essayant des centaines d'options pour chaque mot du dictionnaire. Afin de ne pas manquer l'occasion de choisir le mot de passe souhaité dès que possible.

Dans les périphériques Apple iPhone, les mots de passe des comptes de messagerie, des sites Web et diverses applications sont stockés dans le stockage du système (porte-clés) sous forme cryptée, et les touches de cryptage matériel sont propres à chaque périphérique spécifique. Avant la sortie du système d'exploitation iOS 4, les données contenues dans le référentiel sont toujours cryptées uniquement à l'aide de touches de périphérique uniques, mais avec la sortie Apple iOS 4, il est possible de créer des sauvegardes dans lesquelles le contenu du stockage sera Soyez crypté par la clé principale en fonction du mot de passe de l'utilisateur. Elcomsoft Phone Daker vous permet de lire (et de déchiffrer) toutes les données d'un tel stockage, y compris des mots de passe si le mot de passe principal est connu ou restauré à l'aide des attaques ci-dessus.

Vidéo sur le produit

Seulement paresseux, mais peu de gens suivent les recommandations de spécialistes disant à propos de la sauvegarde. Avec des données de sauvegarde de l'ordinateur, tout est plus ou moins clair. Et comment sont les choses sur le front mobile? Comment les smartphones, les comprimés et autres appareils plus exotiques vont-ils exécuter Apple iOS, Google (et non Google) et Microsoft Windows et BlackBerry 10 s'adaptent à cette tâche? Dans le nouveau cycle de publication, nous indiquerons comment retirer les données sur lesquelles économiser, comment restaurer la sécurité et la manière de pirater.

"Série" d'aujourd'hui sera consacrée aux copies de sauvegarde de l'IOS, nous verrons ce qui suit et laissera Windows Phone et Blackberry 10 pour une collation. Avertissez immédiatement que l'article est divisé en deux parties: dans le premier nous allons essayer de Découvrez si les sauvegardes IOS sont sûres et si elles sont en toute sécurité, la seconde est consacrée à l'étude du dispositif interne de la sauvegarde iCloud et de l'extraction des données de celui-ci, qui s'appelle des mains nues, sans l'aide d'outils spéciaux. .

Apple iOS.

En commençant par iOS 5, Apple Apple utilise la possibilité de sauvegarder automatiquement les données du périphérique dans le cloud. Dans les anciennes versions d'IOS, cette fonctionnalité devait être activée manuellement, mais dans ce dernier, il a commencé à être offert comme option par défaut. Dans iOS 9, des copies nuageuses ne sont plus stockées dans iCloud, mais dans un lecteur icloud plus polyvalent.

À propos, seulement 5 Go est disponible gratuitement à ICLOUD, ce qui suffit, cependant, suffit à stocker des applications et des paramètres, même des périphériques de 64 Go à bord. Pour les utilisateurs qui souhaitent conserver de nombreuses photos et vidéos dans le cloud, Apple propose une option d'abonnement payée. Vous pouvez activer la sauvegarde du cloud lorsque vous activez l'appareil ou à tout moment dans les paramètres de l'appareil (Paramètres -\u003e iCloud -\u003e Sauvegarde).

Après avoir activé le réglage de la sauvegarde sur le cloud, les éléments suivants se produisent. Vous rentrez chez vous (ou dans un autre endroit où il y a un réseau de connexion Wi-Fi téléphonique bien connu) et mettez l'appareil à charger. À ce stade, le téléphone (ou la tablette ou l'iPad) est automatiquement connecté au cloud et fusionne des changements incrémentiels. Bien sûr, si la copie est terminée pour la première fois, toutes les données sont téléchargées sur le cloud - le processus est sans précédent et consommant une quantité notable de trafic. La sauvegarde ne commence pas plus souvent qu'une fois par jour. Si nécessaire, cela peut être fait et manuellement (commander maintenant).

Et qu'en est-il de la récupération des données? C'est aussi simple. Directement lors de l'activation d'un nouveau (ou de l'ancien, après réinitialisation des paramètres), vous pouvez sélectionner le périphérique à partir de laquelle la sauvegarde pour restaurer les données. De plus, ni le modèle ni la version du système d'exploitation du grand rôle ne sont joués: les données de l'ancien iPhone peuvent être restaurées au nouvel iPad et inversement. Cela fonctionne tout cela vraiment très pratique. Vous êtes allé, disons en vacances et a perdu le téléphone. Il enveloppa sur l'Apple Store le plus proche, a activé un nouvel iPhone et tous les paramètres, applications, contacts, journaux d'appels, photos et même le papier peint et l'emplacement des icônes - tout sera restauré par lui-même "par air".

Les sauvegardes de nuage sont sûres?

Faites attention au signe à la fin de l'en-tête. La sécurité des sauvegardes des nuages \u200b\u200biOS sous une grande question, la réponse à laquelle, cependant, est bien connue.

Donc, la première et la plus importante chose: les sauvegardes de nuage sont cryptées. La deuxième chose moins importante n'est pas moins importante: la clé de cryptage est stockée à côté des données cryptées et il n'est pas difficile de l'obtenir. Le cryptage protège ainsi les données uniquement au moment de leur transfert entre l'appareil et le serveur, mais ... Suivant, Apple ni les services spéciaux ont des problèmes d'accès à vos données.

Qu'en est-il des attaquants? C'est un peu plus compliqué, car d'accéder à la copie du cloud, vous aurez au moins besoin d'apprendre l'identifiant Apple et le mot de passe de l'utilisateur. Cependant, un petit phishing ou génie social - et le mot de passe de l'ID Apple dans notre poche. Suivant est le cas: définissez ElComsoft Phone Daker, entrez ID et Mot de passe - et Voilà! Données utilisateur dans notre poche.

Cette méthode a été utilisée pour vol de photos de célébrités. Non, ça ne convient pas!

Et en effet, ce n'est pas bon nulle part. En conséquence, Apple a mis au point un mécanisme d'authentification à double facteur (à cette époque - une vérification en deux étapes), ce qui rendait grandement difficile les attaquants qui ont reçu un mot de passe du compte d'identification Apple. Lorsque ce mécanisme est activé, il était nécessaire de saisir non seulement la connexion et le mot de passe, mais également un code ponctuel pouvant être obtenu à un périphérique de confiance via Push ou en tant que SMS à un numéro de téléphone de confiance.

L'introduction d'une étape d'authentification supplémentaire compliquait de manière significative la durée de vie des attaquants, en particulier d'ingénierie sociale: il fallait désormais seulement apprendre de la victime un mot de passe lui-même, mais également en quelque sorte faire un rapport à un code jetable. Cependant, les assaillants ont giclé avec cela, comme un outil utilisant la version piratée de Elcomsoft Phone Daker:

Si l'attaquant a reçu l'accès à l'ordinateur de l'utilisateur, il est apparu une chance et passez à travers l'ensemble et toutes les personnes de protection - connexions, mots de passe et codes. Il suffisait d'extraire le marqueur d'authentification binaire de l'ordinateur sur lequel le programme ICLOUD pour Windows a été installé (et activé). En outre, le cas de la technologie: le marqueur est entré dans ElComsoft Phone Daker, les sauvegardes sont téléchargées et que le code de connexion, le mot de passe et un code ponctuel ne sont pas nécessaires.

Comment ont-ils réagi à Apple? Très rapidement: la vie du marqueur d'authentification iCloud a diminué de plusieurs mois à la journée. Vrai, il y a subtilité: dans iOS 9, comme nous l'avons déjà écrit, les copies de sauvegarde ne sont pas enregistrées dans iCloud, mais dans ICloud Drive, pour lesquelles les marqueurs d'authentification et agissent aujourd'hui très longtemps.

Et comment sont les choses avec des mots de passe de sites, de réseaux sociaux et de comptes? Tout n'est pas si sans équivoque. Si vous récupérez d'une copie en nuage sur le même appareil, tout ira bien: l'appareil va restaurer et gagner quelque chose sans rien. Si un autre appareil est restauré, la situation sera exactement la même que possible avec un backbone local Backlammp: Tous les mots de passe de Keychain (y compris les mots de passe du Wi-Fi, du courrier, des réseaux sociaux) ne seront pas restaurés. Et non seulement ils. De nombreuses applications stockent des données dans Keychain avec la seule option de cette périphérique - "uniquement sur cet appareil". Tout d'abord, cela fait référence aux utilitaires de stockage de mot de passe, à divers documents de stockage de documents et similaires.

Comment le FBI pourrait obtenir des données de l'iPhone flèche de San Bernardino

Initialement, l'extraction des données de la flèche iPhone 5C de San Bernardino a été compliquée par trois facteurs:

- Le smartphone a été crypté à l'aide d'un mot de passe inconnu,

- La dernière sauvegarde iCloud est faite il y a plus d'un mois

- Employeur du suspect (ministère de la Santé), qui possède un smartphone, car une raison quelconque a jeté le mot de passe de iCloud.

Et que si le dernier élément n'a pas été exécuté? Cette affaire a une procédure de police standard. Le suspect téléphonique est isolé des fréquences radio - placée dans un ensemble de protection spécial de sac de Faraday, après quoi elle se connecte au chargeur. Le point d'accès augmente avec le même SSID et le même mot de passe, comme le suspect. L'antenne est introduite à l'intérieur du package isolé dans lequel le dispositif est couché et est prêt: le téléphone lui-même crée une nouvelle copie des données supprimées des serveurs Apple. Faites attention, déverrouillez l'appareil. Il n'y a pas besoin - il n'a pas besoin d'un code PIN ni d'une empreinte digitale. (Entre parenthèses Notez une fois à nouveau que pour que ce système fonctionne, le téléphone doit être déverrouillé au moins une fois après le démarrage «froid», sinon le mot de passe du Wi-FI restera crypté et que le téléphone ne tentera pas de se connecter à la réseau.)

Naturellement, cette méthode n'a pu réussir que si la sauvegarde du nuage est activée. Le FBI insiste sur le fait que la sauvegarde n'était pas activée, mais il n'y a aucune raison de croire.

La sécurité est pratique?

Imaginez la situation. Vous avez activé l'authentification à deux facteurs. Je suis allé en vacances. L'ancien iPhone (c'est un appareil de confiance, il s'agit d'un transporteur d'une carte SIM avec un numéro de téléphone de confiance, que vous pouvez obtenir SMS avec code) a disparu. Vous venez à l'Apple Store, achetez un nouvel iPhone et essayez de l'activer. Entrez un identifiant Apple, puis un mot de passe ... et vous avez besoin d'un code jetable, pour obtenir que vous n'avez nulle part et non quoi.

Continuation disponible uniquement aux participants

Option 1. Rejoignez la communauté du site pour lire tous les matériaux sur le site.

L'adhésion à la communauté pendant la période spécifiée vous ouvrira votre accès à tous les matériaux de pirate informatique, augmentera votre rabais accumulatif personnel et accumulera une note professionnelle Xakep Score!

Q: Votre produit jailbreakera-t-il mon iPhone, déverrouillez-le dans le transporteur, supprimez le verrouillage du code-code ou réinitialiser un code PIN de la carte SIM?

A: Désolé, aucun moyen.

Q: Alors, de quoi s'agit-il?

A: Le disjoncteur du mot de passe téléphonique prend en charge les sauvegardes iPhone, iPod Touch et iPad protégées par mot de passe.

Q: Je ne crée pas de sauvegardes de mon iPhone et ne savez pas même comment faire cela, pourquoi devrais-je m'occuper?

R: En fait, iTunes crée une sauvegarde chaque fois que vous synchronisez votre appareil avec un ordinateur. Maintenant, il est préjudiciable de savoir si cette intervention de l'utilisateur est une bonne idée, mais comme elle ou non, vous finissez par avoir des sauvegardes sur votre ordinateur. (Vous avez toujours la possibilité de créer un manuel de sauvegarde à tout moment, bien sûr).

Q: Où sont les sauvegardes ASE stockées?

R: Par défaut, les sauvegardes sont stockées dans les dossiers suivants:

- MAC.: ~ / Bibliothèque / Support d'application / MobileSync / Sauvegarde /

- Windows XP.: Documents et paramètres (Nom d'utilisateur) Application DataPasApple ComputerMobileSyncBackup

- Windows Vista. Et. Windows 7.: Utilisateurs (nom d'utilisateur) AppdataroamingApple ComputerMobileSyncBackup

Q: Vous avez raison, les sauvegardes sont là, mais qu'est-ce que "s" à l'intérieur? Je peux voir plusieurs dossiers là-bas, avec de longs noms étranges et des milliers de fichiers à l'intérieur avec des noms similaires et des extensions .mdinfo ou .mdata. Seuls trois fichiers ont des noms amicaux et ressemblent à XML.

R: Dire le moins, les sauvegardes contiennent presque tout de votre iPhone (à l'exception de la bibliothèque iTunes) et de toutes vos informations privées. Selon l'article de la base de connaissances Apple, les informations suivantes sont notamment:

- Carnet d'adresses et carnet d'adresses favoris

- Données de l'application App Store

- Paramètres d'application, préférences et données

- Autofill pour les pages Web.

- Caldav et comptes calendaires souscrits

- Comptes de calendrier.

- Événements de calendrier.

- Historique des appels.

- Rouleau de la caméra

- Achats in-app

- Keychain.

- Liste des sources de synchronisation externe (Mobile Me, Exchange ActiveSync)

- Préférences de service de localisation pour les applications et les sites Web que vous avez autorisés à utiliser votre emplacement.

- Comptes de messagerie.

- Configurations / profils gérés

- Carte Signets, recherches récentes, et l'emplacement actuel affiché dans les cartes

- Configurations de compte Microsoft Exchange

- Paramètres réseau (SPOTS WIFI enregistrés, paramètres VPN, Préférences de réseau)

- Nike + iPod a sauvegardé les séances d'entraînement et des paramètres

- Remarques.

- Cache d'application Web hors ligne / base de données

- Appareils Bluetooth appariés (qui ne peuvent être utilisés que s'ils sont restaurés sur le même téléphone qui a fait la sauvegarde)

- Safari Signets, cookies, historique, données hors ligne et pages ouvertes actuellement

- Corrections de suggestions enregistrées (elles sont enregistrées automatiquement lorsque vous rejetez des corrections suggérées)

- SMS et MMS (images et vidéo) messages

- Hôtes de confiance qui ont des certificats qui ne peuvent pas être vérifiés

- Mémos vocaux.

- Messagerie vocale prise.

- Papiers peints

- Clips Web.

- Bookmarks YouTube et Histoire

Pourquoi toutes ces choses sont stockées dans des fichiers séparés au lieu de l'archive unique, et les noms de fichiers restent avec Apple. Notre hypothèse, les noms de fichiers ne sont que des sommes de hachage de chemins complets dans ce fichier lorsqu'ils sont stockés à l'intérieur de l'appareil, mais nous n'avons pas vérifié. Est-ce que ça compte vraiment?

Bien que les fichiers ne semblent pas lisibles, ils ne sont pas cryptés. En fait, ce ne sont que des fichiers binaires ordinaires dans le format de base de données SQLite. Si vous ne savez pas ce que TAT est, ça ne vous dérange pas; Cela n'a pas vraiment d'importance. Ce qui est important, la plupart de vos informations privées sont stockées sur votre ordinateur en une forme simple et non protégée.

Q: Semble être une bonne idée de créer des sauvegardes iPhone, non?

Q: Si toutes ces informations sont déjà là, puis-je tout transférer à un nouveau périphérique en restau simplement la sauvegarde à un nouveau périphérique (autre modèle / plus récent)?

A: Oui, mais certaines restrictions s'appliquent. Continuez à lire, vous serez surpris.

Q: Qu'en est-il des mots de passe de sauvegarde?

A: Il est temps de citer Apple à nouveau:

"Dans l'écran Résumé iTunes, sélectionnez" Encrypypt iPhone Backup "si vous souhaitez chiffrer les informations stockées sur votre ordinateur lorsque iTunes fait une sauvegarde. Les sauvegardes cryptées sont indiquées par une icône de cadenas (comme visible ci-dessous dans la section Suppression d'une section de sauvegarde) et un mot de passe est requis pour restaurer les informations sur iPhone. Vous voudrez peut-être écrire le mot de passe pour votre sauvegarde et la stocker dans un endroit sûr. Si vous définissez un mot de passe, vous pouvez sélectionner pour stocker le mot de passe dans le porte-clés. Avec iOS 4 et plus tard, vous pouvez transférer votre sauvegarde de Keychain sur un nouveau périphérique si vous chiffrez la sauvegarde.AVERTISSEMENT: Si vous chiffrez une sauvegarde sur iPhone dans iTunes, puis oublie votre mot de passe, vous ne pourrez pas restaurer à partir de la sauvegarde et vos données ne seront pas recouvrées. Si vous oubliez le mot de passe, vous pouvez continuer à faire des sauvegardes et utiliser le périphérique, mais vous ne pourrez pas restaurer la sauvegarde cryptée dans n'importe quel appareil Witude du mot de passe. Vous n'avez pas besoin d'entrer le mot de passe pour votre sauvegarde à chaque sauvegarde ou de synchronisation.

Si vous ne vous souvenez plus que le mot de passe et que vous souhaitez recommencer, vous devrez effectuer une restauration complète du logiciel et lorsque vous êtes invité par iTunes à sélectionner la sauvegarde à partir de, choisissez Configurer en tant que nouveau périphérique. »

Essayez de lire attentivement le texte ci-dessus jusqu'à ce que vous l'obtenez. Si vous êtes comme la plupart d'entre nous et que vous ne l'obtenez pas après plusieurs essais, supportez-nous.

Q: Si je décidais jamais de définir un mot de passe et de l'oublier plus tard, devrais-je pouvoir en définir une autre plutôt facilement? Je veux dire, je n'ai pas besoin de vieilles sauvegardes du tout. Ou puis-je simplement connecter mon iPhone à un autre ordinateur et créer une autre sauvegarde avec mon nouveau mot de passe ou mitère un mot de passe?

A: Désolé, aucun moyen. Si vous avez déjà défini une option pour chiffrer vos sauvegardes avec un mot de passe, votre choix sera stocké au plus profond de votre iPhone. De plus, toute la vérification du mot de passe est également effectuée par l'iPhone, au fond du noyau iOS et non par iTunes comme vous pouvez deviner.

Q: vraiment?

A: Oui, pas de blague.

Q: Ensuite, qu'est-ce que je vais faire si j'oublie le mot de passe?

A: R.I.P. À votre iPhone! :)

Sérieusement, il n'y a que deux solutions réalistes. Premièrement, vous pouvez suivre la recommandation de Apple pour effectuer une réinitialisation complète de votre téléphone, configurer votre appareil en tant que nouveau et perdre tout contenu iPhone, des contacts à des photos (voir ci-dessus). C'est comme tirer une dent: vous le perdez , Mais bon - c'est gratuit!

Q: Retour à la sauvegarde sur iPhone, puis-je la restaurer sur un autre appareil?

A: Oui tu peux. Cependant, il y a une chose stockée dans la sauvegarde: "Keychain". Il y a juste quelque chose de spécial à ce sujet.

Q: Qu'est-ce qu'un porte-clés?

A: Keychain est un "stockage" que comprend les mots de passe de compte de messagerie, les mots de passe Wi-Fi et les mots de passe que vous entrez dans des sites Web et d'autres applications.

Q: Alors quoi?

A: Turn de Apple:

"Si vous chiffrez la sauvegarde avec iOS 4 et plus tard, les informations de porte-clés sont transférées sur le nouvel appareil. Avec une sauvegarde non cryptée, le porte-clés ne peut être restauré que sur le même iPhone ou iPod Touch. Si vous restaurez un nouveau périphérique avec une sauvegarde non cryptée, vous devrez entrer à nouveau ces mots de passe. "

Q: Comment le porte-clés est crypté?

A: Présumer que vous connaissez au moins quelque chose à propos de cryptage, parlant de iOS 4+ uniquement, voici la situation:

Si une sauvegarde n'est pas protégée par mot de passe, le clés de clés est crypté à l'aide des touches "Matériel" stockées sur l'iPhone et non accessible de l'extérieur. Vous pouvez restaurer ces sauvegardes en toute sécurité sur le même iPhone; Cependant, si vous le restaez à une autre. iPhone, le porte-clés sera complètement perdu.

Si une sauvegarde est protégée par un mot de passe, le porte-clés est crypté à l'aide des touches logicielles générées à partir du mot de passe de sauvegarde. En conséquence, vous pouvez restaurer ces sauvegardes à n'importe quel périphérique et les informations de porte-clés seront également restaurées. Afin de restaurer la sauvegarde, vous devrez entrer le mot de passe d'origine, vous devez donc le savoir. Ou vous pouvez casser le disjoncteur de mot de passe de téléphone.

Q: Quelle est la raison derrière cet étrange comportement?

A: Officiellement Sécurité. Ou la vie privée. Ou un autre mot de marketing agréable. Nous avons cependant voter pour la convivialité.

Q: Puis-je voir le contenu du porte-clés?

A: Oui, c'est ce que nous avons ajouté à la dernière version du disjoncteur de mot de passe téléphonique. Sélectionnez "Keychain Explorer" dans le menu "Fichier", choisissez une sauvegarde dans la liste des fichiers disponibles (chiffré!), Entrez votre mot de passe de sauvegarde lorsque Invité, et voyez ce qui se passe.

Q: Qu'est-ce que si je n'ai qu'une sauvegarde sans le mot de passe défini dessus?

A: Créez une nouvelle sauvegarde avec le mot de passe. C'est facile!

Q: Il y a beaucoup d'articles dans le porte-clés, mais comment les comprends-je?

A: Nous avons essayé de donner des noms «amicaux» à tous les domaines; Il existe également une explication qui apparaît dans la petite fenêtre lorsque vous soulignez un champ. Dans la plupart des cas, les connexions sont stockées dans le champ "Compte" et les mots de passe dans le champ "Données". Il existe également des informations spécifiques à certains éléments de Keychain tels que les comptes de messagerie, y compris les adresses de serveur, les numéros de port, les protocoles, etc.

Q: Pour certains articles, il n'y a pas de mot de passe, mais certaines données ressemblent à des clés de cryptage. De quoi es-tu?

A: Keychains sont un stockage à l'échelle du système. Ils ne sont pas limités au logiciel Apple uniquement. Toute application compatible IOS peut stocker toutes les informations dans le porte-clés, que seuls ses développeurs savent exactement comment interpréter ces données. Nous ne pouvons que consulter toutes les applications d'AppStore pour voir ce que le magasin dans le porte-clés.

Q: Puis-je extraire d'autres informations utiles à partir de la connexion à un point d'accès sans fil spécifique?

Extracteur de sauvegarde sur iPhone / iPod touch (Mac OS X)Q: Il y a beaucoup d'informations intéressantes dans le porte-clés! Je veux effectuer une analyse approfondie; comment puis-je faire ça?

A: Utilisez le disjoncteur de mot de passe téléphonique pour l'exporter dans un fichier XML ou un texte brut. XML est un format universel qui peut être utilisé à bien des égards. Nous avons fait notre travail, maintenant c'est votre tour.

Q: Est-ce que tout cela est légal?

A: Absolument. Si c'est votre iPhone et vos sauvegardes, ou si vous avez une permission du propriétaire, ou si vous savez certainement que le propriétaire ne vous dérangerait pas, ou soupçonnez le propriétaire de la triche ... ;-)

Dans cet article, je voudrais soulever un mystérieux surgir de mystérieux, qui enveloppe la science, appelée forenzic (anglais. La criminalistique). Forenzika est engagée dans la collecte de preuves numériques et leur analyse. Naturellement, nous examinerons cela à travers le prisme de l'univers Apple, ou plutôt - comme appliqué à l'iPhone. Commençons une interview avec les représentants de la société qui ont fait un nom pour cela - Elcomsoft.

Pour commencer, je vais vous dire comment j'ai décidé de faire le matériel sur ce sujet.

Peu de représentants russophones de la communauté informatique connaissent maintenant le magazine TARD Componderra. Je ne passerai pas beaucoup de temps sur le chant de diffirambov, car il n'aurait pas assez d'article, plus ce serait, peut-être, peut-être sur le très odieux des chroniqueurs de ce magazine - Sergey Mikhailovitch Golubitsky. C'est sa note sur le site de la publication tardive (il écrit régulièrement) est devenu le point de départ de cet article. Je le recommande de le lire pour être clair ce qui sera discuté.

Étant donné que je suis évidemment dans la catégorie, que Sergey Mikhailovich aime "Gobblines", alors, je souligne peut-être que je traite son travail avec respect et surtout je considère que mon enseignant et l'inspiration. Mais quant à ses notes, mentionnées ci-dessus, je choisis toujours la position de désaccord.

Je ne sais pas, délibérément ou par ignorance, mais comme une note est trop condensée avec des peintures au-dessus des problèmes de sécurité Apple. Dans sa caractéristique Sarcasme Horner, l'auteur lève "les tentatives d'Apple d'entrer sur le marché de l'entreprise", affirmant qu'il y avait une masse de trous dans leur sécurité, et récemment, à propos de l'horreur, d'énormes barres de sécurité fraîchement roulées, d'utiliser le produit Elcomsoft appelé Téléphone Disjoncteur de mot de passe. Dans le même temps, supposément de manière typique des grandes entreprises, Apple ignore complètement les problèmes des utilisateurs, qui s'appelle le mot à base de plantes de l'arrogance, fabriqué dans le titre de l'article. L'article est complété par les histoires sur d'autres succès d'Elcomsoft (très plus grands spécialistes de la récupération des mots de passe de tout) et du raisonnement sur la manière dont toute personne peut facilement creuser dans vos données.

Dans la peinture d'horreur d'horreur, iCloud a été gêné par l'exigence minimale, qui consiste uniquement à connaître le login et le mot de passe de iCloud. Bien entendu, une culasse énorme et critique dans le système de sécurité, qui est soumise à 99% des services en ligne et qui permet de connaître le nom d'utilisateur et le mot de passe, découvrez toutes les données utilisateur. Directement effrayée par les Bundes des perspectives ouvertes, j'ai décidé de me tourner vers la source originale: Elcomsoft Company, dont les représentants étaient super-gentils et non seulement nous ont tout dit sur le disjoncteur du mot de passe téléphonique, mais lui ont également permis d'essayer de l'essayer que nous avons pris avantage.

Mais nous commençons, bien sûr, avec une interview.

Parlez-nous du disjoncteur de mot de passe téléphonique: qui a besoin de ce programme et que puis-je faire avec cela?

ElComSoft Phone Mot de passe Disjoncteur permet aux experts de la force publique d'accéder à une copie de sauvegarde protégée par mot de passe pour les smartphones et les périphériques portables basés sur la plate-forme RIM et Apple iOS. L'utilitaire prend en charge tous les smartphones BlackBerry et tous les périphériques portables sur la plate-forme Apple iOS, y compris iPhone, iPad et iPod Touch de toutes les générations et versions, y compris iPhone 4S et iOS 4.x et iOS 5.x.

Le programme offre la possibilité de restaurer l'accès aux copies de sauvegarde des périphériques Apple et BlackBerry, qui peuvent contenir des livres d'adresses, des journaux d'appels, des fichiers SMS, des calendriers, des listes de cas, des photographies, des messages vocaux et de la configuration des comptes de messagerie, des applications tierces , Bandes de bord Web et le contenu de ces pages stockés dans la mémoire cache.

De plus, le programme peut utiliser une accélération matérielle des mots de passe à l'aide de cartes vidéo AMD et NVIDIA, ce qui vous permet d'augmenter la vitesse de déchiffrement de 20 à 40 fois par rapport aux algorithmes qui utilisent uniquement le processeur d'ordinateur central. La technologie de sélection de mots de passe sur des cartes graphiques a été développée et brevetée par Elcomsoft aux États-Unis. Pour le moment, de nombreuses sociétés de logiciels utilisent cette technologie, car elle vous permet d'obtenir une puissance informatique de supercalinateur au prix d'une carte graphique à la maison.

La nouvelle version de l'EPPB est également en mesure d'extraire des informations à distance du stockage en ligne Apple iCloud si vous disposez d'un identifiant (ID Apple) et d'un mot de passe utilisateur. L'accès à l'appareil lui-même n'est pas requis.

EPPB utilise des mots de passe? Ou y a-t-il des "trous", vous permettant de le faire sans elle?

Pour les sauvegardes créées sur un ordinateur (hors ligne), le programme utilise le mot de passe Brute Force, attirant différentes astuces professionnelles du type de permutation ou du remplacement des symboles, les attaques de masques, une attaque de dictionnaire, des attaques combinées ou hybrides, lorsque plusieurs dictionnaires sont utilisés. immediatement. Une liste complète des attaques peut être. Malheureusement, (ou heureusement, pour qui - env. Ed.), Le cryptage des sauvegardes hors ligne dans le système iOS est assez persistant, seule l'accélération graphique du mot de passe lui-même peut affecter la récupération rapide du mot de passe et la résistance du mot de passe, c'est-à-dire , le mot de passe plus simple, il est plus rapide.

Quant à la nouvelle fonction d'accès via iCloud - je comprends correctement que tout n'est pas si effrayant, comme on dit sur Internet? Après tout, tous les services en ligne seront accessibles si le mot de passe de connexion est connu (le même gmail est également dangereux) et PPB simplifie simplement l'accès, ou est quelque chose de plus profond?

Tout n'est pas aussi simple et pas si effrayant, car il semble au premier abord. Bien sûr, vous pouvez accéder à n'importe quoi si vous avez un identifiant et un mot de passe, mais dans le cas des données iCloud, venez crypté. De plus, le seul moyen «officiel» d'utiliser Apple ID et mot de passe pour télécharger la sauvegarde de iCloud consiste à restaurer le périphérique (nouvelle ou après la restauration du micrologiciel) de iCloud. Juste connecté sur iCloud.com et la sauvegarde de téléchargement ne fonctionnera pas - Apple ne fournit pas une telle opportunité.

Et bien que le cryptage dans ICLOUD soit disponible, la clé de cryptage se présente avec une sauvegarde, ce qui facilite grandement l'ensemble du processus de décryptage. En d'autres termes, les paramètres de cryptage de sauvegarde pouvant être définis sur iTunes sont distribués uniquement sur des sauvegardes hors ligne traditionnelles et ne s'appliquent pas aux sauvegardes de ICLOUD. Dans le cloud, les données sont envoyées sous la forme non cryptée, quels que soient les paramètres de cryptage (bien que le canal de transmission de données soit sécurisé). Lorsque nous avons trouvé un tel laiton en défense lors de l'étude des sauvegardes en ligne, nous nous avons bien sûr surpris, car Apple prend toujours soin de la sécurité de leurs utilisateurs, mais elle a évidemment ses propres raisons techniques.

Notre programme est capable de télécharger des sauvegardes à partir de Storage ICLOUD, déchiffrer ces sauvegardes et les convertir au format iTunes habituel, bien que vous puissiez utiliser un logiciel spécial pour analyse des données, car il existe désormais suffisamment de fonds similaires sur le marché.

Y a-t-il des moyens de protéger contre le disjoncteur par mot de passe téléphonique? Ou au moins compliquer la tâche du piratage?

Dans ce cas, seul un mot de passe fiable pour Apple ID peut être une bonne protection, qui ne peut pas être sélectionné rapidement en étudiant certaines informations de l'utilisateur. En principe, toutes les exigences des politiques de sécurité des mots de passe sont importantes. En outre, il est nécessaire d'utiliser le mot de passe très soigneusement afin de ne pas laisser de fraudeurs l'occasion de le trouver, de dire, de manière volée et non protégée, un mot de passe fiable iPhone, ou par exemple, laissé avec l'ordinateur ouvert, car Les données d'enregistrement peuvent être enregistrées tritiquement dans un navigateur Web, à travers laquelle vous êtes allé à la page iCloud. Les options de la fuite de données peuvent être beaucoup, c'est pourquoi il est toujours préférable de limiter l'accès physique à tous les périphériques que vous utilisez que dans le cas de stockage de données à distance dans le nuage est légèrement compliqué. Dans le cas de l'utilisation de iCloud, vous devez clairement comprendre que votre mot de passe d'identifiant Apple est le seul obstacle entre les intrus et toutes vos données stockées en ligne. Sinon, vous pouvez simplement ne pas stocker les données de iCloud du tout, mais uniquement localement sur l'ordinateur.

Y a-t-il des versions de vos programmes pour OS X?

ELCOMSOFT PASSION PASSE DE DISPOSITION DES VERSIONS POUR OS X AVEC NOUS, Malheureusement, NON, le programme ne fonctionne que sous Windows. Mais Elcomsoft iOS Forensic Toolkit fonctionne à la fois sur PC et sur Mac, d'ailleurs, le programme a été initialement écrit sous Mac, ce qui n'est pas propre pour nous.

Quelles autres programmes Elcomsoft peuvent être intéressées par les utilisateurs de l'écosystème Apple?

Nous avons toujours un produit merveilleux Toolkit Forensic Forensic (TIFT) spécialement conçu pour des études médico-légales sur les périphériques iPhone, iPad, iPod Touch à base d'Apple iOS. Avec iOS Forensic Toolkit, vous pouvez sélectionner un mot de passe à l'appareil (si le mot de passe est un cashod à 4 chiffres, le buste ne dépasse pas une demi-heure) et retirez l'image précise du système de fichiers et en général toutes les données disponibles. sur l'appareil. Le produit assure l'intégrité et l'invariance des données à l'étude. Avec IOS Forensic Toolkit, les experts peuvent accéder à l'image déchiffrée du système de fichiers de périphérique, des codes de décrichage, des mots de passe et d'autres informations protégées.

Voici une histoire si intéressante et significative. Avant de faire des conclusions, je démontrerai ce que ce disjoncteur de mot de passe très phonique ressemble au travail. Étant donné que le programme est disponible uniquement pour Windows, je voudrais remercier les Parallels - dans la 7ème version de Parallels Desktop Elcomsoft Phone Mot de passe Disker Workers Works Works (bien que bien sûr, si vous allez faire de la collecte de données à un niveau professionnel - Il vaut clairement la peine d'installer Windows).

Le programme en plus de restaurer les mots de passe à la copie de sauvegarde des appareils iOS vous permet également de travailler avec BlackBerry (et très bien), et même s'il va au-delà de notre article, je ne peux pas mentionner ce fait. Une autre compétence importante du disjoncteur Elcomsoft Phone Mot de passe est la possibilité de déchiffrer les clés, stockées dans une sauvegarde avec un mot de passe (il est crypté séparément de la sauvegarde elle-même, mais je ne vais pas entrer dans les détails maintenant).

À propos, le disjoncteur de mot de passe du téléphone peut être utile peut non seulement les employés d'organes internes ou les attaquants. Le fait est que si vous sélectionnez l'option de protection de sauvegarde sur le mot de passe et par négligence, ce mot de passe oubliera - désactivez cette option sans connaître ce mot de passe, ce sera impossible, ce qui rendra toutes les copies de sauvegarde inutiles. Et pour rendre une autre copie "dubbed" ne sera plus libérée. Dans ce cas, dans ce cas, il est recommandé de réinitialiser un périphérique complet et de l'ajuster complètement à partir de zéro. Si vos données sont chères pour vous - vous pouvez essayer d'utiliser PPB, en tant que solution alternative au problème.

ElComsoft Phone Mot de passe Breaker est installé, comme la plupart des programmes Windows, une étape de visière simple (lors de l'installation, j'ai connu une puissant attaque de nostalgie, je n'ai pas été engagée aussi longtemps).

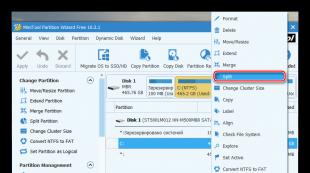

L'interface de programme est très simple. Sélectionnez le fichier de sauvegarde, configurez les types d'attaques qui intéressent (à ce sujet plus en détail sur le site Web ElComsoft) et lancez le buste. Si vous avez de la chance - la pause de mot de passe ne prend pas longtemps, surtout si le mot de passe est un mot du dictionnaire, certaines variations du sujet ou si le mot de passe est court.

J'étais plus intéressant d'essayer la récupération de la copie de iCloud. Pour ce faire, vous devez entrer le login et le mot de passe du compte (j'ai naturellement utilisé le mien).

Quelques secondes d'attente et nous voyons tous les appareils qui ont fait des sauvegardes à iCloud. Choisissez la coche spécifiée.

Après cela, en vous souciez de la commodité de l'utilisateur, PPB nous proposera de récupérer des noms de fichiers «compréhensibles» et de décomposer des informations sur les dossiers. Naturellement, cette offre est préférable d'accepter si vous allez démonter "proie" vous-même. Si pour l'analyse, vous utiliserez des logiciels supplémentaires - la sauvegarde doit être laissée comme elle est.

Immédiatement après cela, le processus de pompage de vos données de iCloud va commencer. Je l'ai pris pour deux appareils quelque part pendant 10 minutes.

Le résultat sera enregistré dans les fichiers de dossiers spécifiés minés à partir d'une sauvegarde de votre appareil, y compris même très critique.

Aucun problème n'est aussi des SMS et des mots de passe de connexion, et une autre masse d'autres données précieuses.

Bien entendu, l'analyse des données à l'aide d'un logiciel spécialisé est beaucoup plus facile et plus pratique, mais aussi pratique, mais à des fins ménagers »et une vision manuelle sera plus que suffisante.

Initialement, j'ai été un peu gêné par la nécessité d'utiliser des fenêtres, mais grâce à - ce problème est parfaitement masqué.

C'est comme ça que ça marche, quelles conclusions puis-je dessiner? La principale conclusion n'est pas un trou sensationnel dans la sécurité de iCloud, il n'est pas nécessaire d'acheter sur les méthodes de journalisme jaune. Si votre identifiant et votre mot de passe dans iCloud ne sont pas compromis - il n'y aura pas accès aux données dans le cloud et choisissez le mot de passe sur le compte iCloud à distance - la tâche est irréelle. Si vous souhaitez vous protéger, utilisez un mot de passe complexe dans iCloud et ne «briller» dans des réseaux peu fiables (dans le cas des points Wi-Fi publics, je vous recommande vivement d'utiliser VPN). Encore mieux - ne faites pas confiance à des données Internet importantes du tout, gardez-les uniquement localement et avec un bon mot de passe (quand il s'agit de longueur suffisante - il s'agira d'une tâche de non-triviale, même pour un outil aussi puissant que PPB). Encore mieux - ne faites rien qui puisse attirer l'attention des spécialistes de Forenzik, car le principe de "joe insaisissable" de la blague dans cette affaire fonctionne juste excellent.

En conclusion, je tiens à dire que la Forenzika est un sujet intéressant et étendu, de sorte que cet article est intéressant pour les lecteurs, nous essaierons de le révéler plus profondément et de parler des différents aspects de ses aspects, de montrer le logiciel utilisé et peut même parler avec des spécialistes dans ce domaine.

P.s. Si le thème de la Forenzika pour une raison ou une autre s'intéresse pratiquement à vous, je peux vous recommander un bon (et le seul en russe) un manuel gratuit de Nikolai Nikolayevich Fedotov, qui sera également utile et des avocats et des professionnels informatiques.