Готовый сниффер. Зачем нужны Снифферы – что это такое и как их используют

Программа Wireshark станет отличным помощником для тех пользователей, кому требуется произвести детальный анализ сетевых пакетов, - трафика компьютерной сети. Сниффер легко взаимодействует с такими распространенными протоколами, как netbios, fddi, nntp, icq, x25, dns, irc, nfs, http, tcp, ipv6

и многими другими. Позволяет при анализе разделять сетевой пакет на соответствующие составляющие, согласно определенному протоколу, и выдавать на экран удобочитаемую информацию в числовом виде.

поддерживает огромное число разнообразных форматов передаваемой и получаемой информации, способен открывать файлы, которые находятся в пользовании других утилит. Принцип работы заключается в том, что сетевая карточка переходит в широковещательный режим и начинается перехват сетевых пакетов, которые находятся в зоне её видимости. Умеет работать как программа для перехвата пакетов wifi.

Как пользоваться wireshark

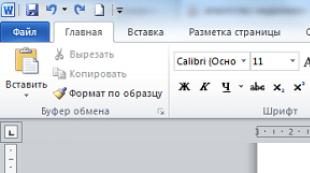

Программа занимается изучением содержимого информационных пакетов, которые проходят через сеть. Чтобы запустить и воспользоваться результатами работы сниффера не требуется никаких специфических знаний, просто нужно открыть ее в "Пуск" меню или кликнуть по значку на рабочем столе (её запуск ничем не отличается от любой другой Windows программы). Особая функция утилиты позволяет ей захватывать информационные пакеты, тщательно расшифровывать их содержимое и выдавать пользователю для анализа.Запустив wireshark, Вы увидите на экране главное меню программы, которое расположено в верхней части окна. С помощью него и происходит управление утилитой. Если вам нужно загрузить файлы, которые хранят данные о пакетах, пойманных в предыдущих сессиях, а также сохранить данные о других пакетах, добытые в новом сеансе, то для этого вам потребуется вкладка "File".

Чтобы запустить функцию захвата сетевых пакетов, пользователь должен кликнуть на иконку "Capture", затем отыскать специальный раздел меню под названием "Interfaces", с помощью которого можно открыть отдельное окно "Wireshark Capture Interfaces", где должны будут показаны все доступные сетевые интерфейсы, через которые и будет произведен захват нужных пакетов данных. В том случае, когда программа (сниффер) способна обнаружить только один подходящий интерфейс, она выдаст на экран всю важную информацию о нем.

Результаты работы утилиты являются прямым доказательством того, что, даже если пользователи самостоятельно не занимаются (в данный момент времени) передачей каких-либо данных, в сети не прекращается обмен информацией. Ведь принцип работы локальной сети заключается в том, что для поддержания её в рабочем режиме, каждый её элемент (компьютер, коммутатор и другие устройства) непрерывно обмениваются друг с другом служебной информацией, поэтому для перехвата таких пакетов и предназначены подобные сетевые инструменты.

Имеется версия и для Linux систем.

Следует отметить, что сниффер крайне полезен для сетевых администраторов и службы компьютерной безопасности, ведь утилита позволяет определить потенциально незащищённые узлы сети – вероятные участки, которые могут быть атакованы хакерами.

Помимо своего прямого предназначения Wireshark может использоваться как средство для мониторинга и дальнейшего анализа сетевого трафика с целью организации атаки на незащищённые участки сети, ведь перехваченный трафик можно использовать для достижения различных целей.

У каждого из команды ][ свои предпочтения по части софта и утилит для

пен-теста. Посовещавшись, мы выяснили, что выбор так разнится, что можно

составить настоящий джентльменский набор из проверенных программ. На том и

решили. Чтобы не делать сборную солянку, весь список мы разбили на темы – и в

этот раз коснемся утилит для снифинга и манипулирования пакетами. Пользуйся на

здоровье.

Wireshark

Netcat

Если говорить о перехвате данных, то Network Miner

снимет с «эфира»

(или из заранее подготовленного дампа в PCAP-формате) файлы, сертификаты,

изображения и другие медиа, а также пароли и прочую инфу для авторизации.

Полезная возможность - поиск тех участков данных, что содержат ключевые слова

(например, логин пользователя).

Scapy

Сайт:

www.secdev.org/projects/scapy

Must-have для любого хакера, представляющий собой мощнейшую тулзу для

интерактивной манипуляции пакетами. Принять и декодировать пакеты самых

различных протоколов, ответить на запрос, инжектировать модифицированный и

собственноручно созданный пакет - все легко! С ее помощью можно выполнять целый

ряд классических задач, вроде сканирования, tracorute, атак и определения

инфраструктуры сети. В одном флаконе мы получаем замену таких популярных утилит,

как: hping, nmap, arpspoof, arp-sk, arping, tcpdump, tetheral, p0f и т.д. В то

же самое время Scapy

позволяет выполнить любое, даже самое специфическое

задание, которое никогда не сможет сделать уже созданное другим разработчиком

средство. Вместо того чтобы писать целую гору строк на Си, чтобы, например,

сгенерировать неправильный пакет и сделать фаззинг какого-то демона, достаточно

накидать пару строчек кода с использованием Scapy

! У программы нет

графического интерфейса, а интерактивность достигается за счет интерпретатора

Python. Чуть освоишься, и тебе уже ничего не будет стоить создать некорректные

пакеты, инжектировать нужные фреймы 802.11, совмещать различные подходы в атаках

(скажем, ARP cache poisoning и VLAN hopping) и т.д. Разработчики сами настаивают

на том, чтобы возможности Scapy использовались в других проектах. Подключив ее

как модуль, легко создать утилиту для различного рода исследования локалки,

поиска уязвимостей, Wi-Fi инжекции, автоматического выполнения специфических

задач и т.д.

packeth

Сайт:

Платформа: *nix, есть порт под Windows

Интересная разработка, позволяющая, с одной стороны, генерировать любой

ethernet пакет, и, с другой, отправлять последовательности пакетов с целью

проверки пропускной способности. В отличие от других подобных тулз, packeth

имеет графический интерфейс, позволяя создавать пакеты в максимально простой

форме. Дальше - больше. Особенно проработано создание и отправка

последовательностей пакетов. Ты можешь устанавливать задержки между отправкой,

слать пакеты с максимальной скоростью, чтобы проверить пропускную способность

участка сети (ага, вот сюда-то и будут ддосить) и, что еще интереснее -

динамически изменять параметры в пакетах (например, IP или MAC-адрес).

Для Win2000 - Windows 10 (2019) (Server, x86, x64). Последняя версия: 4.4.17 build 424 . 24 апреля 2019.

Что представляет собой serial port sniffer – это программа, которая наблюдает за передачей данных другой программой и как бы "вклинивается" между последовательным интерфейсом и изучаемой программой. Перехватчик данных последовательного порта позволяет изучать особенности работы Вашей или другой программы, работающей в Windows. Если изучаемая программа разработана Вами, то перехватчик данных последовательного порта превращается в отладчик RS232 интерфейса, который позволит вам отследить ошибки, возникающие во время обмена данными. Режим мониторинга данных последовательного порта в нашей программе называется "Наблюдатель" и вызывается из меню "Режим" в главном окне программы.

Переключение в режим перехватчика данных последовательного порта должно производиться ДО запуска исследуемой программы. Если не сделать этого, то в последствии serial port sniffer уже не сможет получить доступ к последовательному порту и соответственно не сможет выполнять свои функции.

В режиме перехватчика данных последовательного порта программа отслеживает весь трафик и передаваемый, и принимаемый. Отсылаемые данные при этом могут подсвечиваться на экране программы. Данную возможность можно включить в опциях на закладке "Прочее / Вид данных ".

Наш перехватчик данных последовательного порта позволяет наблюдать за передачей данных на экране в произвольном виде (шестнадцатеричном, десятичном или любом другом). Это позволяет, не покидая перехватчик данных последовательного порта находить повторяющиеся последовательности блоков данных, и выявлять закономерности прохождения данных.

Другим важным свойством нашего перехватчика данных последовательного порта является возможность сохранять отправляемые и принимаемые данные в файл для последующего анализа. Режим формирования файлов перехватчик данных последовательного порта гибко настраивается, что позволяет экономить время при анализе большого объема данных записанном программой.

Нашу программу очень легко превратить в мощный и гибко настраиваемый наблюдатель данных. Для этого достаточно скачать и установить программу. Затем запустите программу. Выберите в главном меню "Режим" режим "Наблюдатель". Затем выберите из списка последовательный порт и нажмите кнопку "Открыть". Не забудьте, что это нужно сделать до запуска исследуемой программы. И все в Ваших руках универсальный инструмент для решения широкого круга задач.

Нашу программу очень легко превратить в мощный и гибко настраиваемый наблюдатель данных. Для этого достаточно скачать и установить программу. Затем запустите программу. Выберите в главном меню "Режим" режим "Наблюдатель". Затем выберите из списка последовательный порт и нажмите кнопку "Открыть". Не забудьте, что это нужно сделать до запуска исследуемой программы. И все в Ваших руках универсальный инструмент для решения широкого круга задач.

По сравнению с другими serial port sniffer Advanced Serial Port Monitor обладает несколькими уникальными возможностями:

- Перехватчик данных последовательного порта реализует возможность работать во всем семействе операционных систем Windows, начиная с Windows 2000 и заканчивая Windows 10 x64 ;

- Перехватчик данных последовательного порта позволяет наблюдать за передачей данными по всем последовательным портам, установленным в системе. Номер последовательного порта может лежать в диапазоне от 1 до 255;

- Перехватчик данных последовательного порта дает Вам возможность наблюдать за трафиком, передаваемом во время Dial- Up соединения.

Все возможности перехватчика данных последовательного порта реализованы в нашей программе Advanced Serial Port Monitor . Скачайте пробную версию сейчас это быстро и бесплатно!

SmartSniff позволяет перехватить сетевой трафик и отобразить его содержимое в ASCII. Программа захватывает пакеты проходящие через сетевой адаптер и выводит на экран содержание пакетов в текстовом виде (протоколы http, pop3, smtp, ftp) и в виде шестнадцатеричного дампа. Для захвата TCP/IP пакетов SmartSniff использует методики: необработанные сокеты - RAW Sockets, WinCap Capture Driver и Microsoft Network Monitor Driver. Программа поддерживает русский язык и проста в использовании.

Программа сниффер для захвата пакетов

|

SmartSniff отображает следующую информацию: название протокола, локальный и удаленный адрес, локальный и удаленный порт, локальный узел, название службы, объем данных, общий размер, время захвата и время последнего пакета, длительность, локальный и удаленный МАС адрес, страны и содержание пакета данных. Программа обладает гибкими настройками, в ней реализована функция фильтра захвата, распаковка ответов http, преобразования ip адреса, утилита сворачивается в системный трей. SmartSniff формирует отчет о потоках пакетовв виде HTML страницы. В программе возможно выполнить экспорт потоков TCP/IP.

Сниффер по-другому называют анализатор трафика — это программа или другое аппаратное устройство, которое перехватывает, а затем анализирует сетевой трафик. В настоящее время эти программы имеют вполне законное обоснование, поэтому широко используются в сети, но применяться они могут как во благо, так и во вред.

История их возникновения уходит к 90-м годам, когда хакеры могли используя подобный софт без труда захватить пользовательский логин и пароль, которые на тот момент были очень слабо зашифрованными.

Слово sniffer происходит от англ. to sniff – нюхать, принцип действия в том, что эта программа регистрирует и анализирует программы, которые установлены на машинах, передающих информационные пакеты. Для эффективности операции по считыванию информации он должен находиться поблизости от главного ПК.

Программисты используют данное приложение для анализа трафика , иные цели преследуют хакеры в сети, они как раз и выслеживают пароли или другую необходимую им информацию.

Виды анализаторов трафика

Снифферы различаются по типам, это могут быть онлайн-апплеты или приложения, устанавливаемые непосредственно на компьютер, которые в свою очередь делятся на аппаратные и программно-аппаратные.

Чаще всего они используются для перехвата паролей , при этом приложение получает доступ к кодам зашифрованной информации. Это может принести огромные неудобства пользователю, поскольку нередко бывают случаи, когда нескольким программам или сайтам устанавливаются одинаковые пароли, что, в конечном счете, ведет к утрате доступа к необходимым ресурсам.

Существует тип сниффинга, который используется для перехвата снимка оперативной памяти, поскольку сложно считывать информацию постоянно, и при этом не использовать мощность процессора. Обнаружить шпиона можно путем отслеживания максимальной файловой загрузки ПК во время работы.

Еще один тип программ работает с большим каналом передачи данных, при этом вредитель может каждый день генерировать до 10 мегабайтовых протоколов.

Как это работает

Анализаторы работают только с протоколами TCP/IP, таким программам нужно проводное подключение, например маршрутизаторы, раздающие интернет. Передача данных осуществляется с помощью отдельных пакетов, которые при достижении конечной цели вновь становятся единым целым. Они так же способны перехватить пакеты на любом этапе передачи и получить вместе с ним ценную информацию в виде незащищенных паролей. В любом случае, с помощью программ дешифраторов возможно получить ключ даже к защищенному паролю.

Проще всего использовать WiFi снифферы в сетях со слабой защитой – в кафе, общественных местах и т.п.

Провайдеры с помощью этих программ могут отследить несанкционированный доступ к внешним системным адресам.

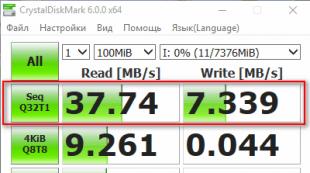

Как защититься от снифферов

Чтобы понять, что в локальную сеть кто-то проник, в первую очередь стоит обратить внимание на скорость загрузки пакетов , если она значительно ниже заявленной, это должно насторожить. Быстродействие компьютера можно отследить при помощи Диспетчера задач. Можно использовать специальные утилиты, но они чаще всего конфликтуют с брандмауэром windows, поэтому его лучше на какое-то время отключить.

Для системных администраторов проверка и поиск анализаторов трафика в локальной сети — это необходимое мероприятие. Для обнаружения вредных приложений можно использовать известные сетевые антивирусы, такие как Доктор Веб или Касперский Антивирус, которые позволяют обнаружить вредителей как на удаленных хостах, так и непосредственно внутри локальной сети.

Помимо специальных приложений, которые просто устанавливают на компьютер, можно использовать более сложные пароли и криптографические системы. Криптографические системы работают непосредственно с информацией, шифруя ее при помощи электронной подписи.

Обзор приложений и основные возможности

CommView

CommView декодирует пакеты переданной информации, выдает статистику используемых протоколов, в виде диаграмм. Сниффер трафика позволяет анализировать IP-пакеты, причем те, которые необходимы. Сниффер для Windows работает с известными протоколами

: HTTP, HTTPS, DHCP, DDNH, DIAG, POP3, TCP, WAP и др. CommView работает с модемами Ethernet, wi-fi и другими. Захват пакетов происходит через установленное соединение, при помощи вкладки «Текущие

IP

-соединения

», где можно создавать псевдонимы адресов.

Вкладка «Пакеты

» отражает информацию о них, при этом их можно скопировать в буфер обмена.

«LOG -файлы » позволяет просматривать пакеты в формате NFC.

Вкладка «Правила ». Здесь можно задать условия перехвата пакетов. Разделы данной вкладки: IP-адреса, MAC-адреса, Порты, Процесс, Формулы и Индивидуальные параметры.

«Предупреждение »: предусматривает настройку извещений в локальной сети, функционирует с помощью кнопки «Добавить». Здесь можно задать условия, тип событий:

- «Пакеты в секунду» — при превышении уровня загрузки сети.

- «Байты в секунду» — при превышении частоты передачи данных.

- «Неизвестный адрес», т. е. обнаружение несанкционированных подключений.

Вкладка «Вид » — здесь отражается статистика трафика.

CommView совместима с Windows 98, 2000, XP, 2003. Для работы с приложением необходим адаптер Ethernet.

Преимущества: удобный интерфейс на русском языке, поддерживает распространенные типы сетевых адаптеров, статистика визуализирована. К минусам можно отнести разве что высокую цену.

Spynet

Spynet выполняет функции декодирования пакетов, их перехвата. С его помощью можно воссоздать страницы, на которых побывал пользователь. Состоит из 2-х программ CaptureNet и PipeNet. Ее удобно использовать в локальной сети. CaptureNet сканирует пакеты данных, вторая программа контролирует процесс.

Интерфейс достаточно прост:

- Кнопка Modify Filter – настройка фильтров.

- Кнопка Layer 2,3 – устанавливает протоколы Flame – IP; Layer 3 – TCP.

- Кнопка Pattern Matching осуществляет поиск пакетов с заданными параметрами.

- Кнопка IP — Adresses позволяет сканировать необходимые IP-адреса, передающие интересующую информацию. (Варианты 1-2, 2-1, 2=1). В последнем случае весь трафик.

- Кнопка Ports , т. е. выбор портов.

Для перехвата данных необходимо запустить программу Capture Start (запуск), т. е. запускается процесс по перехвату данных. Файл с сохраненной информацией копируется только после команды Stop, т. е. прекращение действий по захвату.

Преимуществом Spynet является возможность декодирования web страниц, которые посещал пользователь. Так же программу можно скачать бесплатно, хотя и довольно тяжело найти. К недостаткам можно отнести малый набор возможностей в Windows. Работает в Windows XP, Vista.

BUTTSniffer

BUTTSniffer анализирует непосредственно сетевые пакеты. Принцип работы — это перехват передаваемых данных, а так же возможность их автоматического сохранения на носителе, что очень удобно. Запуск данной программы происходит через командную строку . Есть так же параметры фильтров. Программа состоим из BUTTSniff.exe и BUTTSniff. dll.

К значительным минусам BUTTSniffer относятся нестабильная работа, нередки частые сбои вплоть до сноса ОС (синего экрана смерти).

Помимо этих программ-снифферов, существует множество других, не менее известных: WinDump, dsniff, NatasX, NetXRay, CooperSniffer, LanExplorter, Ne Analyzer.

Также существуют онлайн-снифферы (online sniffer), которые кроме получения IP-адреса жертвы меняют IP-адрес непосредственно злоумышленника. Т.е. взломщик сначала регистрируется под каким-либо IP-адресом, посылает на компьютер жертвы картинку, которую необходимо скачать или электронное письмо, которое нужно просто открыть. После этого хакер получает все необходимые данные.

Стоит напомнить, что вмешательство к данным чужого компьютера является уголовно наказуемым деянием.