Защита информации от несанкционированного доступа. Защита от несанкционированного доступа к данным

Несанкционированный доступ (НД) - это преднамеренное противоправное овладение конфиденциальной информацией лицом, не имеющим права доступа к охраняемым сведениям. Наиболее распространенными путями НД к информации являются:

- применение подслушивающих устройств;

- дистанционное фотографирование;

- хищение носителей информации и документальных отходов;

- чтение остаточной информации в памяти системы после выполнения санкционированных запросов;

- незаконное подключение к аппаратуре и линиям связи специально разработанных аппаратных средств, обеспечивающих доступ к информации;

- злоумышленный вывод из строя механизмов защиты;

- копирование носителей информации с преодолением мер защиты;

- маскировка под зарегистрированного пользователя;

- расшифровка зашифрованной информации;

- информационные инфекции и др.

Некоторые из перечисленных способов НД требуют достаточно больших технических знаний и соответствующих аппаратных или программных разработок, другие - достаточно примитивны. Независимо от путей утечка информации может привести к значительному ущербу для организации и пользователей.

Большинство из перечисленных технических путей НД поддаются надежной блокировке при правильно разработанной и реализованной на практике системе обеспечения безопасности. Однако зачастую ущерб наносится не из-за «злого умысла», а из-за элементарных ошибок пользователей, которые случайно портят или удаляют жизненно важные данные.

Несмотря на существенное различие размеров наносимого материального ущерба, нельзя не отметить, что проблема защиты информации актуальна не только для юридических лиц. С ней может столкнуться любой пользователь как на работе, так и дома. В связи с этим всем пользователям необходимо осознавать меру ответственности и соблюдать элементарные правила обработки, передачи и использования информации.

К защитным механизмам, направленным на решение проблемы НД к информации, относятся:

- управление доступом - методы защиты информации регулированием использования всех ресурсов информационной системы;

- регистрация и учет - ведение журналов и статистики обращений к защищаемым ресурсам;

- использование различных механизмов шифрования (криптографическое закрытие информации) - эти методы защиты широко применяются при обработке и хранении информации на магнитных носителях, а также ее передаче по каналам связи большой протяженности;

- законодательные меры - определяются законодательными актами страны, которыми регламентируются правила пользования, обработки и передачи информации ограниченного доступа и устанавливаются меры ответственности за нарушение этих правил;

- физические меры - включают в себя различные инженерные устройства и сооружения, препятствующие физическому

проникновению злоумышленников на объекты защиты и осуществляющие защиту персонала, материальных средств, информации от противоправных действий.

Управление доступом

Можно выделить три обобщенных механизма управления доступом к данным: идентификация пользователя, непосредственная (физическая) защита данных и поддержка прав доступа пользователя к данным с возможностью их передачи.

Идентификация пользователей определяет шкалу доступа к различным базам данных или частям баз данных (отношениям или атрибутам). Это, по существу, информационный табель о рангах. Физическая защита данных больше относится к организационным мероприятиям, хотя отдельные вопросы могут касаться непосредственно данных, например их кодирование. И, наконец, средства поддержки и передачи прав доступа должны строго задавать характер дифференцированного общения с данными.

Метод защиты при помощи программных паролей. Согласно этому методу, реализуемому программными средствами, процедура общения пользователя с ПК построена так, что запрещается доступ к операционной системе или определенным файлам до тех пор, пока не будет введен пароль. Пароль держится пользователем в тайне и периодически меняется, чтобы предотвратить несанкционированное его использование.

Метод паролей является самым простым и дешевым, однако не обеспечивает надежной защиты. Не секрет, что пароль можно подсмотреть или подобрать, используя метод проб и ошибок или специальные программы, и получить доступ к данным. Более того, основная уязвимость метода паролей заключается в том, что пользователи зачастую выбирают очень простые и легкие для запоминания (и тем самым для разгадывания) пароли, которые не меняются длительное время, а нередко остаются прежними и при смене пользователя. Несмотря на указанные недостатки, применение метода паролей во многих случаях следует считать рациональным даже при наличии других аппаратных и программных методов защиты. Обычно метод программных паролей сочетается с другими программными методами, определяющими ограничения по видам и объектам доступа.

Проблема защиты информации от несанкционированного доступа особо обострилась с широким распространением локальных и, особенно, глобальных компьютерных сетей. В связи с этим, помимо контроля доступа, необходимым элементом защиты информации в компьютерных сетях является разграничение полномочий пользователей.

В компьютерных сетях при организации контроля доступа и разграничения полномочий пользователей чаще всего используются встроенные средства сетевых операционных систем (ОС). Использование защищенных операционных систем является одним из важнейших условий построения современных информационных систем. Например, ОС UNIX позволяет владельцу файлов предоставлять права другим пользователям - только читать или записывать, для каждого из своих файлов. Наибольшее распространение в нашей стране получает ОС Windows NT, в которой появляется все больше возможностей для построения сети, действительно защищенной от НД к информации. ОС NetWare помимо стандартных средств ограничения доступа, таких как система паролей и разграничения полномочий, имеет ряд новых возможностей, обеспечивающих первый класс защиты данных, предусматривает возможность кодирования данных по принципу «открытого ключа» (алгоритм RSA) с формированием электронной подписи для передаваемых по сети пакетов.

В то же время в такой системе организации защиты все равно остается слабое место: уровень доступа и возможность входа в систему определяются паролем. Для исключения возможности неавторизованного входа в компьютерную сеть в последнее время используется комбинированный подход - пароль + идентификация пользователя по персональному «ключу». В качестве «ключа» может использоваться пластиковая карта (магнитная или со встроенной микросхемой - smart-card) или различные устройства для идентификации личности по биометрической информации - по радужной оболочке глаза или отпечатков пальцев, размерам кисти руки и т. д.

Пластиковые карточки с магнитной полосой можно легко подделать. Более высокую степень надежности обеспечивают смарт-карты - так называемые микропроцессорные карточки (МП-кар-точки). Их надежность обусловлена в первую очередь невозможностью копирования или подделки кустарным способом. Кроме того, при производстве карточек в каждую микросхему заносится уникальный код, который невозможно продублировать. При выдаче карточки пользователю на нее наносится один или несколько паролей, известных только ее владельцу. Для некоторых видов МП-карточек попытка несанкционированного использования заканчивается ее автоматическим «закрытием». Чтобы восстановить работоспособность такой карточки, ее необходимо предъявить в соответствующую инстанцию. Кроме того, технология МП-карто-чек обеспечивает шифрование записанных на ней данных в соответствии со стандартом DES. Установка специального считывающего устройства МП - карточек возможна не только на входе в помещения, где расположены компьютеры, но и непосредственно на рабочих станциях и серверах сети.

Этот подход значительно надежнее применения паролей, поскольку, если пароль подглядели, пользователь об этом может не знать, если же пропала карточка, можно принять меры немедленно.

Смарт-карты управления доступом позволяют реализовать, в частности, такие функции, как контроль входа, доступ к устройствам персонального компьютера, доступ к программам, файлам и командам. Кроме того, возможно также осуществление контрольных функций, в частности, регистрация попыток нарушения доступа к ресурсам, использования запрещенных утилит, программ, команд DOS.

По мере расширения деятельности предприятий, роста численности персонала и появления новых филиалов возникает необходимость доступа удаленных пользователей (или групп пользователей) к вычислительным и информационным ресурсам главного офиса компании. Чаще всего для организации удаленного доступа используются кабельные линии (обычные телефонные или выделенные) и радиоканалы. В связи с этим защита информации, передаваемой по каналам удаленного доступа, требует особого подхода.

В частности, в мостах и маршрутизаторах удаленного доступа применяется сегментация пакетов - их разделение и передача параллельно по двум линиям, - что делает невозможным «перехват» данных при незаконном подключении «хакера» к одной из линий. К тому же используемая при передаче данных процедура сжатия передаваемых пакетов гарантирует невозможность расшифровки «перехваченных» данных. Кроме того, мосты и маршрутизаторы удаленного доступа могут быть запрограммированы таким образом, что удаленные пользователи будут ограничены в доступе к отдельным ресурсам сети главного терминала.

Метод автоматического обратного вызова может обеспечивать более надежную защиту системы от несанкционированного доступа, чем простые программные пароли. В данном случае пользователю нет необходимости запоминать пароли и следить за соблюдением их секретности. Идея системы с обратным вызовом достаточно проста. Удаленные от центральной базы пользователи не могут непосредственно с ней обращаться. Вначале они получают доступ к специальной программе, которой сообщают соответствующие идентификационные коды. После этого разрывается связь и производится проверка идентификационных кодов. В случае если код, посланный по каналу связи, правильный, то производится обратный вызов пользователя с одновременной фиксацией даты, времени и номера телефона. К недостатку рассматриваемого метода следует отнести низкую скорость обмена - среднее время задержки может исчисляться десятками секунд.

Метод шифрования данных

В переводе с греческого языка слово криптография означает тайнопись. Это один из наиболее эффективных методов защиты. Он может быть особенно полезен для усложнения процедуры несанкционированного доступа, даже если обычные средства защиты удалось обойти. В отличие от рассмотренных выше методов криптография не прячет передаваемые сообщения, а преобразует их в форму, недоступную для понимания лицами, не имеющими прав доступа к ним, обеспечивает целостность и подлинность информации в процессе информационного взаимодействия.

Готовая к передаче информация зашифровывается при помощи некоторого алгоритма шифрования и ключа шифрования. В результате этих действий она преобразуется в шифрограмму, т. е. закрытый текст или графическое изображение, и в таком виде передается по каналу связи. Получаемые зашифрованные выходные данные не может понять никто, кроме владельца ключа.

Под шифром обычно понимается семейство обратимых преобразований, каждое из которых определяется некоторым параметром, называемым ключом, а также порядком применения данного преобразования, называемым режимом шифрования. Обычно ключ представляет собой некоторую буквенную или числовую последовательность.

Каждое преобразование однозначно определяется ключом и описывается некоторым алгоритмом шифрования. Например, алгоритм шифрования может предусмотреть замену каждой буквы алфавита числом, а ключом при этом может служить порядок номеров букв этого алфавита. Чтобы обмен зашифрованными данными проходил успешно, отправителю и получателю необходимо знать правильный ключ и хранить его в тайне.

Один и тот же алгоритм может применяться для шифрования в различных режимах. Каждый режим шифрования имеет как свои преимущества, так и недостатки. Поэтому выбор режима зависит от конкретной ситуации. При расшифровывании используется криптографический алгоритм, который в общем случае может отличаться от алгоритма, применяемого для шифрования, следовательно, могут различаться и соответствующие ключи. Пару алгоритмов шифрования и расшифрования называют криптосистемой (шифросистемой), а реализующие их устройства - шифротехникой.

Различают симметричные и асимметричные криптосистемы. В симметричных криптосистемах для шифрования и расшифрования используется одинаковый закрытый ключ. В асимметричных криптосистемах ключи для шифрования и расшифрования различны, причем один из них закрытый, а другой открытый (общедоступный).

Существует довольно много различных алгоритмов криптографической защиты информации, например DES, RSA, ГОСТ 28147-89 и др. Выбор способа шифрования зависит от особенностей передаваемой информации, ее объема и требуемой скорости передачи, а также возможностей владельцев (стоимость применяемых технических устройств, надежность функционирования и т. д.).

Шифрование данных традиционно использовалось правительственными и оборонными департаментами, но в связи с изменением потребностей и некоторые наиболее солидные компании начинают использовать возможности, предоставляемые шифрованием для обеспечения конфиденциальности информации. Финансовые службы компаний (прежде всего в США) представляют важную и большую пользовательскую базу, и часто специфические требования предъявляются к алгоритму, используемому в процессе шиф-

рования. Стандарт шифрования данных DES (Data Encryption Standart) был разработан фирмой IBM в начале 1970-х гг. и в настоящее время является правительственным стандартом для шифрования цифровой информации. Он рекомендован Ассоциацией американских банкиров. Сложный алгоритм DES использует ключ длиной 56 битов и 8 битов проверки на четность и требует от злоумышленника перебора 72 квадриллионов возможных ключевых комбинаций, обеспечивая высокую степень защиты при небольших расходах. При частой смене ключей алгоритм удовлетворительно решает проблему превращения конфиденциальной информации в недоступную. В то же время рынок коммерческих систем не всегда требует такой строгой защиты, как правительственные или оборонные ведомства, поэтому возможно применение продуктов и другого типа, например PGP (Pretty Good Privacy). Шифрование данных может осуществляться в режимах On-line (в темпе поступления информации) и Off-line (автономном).

Алгоритм RSA был изобретен Р.Л. Райвестом, А. Шамиром и Л. Альдеманом в 1978 г. и представляет собой значительный шаг в криптографии. Этот алгоритм также был принят в качестве стандарта Национальным бюро стандартов.

DES технически является симметричным алгоритмом, а RSA - асимметричным - это система коллективного пользования, в которой каждый пользователь имеет два ключа, причем только один секретный. Открытый ключ используется для шифрования сообщения пользователем, но только определенный получатель может расшифровать его своим секретным ключом; открытый ключ для этого бесполезен. Это делает ненужными секретные соглашения о передаче ключей между корреспондентами. DES определяет длину данных и ключа в битах, a RSA может быть реализован при любой длине ключа. Чем длиннее ключ, тем выше уровень безопасности (но становится длительнее и процесс шифрования и дешифрования). Если ключи DES можно сгенерировать за микросекунды, то примерное время генерации ключа RSA - десятки секунд. Поэтому открытые ключи RSA предпочитают разработчики программных средств, а секретные ключи DES - разработчики аппаратуры.

При обмене электронной документацией может возникнуть ситуация отказа одной из сторон от своих обязательств (отказ от авторства), а также фальсификация сообщений, полученных от отправителя (приписывание авторства). Основным механизмом решения этой проблемы становится создание аналога рукописной подписи - электронная цифровая подпись (ЦП). К ЦП предъявляют два основных требования: высокая сложность фальсификации и легкость проверки.

Для создания ЦП можно использовать как симметричные, так и асимметричные шифросистемы. В первом случае подписью может служить само зашифрованное на секретном ключе сообщение. Но после каждой проверки секретный ключ становится известным. Для выхода из этой ситуации необходимо введение третьей стороны - посредника, которому доверяют любые стороны, осуществляющего перешифрование сообщений с ключа одного из абонентов на ключ другого.

Асимметричные шифросистемы обладают всеми свойствами, необходимыми для ЦП. В них возможны два подхода к построению ЦП.

- 1. Преобразование сообщения в форму, по которой можно восстановить само сообщение и, тем самым, проверить правильность самой подписи.

- 2. Подпись вычисляется и передается вместе с исходным сообщением.

Таким образом, для разных шифров задача дешифрования - расшифровки сообщения, если ключ неизвестен, имеет различную сложность. Уровень сложности этой задачи и определяет главное свойство шифра - способность противостоять попыткам противника завладеть защищаемой информацией. В связи с этим говорят о криптографической стойкости шифра, различая более стойкие и менее стойкие шифры. Характеристики наиболее популярных методов шифрования приведены в табл. 10.1.

Таблица 10.1. Характеристики наиболее распространенных методов шифрования

Защита от несанкционированного доступа к данным

Несанкционированный доступ (НСД) злоумышленника на компьютер опасен не только возможностью прочтения и/или модификации обрабатываемых электронных документов, но и возможностью внедрения злоумышленником управляемой программной закладки, которая позволит ему предпринимать следующие действия:

2. Осуществлять перехват различной ключевой информации, используемой для защиты электронных документов.

3. Использовать захваченный компьютер в качестве плацдарма для захвата других компьютеров локальной сети.

4. Уничтожить хранящуюся на компьютере информацию или вывести компьютер из строя путем запуска вредоносного программного обеспечения.

Защита компьютеров от НСД является одной из основных проблем защиты информации, поэтому в большинство операционных систем и популярных пакетов программ встроены различные подсистемы защиты от НСД. Например, выполнение аутентификации в пользователей при входе в операционные системы семейства Windows. Однако, не вызывает сомнений тот факт, что для серьезной защиты от НСД встроенных средств операционных систем недостаточно. К сожалению, реализация подсистем защиты большинства операционных систем достаточно часто вызывает нарекания из-за регулярно обнаруживаемых уязвимостей, позволяющих получить доступ к защищаемым объектам в обход правил разграничения доступа. Выпускаемые же производителями программного обеспечения пакеты обновлений и исправлений объективно несколько отстают от информации об обнаруживаемых уязвимостях. Поэтому в дополнение к стандартным средствам защиты необходимо использование специальных средств ограничения или разграничения доступа.

Данные средства можно разделить на две категории:

1. Средства ограничения физического доступа.

2. Средства защиты от несанкционированного доступа по сети.

Средства ограничения физического доступа

Наиболее надежное решение проблемы ограничения физического доступа к компьютеру – использование аппаратных средств защиты информации от НСД, выполняющихся до загрузки операционной системы. Средства защиты данной категории называются «электронными замками». Пример электронного замка представлен на рис. 5.3.

Рисунок 5.3 – Электронный замок для шины PCI

Теоретически, любое программное средство контроля доступа может подвергнуться воздействию злоумышленника с целью искажения алгоритма работы такого средства и последующего получения доступа к системе. Поступить подобным образом с аппаратным средством защиты практически невозможно: все действия по контролю доступа пользователей электронный замок выполняет в собственной доверенной программной среде, которая не подвержена внешним воздействиям.

На подготовительном этапе использования электронного замка выполняется его установка и настройка. Настройка включает в себя следующие действия, обычно выполняемые ответственным лицом – администратором по безопасности:

1. Создание списка пользователей, которым разрешен доступ на защищаемый компьютер. Для каждого пользователя формируется ключевой носитель (в зависимости от поддерживаемых конкретным замком интерфейсов – дискета, электронная таблетка iButton или смарт-карта), по которому будет производиться аутентификация пользователя при входе. Список пользователей сохраняется в энергонезависимой памяти замка.

2. Формирование списка файлов, целостность которых контролируется замком перед загрузкой операционной системы компьютера. Контролю подлежат важные файлы операционной системы, например, следующие:

Системные библиотеки Windows ;

Исполняемые модули используемых приложений;

Шаблоны документов Microsoft Word и т. д.

Контроль целостности файлов представляет собой вычисление их эталонной контрольной суммы, например, хэширование по алгоритму ГОСТ Р 34.11-94, сохранение вычисленных значений в энергонезависимой памяти замка и последующее вычисление реальных контрольных сумм файлов и сравнение с эталонными. В штатном режиме работы электронный замок получает управление от BIOS защищаемого компьютера после включения последнего. На этом этапе и выполняются все действия по контролю доступа на компьютер (см. упрощенную схему алгоритма на рис. 5.4), а именно:

Рисунок 5.4 – Упрощенная схема алгоритма работы электронного замка

1. Замок запрашивает у пользователя носитель с ключевой информацией, необходимой для его аутентификации. Если ключевая информация требуемого формата не предъявляется или если пользователь, идентифицируемый по предъявленной информации, не входит в список пользователей защищаемого компьютера, замок блокирует загрузку компьютера.

2. Если аутентификация пользователя прошла успешно, замок рассчитывает контрольные суммы файлов, содержащихся в списке контролируемых, и сравнивает полученные контрольные суммы с эталонными. В случае, если нарушена целостность хотя бы одного файла из списка, загрузка компьютера блокируется. Для возможности дальнейшей работы на данном компьютере необходимо, чтобы проблема была разрешена Администратором, который должен выяснить причину изменения контролируемого файла и, в зависимости от ситуации, предпринять одно из следующих действий, позволяющих дальнейшую работу с защищаемым компьютером:

Восстановить исходный файл;

Удалить файл из списка контролируемых.

3. Если все проверки пройдены успешно, замок возвращает управление компьютеру для загрузки штатной операционной системы.

Поскольку описанные выше действия выполняются до загрузки операционной системы компьютера, замок обычно загружает собственную операционную систему (находящуюся в его энергонезависимой памяти – обычно это MS-DOS или аналогичная ОС , не предъявляющая больших требований к ресурсам), в которой выполняются аутентификация пользователей и проверка целостности файлов. В этом есть смысл и с точки зрения безопасности – собственная операционная система замка не подвержена каким-либо внешним воздействиям, что не дает возможности злоумышленнику повлиять на описанные выше контролирующие процессы. Информация о входах пользователей на компьютер, а также о попытках несанкционированного доступа сохраняется в журнале, который располагается в энергонезависимой памяти замка. Журнал может быть просмотрен Администратором. При использовании электронных замков существует ряд проблем, в частности:

1. BIOS некоторых современных компьютеров может быть настроен таким образом, что управление при загрузке не передается BIOS’у замка. Для противодействия подобным настройкам замок должен иметь возможность блокировать загрузку компьютера (например, замыканием контактов Reset ) в случае, если в течение определенного интервала времени после включения питания замок не получил управление.

2. Злоумышленник может просто вытащить замок из компьютера. Однако, существует ряд мер противодействия:

Различные организационно-технические меры: пломбирование корпуса компьютера, обеспечение отсутствие физического доступа пользователей к системному блоку компьютера и т. д.

Существуют электронные замки, способные блокировать корпус системного блока компьютера изнутри специальным фиксатором по команде администратора – в этом случае замок не может быть изъят без существенного повреждения компьютера.

Довольно часто электронные замки конструктивно совмещаются с аппаратным шифратором. В этом случае рекомендуемой мерой защиты является использование замка совместно с программным средством прозрачного (автоматического) шифрования логических дисков компьютера. При этом ключи шифрования могут быть производными от ключей, с помощью которых выполняется аутентификация пользователей в электронном замке, или отдельными ключами, но хранящимися на том же носителе, что и ключи пользователя для входа на компьютер. Такое комплексное средство защиты не потребует от пользователя выполнения каких-либо дополнительных действий, но и не позволит злоумышленнику получить доступ к информации даже при вынутой аппаратуре электронного замка.

Средства защиты от НСД по сети

Наиболее действенными методами защиты от несанкционированного доступа по компьютерным сетям являются виртуальные частные сети (VPN – Virtual Private Network ) и межсетевое экранирование. Рассмотрим их подробно.

Виртуальные частные сети

Виртуальные частные сети обеспечивают автоматическую защиту целостности и конфиденциальности сообщений, передаваемых через различные сети общего пользования, прежде всего, через Интернет. Фактически, VPN – это совокупность сетей, на внешнем периметре которых установлены VPN -агенты (рис. 5.5). VPN -агент – это программа (или программно-аппаратный комплекс), собственно обеспечивающая защиту передаваемой информации путем выполнения описанных ниже операций.

Рис. 5.5 ‑ Схема построения VPN

Перед отправкой в сеть любого IP -пакета VPN -агент производит следующее:

1. Из заголовка IP -пакета выделяется информация о его адресате. Согласно этой информации на основе политики безопасности данного VPN -агента выбираются алгоритмы защиты (если VPN -агент поддерживает несколько алгоритмов) и криптографические ключи, с помощью которых будет защищен данный пакет. В том случае, если политикой безопасности VPN -агента не предусмотрена отправка IP -пакета данному адресату или IP -пакета с данными характеристиками, отправка IP -пакета блокируется.

2. С помощью выбранного алгоритма защиты целостности формируется и добавляется в IP -пакет электронная цифровая подпись (ЭЦП), имитоприставка или аналогичная контрольная сумма.

3. С помощью выбранного алгоритма шифрования производится зашифрование IP -пакета.

4. С помощью установленного алгоритма инкапсуляции пакетов зашифрованный IP -пакет помещается в готовый для передачи IP-пакет, заголовок которого вместо исходной информации об адресате и отправителе содержит соответственно информацию о VPN -агенте адресата и VPN -агенте отправителя. Т.е. выполняется трансляция сетевых адресов.

5. Пакет отправляется VPN -агенту адресата. При необходимости, производится его разбиение и поочередная отправка результирующих пакетов.

При приеме IP -пакета VPN -агент производит следующее:

1. Из заголовка IP -пакета выделяется информация о его отправителе. В том случае, если отправитель не входит в число разрешенных (согласно политике безопасности) или неизвестен (например, при приеме пакета с намеренно или случайно поврежденным заголовком), пакет не обрабатывается и отбрасывается.

2. Согласно политике безопасности выбираются алгоритмы защиты данного пакета и ключи, с помощью которых будет выполнено расшифрование пакета и проверка его целостности.

3. Выделяется информационная (инкапсулированная) часть пакета и производится ее расшифрование.

4. Производится контроль целостности пакета на основе выбранного алгоритма. В случае обнаружения нарушения целостности пакет отбрасывается.

5. Пакет отправляется адресату (по внутренней сети) согласно информации, находящейся в его оригинальном заголовке.

VPN

-агент может находиться непосредственно на защищаемом компьютере (например, компьютеры «удаленных пользователей» на рис. 5.5). В этом случае с его помощью защищается информационный обмен только того компьютера, на котором он установлен, однако описанные выше принципы его действия остаются неизменными.

Основное правило построения VPN

– связь между защищенной ЛВС и открытой сетью должна осуществляться только через VPN

-агенты. Категорически не должно быть каких-либо способов связи, минующих защитный барьер в виде VPN

-агента. Т.е. должен быть определен защищаемый периметр, связь с которым может осуществляться только через соответствующее средство защиты. Политика безопасности является набором правил, согласно которым устанавливаются защищенные каналы связи между абонентами VPN

. Такие каналы обычно называют туннелями

, аналогия с которыми просматривается в следующем:

1. Вся передаваемая в рамках одного туннеля информация защищена как от несанкционированного просмотра, так и от модификации.

2. Инкапсуляция IP- пакетов позволяет добиться сокрытия топологии внутренней ЛВС: из Интернет обмен информации между двумя защищенными ЛВС виден как обмен информацией только между их VPN -агентами, поскольку все внутренние IP -адреса в передаваемых через Интернет IP -пакетах в этом случае не фигурируют.

Правила создания туннелей формируются в зависимости от различных характеристик IP -пакетов, например, основной при построении большинства VPN протокол IPSec (Security Architecture for IP) устанавливает следующий набор входных данных, по которым выбираются параметры туннелирования и принимается решение при фильтрации конкретного IP -пакета:

1. IP -адрес источника. Это может быть не только одиночный IP-адрес, но и адрес подсети или диапазон адресов.

2. IP -адрес назначения. Также может быть диапазон адресов, указываемый явно, с помощью маски подсети или шаблона.

3. Идентификатор пользователя (отправителя или получателя).

4. Протокол транспортного уровня (TCP/UDP ).

5. Номер порта, с которого или на который отправлен пакет.

Межсетевой экран представляет собой программное или программно-аппаратное средство, обеспечивающее защиту локальных сетей и отдельных компьютеров от несанкционированного доступа со стороны внешних сетей путем фильтрации двустороннего потока сообщений при обмене информацией. Фактически, межсетевой экран является «урезанным» VPN -агентом, не выполняющим шифрование пакетов и контроль их целостности, но в ряде случаев имеющим ряд дополнительных функций, наиболее часто из которых встречаются следующие:

Антивирусное сканирование;

Контроль корректности пакетов;

Контроль корректности соединений (например, установления, использования и разрыва TCP -сессий);

Контент-контроль.

Межсетевые экраны, не обладающие описанными выше функциями и выполняющими только фильтрацию пакетов, называют пакетными фильтрами . По аналогии с VPN -агентами существуют и персональные межсетевые экраны, защищающие только компьютер, на котором они установлены. Межсетевые экраны также располагаются на периметре защищаемых сетей и фильтруют сетевой трафик согласно настроенной политике безопасности.

Электронный замок может быть разработан на базе аппаратного шифратора. В этом случае получается одно устройство, выполняющее функции шифрования, генерации случайных чисел и защиты от НСД. Такой шифратор способен быть центром безопасности всего компьютера, на его базе можно построить полнофункциональную систему криптографической защиты данных, обеспечивающую, например, следующие возможности:

1. Защита компьютера от физического доступа.

2. Защита компьютера от НСД по сети и организация VPN .

3. Шифрование файлов по требованию.

4. Автоматическое шифрование логических дисков компьютера.

5. Вычисление/проверка ЭЦП.

6. Защита сообщений электронной почты.

При рассмотрении вопросов, связанных с получением информации, хранящейся и обрабатываемой в компьютерных системах, под основными способами несанкционированного доступа предполагались следующие:

Преодоление программных средств защиты;

Несанкционированное копирование информации;

Перехват информации в каналах связи;

Использование программных закладок;

Использование аппаратных закладок;

Перехват побочных электромагнитных излучений и наводок (ПЭМИН).

При рассмотрении методов защиты мы не будем разделять их по вышеперечисленным способам, так как во многих случаях одни и те же методы оказываются эффективным средством предотвращения различных видов несанкционированного доступа.

Основными способами защиты являются следующие:

Аутентификация пользователей на этапе регистрации их полномочий;

Физическая защита компьютерных систем;

Выявление программных и аппаратных закладок;

Кодирование информации.

Эти (и другие) способы в тех или иных сочетаниях реализованы в программных и программно-аппаратных системах защиты компьютерной информации от несанкционированного доступа. Некоторые из этих систем будут описаны ниже.

Естественно, что для защиты компьютерной информации должен применяться весь комплекс организационных и технических мероприятий, включая физическую охрану территории, введение пропускного режима, осуществление линейного и пространственного зашумления, выявление закладных устройств и т. д. Но они характерны для любых информационных систем, поэтому здесь отдельно рассматриваться не будут.

Аутентификация пользователей на этапе регистрации их полномочий. Разграничение доступа пользователей к ресурсам вычислительных средств сопряжено с использованием таких понятий, как идентификация и аутентификация.

Идентификация - это присвоение субъекту (человеку) или объекту (компьютеру, диску и т. п.) индивидуального образа, имени или числа, по которому он будет опознаваться в системе.

Аутентификация - проверка подлинности объекта или субъекта на основе его идентификационных признаков.

Установление подлинности может производиться человеком, аппаратным устройством или программой вычислительной системы. В автоматизированных устройствах аутентификации в качестве идентификатора обычно используются:

индивидуальные физиологические признаки: отпечаток пальца (рис. 185), контур ладони (рис. 189), изображение сетчатки глаза и др.

Рис. 185. Внешний вид устройства аутентификации по отпечатку пальца

Рис. 186. Внешний вид устройства аутентификации по контур ладони пароли;

специальные устройства-идентификаторы (ТоисЬ Метогу), выполненные в виде брелков - «таблеток», пластиковых магнитных карт и т.п., опознаваемых с помощью специальных устройств считывания информации (см. рис. 187).

Рис. 187. Устройство считывания установленное на компьютере

Каждый из этих признаков обладает своими достоинствами и недостатками. Так, например, пароли часто бывают тривиальными и легко угадываются, кроме того пользователи обычно их записывают в блокнотах; индивидуальные физиологические признаки человека могут изменяться (например, порез пальца руки); устройство-идентификатор может быть утеряно пользователем или украдено у него. Поэтому в настоящее время в системах аутентификации стараются комплексировать разные виды идентификационных признаков: пароль - отпечаток руки, пароль -магнитная карта и т. д.

В результате аутентификации происходит определение полномочий пользователя по допуску к ресурсам вычислительной системы (файлам, базам данных, сегментам памяти) и по видам производимых операций (чтение, запись, выполнение и т. д.).

Проведение аутентификации - принципиально необходимый процесс, присущий всем системам защиты, информации, роль ее особенно возрастает при удаленном доступе в сети.

Физическая защита компьютерных систем предполагает применение таких устройств, которые бы исключали доступ к информации без нарушения физической целостности персонального компьютера.

В ряде случаев принципиальным оказывается применение мер, исключающих негласный (в том числе и регулярный) доступ к компьютеру с целью копирования или модифицирования информации. Для решения этой задачи как нельзя лучше подходят средства физической защиты.

1. Опечатывание системного блока и других элементов компьютерной системы специальными пломбами или печатью руководителя службы безопасности.

Опечатывание системного блока позволяет исключить бесконтрольный несанкционированный доступ к информации на жестком диске (в обход установленной системы защиты) посредством извлечения диска и подключения его к другому компьютеру. Кроме того, данная процедура позволяет устранить опасность нахождения в вашем вычислительном средстве аппаратных закладок, естественно, если вы позаботились провести проверку на их отсутствие до опечатывания компьютера. Не поленитесь после проверки провести опломбирование и всех других компонентов, включая коммутационные кабели, так как современные технологии позволяют установить закладки и в них.

2. Установка специальных вставок в «карман» гибкого дисковода, оборудованных замком с фиксацией на ключ.

Данная мера может применяться как средство защиты от негласного копирования информации, от заражения компьютера вирусами и программными закладками.

3. Применение специальных замков, блокирующих клавиатуру компьютера. Это эффективное средство защиты информации от возможной преднамеренной модификации, а также от заражения компьютерными вирусами и установки программных закладок.

4. Организация хранения магнитных и оптических носителей информации в сейфах либо в запирающихся на замок специальных дискетницах. Позволяет исключить негласное копирование информации с этих носителей, модификацию ее, заражение компьютерными вирусами, внедрение программных закладок.

Выявление программных и аппаратных закладок. Устранение программных закладок в персональном компьютере задача близкая по своей сути к задаче борьбы с компьютерными вирусами. Дело в том, что в настоящее время не существует четкой классификации программ с потенциально опасными воздействиями. Так, например, обычно выделяют программы типа «троянский конь», логические бомбы, вирусы и некоторые другие.

Под «троянским конем» при этом понимают программы, предназначенные для решения каких-то тайных задач, но замаскированные под «благородные» программные продукты. Классическим примером «троянцев» могут служить программы, выявленные в некоторых программах обеспечения финансовых операций локальных банковских сетей. Программы эти совершали операцию зачисления на счет ее владельцев сумм, эквивалентных «полкопейке». Такие суммы, возникающие в результате банковских пересчетных операций, должны округляться, поэтому исчезновение их оставалось незамеченным. Выявлено воровство было только благодаря быстрому росту личных счетов сотрудников, отвечающих за программное обеспечение. Небывалый рост происходил вследствие огромного числа пересчетных операций. К программам типа «троянский конь» относятся и программные закладки, рассмотренные выше.

К логическим бомбам относят, как правило, программы, совершающие свои деструктивные действия при выполнении каких-то условий например, если тринадцатый день месяца приходится на пятницу, наступает 26 апреля и т. д.

Под вирусами, как отмечалось выше, понимаются программы способные к «размножению» и совершению негативных действий.

Об условности такой классификации можно говорить на том основании, что пример с программой-закладкой в финансовой системе банка может быть отнесен и к логической бомбе, так как событие зачисления «пол-копейки» на личный счет наступало в результате выполнения условия - дробного остатка в результате операции над денежной суммой. Логическая бомба «пятница, тринадцатое» есть ничто иное как вирус, так как обладает способностью к заражению других программ. Да и вообще, программы-закладки могут внедряться в компьютер не только в результате их прямого внесения в текст конкретных программных продуктов, а и подобно вирусу благодаря указанию им конкретного адреса для будущего размещения и точек входа.

Из вышесказанного следует, что для защиты вашего компьютера от программных закладок необходимо соблюдать все требования, изложенные при рассмотрении вопросов борьбы с компьютерными вирусами. Кроме того, необходимо исключить бесконтрольный доступ к вашим вычислительным средствам посторонних лиц, что может быть обеспечено, в том числе, благодаря применению уже рассмотренных средств физической защиты.

Что же касается вопросов борьбы с программными закладками - перехватчиками паролей, то здесь следует отметить следующие меры.

1. Требования по защите от программ-имитаторов системы регистрации:

Системный процесс, который получает от пользователя его имя и пароль при регистрации, должен иметь свой рабочий стол, недоступный другим программным продуктам;

Ввод идентификационных признаков пользователя (например, пароля) должен осуществляться с использованием комбинаций клавиш, недоступных другим прикладным программам;

Время на аутентификацию должно быть ограничено (примерно 30 с), что позволит выявлять программы-имитаторы по факту длительного нахождения на экране монитора регистрационного окна.

2. Условия, обеспечивающие защиту от программ-перехватчиков паролей типа фильтр:

Запретить переключение раскладок клавиатур во время ввода пароля;

Обеспечить доступ к возможностям конфигурации цепочек программных модулей и к самим модулям, участвующим в работе с паролем пользователя, только системному администратору.

3. Защита от проникновения заместителей программных модулей системы аутентификации не предусматривает каких-то определенных рекомендаций, а может быть реализована только на основе проведения перманентной продуманной политики руководителя службы безопасности и системного администратора; некоторым утешением здесь может служить малая вероятность применения вашими конкурентами программ-заместителей ввиду сложности их практической реализации.

Наиболее полно всем изложенным требованиям по защите от программных закладок -перехватчиков паролей отвечает операционная система Windows NT и отчасти UNIX.

Выявлением аппаратных закладок профессионально могут заниматься только организации, имеющие лицензию от Федерального агентства правительственной связи и информации на этот вид деятельности. Эти организации обладают соответствующей аппаратурой, методиками и подготовленным персоналом. Кустарно можно выявить только самке примитивные аппаратные закладки. Если же вы испытываете определенные финансовые трудности и не можете себе позволить заключить соответствующий договор, то предпримите хотя бы меры физической защиты вашего компьютера.

Кодирование информации обеспечивает самый высокий уровень защиты от несанкционированного доступа. В качестве простейшего вида кодирования может рассматриваться обычная компрессия данных с помощью программ-архиваторов, но так как защитить она может лишь от неквалифицированного пользователя, то и рассматриваться архивирование как самостоятельный способ защиты не должно. Однако такое кодирование позволяет повысить криптостойкость других методов при их совместном использовании.

Не касаясь основных методов кодирования рассмотрим только примеры программно-аппаратных и программных систем защиты информации, в которых кодирование выступает одним из равноправных элементов наряду с другими методами защиты.

Программно-аппаратный комплекс «Аккорд». В его состав входит одноплатовый контроллер, вставляемый в свободный слот компьютера, контактное устройство аутентификации, программное обеспечение и персональные идентификаторы DS199x Touch Memory в виде таблетки. Контактное устройство (съемник информации) устанавливается на передней панели компьютера, а аутентификация осуществляется путем прикосновения «таблетки» (идентификатора) к съемнику. Процесс аутентификации осуществляется до загрузки операционной системы. Ко-

дирование информации предусмотрено как дополнительная функция и осуществляется с помощью дополнительного программного обеспечения.

Программно-аппаратный комплекс «Dallas LockЗ.1». Предоставляет широкие возможности по защите информации, в том числе: обеспечивает регистрацию пользователей до загрузки операционной системы и только по предъявлению личной электронной карты Touch Memory и вводе пароля; реализует автоматическую и принудительную блокировку компьютера с гашением экрана монитора на время отсутствия зарегистрированного пользователя; осуществляет гарантированное стирание файлов при их удалении; выполняет помехоустойчивое кодирование файлов.

Программная система защиты информации «Кобра». Осуществляет аутентификацию пользователей по паролю и разграничение их полномочий. Позволяет работать в режиме прозрачного шифрования. Обеспечивает высокую степень защиты информации в персональных ЭВМ.

Программная система защиты «Снег-1.0». Предназначена для контроля и разграничения доступа к информации, хранящейся в персональном компьютере, а также защиту информационных ресурсов рабочей станции локальной вычислительной сети. «Снег-1.0» включает в себя сертифицированную систему кодирования информации «Иней», построенную с использованием стандартного алгоритма криптографического преобразования данных ГОСТ 28147-89.

В качестве примера системы, выполняющей только кодирование информации, можно привести устройство «Криптон-ЗМ».

Напоминаем, что в данном подразделе рассматривались методы защиты, характерные исключительно для компьютерных сетей. Однако полноценная защита информации в вычислительных средствах невозможна без комплексного применения всех вышеописанных организационных и технических мер.

Если работа вашей фирмы связана с выполнением государственного заказа, то скорее всего вам не обойтись без получения лицензии на работу с государственной тайной, а следовательно и проверки аппаратуры на наличие возможно внедренных «закладок» и на наличие и опасность технических каналов утечки информации. Однако если такой необходимости нет, то в ряде случаев можно обойтись и своими силами, так как стоимость подобных работ все же достаточно высока.

Доступ к информации - ознакомление с информацией, ее обработка, в частности, копирование, модификация или уничтожение информации. Несанкционированный доступ к информации (НСД) - доступ к информации, нарушающий правила разграничения доступа с использованием штатных средств, предоставляемых средствами вычислительной техники или автоматизированными системами.

В защите информации ПК от НСД можно выделить три основных направления: первое ориентируется на недопущение нарушителя к вычислительной среде и основывается на специальных технических средствах опознавания пользователя; второе связано с защитой вычислительной среды и используются различные программные методы по защите информации; третье направление связано с использованием специальных средств защиты информации ПК от несанкционированного доступа.

К биометрическим системам относятся системы идентификации: (стр учебника Н.Д. Угриновича, 11 класс): по отпечаткам пальцев; по отпечаткам пальцев; по характеристикам речи; по характеристикам речи; по радужной оболочке глаза; по радужной оболочке глаза; по изображению лица; по изображению лица; по геометрии ладони руки. по геометрии ладони руки.

Стандартные программные средства защиты: а) средства защиты вычислительных ресурсов, использующие парольную идентификацию; б) применение различных методов шифрования информации; в) средства защиты от копирования коммерческих программных продуктов; г) защита от компьютерных вирусов.

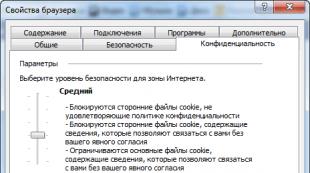

А) пароли можно установить: в программе BIOS (компьютер не начинает загрузку ОС, если не введён правильный пароль (стр.44, рис.1.15), но возникнут проблемы если пользователь забудет пароль); в программе BIOS (компьютер не начинает загрузку ОС, если не введён правильный пароль (стр.44, рис.1.15), но возникнут проблемы если пользователь забудет пароль); при загрузке операционной системы (каждый пользователь при загрузке ОС должен ввести свой пароль (стр.44, рис.1.16)); при загрузке операционной системы (каждый пользователь при загрузке ОС должен ввести свой пароль (стр.44, рис.1.16)); пароль можно установить на каждый диск, папку или файл (для них могут быть установлены определённые права доступа, причём права могут быть различными для разных пользователей – команда «Общий доступ и безопасность» в контекстном меню)) пароль можно установить на каждый диск, папку или файл (для них могут быть установлены определённые права доступа, причём права могут быть различными для разных пользователей – команда «Общий доступ и безопасность» в контекстном меню))

Б) применение различных методов шифрования Самой надежной защитой от несанкционированного доступа к передаваемой информации через локальные сети и к программным продуктам ПК является применение различных методов шифрования (криптографических методов защиты информации). Данный метод защиты реализуется в виде программ или пакетов программ, расширяющих возможности стандартной операционной системы.

Четыре основные группы шифрования символов: подстановка - символы шифруемого текста заменяются символами того же или другого алфавита в соответствии с заранее определенным правилом; подстановка - символы шифруемого текста заменяются символами того же или другого алфавита в соответствии с заранее определенным правилом; перестановка - символы шифруемого текста переставляются по некоторому правилу в пределах заданного блока передаваемого текста; перестановка - символы шифруемого текста переставляются по некоторому правилу в пределах заданного блока передаваемого текста; аналитическое преобразование - шифруемый текст преобразуется по некоторому аналитическому правилу; аналитическое преобразование - шифруемый текст преобразуется по некоторому аналитическому правилу; комбинированное преобразование - исходный текст шифруется двумя или большим числом способов шифрования. комбинированное преобразование - исходный текст шифруется двумя или большим числом способов шифрования.

В) средства защиты от копирования коммерческих программных продуктов установка условной метки или характеристики, которая была присуща данному носителю, не воспроизводиться любыми средствами копирования; установка условной метки или характеристики, которая была присуща данному носителю, не воспроизводиться любыми средствами копирования; диск имеет ряд уникальных характеристик, присущих только одному диску, и эти характеристики теряются при копировании на другой диск (т.е. когда диск спокойно можно копировать, и распространять его содержимое, но старт будет производиться только при наличии оригинального диска); диск имеет ряд уникальных характеристик, присущих только одному диску, и эти характеристики теряются при копировании на другой диск (т.е. когда диск спокойно можно копировать, и распространять его содержимое, но старт будет производиться только при наличии оригинального диска); уникальный код (ключ) на установку лицензионного программного обеспечения. уникальный код (ключ) на установку лицензионного программного обеспечения.

Электронные ключи (HASP или Sentinel) подключаются практически ко всем портам компьютера: от LPT до USB, а также слотам ISA и PCI, при возникновении такой необходимости. Основой ключей HASP является специализированная заказная микросхема, имеющая уникальный для каждого ключа алгоритм работы.

ГК РФ ст.150: относит конфиденциальную информацию к нематериальным благам; ст.11 ч.1: предусматривает судебную защиту гражданских прав. Защиту нарушенных или оспоренных гражданских прав, согласно этой статье осуществляет в соответствии с подведомственностью дел, установленной процессуальным законодательством, суд, арбитражный суд или третейский суд; ст.12: определены способы защиты гражданских прав, большинство которых могут применяться в связи с защитой конфиденциальной информации.

УК РФ Ст.137: предусматривает ответственность за правонарушения, связанные с нарушением права на защиту конфиденциальной информации. В ней определена ответственность (наказывается штрафом или исправительными работами) за нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений; Ст.138: предусматривает, что это же деяние, совершенное лицом с использованием своего служебного положения или специальных технических средств, предназначенных для негласного получения информации, наказывается штрафом, либо лишением права занимать определенные должности или заниматься определенной деятельностью.

Кодекс АП статьей предусмотрена ответственность за нарушение правил защиты информации. Так, нарушение условий, предусмотренных лицензией на осуществление деятельности в области защиты информации (за исключением информации, составляющей государственную тайну), влечет наложение административного штрафа; статья устанавливает, что за разглашение информации, доступ к которой ограничен федеральным законом, лицом, получившим доступ к такой информации в связи с исполнением служебных или профессиональных обязанностей, влечет наложение административного штрафа.

Вопросы, связанные с защитой информации от несанкционированного доступа, обсуждаются в России достаточно давно. В настоящее время проблема обеспечения конфиденциальности данных стоит очень остро.

Общество развивается, совершенствуются частнособственнические отношения, идет активная борьба за власть. Расширение масштабов деятельности человека приводит к повышению ценности информации и особенно тех сведений, которые могут принести ее обладателю какую-либо выгоду - материальную, политическую и т. д. Рассмотрим далее особенности защиты информации от несанкционированного доступа, классификацию существующих способов обеспечения конфиденциальности данных.

Актуальность проблемы

В условиях рыночной экономики обязательным условием эффективности работы любого предприятия, извлечения максимальной прибыли, сохранения целостности организационной структуры любой компании выступает обеспечение защиты информации от несанкционированного доступа. Решается эта задача путем использования комплекса средств, методов и систем, предотвращающих получение важных сведений посторонними лицами.

Существенное влияние на деятельность по обеспечению конфиденциальности данных оказывают изменения, происходящие в экономике страны. В России действует собственная финансово-кредитная система, работают предприятия разных форм собственности. Как показывает статистика, за несколько последних лет значительно увеличилось количество случаев хищения деловых и технических сведений. Такие действия нередко приводят к неблагоприятным последствиям для бизнеса: предприятия терпят убытки, а в некоторых случаях становятся банкротами.

Ответственность за защиту информации от несанкционированного доступа несут, как правило, лица, состоящие в низшем звене руководящего аппарата. Между тем на любом предприятии должен быть ответственный сотрудник, координирующий деятельность по обеспечению конфиденциальности данных. Находиться он должен в высшем звене управленческого аппарата.

Способы нарушения конфиденциальности сведений

Для эффективной защиты информации от несанкционированного доступа любой пользователь должен иметь представление об основных путях незаконного получения данных. Наиболее распространенными способами нарушения конфиденциальности сведений можно считать:

- Хищение носителей данных и производственных отходов.

- Маскировка под зарегистрированных пользователей.

- Копирование данных путем преодоления блокировок.

- Мистификация. Она представляет собой маскировку под системные запросы.

- Использование в корыстных целях недостатков операционной системы и языка программирования.

- Перехват данных.

- Использование вирусов.

- Дистанционное фотографирование.

- Умышленный вывод механизмов защиты из строя.

Разумеется, это далеко не полный перечень путей незаконного получения конфиденциальных данных.

Методы защиты информации от несанкционированного доступа

Нарушение конфиденциальности данных предполагает незапланированное, противоправное ознакомление, обработку, копирование, модификацию, уничтожение сведений, внедрение вирусов, разрушающих программное обеспечение. Все эти действия нарушают положения нормативных актов, регламентирующих порядок использования данных.

Существующие сегодня средства защиты информации от несанкционированного доступа служат для предупреждения проникновения злоумышленников в базы, содержащие важные для пользователей сведения. Сегодня в сфере охраны данных от противоправных действий выделяют несколько направлений:

- Недопущение нарушителей к компьютерной среде. В рамках этого направления используются технические средства защиты информации от несанкционированного доступа, позволяющие идентифицировать злоумышленника и пресечь его действия на начальной стадии внедрения в сеть.

- Создание специальных программных продуктов, обеспечивающих защиту вычислительной среды.

- Использование средств защиты информации от несанкционированного доступа для конкретного компьютера.

Необходимо понимать, что для решения той или иной задачи, связанной с обеспечением конфиденциальности данных, используются разные методы и технологии.

Нормативная база

Требования к защите информации от несанкционированного доступа, характеристики, функции, классификация средств и методов устанавливаются специальными нормативными актами. Органом, уполномоченным осуществлять контроль соблюдения предписаний, является Государственная техническая комиссия. К основным нормативным документам по защите информации от несанкционированного доступа следует отнести:

- "Автоматизированные системы.

- "Средства ВТ. Показатели защищенности от несанкционированного доступа".

Технические средства

Их разделяют на встроенные и внешние. К первым относят такие способы защиты информации от несанкционированного доступа, как установка пароля на BIOS, операционную систему, СУБД (систему управления базами данных). Во вторую группу входят методы, направленные на усиление существующих средств или внедрение в них дополнительных функций. Среди них выделяют:

- Аппаратные способы доверенной загрузки.

- Аппаратно-программные системы разделения полномочий на доступ между пользователями.

- Методы усиленной аутентификации соединений.

Рассмотрим отдельно каждый указанный вид защиты информации от несанкционированного доступа.

Аппаратные средства

Они представляют собой продукты, которые иногда именуют "электронным замком". Функции этих средств состоят в обеспечении надежной идентификации пользователя, проверке целостности ПО определенного компьютера. Как правило, аппаратные средства выглядят в виде платы расширения ПК, в которой установлено соответствующее программное обеспечение. Оно записывается или на флеш-память, или на жесткий диск.

Принцип действия достаточно прост. В ходе загрузки ПК активируется BIOS и защитные платы. После этого запрашивается идентификатор пользователя. Он сравнивается с данными, хранящимися на флеш-памяти. Идентификатор можно дополнительно защитить паролем. После этого активируется операционная система компьютера или платы. После этого идет запуск программы проверки ПО. Обычно проводится анализ системных областей диска, загрузочные элементы, файлы, проверка которых запрошена самим пользователем.

Анализ проводится на основе или имитовставки, или хеширования алгоритма. Результат сравнивается с данными, находящимися на флеш-памяти. В случае выявления отличий от эталона, плата блокирует последующую работу, а на экране появляется соответствующее сообщение. Если различия не обнаружены, управление с платы передается ПК, и осуществляется дальнейшая загрузка. Процессы идентификации и анализа фиксируются в журнале.

Существенным преимуществом технических элементов защиты является высокая их надежность. Кроме этого, они просты в использовании и стоят недорого. Как правило, если у ПК один пользователь, то такого продукта вполне достаточно для сохранения конфиденциальности данных.

Аппаратно-программные системы

Они применяются, если у одного ПК несколько пользователей. Эти программные средства защиты информации от несанкционированного доступа обеспечивают разделение полномочий лиц, работающих с компьютером.

Задачи по сохранению конфиденциальности данных решаются путем установления для конкретных пользователей:

- запретов на запуск определенных процессов и приложений;

- разрешений на совершение отдельных типов действий.

Организация защиты информации от несанкционированного доступа с помощью аппаратно-программных средств может осуществляться по-разному. Обычно в ходе запуска системы активируется и программа, обеспечивающая сохранение конфиденциальности данных. Она находится в памяти ПК в качестве резидентного модуля. Программа позволяет контролировать действия пользователей, запускающих приложения и обращающихся к тем или иным сведениям.

Действия субъектов фиксируются в журнале. Доступ к нему имеет только администратор, отвечающий за безопасность.

Состав аппаратно-программных средств

В этих комплексах присутствует плата доверенной загрузки. Она служит для дополнительной проверки целостности ПО системы защиты на жестком диске. Плата - это аппаратная часть. Программный элемент представлен резидентным модулем. Он располагается в специальном каталоге.

Стоит сказать, что аппаратно-программные средства вполне можно использовать на ПК, с которым работает один пользователь. В этом случае может блокироваться доступ к установке и запуску приложений, которые в работе не участвуют.

Усиленная аутентификация

Она используется тогда, когда функционирование рабочих станций в сети должно соответствовать определенным требованиям к защите информации от несанкционированного доступа со стороны этой сети и от изменения или самих данных, или ПО. Усиленную аутентификацию применяют и в том случае, когда необходимо предотвратить запуск процессов ненадлежащим пользователем.

Суть метода

В качестве одной из ключевых задач защиты данных выступает обеспечение идентификации и проверки подлинности пользователя сети. Распознать субъекта можно по тому, что он собой представляет, что имеет и что знает. Рассмотрим суть метода подробнее.

Что пользователь знает? Свой логин (имя) и пароль. Именно эта информация лежит в основе парольной идентификации. Недостаток этой схемы в том, что пользователю необходимо часто запоминать сложные комбинации. Часто выбирается простой пароль, который легко можно подобрать. Некоторые пользователи записывают сложные комбинации на бумаге, в блокнот и пр. Соответственно, в случае утери пароль может попасть к ненадлежащим лицам.

Если используется только такая защита, необходимо предпринять меры по обеспечению управления создания сложных комбинаций, сроком их действия и своевременного их удаления. Эти задачи можно решить при помощи криптографического закрытия паролей.

Что пользователь имеет? Разумеется, у него есть специальный ключ, т. е. уникальный идентификатор (смарт-карта, криптографический ключ и пр.). На нем зашифрована запись пользователя в общей базе. Вариант с идентификатором считается более надежным. Однако в этом случае уникальный ключ должен быть всегда при пользователе. Как правило, его присоединяют к брелоку с ключами, который нередко оставляют по забывчивости дома или банально теряют. Во избежание таких ситуаций целесообразно поручить выдачу идентификаторов администратору. Каждое утро пользователи будут получать свой ключ, о чем в специальном журнале будет делаться запись. Вечером идентификаторы следует сдавать администратору.

Что собой представляет пользователь? У каждого субъекта есть только ему присущие признаки. Они используются для биометрической идентификации. В качестве "ключа" может выступать отпечаток пальца, ладони, рисунок глазной оболочки и пр. Сегодня такой способ защиты считается наиболее надежным. При этом пользователям нет необходимости иметь что-то с собой. В ближайшей перспективе стоимость систем биометрической идентификации станет доступной для всех компаний.

Шифрование

Изменение данных является в настоящее время одним из распространенных программных способов защиты сведений. Шифрование позволяет преобразовать информацию в данные, недоступные для понимания посторонними лицами.

Используется этот способ преимущественно для передачи секретной информации. Зашифровать можно абсолютно любые данные: рисунок, текст, звук и пр. Преобразование сведений используется с того времени, как возникла необходимость скрыть что-то от врага.

Кодирование и раскодирование информации осуществляется методами криптологии. В это науке выделяют два направления: криптографию и криптоанализ. Первая изучает способы шифрования, а вторая - методы расшифровки.

Особенности шифрования

Предполагается, что алгоритм преобразования информации всем известен. Однако ключ, с помощью которого можно прочитать сообщение, отсутствует. В этом состоит отличие шифрования и простого кодирования. Во втором случае для получения сведений достаточно знать алгоритм их изменения.

Ключ является параметром, по которому можно выбрать конкретное преобразование информации из всего множества вариантов, которые предусматривает алгоритм. Если пользователь его знает, то может без всяких проблем зашифровывать и расшифровывать данные.

Шифры разделяют на две категории: несимметричные и симметричные. В последнем случае один ключ может использоваться и для шифрования, и для расшифровки. Несимметричные шифры создаются одним ключом, а вскрываются - другим. При этом первый доступен любому пользователю, а второй - только получателю данных.

Немаловажным свойством преобразованной информации считается ее криптостойкость. Она представляет собой устойчивость к расшифровке при отсутствии ключа. Алгоритм будет считаться стойким, если для его раскрытия необходимы недостижимые вычислительные ресурсы, огромный объем перехваченных сведений либо такой период, что по его истечении зашифрованная информация потеряет актуальность.

Заключение

Выбор того или иного средства защиты осуществляется в зависимости от разных факторов. Большое значение имеют выявленные и потенциальные угрозы, технические характеристики ПК. Нельзя сказать, что аппаратный метод защиты будет однозначно надежнее программного.

Анализ объекта защиты, выявление угроз - задачи крайне сложные. Их решение целесообразно поручать профессионалам.