Альтернативы TrueCrypt. Программы для шифрования отдельных файлов или целых дисков

С открытым исходным кодом была популярна на протяжении 10 лет благодаря свой независимости от основных вендоров. Создатели программы публично неизвестны. Среди самых известных пользователей программы можно выделить Эдварда Сноудена и эксперта по безопасности Брюса Шнайера. Утилита позволяет превратить флеш-накопитель или жесткий диск в защищенное зашифрованное хранилище, в котором конфиденциальная информация скрыта от посторонних глаз.

Таинственные разработчики утилиты объявили о закрытии проекта в среду 28 мая, объяснив, что использование TrueCrypt небезопасно. «ВНИМАНИЕ: Использовать TrueCrypt небезопасно, т.к. программа может содержать неустраненные уязвимости» - такое сообщение можно увидеть на странице продукта на портале SourceForge. Далее следует еще одно обращение: «Вы должны перенести все данные, зашифрованные в TrueCrypt на зашифрованные диски или образы виртуальных дисков, поддерживаемые на вашей платформе».

Независимый эксперт по безопасности Грэм Клули вполне логично прокомментировал сложившуюся ситуацию: «Настало время подыскать альтернативное решение для шифрования файлов и жестких дисков» .

Это не шутка!

Первоначально появлялись предположения, что сайт программы был взломан киберпреступниками, но теперь становится ясно, что это не обман. Сайт SourceForge сейчас предлагает обновленную версию TrueCrypt (которая имеет цифровую подпись разработчиков), во время установки которой предлагается перейти на BitLocker или другой альтернативный инструмент.

Профессор в области криптографии университета Джона Хопкинаса Мэтью Грин сказал: «Очень маловероятно, что неизвестный хакер идентифицировал разработчиков TrueCrypt, украл их цифровую подпись и взломал их сайт».

Что использовать теперь?

Сайт и всплывающее оповещение в самой программе содержит инструкции по переносу файлов, зашифрованных TrueCrypt на сервис BitLocker от Microsoft, который поставляется вместе с ОС Microsoft Vista Ultimate/Enterprise, Windows 7 Ultimate/Enterprise и Windows 8 Pro/Enterprise. TrueCrypt 7.2 позволяет дешифровать файлы, но не позволяет создавать новые зашифрованные разделы.

Самой очевидной альтернативой программе является BitLocker, но есть и другие варианты. Шнайер поделился, что он возвращается к использованию PGPDisk от Symantec. (110 долларов за одну пользовательскую лицензию) использует хорошо известный и проверенный метод шифрования PGP.

Существуют и другие бесплатные альтернативы для Windows, например DiskCryptor . Исследователь по компьютерной безопасности, известный как The Grugq в прошлом году составил целый , который актуален и по сей день.

Йоханнес Ульрих, научный руководитель технологического института SANS пользователям Mac OS X рекомендует обратить внимание на FileVault 2, который встроен в OS X 10.7 (Lion) и более поздние ОС данного семейства. FileVault использует 128-битное шифрование XTS-AES, которое применяется в агентстве национальной безопасности США (NSA). По мнению Ульриха пользователи Linux должны придерживаться встроенного системного инструмента Linux Unified Key Setup (LUKS). Если Вы используете Ubuntu, то установщик этой ОС уже позволяет включить полное шифрование дисков с самого начала.

Тем не менее, пользователям понадобятся другие приложения для шифрования переносных носителей, которые используются на компьютерах с разными ОС. Ульрих сказал, что в этом случае на ум приходит .

Немецкая компания Steganos предлагает воспользоваться старой версией своей утилиты шифрования Steganos Safe (актуальная версия на данный момент - 15, а предлагается воспользоваться 14 версией), которая распространяется бесплатно.

Неизвестные уязвимости

Тот факт, что TrueCrypt может иметь уязвимости в безопасности вызывает серьезные опасения, особенно учитывая, что аудит программы не выявил подобных проблем. Пользователи программы накопили 70 000 долларов для проведения аудита после слухов о том, что агентство национальной безопасности США может декодировать значительные объемы зашифрованных данных. Первый этап исследования, в котором анализировался загрузчик TrueCrypt был проведен в прошлом месяце. Аудит не выявил ни бэкдоров, ни умышленных уязвимостей. Следующая фаза исследования, в которой должны были проверяться используемые методы криптографии была запланирована на это лето.

Грин был одним из экспертов, участвующих в аудите. Он рассказал, что не имел никакой предварительной информации о том, что разработчики планирую закрыть проект. Грин рассказал: «Последнее что я слышал от разработчиков TrueCrypt: «Мы с нетерпением ждем результаты 2 фазы испытания. Спасибо за ваши старания!». Нужно отметить, что аудит продолжится, как было запланировано, несмотря на остановку проекта TrueCrypt.

Возможно, создатели программы решили приостановить разработку, потому что утилита является устаревшей. Разработка прекратилась 5 мая 2014 года, т.е. уже после официального прекращения поддержки системы Windows XP. На SoundForge упоминается: «Windows 8/7/Vista и более поздние системы имеют встроенные средства для шифрования дисков и образов виртуальных дисков». Таким образом, шифрование данных встроено во многие ОС, и разработчики могли посчитать программу больше не нужной.

Чтобы добавить масла в огонь отметим, что 19 мая TrueCrypt была удалена из защищенной системы Tails (любимой системы Сноудена). Причина до конца не ясна, но использовать программу явно не следует – отметил Клули.

Клули также написал: «Будь то обман, взлом или логичный конец жизненного цикла TrueCrypt, становится ясно, что сознательные пользователи не будут чувствовать себя комфортно, доверяя свои данные программе после произошедшего фиаско».

Это четвертая из пяти статей в нашем блоге посвященная VeraCrypt, в ней подробно разбирается и дана пошаговая инструкция, как с помощью VeraCrypt зашифровать системный раздел или диск целиком, с установленной операционной системой Windows.

Если Вы ищите как зашифровать не системный жесткий диск, зашифровать отдельные файлы или USB-флэшку целиком, а также хотите узнать больше о VeraCrypt, обратите внимание на эти ссылки:

Данное шифрование является самым безопасным так как абсолютно все файлы, включая любые временные файлы, файл гибернации (спящий режим), файл подкачки и другие всегда зашифрованы (даже в случае непредвиденного отключения питания). Журнал операционной системы и реестр в которых хранятся множество важных данных будут зашифрованы в том числе.

Шифрование системы работает благодаря аутентификации перед загрузкой системы. Прежде чем ваша Windows начнет загружаться, вам придется ввести пароль с помощью которого расшифровывается системный раздел диска содержащий все файлы операционной системы.

Этот функционал реализован с помощью загрузчика VeraCrypt который заменяет стандартный системный загрузчик. Загрузить систему в случае повреждения загрузочного сектора жесткого диска, а значит и самого загрузчика можно с помощью VeraCrypt Rescue Disk.

Обратите внимание, шифрование системного раздела происходит на лету во время работы операционной системы. Пока идет процесс Вы можете пользоваться компьютером в обычном режиме. Вышесказанное справедливо и для расшифровки.

Список операционных систем для которых поддерживается шифрование системного диска:

- Windows 10

- Windows 8 and 8.1

- Windows 7

- Windows Vista (SP1 or later)

- Windows XP

- Windows Server 2012

- Windows Server 2008 and Windows Server 2008 R2 (64-bit)

- Windows Server 2003

Шаг 1 - Шифрование системного раздела

Запустите VeraCrypt, в главном окне программы перейдите на вкладку System (Система) и выберите первый пункт меню Encrypt system partition/drive (Зашифровать системный раздел/диск) .

Шаг 2 – Выбор типа шифрования

Оставьте установленный по умолчанию тип Normal (Обычный) если Вы хотите создать скрытый раздел или скрытую ОС, то обратите внимание на посвященную дополнительным возможностям VeraCrypt. Нажмите Next (Далее)

Шаг 3 – Область шифрования

В нашем случае нет принципиального значения шифровать весь диск целиком или только системный раздел, так как у нас всего один раздел на диске занимающий всё свободное место. Вполне возможно, что ваш физический диск разбит на несколько разделов, например C:\ и D:\ . Если это так и Вы хотите зашифровать оба раздела, выбирайте Encrypt the whole drive (Зашифровать весь диск) .

Обратите внимание если у Вас установлено несколько физических дисков, Вам придется зашифровать каждый из них по отдельности. Диск с системным разделом с помощью этой инструкцией. Как зашифровать диск с данными написано .

Выберите, хотите Вы зашифровать весь диск или только системный раздел и нажмите кнопку Next (Далее) .

Шаг 4 – Шифрование скрытых разделов

Выберите Yes (Да) если на вашем устройстве есть скрытые разделы с утилитами производителя компьютера, и Вы хотите зашифровать их, обычно в этом нет необходимости.

Шаг 5 – Число операционных систем

Мы не будем разбирать случай, когда на компьютере установлено сразу несколько операционных систем. Выберите и нажмите кнопку Next (Далее) .

Шаг 6 – Настройки шифрования

Выбор алгоритмов шифрования и хеширования, если Вы не уверены, что выбрать, оставьте значения AES и SHA-512 по умолчанию как наиболее сильный вариант.

Шаг 7 – Пароль

Это важный шаг, здесь необходимо создать надежный пароль который будет использоваться для доступа к зашифрованной системе. Рекомендуем внимательно ознакомиться с рекомендациями разработчиков в окне мастера создания томов о том, как выбрать хороший пароль.

Шаг 8 – Cбор случайных данных

Этот шаг необходим для формирования ключа шифрования на основе пароля, введённого ранее, чем дольше Вы будете двигать мышью, тем надежнее будут полученные ключи. Хаотично двигайте мышью как минимум до тех пор, пока индикатор не станет зеленым, затем нажмите Next (Далее) .

Шаг 9 - Cгенерированные ключи

Этот шаг информирует о том, что ключи шифрования, привязка (соль) и другие параметры успешно созданы. Это информационный шаг, нажмите Next (Далее) .

Шаг 10 – Диск восстановления

Укажите путь где будет сохранен ISO образ диска восстановления (rescue disk) этот образ может вам понадобиться в случае повреждения загрузчика VeraCrypt, при этом Вам все равно понадобиться ввести верный пароль.

Сохраните образ диска восстановления на сменный носитель (например флешку) или запишите его на оптический диск (рекомендуем) и нажмите Next (Далее) .

Шаг 11 - Диск восстановления создан

Обратите внимание! Для каждого зашифрованного системного раздела необходим свой диск восстановления. Обязательно создайте его и храните на съемном носителе. Не храните диск восстановления на этом же зашифрованном системном диске.

Только диск восстановления может помочь вам расшифровать данные в случае технических сбоев и аппаратных проблем.

Шаг 12 – Очистка свободного места

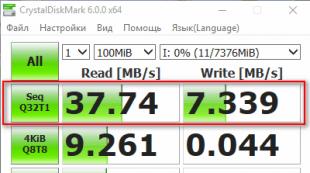

Очистка свободного места позволяет безвозвратно удалить ранее удаленные данные с диска, которые возможно восстановить с помощью специальных техник (особенно актуально для традиционных магнитных жестких дисков).

Если Вы шифруете SSD накопитель, выберите 1 или 3 прохода, для магнитных дисков рекомендуем 7 или 35 проходов.

Учтите, что эта операция отразиться на общем времени шифрования диска, по этой причине откажитесь от неё в случае если ваш диск не содержал важные удаленные данные раньше.

Не выбирайте 7 или 35 проходов для SSD накопителей, магнитно-силовая микроскопия не работает в случае с SSD, вполне достаточно 1 прохода.

Шаг 13 – Тест шифрования системы

Выполните пре-тест шифрования системы и ознакомьтесь с сообщением о том, что интерфейс загрузчика VeraCrypt полностью на английском языке.

Шан 14 – Что делать если Windows не загружается

Ознакомьтесь, а лучше распечатайте рекомендации на случай, что делать если Windows не загрузится после перезагрузки (такое случается).

Нажмите OK если прочитали и поняли сообщение.

Для предотвращения несанкционированного доступа к системе и данным в Windows 7/10 предусмотрена возможность установки пароля, в том числе графического, однако такой способ защиты не может считаться сколь либо надежным. Пароль от локальной учетной записи легко может быть сброшен сторонними утилитами, а самое главное, ничто не мешает получить доступ к файловой системе, загрузившись с любого LiveCD со встроенным файловым менеджером.

Чтобы защитить свои данные по-настоящему, необходимо использовать шифрование. Для этого сгодится и встроенная функция BitLocker, но лучше воспользоваться сторонними программами. Долгое время наиболее предпочтительным приложением для шифрования данных был TrueCrypt, однако в 2014 году его разработчики свернули проект, заявив, что программа не является более безопасной. Вскоре, однако, работа над ним была возобновлена, но уже новой командой, да и сам проект получил новое имя. Так на свет появился VeraCrypt.

По сути, VeraCrypt это усовершенствованная версия TrueCrypt и именно эту программу мы предлагаем использовать для защиты вашей информации. В приведенном примере мы задействуем VeraCrypt «по максимуму», зашифровав с ее помощью весь жесткий диск с системным и пользовательским разделами. Такой способ шифрования имеет определенные риски – есть доля вероятности, пусть и очень небольшая, что система не сможет загрузиться, поэтому прибегать к нему советуем только тогда, когда это действительно вам нужно.

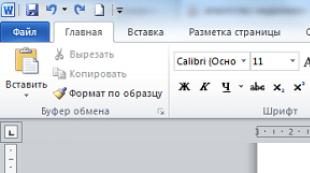

Установка и базовая настройка VeraCrypt

Процедура установки VeraCrypt ничем не отличается от инсталляции других программ, за одним лишь исключением. В самом начале вам будет предложено выбрать между режимами установки Install или Extract .

В первом случае программа будет внедрена в ОС, что позволит вам подключать зашифрованные контейнеры и шифровать сам системный раздел. Режим Extract просто распаковывает исполняемые файлы VeraCrypt, позволяя использовать его как портативное приложение. Часть функций, в том числе шифрование диска с Windows 7/10, при этом становится недоступной.

Сразу после запуска зайдите в меню Settings – Language , так как по умолчанию программа устанавливается на английском языке.

Шифрование диска

Несмотря на кажущуюся сложность задачи, все очень просто. Выберите в меню «Система» опцию «Зашифровать системный раздел/диск».

В открывшемся окне мастера в качестве метода выберите «Обычный» (этого достаточно), область шифрования – весь диск.

По завершении поиска скрытых секторов (процедура может занять продолжительное время), укажите число операционных систем и…

алгоритм шифрования (здесь все лучше оставить по умолчанию).

Примечание: если во время поиска скрытых секторов Windows перестанет отвечать, перезагрузите ПК принудительно и в следующий раз пропустите этот этап, выбрав «Нет».

Придумайте и введите в поля пароль.

Хаотично перемещая мышь, сгенерируйте ключ и нажмите «Далее».

На этом этапе программа предложит создать VRD – диск восстановления и записать его на флеш- или оптический носитель.

Когда на экране появится запрос на выполнение пре-теста шифрования системы, нажмите «Тест».

Потребуется перезагрузка компьютера. После включения ПК появится экран загрузчика VeraCrypt. Здесь вам нужно будет ввести придуманный пароль и PIM – количество итераций шифрования. Если вы раньше нигде не вводили PIM, просто нажмите ввод, значение опции будет установлено по умолчанию.

Спустя несколько минут Windows загрузится в обычном режиме, но при этом на рабочем столе появится окошко Pretest Completed – предварительное тестирование выполнено. Это означает, что можно приступать к шифрованию. Нажмите кнопку «Encrypt» и подтвердите действие.

Процедура шифрования будет запущена. Она может занять длительное время, все зависит от размера диска и его заполненности данными, так что наберитесь терпения и ждите.

Примечание: если на диске имеется шифрованный раздел EFI, что характерно для последних версий ПК, в начале шифрования вы можете получить уведомление «Похоже, Windows не установлена на диске…». Это означает, что зашифровать такой диск с помощью VeraCrypt не получится.

После того как все содержимое диска будет зашифровано, окно загрузчика VeraCrypt станет появляться каждый раз при включении компьютера и каждый раз вам нужно будет вводить пароль, другим способом получить доступ к зашифрованным данным нельзя. С расшифровкой диска все намного проще. Все, что вам нужно будет сделать, это запустить программу, выбрать в меню «Система» опцию «Перманентно расшифровать системный раздел/диск» и проследовать указаниям мастера.

BitLocker является встроенной технологией в операционных системах WindowsVista (Proffessional/Enterprise), Windows 7 (Ultimate), Windows 8/8.1 а также в некоторых серверных версиях, таких как Windows Server 2012 и Server 2008 R2.

BitLocker позволяет зашифровать полностью весь носитель информации, это может быть встроенный HDD или внешний жесткий диск, USB накопитель или SD карта также отдельный том, например, локальный диск «D:\».

После установки BitLocker доступ к носителю информации будет доступен только по паролю на всех компьютерах, к которым подключается устройство. Таким образом, если вы потеряете зашифрованный в BitLocker носитель информации, то вероятность того, что вашими файлами будет распоряжаться другой человек, сводятся практически к нулю.

Если вы потеряете или забудете пароль к зашифрованному носителю, то в этом случаи пароль можно восстановить, используя ключ восстановления. Ключ восстановления создаётся в обязательном порядке перед началом шифрования BitLocker. Без этой процедуры, начать шифрование не получится.

Сам ключ можно получить в нескольких вариантах. Сохранить в обычном «txt» файле, после чего прибрать файлик подальше от лишних глаз. Если у вас современный компьютер, то вам доступна возможность хранить ключ в платформенном модуле (TPM). Можно сохранить ключ и в учетной записи Microsoft.

Как зашифровать USB накопитель, используя BitLocker?

Вставьте USB накопитель и откройте проводник, после чего нажмите ПКМ по нужному носителю и в контекстно меню выберете «Включить BitLocker»

После недолгой инициализации диска вас попросят выбрать способ разблокировки диска. В рамках этой статьи используется способ, предложенный по умолчанию – использовать пароль.

Дальше выбираем способ архивации ключа. Предложено три варианта, из которых был выбран «Сохранить в файл». Сохраните файл с ключом восстановления на рабочем столе, переименуйте его и перенесите в более надёжное место.

Шифровать только занятое место . В этом случаи не будет зашифрован полностью весь накопитель, будет зашифрована только та информация, которая уже записана на диск. Данный пункт стоит выбирать, если информации мало, тогда процесс шифрования будет гораздо быстрее.

Шифровать весь диск . В этом случаи будет зашифровано все пространство диска. Процесс шифрование может занять несколько часов. Этот вариант рекомендуется выбирать, если накопитель заполнен полностью.

Дождитесь пока завершиться процесс шифрования, не отключая накопитель от компьютера, так как, файлы могут быть повреждены. Если в процессе шифрования произойдёт сбой или банально отключат свет, то при следующем включении компьютера, шифрование продолжится с того же место.

При следующем подключении накопителя, его иконка будет иметь вид закрытого замочка, это говорит о том, что данный диск успешно зашифрован.

При попытке открыть диск привычным действием появится окно, в котором нужно указать пароль для разблокировки диска.

Если пароль будет указан правильно, диск будет открыт как обычно, в проводнике, и вы сможете работать с файлами в привычном режиме.

После несложных действий ваш накопитель имеет надёжную защиту. В случаи кражи или потери, вам не стоит волноваться за свою информацию, посторонние лица незная пароль, не смогут получить доступ к файлам.

В рамках этой статьи была приведена инструкция, о том, как зашифровать USB накопитель, используя BitLocker. Но эта не единственная возможность данной технологии.

Используя BitLocker можно запретить копирование файлов с вашего ПК на внешние устройства хранения информации, таким образом обезопасить себя от кражи файлов с собственного компьютера.

В Windows Vista, Windows 7 и Windows 8 версий Pro и выше разработчики создали специальную технологию для шифрования содержимого логических разделов на всех видов, внешних дисках и USB-флешках - BitLocker

.

Для чего она нужна? Если запустить BitLocker, то все файлы, находящиеся на диске, будут шифроваться. Шифрование происходит прозрачно, то есть вам не нужно каждый раз вводить пароль при сохранении файла - система все делает автоматически и незаметно. Однако как только вы отключите этот диск, то при следующем его включении потребуется специальный ключ (специальная смарт-карта, флешка или пароль) для доступа к нему. То есть если вы случайно потеряете ноутбук, то прочитать содержимое зашифрованного диска на нем не получится, даже если вы вытащите этот жесткий диск из этого ноутбука и попробуете его прочитать на другом компьютере. Ключ шифрования имеет такую длину, что время на перебор всех возможных комбинаций для подбора правильного варианта на самых мощных компьютерах будет исчисляться десятилетиями. Конечно, пароль можно выведать под пытками либо украсть заранее, но если флешка была потеряна случайно, либо ее украли, не зная, что она зашифрована, то прочесть ее будет невозможно.

Настройка шифрования BitLocker на примере Windows 8: шифрование системного диск и шифрование флешек и внешних USB-дисков.

Шифрование системного диска

Требованием для работы BitLocker для шифрования логического диска, на котором установлена операционная система Windows, является наличие незашифрованного загрузочного раздела: система должна все же откуда-то запускаться. Если правильно устанавливать Windows 8/7, то при установке создаются два раздела - невидимый раздел для загрузочного сектора и файлов инициализации и основной раздел, на котором хранятся все файлы. Первый как раз и является таким разделом, который шифровать не нужно. А вот второй раздел, в котором находятся все файлы, подвергается шифрованию.

Чтобы проверить, есть ли у вас эти разделы, откройте Управление компьютером

перейдите в раздел Запоминающие устройства

- Управление дисками

.

На скриншоте раздел, созданный для загрузки системы, помечен как SYSTEM RESERVED . Если он есть, то вы смело можете использовать систему BitLocker для шифрования логического диска, на котором установлена Windows.

Для этого зайдите в Windows с правами администратора, откройте Панель управления

перейдите в раздел Система и безопасность

и войдите в раздел Шифрование диска BitLocker .

Вы увидите в нем все диски, которые можно зашифровать. Кликните по ссылке Включить BitLocker .

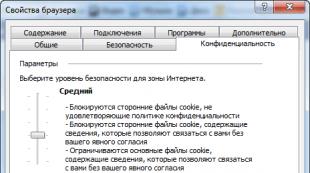

Настройка шаблонов политики безопасности

В этом месте вы можете получить сообщение о том, что шифрование диска невозможно до тех пор, пока будут настроены шаблоны политики безопасности.

Дело в том, что для запуска BitLocker нужно системе разрешить эту операцию - это может сделать только администратор и только собственными руками. Сделать это намного проще, чем кажется после прочтения непонятных сообщений.

Откройте Проводник

, нажмите Win + R

- откроется строка ввода.

Введите в нее и выполните:

gpedit.msc

Откроется Редактор локальной групповой политики

. Перейдите в раздел

Административные шаблоны

- Компоненты Windows

-- Этот параметр политики позволяет выбрать шифрование диска BitLocker

--- Диски операционной системы

---- Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске.

Установите значение параметра Включено .

После этого сохраните все значения и вернитесь в Панель управления - можете запускать шифрование диска BitLocker.

Создание ключа и его сохранение

Вам на выбор система предложит два варианта ключа: пароль и флешка.

При использовании флешки вы сможете воспользоваться жестким диском только в том случае, если вставите эту флешку - на ней будет записан в зашифрованном виде ключ. При использовании пароля вам нужно будет его вводить каждый раз, когда будет происходить обращение к зашифрованному разделу на этом диске. В случае с системным логическим диском компьютера пароль будет нужен при холодной (с нуля) загрузке или полном рестарте, либо при попытке прочитать содержимое логического диска на другом компьютере. Во избежание каких-то подводных камней пароль придумывать, используя английские буквы и цифры.

После создания ключа вам будет предложено сохранить информацию для восстановления доступа в случае его утери: вы можете сохранить специальный код в текстовом файле, сохранить его на флешке, сохранить его в учетной записи Microsoft, или распечатать.

Обратите внимание, что сохраняется не сам ключ, а специальный код, необходимый для процедуры восстановления доступа.

Шифрование USB-дисков и флешек

Вы так же можете шифровать и внешние USB-диски и флешки - эта возможность впервые появилась в Windows 7 под названием BitLocker To Go . Процедура такая же: вы придумываете пароль и сохраняет код восстановления.

Когда вы будете монтировать USB-диск (присоединять к компьютеру), либо попробуете его разблокировать, система запросит у вас пароль.

Если вы не хотите каждый раз вводить пароль, так как уверены в безопасности при работе на этом компьютере, то можете в дополнительных параметрах при разблокировке указать, что доверяете этому компьютеру - в этом случае пароль будет вводиться всегда автоматически, до тех пор, пока вы не отмените настройку доверия. Обратите внимание, что на другом компьютере система у вас попросит ввести пароль, так как настройка доверия на каждом компьютере действует независимо.

После того, как вы поработали с USB-диском, размонтируйте его, либо просто просто отсоединив, либо через меню безопасного извлечения, и зашифрованный диск будет защищен от несанкционированного доступа.

Два способа шифрования

BitLocker при шифровании предлагает два способа, имеющих одинаковый результат, но разное время выполнения: вы можете зашифровать только занятое информацией место, пропустив обработку пустого пространства, либо пройтись по диску полностью, защифровав все пространство логического раздела, включая и не занятое. Первое происходит быстрее, однако остается возможность восстановления информации с пустого места. Дело в том, что с помощью специальных программ можно восстанавливать информацию, даже если она была удалена из Корзины, и даже если диск был отформатирован. Конечно, практически это выполнить трудно, но теоретическая возможность все равно есть, если вы не используете для удаления специальные утилиты, удаляющие информацию безвозвратно. При шифровании всего логического диска будет шифроваться и место, помеченное как пустое, и возможности восстановления информации с него даже с помощью специальных утилит уже не будет. Этот способ абсолютно надежный, но более медленный.

При шифровании диска желательно не выключать компьютер. На шифрование 300 гигабайт у меня ушло примерно 40 минут. Что будет, если внезапно отключилось питание? Не знаю, не проверял, но в интернете пишут, что ничего страшного не произойдет - нужно будет просто начать шифрование заново.

Вывод

Таким образом, если вы постоянно пользуетесь флешкой, на которой храните важную информацию, то с помощью BitLocker можете защитить себя от попадания важной информации в чужие руки. Так же можно защитить информацию и на жестких дисках компьютера, включая и системные - достаточно полностью выключить компьютер, и информация на дисках станет недоступной для посторонних. Использование BitLocker после настройки шаблонов политики безопасности не вызывает никаких затруднений даже у неподготовленных пользователей, какого либо торможения при работе с зашифрованными дисками я не заметил.