Взлом систем шифрования жестких дисков путем «холодной перезагрузки. Обзор Secure Disk - программы для шифрования данных

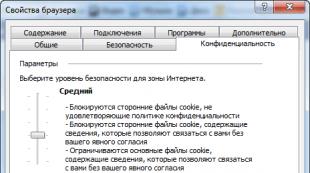

Запустите инструмент шифрования в Windows, введя в строке поиска «BitLocker» и выбрав пункт «Управление BitLocker». В следующем окне вы можете активировать шифрование, нажав на «Включить BitLocker» рядом с обозначением жесткого диска (если появится сообщение об ошибке, прочитайте раздел «Использование BitLocker без TPM»).

Теперь вы можете выбрать, хотите ли вы при деблокировании зашифрованного диска использовать USB-флеш-накопитель или пароль. Вне зависимости от выбранной опции, в процессе настройки вам нужно будет сохранить или распечатать ключ восстановления. Он вам понадобится, если вы забудете пароль или потеряете флешку.

Чтобы выполнить эту процедуру, вы должны быть назначены агентом восстановления данных. Другими словами, у вас должен быть закрытый ключ и сертификат для агента восстановления данных, указанного в файле или папке, которая будет восстановлена.

Учетные данные: агент восстановления данных.

. Следующие рекомендуемые процедуры позволяют компании эффективно использовать и управлять зашифрованными файлами и папками.

Рекомендуется, чтобы агенты восстановления сохраняли свои файлы для восстановления сертификатов в безопасном месте. Используйте конфигурацию домена по умолчанию Однако новые или обновленные зашифрованные файлы не могут использовать сертификат с истекшим сроком действия, поэтому вам может потребоваться, чтобы пользователи обновили все существующие файлы. по умолчанию самозаверяющий сертификат в домене без какого-либо Центра сертификации, срок действия сертификата составляет 99 лет. Храните гибкий диск в безопасном месте. . Следующая рекомендуемая процедура позволяет компании защитить мобильные пользовательские данные в случае кражи или потери.

Использование BitLocker без TPM

Настройка BitLocker.BitLocker также функционирует без чипа TPM - правда, для этого нужно произвести некоторые настройки в редакторе локальной групповой политики.

Если на вашем компьютере не используется чип TPM (Trusted Platform Module), вам, возможно, необходимо будет произвести кое-какие настройки, чтобы активировать BitLocker. В строке поиска Windows наберите «Изменение групповой политики» и откройте раздел «Редактор локальной групповой политики». Теперь откройте в левой колонке редактора «Конфигурация компьютера | Административные шаблоны | Компоненты Windows | Шифрование диска BitLocker | Диски операционной системы», а в правой колонке отметьте запись «Обязательная дополнительная проверка подлинности при запуске».

Нет технологии, которая может заменить применение любой меры предосторожности, чтобы избежать кражи или физического повреждения вашего компьютера. Храните личные ключи для пользователей отдельно от ноутбука и импортировать их при необходимости. В случае общих папок хранения, таких как «Документы» и временные папки, зашифруйте папку, чтобы все новые и временные файлы были зашифрованы во время создания. Убедитесь, что незашифрованные данные удалены с жесткого диска после шифрования файлов, а затем периодически. Физическая защита компьютера имеет первостепенное значение. . Подумайте, например, о содержимом съемного жесткого диска, который был утерян или украден.

Затем в средней колонке нажмите на ссылку «Изменить параметр политики». Поставьте кружочек напротив «Включить» и галочку напротив пункта «Разрешить использование BitLocker без совместимого TPM» ниже. После нажатия на «Применить» и «ОК» вы можете использовать BitLocker, как описано выше.

Альтернатива в виде VeraCrypt

Чтобы зашифровать системный раздел или весь жесткий диск с помощью преемника программы TrueCrypt под названием VeraCrypt, выберите в главном меню VeraCrypt пункт «Create Volume», а затем - «Encrypt the system partition or entire system drive». Чтобы зашифровать весь жесткий диск вместе с разделом Windows, выберите «Encrypt the whole drive», после чего следуйте пошаговой инструкции по настройке. Внимание: VeraCrypt создает диск аварийного восстановления на случай, если вы забудете пароль. Так что вам потребуется пустая CD-болванка.

Чтобы зашифровать системный раздел или весь жесткий диск с помощью преемника программы TrueCrypt под названием VeraCrypt, выберите в главном меню VeraCrypt пункт «Create Volume», а затем - «Encrypt the system partition or entire system drive». Чтобы зашифровать весь жесткий диск вместе с разделом Windows, выберите «Encrypt the whole drive», после чего следуйте пошаговой инструкции по настройке. Внимание: VeraCrypt создает диск аварийного восстановления на случай, если вы забудете пароль. Так что вам потребуется пустая CD-болванка.

Необходимо только «смонтировать» контейнер после подключения внешнего устройства и «разборки» его перед его удалением. Кроме того, приложение также защищает содержимое жестких дисков и съемных дисков, шифруя их целиком. Чтобы зашифровать и защитить жесткий диск или съемный диск, выполните следующие простые шаги.

Опцию «Извлечь» можно выбрать, если вы не собираетесь защищать системный раздел или системный диск. Это защитит содержимое внешнего жесткого диска, съемного диска или любого раздела, на котором не установлена операционная система. После шифрования, например, всего содержимого «съемного диска», ничего не произойдет, когда вы подключаете этот последний компьютер.

После того как вы зашифровали свой диск, при начальной загрузке вам нужно будет после пароля указать PIM (Personal Iterations Multiplier). Если при настройке вы не установили PIM, то просто нажмите Enter.

С открытым исходным кодом была популярна на протяжении 10 лет благодаря свой независимости от основных вендоров. Создатели программы публично неизвестны. Среди самых известных пользователей программы можно выделить Эдварда Сноудена и эксперта по безопасности Брюса Шнайера. Утилита позволяет превратить флеш-накопитель или жесткий диск в защищенное зашифрованное хранилище, в котором конфиденциальная информация скрыта от посторонних глаз.

Шифрование системного раздела или всего жесткого диска, на котором установлена операционная система, содержимое жесткого диска не будет читаться третьими лицами, у которых нет личного пароля. Системный раздел или защита диска защищает вас от любого риска, если, например, ноутбук попадает в руки неавторизованных пользователей.

Шифрование на разделе или на системном диске требует активации механизма предварительной загрузки. Изображение должно храниться на съемном носителе или в другой системе, чтобы его можно было легко восстановить в случае возникновения проблем. Затем вы можете нажать кнопку «Создать том», а затем выбрать «Шифровать системный раздел или весь системный диск» и «Обычный».

Таинственные разработчики утилиты объявили о закрытии проекта в среду 28 мая, объяснив, что использование TrueCrypt небезопасно. «ВНИМАНИЕ: Использовать TrueCrypt небезопасно, т.к. программа может содержать неустраненные уязвимости» - такое сообщение можно увидеть на странице продукта на портале SourceForge. Далее следует еще одно обращение: «Вы должны перенести все данные, зашифрованные в TrueCrypt на зашифрованные диски или образы виртуальных дисков, поддерживаемые на вашей платформе».

На следующем экране вы можете выбрать, следует ли шифровать только раздел, содержащий операционную систему или весь жесткий диск. Двойной щелчок на запросе дополнительной аутентификации при загрузке. Таким образом, операционная система не позволяет включить функцию шифрования устройства. Каждый том на зашифрованном диске заблокирован определенным ключом. Зашифрованный том можно разблокировать, используя один из следующих способов.

Создание новых объемов зашифрованных дисков. Перед созданием зашифрованного тома выполните резервное копирование данных. Вы увидите громкость зашифрованного диска с «значком блокировки» в столбце «Статус». Блокировка будет открыта, если зашифрованный том разблокирован. Том диска без значка блокировки в столбце «Состояние» указывает, что он не зашифрован.

Независимый эксперт по безопасности Грэм Клули вполне логично прокомментировал сложившуюся ситуацию: «Настало время подыскать альтернативное решение для шифрования файлов и жестких дисков» .

Это не шутка!

Первоначально появлялись предположения, что сайт программы был взломан киберпреступниками, но теперь становится ясно, что это не обман. Сайт SourceForge сейчас предлагает обновленную версию TrueCrypt (которая имеет цифровую подпись разработчиков), во время установки которой предлагается перейти на BitLocker или другой альтернативный инструмент.

Поведение зашифрованного тома при загрузке системы. Первый диск был разблокирован и установлен, но второй был заблокирован. Поскольку ключ шифрования не был сохранен на втором томе диска, вы должны вручную ввести пароль шифрования, чтобы разблокировать его.

Управление ключевым шифрованием. Существует четыре варианта управления ключом шифрования. Вручную разблокировать тома диска. Вы увидите зашифрованные тома и их состояния: разблокированы или заблокированы. Чтобы разблокировать том, нажмите «Разблокировать это устройство». Вы можете ввести зашифрованный пароль или использовать файл ключа шифрования, который вы ранее экспортировали. Если пароль шифрования или файл ключа верны, громкость будет разблокирована и станет доступной.

Профессор в области криптографии университета Джона Хопкинаса Мэтью Грин сказал: «Очень маловероятно, что неизвестный хакер идентифицировал разработчиков TrueCrypt, украл их цифровую подпись и взломал их сайт».

Что использовать теперь?

Сайт и всплывающее оповещение в самой программе содержит инструкции по переносу файлов, зашифрованных TrueCrypt на сервис BitLocker от Microsoft, который поставляется вместе с ОС Microsoft Vista Ultimate/Enterprise, Windows 7 Ultimate/Enterprise и Windows 8 Pro/Enterprise. TrueCrypt 7.2 позволяет дешифровать файлы, но не позволяет создавать новые зашифрованные разделы.

Эти диски шифруют и дешифруют данные в реальном времени, настолько полностью прозрачны для пользователя, то есть данные шифруются непосредственно перед записью на диск и дешифруются сразу после их чтения с диска без необходимости вмешательства пользователя, Таким образом, все данные, хранящиеся на диске, постоянно шифруются. Невозможно получить доступ к зашифрованным данным виртуального диска, если вы не указали правильный пароль.

В то же время все операции с файлами или дисками, связанные с зашифрованными виртуальными дисками, подключенными к системе, выполняются так, как если бы они были на стандартных дисках. Все зашифрованные данные виртуального диска хранятся вместе с метаданными самого диска в одном контейнере файлов.

Самой очевидной альтернативой программе является BitLocker, но есть и другие варианты. Шнайер поделился, что он возвращается к использованию PGPDisk от Symantec. (110 долларов за одну пользовательскую лицензию) использует хорошо известный и проверенный метод шифрования PGP.

Существуют и другие бесплатные альтернативы для Windows, например DiskCryptor . Исследователь по компьютерной безопасности, известный как The Grugq в прошлом году составил целый , который актуален и по сей день.

Эти инфраструктуры позволяют пользователю использовать различные устанавливаемые системы шифрования, в том числе уже предустановленные в системе. Этот подход позволяет пользователю самостоятельно выбирать службы шифрования, которые отвечают его требованиям безопасности.

Простой в использовании интуитивно понятный интерфейс. Доступ к большинству функций зашифрованного диска.

- Зашифрованные мастера создания диска.

- Список наиболее часто зашифрованных дисков.

- Список конфигурируемых самостоятельно подключенных зашифрованных дисков.

- Легко редактировать. зашифрованного диска.

Йоханнес Ульрих, научный руководитель технологического института SANS пользователям Mac OS X рекомендует обратить внимание на FileVault 2, который встроен в OS X 10.7 (Lion) и более поздние ОС данного семейства. FileVault использует 128-битное шифрование XTS-AES, которое применяется в агентстве национальной безопасности США (NSA). По мнению Ульриха пользователи Linux должны придерживаться встроенного системного инструмента Linux Unified Key Setup (LUKS). Если Вы используете Ubuntu, то установщик этой ОС уже позволяет включить полное шифрование дисков с самого начала.

Можно настроить сочетания клавиш для отключения всех зашифрованных дисков или каждого из них отдельно. Автоматическое отключение всех зашифрованных дисков, подключенных к выходу пользователя из системы. Возможность автоматического отключения зашифрованного диска для активации экранной заставки, режима гибернации и любой другой формы блокировки компьютера. Автоматическая пропускная способность зашифрованного диска, удаление из системы хранения данных с помощью контейнера файлов Время бездействия относится к периоду времени, когда зашифрованный диск подключен, но не используется, то есть нет данных зашифрованного диска, возможность автоматического отключения зашифрованных дисков при преодолении определенного времени простоя самого диска. диск считывается или записывается в это время. Он имеет возможность принудительно отключать заблокированные зашифрованные диски в случае автоматического отключения. Контейнеры файлов для подключенных зашифрованных дисков защищены перезаписыванием и стиранием. Захват зашифрованных дисков для удаления защищенные данные. Возможность создания и подключения файлов контейнера для зашифрованных дисков, расположенных на любом сетевом ресурсе, доступном для системы; Подключение зашифрованного диска к эмуляции «локального диска», чтобы позволить удаленным пользователям получать доступ; Автоматическое спасение и восстановление параметров совместного доступа к зашифрованным дисковым сетям.

- Мастера для повторного использования шифрования дисков.

- Шифрованные диски могут быть подключены к режиму только для чтения.

Тем не менее, пользователям понадобятся другие приложения для шифрования переносных носителей, которые используются на компьютерах с разными ОС. Ульрих сказал, что в этом случае на ум приходит .

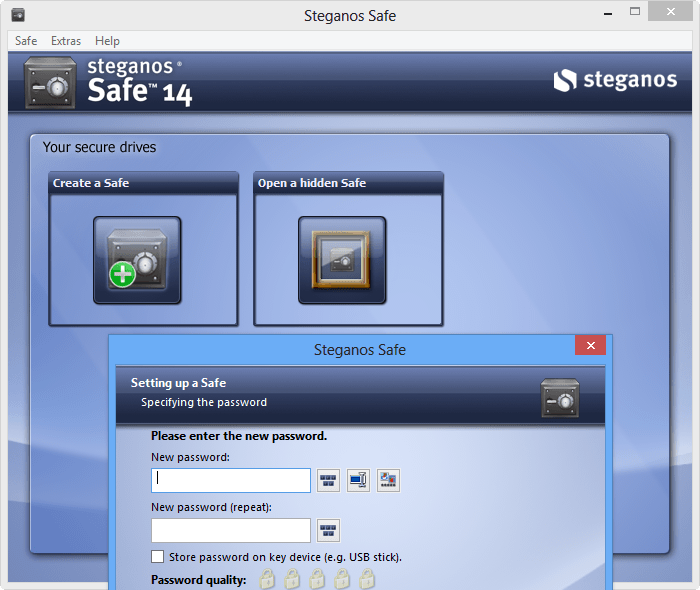

Немецкая компания Steganos предлагает воспользоваться старой версией своей утилиты шифрования Steganos Safe (актуальная версия на данный момент - 15, а предлагается воспользоваться 14 версией), которая распространяется бесплатно.

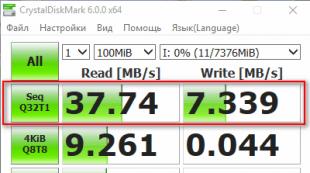

Зашифрованные жесткие диски - это новый класс жестких дисков, которые запускают аппаратное шифрование и обеспечивают полное аппаратное шифрование на диске. Наилучшая производительность: аппаратное обеспечение шифрования, встроенное в контроллер устройства, позволяет устройству работать с максимальной скоростью передачи данных без снижения производительности. Интегрированная безопасность в оборудовании: шифрование всегда «активно», а ключи к Шифрование никогда не покидает жесткий диск. Аутентификация пользователя выполняется с помощью «разблокированного, не зависящего от операционной системы диска». Простота использования: Шифрование прозрачно для пользователя, поскольку оно по умолчанию. Шифрованные жесткие диски можно легко удалить с помощью встроенного ключа шифрования, и вам не нужно повторно шифровать данные на диске. Компьютер работает более эффективно, потому что нет необходимости использовать процессорных циклов для процесса шифрования.

- Для включения шифрования не требуется вмешательства пользователя.

- Устройство должно находиться в неподготовленном состоянии.

- Устройство должно находиться в безопасном состоянии, не активированном.

Неизвестные уязвимости

Тот факт, что TrueCrypt может иметь уязвимости в безопасности вызывает серьезные опасения, особенно учитывая, что аудит программы не выявил подобных проблем. Пользователи программы накопили 70 000 долларов для проведения аудита после слухов о том, что агентство национальной безопасности США может декодировать значительные объемы зашифрованных данных. Первый этап исследования, в котором анализировался загрузчик TrueCrypt был проведен в прошлом месяце. Аудит не выявил ни бэкдоров, ни умышленных уязвимостей. Следующая фаза исследования, в которой должны были проверяться используемые методы криптографии была запланирована на это лето.

Этот мультимедийный ключ, который никогда не подвергается внешнему воздействию на диск, используется для быстрого шифрования или дешифрования каждого байта отправленных данных или принимается с диска. Настройка зашифрованных жестких дисков в качестве загрузочных дисков выполняется с использованием тех же методов, которые используются для стандартных жестких дисков.

Изображения, созданные с помощью инструментов дублирования диска, не будут работать. Шифрованные жесткие диски используют два ключа шифрования в устройстве для управления блокировкой и разблокировкой данных на дисках. Этот ключ зашифрован в случайном месте на диске.

Грин был одним из экспертов, участвующих в аудите. Он рассказал, что не имел никакой предварительной информации о том, что разработчики планирую закрыть проект. Грин рассказал: «Последнее что я слышал от разработчиков TrueCrypt: «Мы с нетерпением ждем результаты 2 фазы испытания. Спасибо за ваши старания!». Нужно отметить, что аудит продолжится, как было запланировано, несмотря на остановку проекта TrueCrypt.

Ключ аутентификации - это ключ, используемый для разблокировки данных на дисках. Когда компьютер с зашифрованным жестким диском отключен, диск автоматически блокируется. Когда данные записываются на диск, они проходят через механизм шифрования до завершения операции записи. Аналогично, считывание данных с диска требует, чтобы механизм шифрования расшифровывал данные перед повторной отправкой его пользователю.

Многие зашифрованные жесткие диски предварительно сконфигурированы. Если вам необходимо перенастроить диск, используйте следующую процедуру после удаления всех доступных томов и восстановления неподготовленного состояния для диска. Откройте Диспетчер дисков Инициализируйте диск и выберите соответствующий стиль раздела. ![]()

- Все данные зашифрованы в «контейнере».

- Что касается окон, появляется новый диск, который внезапно появился.

Возможно, создатели программы решили приостановить разработку, потому что утилита является устаревшей. Разработка прекратилась 5 мая 2014 года, т.е. уже после официального прекращения поддержки системы Windows XP. На SoundForge упоминается: «Windows 8/7/Vista и более поздние системы имеют встроенные средства для шифрования дисков и образов виртуальных дисков». Таким образом, шифрование данных встроено во многие ОС, и разработчики могли посчитать программу больше не нужной.

Чтобы добавить масла в огонь отметим, что 19 мая TrueCrypt была удалена из защищенной системы Tails (любимой системы Сноудена). Причина до конца не ясна, но использовать программу явно не следует – отметил Клули.

Клули также написал: «Будь то обман, взлом или логичный конец жизненного цикла TrueCrypt, становится ясно, что сознательные пользователи не будут чувствовать себя комфортно, доверяя свои данные программе после произошедшего фиаско».