Можно ли расшифровать файлы после вируса. Как без лишних усилий восстановить после атаки вируса скрытую информацию на флешке? Восстановление поврежденных файлов с предварительным просмотром

Недавно в центре интернета-безопасности 360 был обнаружен новый вид вируса –вымогателя, предназначенный как для предприятий, так и для частных лиц во многих странах и регионах. 360 выпустили своевременное предупреждение аварийной ситуации 12 мая после обнаружения, чтобы напомнить пользователям о предстоящих рисках. Эта вырус-вымогатель распространяется с высокой скоростью по всему миру. По неполным статистическим данным, всего за несколько часов после взрыва были заражены десятки тысяч устройств в 99 странах, и данный сетевой Червь все еще пытается расширить свое влияние.

Как правило, вирус-вымогатель- это вредоносная программа с явным намерением вымогательства. Он шифрует файлы жертвы с помощью асимметричного криптографического алгоритма, делает их недоступными и требует выкуп за их дешифрование. Если выкуп не выплачен, файлы не могут быть восстановлены. Этот новый вид известный под кодовым названием WanaCrypt0r. Что делает его настолько смертельным, что он использовал хакерский инструмент «EternalBLue», который был украден у АНБ. Это также объясняет, почему WanaCrypt0r способна быстро распространяться по всему миру и причинила большие потери за очень короткое время. После прорыва сетевого Черви 12 мая отдел Core Security в центре интернета-безопасности 360 провело тщательный мониторинг и глубокий анализ. Теперь мы можем выпустить набор средств обнаружения, решения защиты и восстановления данных против WanaCrypt0r.

360 Helios Team — команда APT (Advanced Persistent Attack), занимающаяся исследованиями и анализом отдела Core Security, в основном посвященная расследованию атаки APT и реагированию на инциденты угроз. Исследователи безопасности тщательно анализировали механизм вирусов, чтобы найти наиболее эффективный и точный метод восстановления зашифрованных файлов. Используя этот метод, 360 может стать первым поставщиком безопасности, который выпускает инструмент восстановления данных — «360 Ransomware Infected File Recovery», чтобы помочь своим клиентам быстро и полностью восстановить зараженные файлы. Мы надеемся, что эта статья поможет вам разобраться в трюках этого червя, а также в более широком обсуждении вопроса о восстановлении зашифрованных файлов.

Глава 2 Анализ основных процессов шифрования

Этот Червь выдает модуль шифрования в память и напрямую загружает DLL в память. Затем DLL экспортирует функцию TaskStart, которая должна использоваться для активации целого процесса шифрования. DLL динамически получает доступ к файловой системе и функциям API, связанным с шифрованием, чтобы избежать статического обнаружения.

1.Начальная стадия

Сначала он использует «SHGetFolderPathW», чтобы получить пути к папкам рабочего стола и файла. Затем он вызовет функцию «10004A40», чтобы получить путь к рабочим столам других пользователей и папкам с файлами и вызвать функцию EncrytFolder для шифрования папок отдельно.

Он проходит все диски дважды от драйвера Z до C. Первое сканирование — запуск всех локальных дисков (за исключением драйвера-CD). Во втором сканировании проверяет все мобильные накопители и вызывает функцию EncrytFolder для шифрования файлов.

2.Файловый траверс

Функция «EncryptFolder» является рекурсивной функцией, которая может собирать информацию о файлах, следуя приведенной ниже процедуре:

Удалите пути или папки с файлами во время поперечного процесса:

Есть интересная папка с названием «Эта папка защищает от вируса-вымогателя. Изменение его уменьшит защиту «. Когда вы это сделаете, вы обнаружите, что он соответствует папке защиты программного обеспечения для защиты от вируса-вымогателя.

При обходе файлов вирус-вымогатель собирают информацию о файле, такую как размер файлов, а затем классифицируют файлы на разные типы в соответствии с их расширением, следуя определенным правилам:

Список типов расширений 1:

Список типов расширений 2:

3.Приоритет шифрования

Чтобы зашифровать важные файлы как можно быстрее, WanaCrypt0r разработал сложную очередь приоритетов:

Очередь приоритетов:

I.Шифруйте файлы типа 2, которые также соответствуют списку расширений 1. Если файл меньше 0X400, приоритет шифрования будет снижен.

II. Шифруйте файлы типа 3, которые также соответствуют списку расширений 2. Если файл меньше 0X400, приоритет шифрования будет снижен.

III. Шифруйте остальные файлы (меньше 0х400) и другие файлы.

4.Логика шифрования

Весь процесс шифрования завершается с использованием как RSA, так и AES. Хотя в процессе шифрования RSA используется Microsoft CryptAPI, код AES статически компилируется в DLL. Процесс шифрования показан на рисунке ниже:

Список используемых ключей:

Формат файла после шифрования:

Обратите внимание, что во время процесса шифрования вирус-вымогатель будет случайным образом выбирать некоторые файлы для шифрования, используя встроенный открытый ключ RSA, чтобы предложить несколько файлов, которые жертвы могут расшифровать бесплатно.

Путь к свободным файлам может найдена в файле «f.wnry».

5.Заполнение случайных чисел

После шифрования WanaCrypt0r будет заполнять файлы, которые он сочтет важными со случайными числами, пока полностью не разрушит файл, а затем переместите файлы во временный каталог файлов для удаления. Делая это, он делает это довольно трудным для инструментов восстановления файлов для восстановления файлов.В то же время он может ускорить процесс шифрования.

Заполненные файлы должны соответствовать следующим требованиям:

— В указанном каталоге (рабочий стол, мой документ, папка пользователя)

— Файл меньше 200 МБ

— Расширение файла находится в списке типов расширений 1

Логика заполнения файла:

— Если файл меньше 0x400, он будет покрыт случайными числами одинаковой длины

— Если файл больше 0x400, последний 0x400 будет покрыт случайными числами

— Переместите указатель файла на заголовок файла и установите 0x40000 в качестве блока данных, чтобы покрыть файл случайными числами до конца.

6.Удаление файлов

WanaCrypt0r сначала переместит файлы во временную папку для создания временного файла, а затем удалит его различными способами.

Когда он проедет диски для шифрования файлов, он создаст временный файл с именем в формате «$ RECYCLE + auto increment + .WNCYRT» (например: «D: \ $ RECYCLE \ 1.WNCRYT») на текущем диске. Особенно, если текущий диск является системным (например, драйвер-C), он будет использовать временный каталог системы.

Впоследствии процесс запускает taskdl.exe и удаляет временные файлы с фиксированным интервалом времени.

Глава 3 Возможность восстановления данных

В анализе логики его выполнения мы заметили, что этот Червь перезапишет файлы, удовлетворяющие заданным требованиям, случайными числами или 0x55, чтобы уничтожить файловые структуры и предотвратить их восстановление. Но эта операция принимается только для определенных файлов или файлов с определенным расширением. Это означает, что есть еще много файлов, которые не были переписаны, что оставляет место для восстановления файлов.

В процессе удаления червь перемещал исходные файлы во временную папку файлов, вызывая функцию MoveFileEx. В конце концов временные файлы удаляются массово. Во время вышеописанного процесса исходные файлы могут быть изменены, но текущее программное обеспечение восстановления данных на рынке не знает об этом, так что довольно много файлов не может быть восстановлено успешно. Потребности в файлах для восстановления жертв почти не реализоваться.

Для других файлов червь просто выполнил команду «move & delete». Поскольку процессы удаления файлов и перемещения файлов разделены, эти два потока будут конкурировать друг с другом, что может привести к сбою при перемещении файлов из-за различий в системной среде пользователя. В результате файл будет удален непосредственно в текущем местоположении. В этом случае существует большая вероятность того, что файл может быть восстановлен.

https://360totalsecurity.com/s/ransomrecovery/

Используя наши методы восстановления, большой процент зашифрованных файлов может быть прекрасно восстановлен. Теперь обновленная версия 360 инструмента восстановления файлов была разработана в ответ на эту потребность, чтобы помочь десяткам тысяч жертв смягчить потери и последствия.

14 мая, 360 — первый поставщик безопасности, выпустивший инструмент восстановления файлов, которое спас много файлов от вируса-вымогателя. Эта новая версия сделала еще один шаг в использовании логических уязвимостей WanaCrypt0r. Он может удалить вирус, чтобы предотвратить дальнейшее заражение. Используя несколько алгоритмов, он может найти скрытые связи между бесплатными восстанавливаемыми файлами и расшифрованнымифайлами для клиентов. Эта универсальная служба восстановления может уменьшить ущерб от атаки вируса-вымогателя и защитить безопасность данных пользователей.

Глава 4 Заключение

Массовая вспышка и распространение Черви WannaCry с помощью использования MS17-010,что делает его способным к саморепликации и активному распространению, помимо функций общей вымогателя. Если не учитывать полезную нагрузку атаки, техническая структура вируса-вымогателя играет самую важную роль в атаках.Вирус-вымогателя шифрует ключ AES с помощью асимметричного криптографического алгоритма RSA-2048. Затем каждый файл зашифровывается с помощью случайного AES-128 алгоритма симметричного шифрования. Это означает,полагаясь на существующие вычисления и методы, что расшифровать RSA-2048 и AES-128 без каких-либо открытых или закрытых ключей почти невозможно. Однако авторы оставляют некоторые ошибки в процессе шифрования, что обеспечивает и увеличивает возможность восстановления. Если действия выполняются достаточно быстро, большинство данных можно сохранить обратно.

Кроме того, поскольку деньги на выкуп выплачиваются в анонимных биткойнах, для которых кто-либо может получить адрес без подлинной сертификации, невозможно идентифицировать злоумышленника по адресам, не говоря уже о том, что между различными учетными записями одного и того же Адрес владельца. Поэтому, из-за принятия нерушимого алгоритма шифрования и анонимных биткойнов, весьма вероятно, что этот вид прибыльной вспышки вируса-вымогателя продолжится в течение долгого времени. Все должны быть осторожны.

360 Helios Team

360 Helios Team — исследовательская команда APT (Advanced Persistent Attack) в Qihoo 360.

Команда посвящена расследованию атак APT, реагированию на инциденты угроз и исследованиям промышленных цепей подпольной экономики.

С момента создания в декабре 2014 года, команда успешно интегрировала огромную базу данных 360 и создала быструю процедуру реверсирования и корреляции. К настоящему времени было обнаружено и выявлено более 30 APT и групп подпольой экономики.

360 Helios также предоставляет решения для оценки угроз и реагирования на угрозы для предприятий.

Публичные отчеты

Контакт

Эл. Почта: [email protected]

Группа WeChat: 360 Helios Team

Пожалуйста, скачайте QR-код ниже, чтобы следить за нами на WeChat!

Если на компьютере появилось текстовое сообщение, в котором написано, что ваши файлы зашифрованы, то не спешите паниковать. Какие симптомы шифрования файлов? Привычное расширение меняется на *.vault, *.xtbl, *[email protected]_XO101 и т.д. Открыть файлы нельзя – требуется ключ, который можно приобрести, отправив письмо на указанный в сообщении адрес.

Откуда у Вас зашифрованные файлы?

Компьютер подхватил вирус, который закрыл доступ к информации. Часто антивирусы их пропускают, потому что в основе этой программы обычно лежит какая-нибудь безобидная бесплатная утилита шифрования. Сам вирус вы удалите достаточно быстро, но с расшифровкой информации могут возникнуть серьезные проблемы.

Техническая поддержка Лаборатории Касперского, Dr.Web и других известных компаний, занимающихся разработкой антивирусного ПО, в ответ на просьбы пользователей расшифровать данные сообщает, что сделать это за приемлемое время невозможно. Есть несколько программ, которые могут подобрать код, но они умеют работать только с изученными ранее вирусами. Если же вы столкнулись с новой модификацией, то шансов на восстановление доступа к информации чрезвычайно мало.

Как вирус-шифровальщик попадает на компьютер?

В 90% случаев пользователи сами активируют вирус на компьютере , открывая неизвестные письма. После на e-mail приходит послание с провокационной темой – «Повестка в суд», «Задолженность по кредиту», «Уведомление из налоговой инспекции» и т.д. Внутри фейкового письма есть вложение, после скачивания которого шифровальщик попадает на компьютер и начинает постепенно закрывать доступ к файлам.

Шифрование не происходит моментально, поэтому у пользователей есть время, чтобы удалить вирус до того, как будет зашифрована вся информация. Уничтожить вредоносный скрипт можно с помощью чистящих утилит Dr.Web CureIt, Kaspersky Internet Security и Malwarebytes Antimalware.

Способы восстановления файлов

Если на компьютере была включена защита системы, то даже после действия вируса-шифровальщика есть шансы вернуть файлы в нормальное состояние, используя теневые копии файлов. Шифровальщики обычно стараются их удалить, но иногда им не удается это сделать из-за отсутствия полномочий администратора.

Восстановление предыдущей версии:

Чтобы предыдущие версии сохранялись, нужно включить защиту системы.

Важно: защита системы должна быть включена до появления шифровальщика, после это уже не поможет.

- Откройте свойства «Компьютера».

- В меню слева выберите «Защита системы».

- Выделите диск C и нажмите «Настроить».

- Выберите восстановление параметров и предыдущих версий файлов. Примените изменения, нажав «Ок».

Если вы предприняли эти меры до появления вируса, зашифровывающего файлы, то после очистки компьютер от вредоносного кода у вас будут хорошие шансы на восстановление информации.

Использование специальных утилит

Лаборатория Касперского подготовила несколько утилит, помогающих открыть зашифрованные файлы после удаления вируса. Первый дешифратор, который стоит попробовать применить – Kaspersky RectorDecryptor .

- Загрузите программу с официального сайта Лаборатории Касперского.

- После запустите утилиту и нажмите «Начать проверку». Укажите путь к любому зашифрованному файлу.

Если вредоносная программа не изменила расширение у файлов, то для расшифровки необходимо собрать их в отдельную папку. Если утилита RectorDecryptor, загрузите с официального сайта Касперского еще две программы – XoristDecryptor и RakhniDecryptor.

Последняя утилита от Лаборатории Касперского называется Ransomware Decryptor. Она помогает расшифровать файлы после вируса CoinVault, который пока не очень распространен в Рунете, но скоро может заменить другие трояны.

Сжатие данных и шифрование – это лишь дань моде. Причем сегодня они могут быть на пике популярности, но в один прекрасный день становятся совершенно не модными и не важными. Их популярность постоянно то растет, то снижается – циклично. Причем иногда шифрование данных становится более модным, в то время как сжатие сильно теряет в популярности, а затем ситуация снова может измениться…

Давайте посмотрим, какие типы шифрования (и сжатия) вообще доступны для пользователя Windows, и что вы можете сделать, если потеряли сжатые или зашифрованные данные.

NTFS-сжатие в реальном времени

Windows 7, 8, 8.1, а также некоторые более старые версии Windows используют высокоразвитую файловую систему NTFS. Одной из особенностей NTFS является возможность сжатия файлов в реальном времени с использованием быстрого алгоритма потокового сжатия. Алгоритмы сжатия в NTFS нацелены на обеспечение максимально понятной и прозрачной работы пользователя с сжатыми данными. То есть ни вы, ни какое-либо приложение не определите, что определенный файл или папка являются сжатыми, если только вы не пытались обнаружить сжатый элемент намеренно.

Сжатие NTFS – это быстро, понятно и удобно. Вы можете сжимать файлы поштучно, изменяя их свойства; так же вы можете сжать папку или весь диск (в этом случае сжатие станет стандартным атрибутом для всех файлов внутри сжатого объекта).

Если вы хотите использовать сжатие, обратите внимание, что оно лучше всего подходит для файлов малого и среднего размера, которые хорошо поддаются сжатию (например, сообщения электронной почты, файлы журналов, тексты или HTML), записываемые не часто и в определенной последовательности, не сжимаемые сами по себе.

Последний момент важен, поскольку он в значительной степени исключает возможность использовать сжатие для тех данных, которые занимают больше всего места на вашем жестком диске, например, фотографий, музыки и видео. Просто потому что все видео уже и так сжаты в максимально возможной степени. То же самое можно сказать о картинах во всех распространенных форматах (включая сжатие с потерей качества и без). Музыка также сжимается различными алгоритмами сжатия с потерями (MP3, OGG, AC3) или без (FLAC, ALAC). Очевидно, что нет никакого смысла сжимать папки, содержащие какие-либо из этих файлов.

На самом деле, сжатие папки «Документы» – также не лучшая идея. «Новые» форматы Microsoft Office (.docx, .xlsx и т. д.) на самом деле являются XML-файлами, сжатыми в ZIP-архивы. Так что использование NTFS-сжатия для этих файлов (или всей папки «Документы») также не принесет пользы.

Сжатие исполняемых файлов действительно может освободить несколько мегабайт – за счет более длительного времени их загрузки. Наконец, сжатие системных файлов может привести к невозможности загрузки всей операционной системы (хотя Windows достаточно умна, чтобы защитить эти файлы от сжатия).

Ограничения на сжатие файлов

Довольно теории. Если вы читаете это, вероятно, у вас пропал файл, папка или целый сжатый раздел, и вы ищете инструмент для восстановления этих данных. Итак, есть хорошие новости и плохие.

Хорошая новость в том, что файлы, сжатые NTFS, возможно восстановить. А плохая – в том, что они не восстанавливаются так же легко и в том же объеме, что файлы, не подвергавшиеся сжатию.

Хотя разработчики многих средств восстановления данных заявляют о возможности восстановления сжатых файлов, эффективность данной функции на самом деле может быть весьма ограниченной. Например, некоторые инструменты восстановления данных оказываются неспособными использовать нужный алгоритм обработки данных (вариант метода поиска по сигнатурам) в файлах, сжатых NTFS. Разумеется, лучшие инструменты обнаруживают, что определенный дисковый кластер был сжат, и сразу же распаковывают его, чтобы применить алгоритм восстановления по сигнатурам.

Другая проблема с файлами, сжатыми NTFS, посерьезнее, чем обычная фрагментация. Реализация алгоритма сжатия файлов в Windows позволяет практически мгновенно получать доступ к сжатым данным. Однако из-за некоторых конструктивных особенностей этих алгоритмов большие сжимаемые файлы могут сильно фрагментироваться. Из-за этого восстановить сжатые файлы размером более 64 КБ гораздо сложнее, чем несжатые файлы или файлы меньшего размера (например, сообщения электронной почты).

Если вы ищите инструмент для восстановления файлов, сжатых NTFS, попробуйте RS Partition Recovery, программу, поддерживающую восстановление сжатых файлов.

Алгоритмы самосжатия

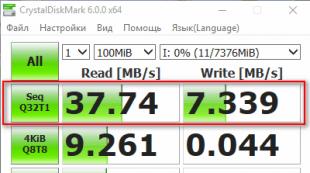

Существует существенное исключение из правил, описанных выше. Некоторые устройства хранения данных, такие как накопители SSD с контроллерми Sandforce, сжимают данные в фоновом режиме. Суть этой логики – в сокращении износа привода (через запись меньших объемов информации в ячейки памяти NAND) и одновременном повышении производительности. В реальности это работает не так хорошо, как задумывалось, и ни одна другая компания (за парой исключений) не использовала этот принцип.

Что касается восстановления данных, самосжимающие устройства хранения данных полностью прозрачны для приложений, операционной системы и, что самое важное, для инструментов восстановления данных. Если мы говорим о контроллерах Sandforce, в них была допущена ошибка в реализации программы TRIM и «зачистке мусора», в результате чего удаленные данные просто оставались на устройстве, а не стирались. Все это сделало SSD-накопители Sandforce прекрасно подходящими для восстановления данных (но не особенно подходящими для других целей, в частности, для их использования в качестве, собственно, дисков).

Шифрование – очень общий термин. Зашифрованные данные могут варьироваться от защищенных паролем документов Word до целых разделов диска, заблокированных с помощью шифрования. В этой статье мы не сможем охватить все, что связано с шифрованием – для этого пришлось бы написать книгу, и не самую тонкую.

Вместо этого мы поговорим о двух совершенно разных типах шифрования, доступных пользователям Windows. Это файловое шифрование NTFS и разделов BitLocker.

Восстановление файлов с зашифрованных NTFS

NTFS – замечательная файловая система с множеством возможностей и функций. Одна из них – Encrypting File System (EFS) – обеспечивает надежное и понятное шифрование файлов и папок в разделах NTFS. Важно отметить, что EFS шифрует данные для каждого файла и не использует свободное пространство специально для шифрования. Однако любые зашифрованные файлы, которые теряются или удаляются, будут оставаться на диске в зашифрованном виде, даже если они уже находятся на дисковом пространстве, помеченном как «свободное». Важно отметить, что вы не можете шифровать и сжимать файлы с помощью NTFS одновременно, поскольку это взаимоисключающие опции.

NTFS шифрует данные с использованием объемного симметричного ключа. Это шифрование полностью прозрачно для пользователя и приложений, запрашивающих доступ к зашифрованным файлам через системные API. Однако пытаясь получить доступ к зашифрованным файлам, читая диск напрямую (в обход системных API), вы будете видеть только зашифрованные данные, расшифровать которые, не зная ключа шифрования и не владея правильным алгоритмом дешифрования, очень сложно. В результате многие средства восстановления данных либо не могут восстановить зашифрованные файлы, либо используют только половинчатый подход (например, производят восстановление на уровне файловой системы, но не используют низкоуровневый поиск данных / сигнатур).

Тем не менее, в NTFS, зашифрованные файлы — это просто … файлы. Если с ними что-то случается, и в файловой системе все еще есть информация о их местонахождении в прошлом, вы можете применить все известные приемы, чтобы проанализировать записи файловой системы и восстанавливать зашифрованный файл в оригинальном виде. Инструменты для восстановления данных, работающие с такими данными, всегда «помечают» восстановленный файл как зашифрованный, чтобы Windows могла правильно распознать его и расшифровать содержимое файла для пользователя.

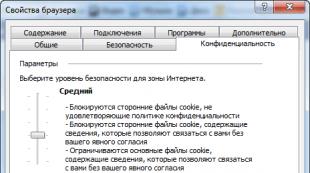

Обратите внимание, что файлы с зашифрованными файлами NTFS могут быть успешно дешифрованы только после того, как их владелец войдет в свою учетную запись. Если вы не знаете пароль для учетной записи пользователя, сброс этого пароля мгновенно сделает зашифрованные файлы недоступными. Также обратите внимание, что для дешифрования файлов, зашифрованных NTFS, можно использовать текущий пароль или предыдущие пароли для этой учетной записи, которые использовались в прошлом.

Ищете инструмент для восстановления файлов, зашифрованных NTFS? Попробуйте RS Partition Recovery – средство восстановления данных, поддерживающее восстановление зашифрованных файлов и папок.

BitLocker – это встроенная система шифрования всего диска Windows. BitLocker не работает с отдельными файлами и папками. Вместо этого он шифрует весь том на диске, включая свободное пространство (независимо от настроек).

Разделы BitLocker могут быть прочитаны всеми версиями Windows (Windows 7, 8, 8.1 и новее). Однако новые тома могут быть созданы только в Windows 7 Ultimate и большинстве систем Windows 8.x.

Начиная с Windows 8, основной раздел (диск C:) автоматически зашифровывается с помощью BitLocker после входа пользователя в учетную запись Microsoft (учитывая, что учетная запись Microsoft имеет административные привилегии). Если администратор использует локальную учетную запись Windows, диск C: по умолчанию не зашифрован.

Что это значит для возможностей восстановления данных? Что при восстановлении данных вам так или иначе придется иметь дело с разделами BitLocker…

Шифрование BitLocker полностью прозрачно. Доступ к томам BitLocker можно получить на низком уровне с помощью системных API, которые вернут незашифрованные данные. В результате вы сможете успешно восстановить информацию из разделов BitLocker, используя те же инструменты восстановления данных, которые вы использовали бы для восстановления простого, незашифрованного раздела.

Трудности начинаются, когда ваша система не загружается, и вы пытаетесь восстановить раздел BitLocker, который не был установлен. Если вы подключили диск к системе Windows, вы можете установить раздел BitLocker, введя ключ восстановления. (Не знаете, куда вводить этот ключ? Не беспокойтесь, Windows предложит вам это в тот момент, когда вы попытаетесь получить доступ к разделу BitLocker.) Свой ключ восстановления вы можете получить, войдя в свою учетную запись Microsoft и используя следующую ссылку: https://onedrive.live.com/recoverykey

После этого найдите правильный ключ восстановления, сопоставив запрошенное имя со списком доступных ключей. Раздел BitLocker будет установлен.

Что делать, если у вас нет доступа к ключу восстановления? В этом случае вы действительно ничего не можете сделать. В конце концов, BitLocker был разработан, чтобы противостоять атакам против несанкционированного доступа.

Ищете инструмент для восстановления защищенных разделов BitLocker? Попробуйте RS Partition Recovery , средство восстановления данных, поддерживающее восстановление дисков и разделов, зашифрованных BitLocker.

Путешествуя по разным городам и весям, человек волей-неволей сталкивается с неожиданностями, которые могут быть и приятными, и провоцирующими усиленный дискомфорт, сильнейшие огорчения.

Такие же эмоции могут поджидать пользователя, увлекающегося «путешествиями» по интернету . Хотя иногда неприятные сюрпризы залетают самостоятельно на электронную почту в виде угрожающих писем, документов, прочесть которые пользователи стремятся как можно скорее, тем самым попадая в расставленные сети мошенников.

В сети можно столкнуться с невероятным количеством вирусов, запрограммированных на выполнение множественных негативных задач на вашем компьютере, поэтому важно научиться различать безопасные ссылки для скачивания файлов, документов и обходить стороной те, которые представляют собой явную опасность для компьютера.

Если вы стали одним из тех несчастных, кому пришлось на практическом опыте испытать негативные последствия вмешательства вируса , вы не станете сомневаться в том, что полезно собрать и впоследствии систематизировать информацию относительно того, как предотвратить заражение компьютера.

Вирусы появились сразу же, как только появилась компьютерная техника. С каждым годом разновидностей вирусов становится всё больше и больше, поэтому пользователю легко уничтожить только тот вирусоноситель, который уже давно известен, и найден стопроцентный метод его уничтожения.

Гораздо сложнее пользователю вести «борьбу» с вирусоносителями, которые только появляются в сети или сопровождаются полномасштабными разрушительными действиями.

Способы восстановления файлов

В ситуации, когда вирус зашифровал файлы на компьютере, что делать для многих является ключевым вопросом. Если это любительские фото, смириться с потерей которых тоже не хочется, можно искать пути решения проблемы на протяжении продолжительного периода времени. Однако если вирус зашифровал файлы, которые крайне важны для предпринимательской деятельности, желание разобраться, что делать становится невероятно большим, к тому же хочется предпринять действенные шаги достаточно быстро.

Восстановление предыдущей версии

Если на вашем компьютере была заблаговременно включена защита системы, то даже в тех случаях, когда у вас уже успел похозяйничать «непрошенный гость-шифровальщик», вам всё равно удастся восстановить документы, владея информацией, что делать в этом случае.

Система поможет вам восстановить документы, используя их теневые копии. Безусловно, троян также направляет свои усилия на ликвидацию таких копий, но осуществить такие манипуляции вирусам не всегда удаётся, поскольку они не владеют административными правами.

Шаг 1

Итак, восстановить документ, воспользовавшись его предыдущей копией несложно . Для этого вы кликните правой кнопкой мышки по файлу, который оказался повреждённым. В появившемся меню выберите пункт «Свойства». На экране вашего ПК появится окошко, в котором будут находиться четыре вкладки, вам нужно перейти на последнюю вкладку «Предыдущие версии».

Шаг 2

В окошке ниже будут перечислены все имеющиеся теневые копии документа, вам остаётся только выбрать максимально подходящий для вас вариант, затем нажать на кнопку «Восстановить».

К сожалению, такая «скорая помощь» не может быть применена на том компьютере, где заблаговременно не была включена защита системы. По этой причине мы рекомендуем вам включить её заранее, чтобы потом не «кусать себе локти», укоряя себя явным непослушанием.

Шаг 3

Включить защиту системы на компьютере тоже несложно, это не отнимет у вас много времени. Поэтому прогоните свою лень, упрямство и помогите своему компьютеру стать менее уязвимым для троянчиков.

Кликните по иконке «Компьютер» правой кнопкой мышки, выберите пункт «Свойства». С левой стороны открывшегося окна будет находиться список, в котором найдите строку «Защита системы», кликните по ней.

Теперь вновь откроется окошко, в котором вам предложат выбрать диск. Выделив локальный диск «C», нажмите кнопку «Настроить».

Шаг 4

Теперь откроется окошко с предложением параметров восстановления. Вам нужно согласиться с первым вариантом, предполагающим восстановление параметров системы и предыдущих версий документов. В завершение нажмите традиционную кнопку «Ok».

Если вы проделали все эти манипуляции заранее, то даже при условии посещения вашего компьютера троянчиком, шифрования ним файлов, у вас будут отличные прогнозы на восстановление важной информации.

По крайней мере, вы не впадёте в панику, обнаружив, что все файлы на компьютере зашифрованы, что делать в этом случае вы уже будете точно знать.

Использование утилит

Многие антивирусные компании не бросают пользователей наедине с проблемой, когда вирусы зашифровывают документы. Лаборатория Касперского и компания «Доктор Веб» разработали специальные утилиты, помогающие устранить такие проблемные ситуации.

Итак, если вы обнаружили ужасные следы посещения шифровальщика , попробуйте воспользоваться утилитой Kaspersky RectorDecryptor.

Запустите утилиту на компьютере, укажите путь к тому файлу, который был зашифрован. Понять, что непосредственно должна делать утилита, несложно. Она способом перебора множественных вариантов пытается подобрать ключ к дешифрованию файла. К сожалению, такая операция может быть весьма продолжительной и не подходить по временным рамкам для многих пользователей.

В частности, может случиться так, что потребуется около 120 суток для подбора правильного ключа. При этом вы обязаны понимать, что процесс дешифрования прерывать не рекомендуется, поэтому выключать компьютер также нельзя.

Лаборатория Касперского предлагает и другие утилиты:

- XoristDecryptor;

- RakhniDecryptor;

- Ransomware Decryptor.

Эти утилиты направлены на результаты зловредной деятельности иных троянчиков-шифровальщиков. В частности, утилита Ransomware Decryptor ещё неизвестна многим, поскольку направлена на борьбу с CoinVault, который только в настоящее время начинает атаковать интернет и проникать на компьютеры пользователей.

Разработчики «Доктора Веб» также не бездействуют, поэтому презентуют пользователям свои утилиты, при помощи которых можно также попытаться восстановить зашифрованные документы на компьютере.

Создайте на диске C любую папку, придумайте ей простое название. В эту папку разархивируйте утилиту, скачанную с официального сайта компании.

Теперь можете воспользоваться ею для практического решения проблемы. Для этого запустите командную строку, наберите в ней «cd c:\XXX», где вместо XXX пропишите название папки, в которую вы поместили утилиту.

Вместо «myfiles» должно быть прописано название папки, в которой находятся повреждённые документы.

Теперь утилита запустится и начнётся процесс лечения, после успешного завершения вы обнаружите отчёт, в котором будет указано, что удалось восстановить. Кстати, программа не удаляет зашифрованные файлы, а просто рядом с ними сохраняет восстановленный вариант.

К сожалению, даже эта утилита «Доктора Веб» не может вами рассматриваться в качестве волшебной палочки-выручалочки, ей тоже не всё под силу.

Что делать в случае заражения многие уже, быть может, и уяснили, но опытные пользователи рекомендуют получить информацию относительно того, что делать категорически не рекомендуется, чтобы не спровоцировать более серьёзные последствия, когда шансы на восстановление документов будут приравнены к нулю.

Нельзя переустанавливать на компьютере операционную систему. В этом случае вам может быть и удастся ликвидировать вредителя, но вернуть в рабочее состояние документы точно не получится.

Нельзя запускать программы, отвечающие за очистку реестра, удаление временных файлов на компьютере.

Не рекомендуется делать антивирусное сканирование, во время которого заражённые документы могут быть просто удалены. Если вы немножечко сглупили и запустили антивирус, поддавшись панике, то проследите, по крайней мере, чтобы все заражённые файлы не были удалены, а просто помещены в карантин.

Если вы являетесь продвинутым пользователем, вы можете прервать процесс шифрования на компьютере, пока он не распространился на все файлы и документы. Для этого нужно запустить «Диспетчер задач» и остановить процесс. Неопытный пользователь вряд ли сможет разобраться, какой процесс имеет отношение к вирусу.

Полезно отсоединить компьютер от интернета. Разорвав такую связь, процесс шифрования файлов и документов на компьютере в большинстве случаев также прерывается.

Итак, отлично понимая, что следует делать, когда обнаружен факт посещения трояна-шифровальщика, вы сможете предпринять шаги, обнадёживающие на успех. К тому же, получив информацию, как расшифровать файлы, зашифрованные вирусом, вы сможете попытаться самостоятельно ликвидировать проблему и не допустить её появления вновь.

Читайте, как восстановить удаленные в результате вирусной атаки файлы, с помощью встроенных решений Windows или сторонних программ . Как восстановить зашифрованные вирусом файлы. Ваш компьютер подвергся вирусной атаке? Вы хотите восстановить файлы, удаленные в результате вредоносного воздействия? О стандартных способах исправления непредвиденной ситуации и различных вариантах восстановления удаленных файлов мы постараемся рассказать в данной статье.

Содержание:

Введение

С развитием электронных технологий и средств коммуникации значительно расширился диапазон и объем информации, задействованной пользователями при выполнении ими разнообразных действий, напрямую связанных, как с профессиональной и производственной деятельностью, так и направленных на обеспечение связи, общения, игр и развлечения последних.

В полной мере выполнять полноценный контроль над входящими и исходящими потоками данных, осуществлять мгновенную их обработку, независимо от конечного объема, и обеспечивать безопасное хранение помогают компьютерные устройства в различном исполнении.

Стационарные персональные компьютеры и ноутбуки, включая любые их вариативные комбинации (ультрабуки, нетбуки, ноутбуки-трансформеры, неттопы), планшеты, смартфоны и коммуникаторы и т.д. полностью соответствуют все возрастающим потребностям пользователей при работе с информацией, и отвечают последним информационным нормативам.

Наиболее широко, в списке самых популярных у пользователей электронных устройств, представлены персональные компьютеры и ноутбуки. Богатое внутреннее наполнение компьютерных устройств (сверхскоростные процессоры, высоко функциональные материнские платы, прогрессивные планки памяти, емкостные запоминающие устройства хранения данных и т.д.), и современное высокопроизводительное программное обеспечение, по праву, позволяет им занимать лидирующее положения, в обработке и хранении информации, в мире.

По широте распространения и количеству используемых устройств к ним приближаются смартфоны и коммуникаторы. Благодаря высокой степени мобильности, миниатюрным размерам, достаточно высоким функциональным возможностям, обширному набору доступных приложений – смартфоны стремятся соответствовать и, по возможности, заменить компьютеры и ноутбуки, при исполнении определенных действий.

Развитие международной информационной компьютерной сети «Интернет» ускорило распространение и применение разнообразных компьютерных устройств пользователями для решения любых задач без обязательной привязки к конкретному устройству или рабочему месту. Применение обширной базы данных, удаленное использование и обработка информации существенно популяризировали компьютерные устройства, и ускорили процесс перехода к хранению информации в цифровом режиме.

С повсеместным переходом на цифровой формат информации, большинство видов данных пользователей (личных, социальных, общественных и деловых) хранятся, обрабатываются, переносятся и обслуживаются различными компьютерными устройствами. В связи с этим, важнейшим требованием, предъявляемым ко всем устройства, является обязательная высокая степень безопасности данных и защита их от несанкционированных действий третьих лиц.

К одним из самых распространенных видов вредоносного воздействия на данные пользователей можно отнести вирусные атаки злонамеренного программного обеспечения.

Диапазон действия и функциональных возможностей таких программ необычайно широк, а благодаря международной информационной сети «Интернет» , уровень их распространение достиг мирового масштаба.

Заражения пользовательского компьютерного устройства вирусом может привести к нежелательным последствиям, самым распространенным из которых является удаление пользовательских файлов. О том, как восстановить файлы после воздействия вирусных программ и пойдет речь далее в нашей статье.

Большинство компьютерных пользователей слышали, а многие непосредственно сталкивались, с последствиями негативного воздействия компьютерных вирусов, их влиянием на файлы пользователей и общую работоспособность персонального компьютера в целом. Преднамеренное удаление или повреждение файлов пользователей, блокирование доступа к отдельным элементам операционной системы или компьютера, выборочное шифрование файлов и изменение их структуры, затирание или удаление таблицы разделов, передача управления над персональным компьютером злоумышленникам, использование возможностей компьютера пользователя для удаленного взлома или других злонамеренных действий, кража личных данных, рассылка спам-сообщений и т.д. – лишь часть всех действий, к которым может привести заражение компьютерного устройства вирусом.

Программа была разработана для восстановления данных с жестких и внешних дисков, а также любых других запоминающих устройств. Она сочетает в себе комплекс прогрессивных алгоритмов, которые позволяют производить анализ и поиск удаленной информации для ее последующего восстановления, возвращать данные после системных сбоев и различных ошибок системы, считывать информацию с поврежденных, нечитаемых, не рабочих или испорченных дисков с последующим предоставлением доступа к потерянным или недоступным файлам. поддерживает весь спектр файловых систем, применяемых в операционной системе «Windows» и исправляет любые ошибки логической структуры жесткого диска для безопасного возврата утерянного содержимого.

Отдельным преимуществом программы является способность восстанавливать информацию, поврежденную, испорченную или заблокированную в результате вирусных атак. Благодаря набору инновационных алгоритмов удается возвращать файлы после любого вредоносного вирусного воздействия, которое приводит к уничтожению пользовательских данных или отсутствию доступа к ним.

Скачайте установочный файл программы с официального сайта компании «Hetman Software» и запустите его исполнение. Пошаговый мастер установки программного обеспечения, после настройки отдельных параметров, таких как, указать путь для установки или создать ярлык на рабочем столе, позволит быстро и успешно установить программу на персональный компьютер пользователя для дальнейшего использования.

После завершения установки откройте установленную программу. Встроенные инструменты программы произведут первичный анализ системы и отобразят все, подключенные к персональному компьютеру, устройства для хранения данных.

Выберите раздел жесткого диска или полностью физический накопитель, дважды щелкнув его иконку в окне программы. Программа активирует запуск мастера восстановления файлов, который предложит пользователям определиться с типом анализа системы, необходимым в конкретный момент. В случае утраты файлов вследствие вирусной атаки выберите вариант полного анализа для поиска и восстановления всей возможной информации на выбранном диске, установив индикатор (точку) напротив соответствующей ячейки «Полный анализ (поиск всей возможной информации)» . После выбора анализа нажмите кнопку «Далее» и начните процесс восстановления.

В зависимости от внутреннего объема накопителя, степени повреждения информации, файловой системы и ряда других дополнительных параметров, процедура анализа и поиска удаленных файлов может занять различное количество времени: от нескольких минут до нескольких часов. Линейная шкала исполнения уведомит пользователей о степени завершения общего процесса восстановления, в процентном соотношении, и дополнительно, отобразит ориентировочное общее время завершения.

По окончанию процесса восстановления, весь список обнаруженных файлов и папок будет представлен в окне программы, пользовательский интерфейс которой максимально приближен к облику проводника файлов «Windows» для удобства конечных пользователей. Нажимая на каждый файл, пользователи смогут ознакомиться с его содержимым, которое будет отображено в окне предварительного просмотра. Выбрав необходимые файлы и поместив их в окно «Список восстановления» путем обычного перетаскивания, необходимо нажать кнопку «Восстановить» , расположенную на ленте главного меню программы и представленную в виде спасательного круга, для последующего сохранения отмеченных данных.

Помощник восстановления файлов предложит пользователям определиться с одним из четырех возможных способов сохранения выбранных элементов: сохранение на жесткий диск или любой другой стационарный или съемный носитель информации, запись на оптический диск, создать «ISO-образ» восстановленных файлов или выгрузить данные по «FTP-протоколу» . Указав дополнительно несколько необходимых параметров, например, путь сохранения восстановленных файлов, пользователи смогут сохранить свои данные согласно выбранным условиям.

Теперь можно открыть папку с восстановленными файлами и проверить их полную работоспособность.

На сегодняшний день, когда развитие информационных технологий идет огромными темпами, практически каждый компьютерный пользователь знает об опасности заражения вирусом, важности его устранения и поддержания системы на должном уровне безопасности. Однако в вопросе времени очистки системы от вредоносного заражения присутствует отдельные нюансы.

При поражении системы вирусом, он начинает размножаться и наносить вред пользовательским данным и операционной системе в целом, негативно влияя на ее работоспособность. Поэтому лучшим решением будет не допущение попадания вируса в систему и использование антивирусной программы, обладающей мощным уровнем защиты от злонамеренного проникновения вредоносных программ.

Однако если заражение уже произошло, то естественное желание немедленно очистить операционную систему от вируса может иметь и негативные последствия. Антивирусная программа во время удаления вируса может также удалить и некоторые полезные файлы с компьютера пользователя, в соответствии с используемым алгоритмом. И как следствие, это может привести к дополнительному повреждению и удалению большего количества файлов с компьютера пользователя или безвозвратной потере некоторых данных. Поэтому лучше будет полностью завершить процесс восстановления данных, прежде чем запускать процедуру очистки диска от вирусов.

Заключение

Повсеместное использование компьютерных устройств, простота их применения и широкие функциональные возможности обеспечивают им лидирующее положение в области обработки и хранении разнообразной информации. Учитывая высокую популярность компьютерных устройств совместно с развитием информационной компьютерной сети «Интернет» и обязательным переводом большинства видов данных в цифровой формат, существенно возрастает риск подвергнуться вредоносному воздействию злонамеренных программ, направленных на повреждение данных пользователей или хищение их для мошеннических целей.

Разработка вирусов ведется ежедневно, их количество растет огромными темпами и наносит значительный вред пользователям и их данным. Использование мощных продвинутых антивирусных программ существенно снижает возможный риск заражения компьютерных устройств, но в силу широкого спектра поиска уязвимостей системы, применяемых алгоритмами вирусов, не дает полноценной гарантии безопасности сохранности данных. И как результат, информация пользователей может быть повреждена или полностью утрачена.

Однако операционная система «Windows» обладает встроенными инструментами создания резервной копии и восстановления работоспособности системы, которые в большинстве случаев помогут пользователям вернуть утраченные данные.

В некоторых случаях, защитных инструментов системы «Windows» недостаточно. Поэтому важно иметь в наличии профессиональное программное обеспечение для восстановления файлов , которое сможет восстановить любую информацию пользователей, потерянную вследствие заражения вирусом и других различных причин.