Утечки конфиденциальной информации: профиль угроз. Защита информации Организация работы по предотвращению утечки конфиденциальных сведений

Информация источника всегда распространяется во внешнюю среду. Каналы распространения информации носят объективный характер, отличаются активностью и включают в себя: деловые, управленческие, торговые, научные, коммуникативные регламентированные связи; информационные сети; естественные технические каналы.

Канал распространения информации представляет собой путь перемещения ценных сведений из одного источника в другой в санкционированном режиме (разрешенном) или в силу объективных закономерностей или в силу объективных закономерностей (83, с.48).

Термин "утечка конфиденциальной информации", вероятно, не самый благозвучный, однако он более емко, чем другие термины, отражает суть явления. Он давно уже закрепился в научной литературе, нормативных документах (99, с.11). Утечка конфиденциальной информации представляет собой неправомерный, т.е. неразрешенный выход такой информации за пределы защищаемой зоны ее функционирования или установленного круга лиц, имеющих право работать с ней, если этот выход привел к получению информации (ознакомлению с ней) лицами, не имеющими к ней санкционированного доступа. Утечка конфиденциальной информации означает не только получение ее лицами, не работающими на предприятии, к утечке приводит и несанкционированное ознакомление с конфиденциальной информацией лиц данного предприятия (104, с.75).

Утрата и утечка конфиденциальной документированной информации обусловлены уязвимостью информации. Уязвимость информации следует понимать, как неспособность информации самостоятельно противостоять дестабилизирующим воздействиям, т.е. таким воздействиям, которые нарушают ее установленный статус (94, с.89). Нарушение статуса любой документированной информации заключается в нарушении ее физической сохранности (вообще либо у данного собственника в полном или частичном объеме), логической структуры и содержания, доступности для правомочных пользователей. Нарушение статуса конфиденциальной документированной информации дополнительно включает нарушение ее конфиденциальности (закрытости для посторонних лиц). Уязвимость документированной информации - понятие собирательное. Она не существует вообще, а проявляется в различных формах. К ним относятся: хищение носителя информации или отображенной в нем информации (кража); потеря носителя информации (утеря); несанкционированное уничтожение носителя информации или отображенной в нем информации (разрушение, искажение информации (несанкционированное изменение, несанкционированная модификация, подделка, фальсификация); блокирование информации; разглашение информации (распространение, раскрытие).

Термин "разрушение" употребляется главным образом применительно к информации на магнитных носителях. Существующие варианты названий: модификация, подделка, фальсификация не совсем адекватны термину "искажение", они имеют нюансы, однако суть их одна и та же - несанкционированное частичное или полное изменение состава первоначальной информации (36, с.59).

Блокирование информации здесь означает блокирование доступа к ней правомочных пользователей, а не злоумышленников.

Разглашение информации является формой проявления уязвимости только конфиденциальной информации.

Та или иная форма уязвимости документированной информации может реализоваться в результате преднамеренного или случайного дестабилизирующего воздействия различными способами на носитель информации или на саму информацию со стороны источников воздействия. Такими источниками могут быть люди, технические средства обработки и передачи информации, средства связи, стихийные бедствия и др. Способами дестабилизирующего воздействия на информацию являются ее копирование (фотографирование), записывание, передача, съем, заражение программ обработки информации вирусом, нарушение технологии обработки и хранения информации, вывод (или выход) из строя и нарушение режима работы технических средств обработки и передачи информации, физическое воздействие на информацию и др.

Уязвимость документированной информации приводит или может привести к утрате или утечке информации. (97, с.12).

К утрате документированной информации приводят хищение и потеря носителей информации, несанкционированное уничтожение носителей информации или только отображенной в них информации, искажение и блокирование информации. Утрата может быть полной или частичной, безвозвратной или временной (при блокировании информации), но в любом случае она наносит ущерб собственнику информации.

К утечке конфиденциальной документированной информации приводит ее разглашение. Как отмечают некоторые авторы (77, с.94; 94, с.12) в литературе и даже в нормативных документах термин "утечка конфиденциальной информации" нередко заменяется или отождествляется с терминами: "разглашение конфиденциальной информации", "распространение конфиденциальной информации". Такой подход, с точки зрения специалистов, неправомерен. Разглашение или распространение конфиденциальной информации означают несанкционированное доведение ее до потребителей, не имеющих права доступа к ней. При этом такое доведение должно осуществляться кем-то, исходить от кого-то. Утечка происходит при разглашении (несанкционированном распространении) конфиденциальной информации, но не сводится только к нему. Утечка может произойти и в результате потери носителя конфиденциальной документированной информации, а также хищения носителя информации либо отображенной в нем информации при сохранности носителя у его собственника (владельца). Это не означает, что произойдет. Потерянный носитель может попасть в чужие руки, а может быть и "прихвачен" мусороуборочной машиной и уничтожен в установленном для мусора порядке. В последнем случае утечки конфиденциальной информации не происходит. Хищение конфиденциальной документированной информации также не всегда связано с получением ее лицами, не имеющими к ней доступа. Немало примеров, когда хищение носителей конфиденциальной информации осуществлялось у коллег по работе допущенными к этой информации лицами с целью "подсидки", причинения вреда коллеге. Такие носители, как правило, уничтожались лицами, похитившими их. Но в любом случае потеря и хищение конфиденциальной информации, если и не приводят к ее утечке, то всегда создают угрозу утечки. Поэтому можно сказать, что к утечке конфиденциальной информации приводит ее разглашение и могут привести хищение и потеря. Сложность состоит в том, что зачастую невозможно делить, во-первых, сам факт разглашения или хищения конфиденциальной информации при сохранности носителя информации у ее собственника (владельца), во-вторых, попала ли информация вследствие ее хищения или потери посторонним лицам.

Обладатель коммерческой тайны - физическое или юридическое лицо, обладающее на законном основании информацией, составляющей коммерческую тайну, и соответствующими правами в полном объеме (91, с.123).

Информация, составляющая коммерческую тайну, не существует сама по себе. Она отображается в различных носителях, которые могут ее сохранять, накапливать, передавать. С их помощью осуществляется и использование информации. (8; 91, с.123)

Носитель информации - физическое лицо или материальный объект, в том числе физическое поле, в которых информация находит свое отображение в виде символов, образов, сигналов, технических решений и процессов (8; 68, с.37).

Из этого определения следует, во-первых, что материальные объекты - это не только то, что можно увидеть или потрогать, но и физические поля, а также мозг человека, во-вторых, что информация в носителях отображается не только символами, т.е. буквами, цифрами, знаками, но и образами в виде рисунков, чертежей, схем, других знаковых моделей, сигналами в физических полях, техническими решениями в изделиях, техническими процессами в технологии изготовления продукции (39, с.65).

Типы материальных объектов как носителей информации различны. Ими могут быть магнитные ленты, магнитные и лазерные диски, фото-, кино-, видео - и аудиопленки, различные виды промышленной продукции, технологические процессы и др. Но наиболее массовым типом являются носители на бумажной основе (46, с.11). Информация в них фиксируется рукописным, машинописным, электронным, типографским способами в форме текста, чертежа, схемы, рисунка, формулы, графика, карты и т.п. В этих носителях информация отображается в виде символов и образов. Такая информация ФЗ "Об информации…" (8) отнесена к разряду документированной информации и представляет собой различные виды документов.

В последнее время произошли существенные коррективы в формы и средства получения конфиденциальной информации неформальными способами. Конечно, это касается в основном воздействия на человека как носителя конфиденциальной информации.

Человек как объект воздействия более подвержен неформальным воздействиям, чем технические средства и другие носители конфиденциальной информации, в силу определенной правовой незащищенности в текущий момент, индивидуальных человеческих слабостей и жизненных обстоятельств (64, с.82).

Такое неформальное воздействие имеет, как правило, скрытый, нелегальный характер и может осуществляться как индивидуально, так и группой лиц.

На лицо, являющееся носителем конфиденциальной информации, возможны следующие виды каналов утечки информации: речевой канал, физический канал и технический канал.

Речевой канал утечки - информация передается от владеющего конфиденциальной информацией посредством слов лично объекту, заинтересованному в получении данной информации (29).

Физический канал утечки - информация передается от владеющего конфиденциальными сведениями (носителя) посредством бумажных, электронных, магнитных (зашифрованных или открытых) или иных средств объекту, заинтересованному в получении данной информации (36, с.62).

Технический канал утечки - информация передается посредством технических средств (29).

Формы воздействия на лицо, являющее носителем защищаемых сведении, могут быть открытые и скрытые (33).

Открытое воздействие на владеющего (носителя) конфиденциальной информации для получения заинтересованным объектом подразумевает непосредственный контакт (101, с.256).

Скрытое воздействие на владеющего (носителя) конфиденциальной информации для ее получения заинтересованным объектом осуществляется опосредованно (косвенно) (101, с.256).

Средствами неформального воздействия владеющего (носителя) конфиденциальной информации для получения от него определенных сведений через открытый речевой канал являются - человек или группа людей, которые взаимодействуют посредством: обещаний чего-то, просьбы, внушения (107, с.12).

В результате владеющий (носитель) конфиденциальной информации вынужден изменить свое поведение, свои служебные обязательства и передать требуемую информацию (91, с.239).

Скрытое воздействие посредством речевого канала на владеющего (носителя) конфиденциальной информации осуществляется посредством косвенного принуждения - шантаж через третье лицо, непреднамеренное или преднамеренное прослушивание и т.п.

Упомянутые средства воздействия, в конце концов, приучают владеющего (носителя) конфиденциальной информации к его толерантности (терпимости) оказываемых на него воздействий (85, с.220).

Формы воздействия на владеющего (носителя) конфиденциальной информации через физический канал утечки могут быть также открытыми и скрытыми.

Открытое воздействие осуществляется посредством силового (физического) устрашения (побоев) либо силовое со смертельным исходом, после получения (побоев) либо силовое со смертельным исходом, после получения информации (95, с.78).

Скрытое воздействие является более утонченным и обширным, с точки зрения применения средств. Это можно представить в виде следующей структуры воздействия (95, с.79). Заинтересованный объект - интересы и потребности носителя конфиденциальной информации.

Следовательно, заинтересованный объект воздействует скрытно (опосредованно) на интересы и потребности человека, владеющего конфиденциальной информации.

Такое скрытое воздействие может основываться на: страхе, шантаже, манипулировании фактами, взятке, подкупе, интиме, коррупции, убеждении, оказании услуг, заверении о будущем лица, являющегося носителем конфиденциальной информации. (94, с.87)

Форма воздействия на владеющего (носителя) конфиденциальной информации по техническим каналам также может быть открытой и скрытой.

Открытые (прямые) средства - факсовые, телефонные (в том числе, мобильные системы), Интернет, радиосвязи, телекоммуникаций, СМИ.

К скрытым средствам можно отнести: прослушивание с использованием технических средств, просмотр с экрана дисплея и других средств ее отображения, несанкционированный доступ к ПЭВМ и программно-техническим средствам.

Все рассмотренные средства воздействия независимо от их форм, оказывают неформальное воздействие на лицо, являющееся носителем конфиденциальной информации, и связаны с противозаконными и криминальными способами получения конфиденциальной информации (72).

Возможность манипулирования индивидуальными особенностями владеющего (носителя) конфиденциальной информацией его социальными потребностями с целью ее получения обязательно необходимо учитывать при расстановке, подборе кадров и проведении кадровой политики при организации работ с конфиденциальной информацией.

Следует всегда помнить, что факт документирования информации (нанесения на какой-либо материальный носитель) увеличивает риск угрозы утечки информации. Материальный носитель всегда легче похитить, при этом присутствует высокая степень того, что нужная информация не искажена, как это бывает при разглашении информации устным способом.

Угрозы сохранности, целостности и секретности конфиденциальности) информации ограниченного доступа практически реализуются через риск образования каналов несанкционированного получения (добывания) злоумышленником ценной информации и документов. Эти каналы представляет собой совокупность незащищенных или слабо защищенных организацией направлений возможной утечки информации, которые злоумышленник использует для получения необходимых сведений, преднамеренного незаконного доступа к защищаемой и охраняемой информации.

Каждое конкретное предприятие обладает своим набором каналов несанкционированного доступа к информации, в этом случае идеальных фирм не существует.

Данное, зависит от множества факторов: объемов защищаемой и охраняемой информации; видов защищаемой и охраняемой информации (составляющей государственную тайну, либо какую другую тайну - служебную, коммерческую, банковскую и т.д.); профессионального уровня персонала, местоположения зданий и помещений и т.д.

Функционирование каналов несанкционированного доступа к информации обязательно влечет за собой утечку информации, а также исчезновение ее носителя.

Если речь идет об утечке информации по вине персонала, используется термин "разглашение информации". Человек может разглашать информацию устно, письменно, снятием информации с помощью технических средств (копиров, сканеров и т.п.), с помощью жестов, мимики, условных сигналов. И передавать ее лично, через посредников, по каналам связи и т.д. (56, с.458).

Утечка (разглашение) информации характеризуется двумя условиями:

1. Информация переходит непосредственно к заинтересованному в ней лицу, злоумышленнику;

2. Информация переходит к случайному, третьему лицу.

Под третьим лицом в данном случае понимается любое постороннее лицо, получившее информацию в силу обстоятельств, не зависящих от этого лица, или безответственности персонала, не обладающее правом владения информацией, и, главное, это лицо не заинтересовано в данной информации (37, с.5). Однако от третьего лица информация может легко перейти к злоумышленнику. В этом случае третье лицо в силу обстоятельств, подстроенных злоумышленником, выступает как "промокашка" для перехвата необходимой информации.

Переход информации к третьему лицу представляется достаточно частым явлением, и его можно назвать непреднамеренным, стихийным, хотя при этом факт разглашения информации имеет место.

Непреднамеренный переход информации к третьему лицу возникает в результате:

1. Утери или неправильного уничтожения документа на каком-либо носителе, пакета с документами, дела, конфиденциальных записей;

2. Игнорирования или умышленного невыполнения работником требований по защите документированной информации;

3. Излишней разговорчивости работников при отсутствии злоумышленника - с коллегами по работе, родственниками, друзьями, иными лицами в местах общего пользования: кафе, транспорте и т.п. (в последнее время это стало заметно с распространением мобильной связи);

4. Работы с документированной информацией с ограниченным доступом организации при посторонних лицах, несанкционированной передачи ее другому работнику;

5. Использования информации с ограниченным доступом в открытых документах, публикациях, интервью, личных записях, дневниках и т.п.;

6. Отсутствия грифов секретности (конфиденциальности) информации на документах, нанесения маркировки с соответствующими грифами на технических носителях;

7. Наличия в текстах открытых документов излишней информации с ограниченным доступом;

8. Самовольного копирования (сканирования) работником документов, в том числе электронных, в служебных или коллекционных целях.

В отличие от третьего лица злоумышленник или его сообщник целенаправленно добывают конкретную информацию и преднамеренно, незаконно устанавливают контакт с источником этой информации или преобразуют каналы ее объективного распространения в каналы ее разглашения или утечки.

Организационные каналы утечки информации отличаются большим разнообразием видов и основаны на установлении разнообразных, в том числе законных, взаимоотношений злоумышленника с предприятием или сотрудниками предприятия для последующего несанкционированного доступа к интересующей информации.

Основными видами организационных каналов могут быть:

1. Поступление на работу злоумышленника на предприятие, как правило, на техническую или вспомогательную должность (оператором на компьютере, экспедитором, курьером, уборщицей, дворником, охранником, шофером и т.п.);

2. Участие в работе предприятия в качестве партнера, посредника, клиента, использование разнообразных мошеннических способов;

3. Поиск злоумышленником сообщника (инициативного помощника), работающего в организации, который становится его соучастником;

4. Установление злоумышленником доверительных взаимоотношений с работником организации (по совместным интересам, вплоть до совместной пьянки и любовных отношений) или постоянным посетителем, сотрудником другой организации, обладающим интересующей злоумышленника информацией;

5. Использование коммуникативных связей организации - участие в переговорах, совещаниях, выставках, презентациях, переписке, включая электронную, с организацией или конкретными ее работниками и др.;

6. Использование ошибочных действий персонала или умышленное провоцирование злоумышленником этих действий;

7. Тайное или по фиктивным документам проникновение в здания предприятия и помещения, криминальный, силовой доступ к информации, то есть кража документов, дискет, жестких дисков (винчестеров) или самих компьютеров, шантаж и склонение к сотрудничеству отдельных работников, подкуп и шантаж работников, создание экстремальных ситуаций и т.п.;

8. Получение нужной информации от третьего (случайного) лица.

Организационные каналы отбираются или формируются злоумышленником индивидуально в соответствии с его профессиональным умением, конкретной ситуацией, и прогнозировать их крайне сложно. Обнаружение организационных каналов требует проведения серьезной поисковой и аналитической работы (75, с.32).

Широкие возможности несанкционированного получения информации с ограниченным доступом создают техническое обеспечение технологий финансового документооборота организации. Любая управленческая и финансовая деятельность всегда связана с обсуждением информации в кабинетах или по линиям и каналам связи (проведение видео - и селекторных совещаний), проведением расчетов и анализа ситуаций на компьютерах, изготовлением, размножением документов и т.п.

Технические каналы утечки информации возникают при использовании специальных технических средств промышленного шпионажа, позволяющих получать защищаемую информацию без непосредственного контакта с персоналом организации, документами, делами и базами данных (59, с.58).

Технический канал представляет собой физический путь утечки информации от источника или канала объективного распространения информации к злоумышленнику. Канал возникает при анализе злоумышленником физических полей и излучений, появляющихся в процессе работы вычислительной и другой офисной техники, перехвате информации, имеющей звуковую, зрительную или иную форму отображения. Основными техническими каналами являются акустический, визуально-оптический, электромагнитный и др. Это каналы прогнозируемые, они носят стандартный характер и прерываются стандартными средствами противодействия. Например, в соответствии с ГОСТ РВ 50600-93. "Защита секретной информации от технической разведки. Система документов. Общие положения" (26).

Обычным и профессионально грамотным является творческое сочетание в действиях злоумышленника каналов обоих типов, например установление доверительных отношений с работниками организации и перехват информации по техническим каналам с помощью этого работника.

Вариантов и сочетаний каналов может быть множество, поэтому риск утраты информации всегда достаточно велик. При эффективной системе защиты информации злоумышленник разрушает отдельные элементы защиты и формирует необходимый ему канал получения информации (64, с.80).

В целях реализации поставленных задач злоумышленник определяет не только каналы несанкционированного доступа к информации организации, но и совокупность методов получения этой информации.

Для того чтобы защищать информацию на должном уровне, необходимо "знать врага" и используемые методы добычи информации.

Легальные методы (61, с.74) входят в содержание понятий и "своей разведки в бизнесе", отличаются правовой безопасностью и, как правило, определяют возникновение интереса к организации. В соответствии с этим может появиться необходимость использования каналов несанкционированного доступа к требуемой информации. В основе "своей разведки" лежит кропотливая аналитическая работа злоумышленников и конкурентов специалистов-экспертов над опубликованными и общедоступными материалами организации. Одновременно изучаются деятельность и предоставляемые услуги организации, рекламные издания, информация, полученная в процессе официальных и неофициальных бесед и переговоров с работниками предприятия, материалы пресс-конференций, презентаций фирмы и услуг, научных симпозиумов и семинаров, сведения, получаемые из информационных сетей, в том числе из Интернета. Легальные методы дают злоумышленнику основную массу интересующей его информации и позволяют определить состав отсутствующих сведений, которые предстоит добыть нелегальными методами, а некоторые уже и не надо добывать в связи с кропотливым анализом открытой информации.

Нелегальные методы получения ценной информации всегда носят незаконный характер и используются в целях доступа к защищаемой информации, которую невозможно получить легальными методами. В основе нелегального получения информации лежит поиск злоумышленником существующих в организации наиболее эффективных в конкретных условиях незащищенных организационных и технических каналов несанкционированного доступа к информации. Формирование таких каналов при их отсутствии и реализация плана практического использования этих каналов.

Нелегальные методы предполагают: воровство, продуманный обман, подслушивание разговоров, подделку идентифицирующих документов, взяточничество, подкуп, шантаж, инсценирование или организацию экстремальных ситуаций, использование различных криминальных приемов и т.д. В процессе реализации нелегальных методов часто образуется агентурный канал добывания ценной финансовой информации. К нелегальным методам относятся также: перехват информации, объективно распространяемой по техническим каналам, визуальное наблюдение за зданиями и помещениями банка и персоналом, анализ объектов, содержащих следы защищаемой информации, анализ архитектурных особенностей объектов защиты, анализ бумажного мусора, выносимого и вывозимого из предприятия (50, с.32).

Таким образом, утечка информации с ограниченным доступом может наступить:

1. При наличии интереса организаций лиц, конкурентов к конкретной информации;

2. При возникновении риска угрозы, организованной злоумышленником или при случайно сложившихся обстоятельствах;

3. При наличии условий, позволяющих злоумышленнику осуществить необходимые действия и овладеть информацией. (71, с.47).

Данные условия могут включать:

1. Отсутствие системной аналитической и контрольной работы по выявлению и изучению угроз и каналов утечки информации, степени риска нарушений информационной безопасности организации;

2. Неэффективную, слабо организованную систему защиты информации фирмы или отсутствие этой системы;

3. Непрофессионально организованную технологию закрытого (конфиденциального) финансового документооборота, включая электронный, и делопроизводства по документированной информации с ограниченным доступом;

4. Неупорядоченный подбор персонала и текучесть кадров, сложный психологический климат в коллективе;

5. Отсутствие системы обучения сотрудников правилам работы с документированной информацией с ограниченным доступом;

6. Отсутствие контроля со стороны руководства предприятия за соблюдением персоналом требований нормативных документов по работе с документированной информацией с ограниченным доступом;

7. Бесконтрольное посещение помещений организации посторонними лицами. (50, с.33).

Каналы несанкционированного доступа и утечки информации могут быть двух типов: организационные и технические. Обеспечиваются они легальными и нелегальными методами (63, с.39).

Таким образом, получение документов или информации с ограниченным доступом может быть единичным явлением или регулярным процессом, протекающим на протяжении относительно длительного времени.

Поэтому любые информационные ресурсы организации являются весьма уязвимой категорией, и при интересе, возникшем к ним со стороны злоумышленника, опасность их утечки становится достаточно реальной.

Желательна предварительная оценка аналитиками подготовленных к публикации материалов о фирме, выставочных проспектов, рекламных изданий и т.п., их участие в презентациях, выставках, собраниях акционеров, переговорах, а также собеседованиях и тестированиях кандидатов на должности. Последнее является одной из основных и наиболее важных обязанностей информационно-аналитической службы, так как именно на этом этапе можно с определенной долей вероятности перекрыть один из основных организационных каналов - поступление злоумышленника на работу в фирму (84, с.35).

Утечка информации - неправомерный выход конфиденциальной информации за пределы защищаемой зоны ее функционирования или установленного круга лиц, результатом которого является получение информации лицами, не имеющими к ней санкционированного доступа.

В соответствии с Положением о порядке обращения со служебной информацией ограниченного распространения (Утверждено Постановлением Совета Министров Республики Беларусь от 15.02.1999 №237) , необходимость соблюдения режима конфиденциальности информации может касаться тех сведений, распространение которых в соответствии с действующими законодательными актами организации считают нежелательным в интересах обеспечения своей деятельности.

Утечка конфиденциальной информации может выражаться в потере конкурентных преимуществ, упущенной коммерческой выгоде, санкциях со стороны регулирующих органов, административной и уголовной ответственности за раскрытие персональных данных, ухудшении морального климата в коллективе вследствие раскрытия информации о заработной плате работников, планируемых кадровых перестановках и т. п. Несмотря на то, что несанкционированное раскрытие информации является во многих случаях административно и уголовно наказуемым деянием, в условиях, когда информационное законодательство Республики Беларусь еще полностью не сформировано, а процессы законотворчества сильно отстают от уровня развития информационных технологий, возникают существенные трудности в обеспечении юридической защиты интересов собственников конфиденциальной информации.

Следует отметить, что для организаций государственной и негосударственной форм собственности способы защиты конфиденциальных сведений могут различаться не только в силу существующей в них делопроизводственной практики, но и в силу того, что защищаемая информация может попадать под действие законодательных актов, имеющих различную силу для организаций и предприятий государственного и негосударственного профиля. К примеру, Положение об обращении со служебной информацией ограниченного распространения (Утверждено Постановлением Совета Министров Республики Беларусь от 15.02.1999 №237) имеет отношение только к документации государственных организаций. Правила же защиты конфиденциальных сведений в коммерческих организациях устанавливаются в большинстве случаев их собственником (владельцем) и основываются на других нормативных правовых актах, таких как, например, Положение о коммерческой тайне.

Количество потенциальных каналов утечки информации достаточно велико. Наиболее распространенные из них относятся к категории неумышленного раскрытия информации сотрудниками по причине неосведомленности или недисциплинированности. Отсутствие представлений о правилах работы с конфиденциальными документами, неумение определить, какие документы являются конфиденциальными, и просто обычные разговоры между сотрудниками -- все это может привести к рассекречиванию данных.

Умышленный «слив» информации встречается значительно реже, зато осуществляется целенаправленно и с наиболее опасными последствиями для организации.

С учетом множественности категорий и каналов утечки информации становится очевидно, что в большинстве случаев проблему утечки нельзя решить каким-либо простым способом, тем более избавиться от нее окончательно. Кроме того, реализация любых мер по ограничению доступа к информации или ее распространению потенциально снижает эффективность основных бизнес-процессов организации. Это означает, что требуется система организационно-технических мероприятий, позволяющих перекрыть основные каналы утечки информации с определенной степенью надежности и минимизировать существующие риски без значительного снижения эффективности бизнес-процессов. Без такой системы права на юридическую защиту интересов организации как собственника информации нереализуемы.

Система предотвращения утечки конфиденциальной информации включает в себя три основных составляющих: работу с персоналом, политику безопасности, сервисы безопасности.

Основным источником утечки информации из организации является ее персонал. Человеческий фактор способен «свести на нет» любые самые изощренные механизмы безопасности. Это подтверждается многочисленными статистическими данными, свидетельствующими о том, что подавляющее большинство инцидентов безопасности связано с деятельностью сотрудников организации. Неудивительно, что работа с персоналом -- главный механизм защиты.

Ключевые принципы и правила управления персоналом с учетом требований информационной безопасности определены в международном стандарте ISO/IEC 17799:2000 и сводятся к необходимости выполнения определенных требований безопасности, повышения осведомленности сотрудников и применения мер пресечения к нарушителям.

При работе с персоналом необходимо соблюдать следующие требования безопасности:

- 1. Ответственность за информационную безопасность должна быть включена в должностные обязанности сотрудников, включая ответственность за выполнение требований политики безопасности, за ресурсы, процессы и мероприятия по обеспечению безопасности.

- 2. Должны проводиться соответствующие проверки сотрудников при приеме на работу, включая характеристики и рекомендации, полноту и точность резюме, образование и квалификацию, а также документы, удостоверяющие личность.

- 3. Подписание соглашения о неразглашении конфиденциальной информации кандидатом должно быть обязательным условием приема на работу.

- 4. Требования информационной безопасности, предъявляемые к сотруднику, должны быть отражены в трудовых соглашениях. Там же должна быть прописана ответственность за нарушение безопасности.

В некоторых организациях существуют отделы по работе с конфиденциальной документацией. Для начальника такого отдела разрабатывается специальная должностная инструкция. (Приложение 3)

Также в организации должен быть разработан соответствующий дисциплинарный процесс, проводимый в отношении нарушителей безопасности и предусматривающий расследование, ликвидацию последствий инцидентов и адекватные меры воздействия.

При определении мер пресечения следует ориентироваться на положения действующего законодательства.

Иногда “обиженные” бывшие работники с целью отомстить работодателю размещают ценную информацию предприятия в Интернете или в СМИ, делают ее общедоступной иными способами. Кстати, личная неприязнь (в случаях применения к работнику дисциплинарных взысканий либо желания лица отомстить за что-либо) и экономическая выгода работника и/или конкурента -- наиболее типичные мотивы утечки информации. Бывают случаи, когда работник вольно распоряжается ценной информацией, считая, что именно он, а не его работодатель имеет на нее права.

Ценную информацию необходимо охранять (предпринимать юридические, организационные, технические меры), причем, начиная с момента ее постижения, так как в силу ст. 140 Гражданского кодекса Республики Беларусь ценную информацию можно защитить только тогда, когда к ней нет свободного доступа на законном основании и обладатель информации принимает меры к охране ее конфиденциальности.

Конкретный перечень сведений, которые могут быть защищены с помощью норм законодательства о нераскрытой информации, не установлен. Согласно статье 140 ГК Республики Беларусь , защищаться может информация, которая имеет действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам, к которой нет свободного доступа на законном основании и обладатель которой принимает меры к охране ее конфиденциальности. В статье 1010 ГК Республики Беларусь говорится, что техническая, организационная или коммерческая информация, в том числе секреты производства (“ноу-хау”), может защищаться от незаконного использования, если она неизвестна третьим лицам и если соблюдены условия, установленные пунктом 1 статьи 140 ГК Республики Беларусь.

Из этих норм видно, что достаточно широкий спектр сведений может быть охраняем законодательством. При отнесении той или иной информации к охраняемой целесообразно исходить из ее свойства быть полезной. Вместе с тем необходимо учитывать, что, согласно п. 3 ст. 1010 ГК Республики Беларусь, правила о защите нераскрытой информации не применяются в отношении сведений, которые, в соответствии с законодательством, не могут составлять служебную или коммерческую тайну (сведения о юридических лицах, правах на имущество и сделках с ним, подлежащие госрегистрации, и др.).

В пункте 4 ст. 1010 ГК Республики Беларусь установлено, что право на защиту нераскрытой информации действует до тех пор, пока информация будет иметь действительную или потенциальную коммерческую ценность в силу неизвестности ее третьим лицам, к ней не будет свободного доступа на законном основании и обладатель информации будет принимать меры к охране ее конфиденциальности.

Относительно последнего условия, то должен быть предпринят комплекс юридических и фактических мер. К первым относится, прежде всего, создание системы локальных нормативных актов, в которых конкретизируется сама конфиденциальная информация или признаки отнесения информации к конфиденциальной, кто вправе ею пользоваться, и т. п. Соответствующие условия и требования нужно предусмотреть в трудовом договоре или контракте с работником. Возможно определение соответствующих условий и в гражданско-правовом договоре.

Возможность принятия юридических мер вытекает непосредственно из трудового и гражданского законодательства. В соответствии с п. 10 ст. 53 Трудового кодекса Республики Беларусь, работник обязан “хранить государственную и служебную тайну, не разглашать без соответствующего разрешения коммерческую тайну нанимателя”. Согласно части 2 пункта 2 ст. 140 ГК Беларуси, лица, незаконными методами получившие информацию, которая составляет служебную или коммерческую тайну, обязаны возместить причиненные убытки.

Такая же обязанность возлагается на работников, разгласивших служебную или коммерческую тайну вопреки трудовому договору, в том числе контракту, и на контрагентов, сделавших это вопреки гражданско-правовому договору.

Необходимо отметить, что недостаточно поставить на документе штамп “конфиденциально” или “не для копирования”, так как фактически ознакомиться с его содержанием при желании может любой сотрудник. Понятно, что в данном случае фактические меры к охране информации не приняты. Таким образом, возникает необходимость создания на предприятии так называемого “конфиденциального делопроизводства” и системы технических мер, с помощью которых можно было бы контролировать доступ к ценной информации.

Возможность применить меры ответственности за разглашение или незаконное использование нераскрытой информации предусмотрена ч. 2 ст. 53 Трудового кодекса Беларуси и п. 2 ст. 140, ст. 1011 ГК Республики Беларусь, ст. 167-9 Кодекса об административных правонарушениях Республики Беларусь, ч. 2-3 ст. 201, статьями 254, 255, 375 Уголовного кодекса Беларуси.

В большинстве случаев речь может идти о возмещении убытков либо взыскании неустойки (если она предусмотрена договором), в случае совершения административного правонарушения или преступления -- о штрафах или лишении свободы.

Возможности по доказыванию фактов неправомерного разглашения или использования охраняемой информации, причинения убытков, а также причинно-следственной связи между ними такие же, как и в любом другом правовом деликте -- показания свидетелей, объяснения сторон, заключения экспертов и т. д.

Любопытно законодательство некоторых стран в данной сфере. Например, в ряде государств наниматель имеет право установить для своих сотрудников запрет на работу в фирмах, прямо конкурирующих с их компанией (причем могут быть перечислены конкретные фирмы) в течение определенного срока после увольнения работника, а также запрет на предоставление определенной информации данным фирмам (например, список клиентов, партнеров).

Как уже было сказано, в организации должно быть разработано положение по защите конфиденциальной информации и соответствующие инструкции. Эти документы должны определять правила и критерии для категорирования информационных ресурсов по степени конфиденциальности (например, открытая информация, конфиденциальная, строго конфиденциальная), правила маркирования конфиденциальных документов и правила обращения с конфиденциальной информацией, включая режимы хранения, способы обращения, ограничения по использованию и передаче третьей стороне и между подразделениями организации.

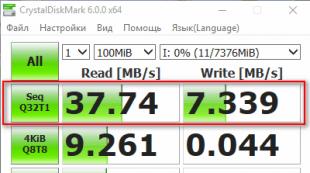

Особое внимание следует уделить защите электронной конфиденциальной информации. Для электронных документов угроза утраты конфиденциальной информации особенно опасна, так как факт кражи информации практически трудно обнаружить. Утрата конфиденциальной информации, обрабатываемой и хранящейся в компьютерах может быть вызвана следующими факторами:

- · непреднамеренные ошибки пользователей, операторов, референтов, управляющих делами, работников службы конфиденциальной документации (далее - службы КД), системных администраторов и других лиц, обслуживающих информационные системы (самая частая и большая опасность);

- · кражи и подлоги информации;

- · угрозы, исходящие от стихийных ситуаций внешней среды;

- · угрозы заражения вирусами.

В настоящее время в Беларуси и за рубежом ведутся большие работы по созданию автоматизированных систем обработки данных с применением машиночитаемых документов (МЧД), одной из разновидностей которых являются документы со штриховыми кодами. К машиночитаемым относятся товаросопроводительные документы, ярлыки и упаковки товаров, чековые книжки и пластиковые карточки для оплаты услуг, магнитные носители. В связи с этим появились термины "электронные ведомости", "электронные деньги" и т. д.

Наибольшее распространение получают графические шрифты предназначенные для кодирования и регистрации информации в оптическом диапазоне. Здесь имеются три вида: отметки графические, шрифты стилизованные, шрифты кодирования (штриховые коды).

Штриховой код представляет собой чередование темных и светлых полос разной ширины. Информацию несут относительные ширины светлых и темных полос и их сочетания, при этом ширина этих полос строго определена. Темные полосы называют штрихами, а светлые - пробелами (промежутками).

Штриховые коды считываются специальными оптическими считывателями (читающими устройствами) различных типов, включая лазерные, которые, воспринимая штрихи, пробелы и их сочетания, декодируют штриховой код с помощью микропроцессорных устройств, осуществляют заложенные в кодах методы контроля и выдают на табло, в ЭВМ или другие устройства значения этих кодов в определенном алфавите (цифровом, алфавитно-цифровом и пр.).

В настоящее время штриховые коды широко используются в производстве и в торговле товарами, во многих отраслях промышленного производства для идентификации заготовок, изделий, упаковок, обозначения мест хранения, в почтовых ведомствах, транспорте и пр.

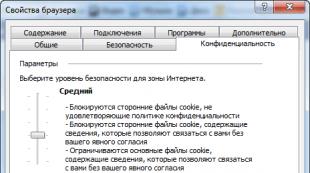

Для защиты электронной информации должны быть определены правила предоставления доступа к информационным ресурсам, внедрены соответствующие процедуры и механизмы контроля, в том числе авторизация и аудит доступа.

Ответственность за информационную безопасность организации несет ее руководитель, который делегирует эту ответственность одному из менеджеров.

Решение о предоставлении доступа к конкретным информационным ресурсам должны принимать владельцы этих ресурсов, назначаемые из числа руководителей подразделений, формирующих и использующих эти ресурсы. Кроме того, вопросы предоставления доступа конкретным сотрудникам должны быть согласованы с их непосредственными руководителями.

Подводя итоги, можно сделать следующие выводы:

- - Основным источником утечки информации из организации является ее персонал;

- - За целенаправленное разглашение конфиденциальной информации работник может быть привлечен к административной либо уголовной ответственности;

- - Ответственность за информационную безопасность в организации возлагает на себя руководитель.

У течка информации является серьезной опасностью для многих предприятий. Она может произойти в результате умысла третьих лиц или по неосторожности сотрудников. Умышленная организация утечки совершается с двумя целями: первой из них становится нанесение ущерба государству, обществу или конкретному предприятию, эта цель характерна для проявлений кибертерроризма; второй целью является получение преимущества в конкурентной борьбе.

Непреднамеренная утечка происходит чаще всего по неосторожности сотрудников организации, но также может привести к серьезным неблагоприятным последствиям. Создание системы защиты информационных активов от утраты в компаниях всех типов должно осуществляться на профессиональном уровне, с использованием современных технических средств. Для этого необходимо иметь представление о каналах утечки и способах блокировки этих каналов, а также о требованиях, предъявляемых к современным системам безопасности.

Принципы проектирования систем защиты

Существуют определенные принципы, на которых должна основываться комплексная система мер по защите конфиденциальной информации от утечек:

- непрерывность работы системы в пространстве и времени. Используемые способы защиты должны контролировать весь и материальный, и информационный периметр круглосуточно, не допуская возникновения тех или иных разрывов или снижения уровня контроля;

- многозональность защиты. Информация должна ранжироваться по степени значимости, и для ее защиты должны применяться разные по уровню воздействия методы;

- расстановка приоритетов. Не вся информация одинаково важна, поэтому наиболее серьезные меры защиты должны применяться для сведений, имеющих наивысшую ценность;

- интеграция. Все компоненты системы должны взаимодействовать между собой и управляться из единого центра. Если компания холдинговая или имеет несколько филиалов, необходимо настроить управление информационными системами из головной компании;

- дублирование. Все наиболее важные блоки и системы связи должны быть продублированы, чтобы в случае прорыва или уничтожения одного из звеньев защиты ему на смену пришел контрольный.

Построение систем такого уровня не всегда требуется небольшим торговым фирмам, но для крупных компаний, особенно сотрудничающих с государственным заказчиком, оно является насущной необходимостью.

Административно-организационные меры

За их соблюдение должен нести ответственность руководитель компании, а также один из его заместителей, в чьем ведении находится служба безопасности. Почти 70% от общей степени безопасности сведений зависит именно от административно-технических мер, так как в деятельности служб коммерческого шпионажа использование случаев подкупа сотрудников встречается гораздо чаще, чем использование специальных технических средств хищения сведений, требующих высокой квалификации и раскрытия информации третьим лицам, непосредственно не участвующим в конкурентной борьбе.

Разработка документации

Все нормативно-правовые акты организации, посвященные защите коммерческой тайны и иных сведений, должны соответствовать самым строгим требованиям, предъявляемым к аналогичным документам, необходимым для получения лицензии. Это связано не только с тем, что они наиболее проработаны, но и с тем, что качественная подготовка этого типа документации даст в будущем возможность защиты позиции компании в суде при возникновении споров об утечке информации.

Работа с персоналом

Персонал является наиболее слабым звеном в любой системе защиты информации от утечек. Это приводит к необходимости уделять работе с ним максимальное внимание. Для компаний, работающих с государственной тайной, предусмотрена система оформления допусков. Иным организациям необходимо принимать различные меры для обеспечения ограничения возможности работы с конфиденциальными данными. Необходимо составить перечень сведений, составляющих коммерческую тайну, и оформить его в качестве приложения к трудовому договору. При работе с информацией, содержащейся в базе данных, должны быть разработаны системы допуска.

Необходимо ограничить все возможности копирования и доступ к внешней электронной почте. Все сотрудники должны быть ознакомлены с инструкциями о порядке работы со сведениями, содержащими коммерческую тайну, и подтвердить это росписями в журналах. Это позволит при необходимости привлечь их к ответственности.

Пропускной режим, существующий на объекте, должен предполагать не только фиксацию данных всех посетителей, но и сотрудничество только с охранными предприятиями, которые также соответствуют всем требованиям безопасности. Ситуация, когда сотрудник ЧОПа дежурит в ночное время на объекте, в котором сотрудники для удобства системного администратора записывают свои пароли и оставляют их на рабочем столе, может являться столь же опасной, как и работа хакера-профессионала или заложенные в помещении технические средства перехвата.

Работа с контрагентами

Достаточно часто виновниками утечек информации становятся не сотрудники, а контрагенты компании. Это многочисленные консалтинговые и аудиторские компании, фирмы, поставляющие услуги по разработке и обслуживанию информационных систем. Как достаточно любопытный, хоть и спорный, пример можно привести украинскую ситуацию, где была запрещена работа ряда дочерних компаний 1С из-за подозрений в возможности хищения ее сотрудниками конфиденциальной бухгалтерской информации. Ту же опасность представляют распространенные сегодня облачные CRM-системы, которые предлагают услуги облачного хранения информации. При минимальном уровне их ответственности за сохранность доверенных им сведений никто не сможет гарантировать, что вся база телефонных звонков клиентов, записанная в системе при ее интеграции с IP-телефонией, не станет одномоментно добычей конкурентов. Этот риск должен оцениваться как очень серьезный. При выборе между серверными или облачными программами следует выбирать первые. По данным Microsoft число кибератак на облачные ресурсы в этом году возросло на 300%

Столь же осторожно необходимо относиться ко всем контрагентам, которые требуют передачи им данных, составляющих коммерческую тайну. Во всех договорах должны быть предусмотрены условия, вводящие ответственность за ее разглашение. Достаточно часто акты оценки собственности и акций, аудиторских проверок, консалтинговых исследований перепродаются конкурирующим организациям.

Планировочные и технические решения

При планировании архитектуры помещения, в котором проводятся переговоры или находится защищаемая информация, должны соблюдаться все требования ГОСТа по способам защиты. Помещения переговорных должны быть способны пройти необходимую аттестацию, должны применяться все современные способы экранирования, звукопоглощающие материалы, использоваться генераторы помех.

Технические средства и системы предотвращения утечек

Для защиты информации от утечки или хищения необходимо применять широкий спектр мер аппаратно-технического характера. Современные технические средства подразделяются на четыре группы:

- инженерные;

- аппаратные;

- программные;

- криптографические.

Инженерные

Эта категория средств защиты применяется в рамках реализации планировочно-архитектурных решений. Они представляют собой устройства, физически блокирующие возможность проникновения посторонних лиц к охраняемым объектам, системы видеонаблюдения, сигнализации, электронные замки и другие аналогичные технические приспособления.

Аппаратные

К ним относятся измерительные приборы, анализаторы, технические устройства, позволяющие определять места нахождения закладных приборов, все, что позволяет выявить действующие каналы утечки информации, оценить эффективность их работы, выявить значимые характеристики и роль в ситуации с возможной или произошедшей утратой сведений. Среди них присутствуют индикаторы поля, радиочастотометры, нелинейные локаторы, аппаратура для проверки аналоговых телефонных линий. Для выявления диктофонов используются детекторы, которые обнаруживают побочные электромагнитные излучения, по тому же принципу работают детекторы видеокамер.

Программные

Это наиболее значимая группа, так как с ее помощью можно избежать проникновения в информационные сети посторонних лиц, блокировать хакерские атаки, предотвратить перехват информации. Среди них необходимо отметить специальные программы, обеспечивающие системную защиту информации. Это DLP-системы и SIEM-системы, наиболее часто применяемые для создания механизмов комплексной информационной безопасности. DLP (Data Leak Prevention, системы предотвращения утечек данных) обеспечивают полную защиту от утраты конфиденциальной информации. Сегодня они настраиваются в основном на работу с угрозами внутри периметра, то есть исходящими от пользователей корпоративной сети, а не от хакеров. Системы применяют широкий набор приемов выявления точек утраты или преобразования информации и способны блокировать любое несанкционированное проникновение или передачу данных, автоматически проверяя все каналы их отправки. Они анализируют трафик почты пользователя, содержимое локальных папок, сообщения в мессенджерах и при выявлении попытки переправить данные блокируют ее.

(Security Information and Event Management) управляют информационными потоками и событиями в сети, при этом под событием понимается любая ситуация, которая может повлиять на сеть и ее безопасность. При ее возникновении система самостоятельно предлагает решение об устранении угрозы.

Программные технические средства могут решать отдельные проблемы, а могут и обеспечивать комплексную безопасность компьютерных сетей.

Криптографические

Комплексное применение всего диапазона методов защиты может быть избыточным, поэтому для организации систем защиты информации в конкретной компании нужно создавать собственный проект, который окажется оптимальным с ресурсной точки зрения.

В настоящее время информация для организаций является одним из источников благосостояния. Практически вся информация, связанная с деятельностью организации, является конфиденциальной. В связи с этим возникает потребность защиты такой информации, но не редко руководители достаточно беспечно относятся к сохранению конфиденциальности информации и итогом является ее утечка. Принятие мер по охране конфиденциальности информации это комплекс мероприятий, направленных на обеспечение информационной безопасности.

Несоблюдение мер по охране коммерческой тайны или неправильная политика в области безопасности информации ведет к появлению угрозы информационных ресурсов. Под угрозой информационных ресурсов предполагается совокупность воздействий факторов внешней и внутренней среды организации, направленных на незаконное или злонамеренное воспрепятствование или затруднение ее функционирования в соответствии с уставными, долгосрочными и краткосрочными целями и задачами, а также на отчуждение результатов ее деятельности.

Каждая угроза не зависимо от ее содержания приводит к нарушению конфиденциальности информации, нарушению режима такой информации, т. е. наносит определенный ущерб обладателю коммерческой тайны. Защита конфиденциальной информации и принятие мер к устранению угроз предпринимается для того, чтобы устранить угрозу вообще или хотя бы снизить возможный ущерб от таких действий.

Одним из значимых видов угрозы информационным ресурсам является утечка конфиденциальной информации. Утечка конфиденциальной информации представляет собой выход информации за пределы организации или круга лиц, которым она была известна. Утечка информации может осуществляться по различным техническим каналам. Под каналом утечки информации принято понимать определенный путь от источника конфиденциальной информации к определенному лицу, который хочет завладеть такой информацией. Для образования канала утечки информации необходимы определенные пространственные, энергетические и временные условия, а также наличие на стороне злоумышленника соответствующей аппаратуры приема, обработки и фиксации информации.

Основными каналами утечки информации являются сотрудники организации, документы (например, отчеты), и технические каналы утечки информации.

Кроме того, утечка может происходить в процессе совместных работ с другими фирмами (например, создание совместных предприятий), консультации специалистов со стороны, получающих доступ к документации и производственной деятельности фирмы, фиктивных запросов о возможности заключения сделок с организацией и др.

Под техническими каналами утечки конфиденциальной информации подразумеваются визуально-оптические каналы; акустические каналы; электромагнитные каналы; сети персональных компьютеров; телефонные, сотовые и пейджинговые каналы связи.

В настоящее время одним из основных путей передачи большого количества конфиденциальной информации являются телефонные переговоры. Поэтому, в качестве примера, рассмотрим технические методы защиты конфиденциальной информации передаваемой по телефонным линиям.

Для прослушивания телефонных разговоров применяют всевозможные прослушивающие устройства, микрофоны, встроенные в телефонную трубку, микрофонный усилитель, электронный коммутатор и другие технические средства.

Существуют активные и пассивные методы и средства защиты телефонного аппарата от утечки информации по электроакустическому каналу и от перехвата электронными устройствами. К наиболее распространенным пассивным методам защиты относятся:

Ограничение опасных сигналов;

Фильтрация опасных сигналов;

Отключение источников опасных сигналов.

Наиболее эффективным методом защиты информации является отключение телефонных аппаратов от линии при ведении конфиденциальных разговоров в помещении, где они установлены. Простейший способ реализации этого метода состоит в установке в корпусе телефонного аппарата или телефонной линии специального выключателя, при положенной телефонной трубке отключающего телефонный аппарат от линии либо вручную, либо автоматически.

Активные методы защиты от утечки информации по электроакустическому каналу сводятся к применению маскирующего низкочастотного шумового сигнала. Для защиты информации от перехвата электронными устройствами существует еще один метод (метод высокочастотной широкополосной маскирующей помехи), который заключается в подаче в телефонную линию при положенной телефонной трубке маскирующего высокочастотного широкополосного шумового сигнала.

Прослушивание телефонных разговоров возможно благодаря электронным устройствам перехвата речевой информации, подключаемым к телефонным линиям одним из трех способов: последовательно (в разрыв одного из проводов), параллельно (одновременно к двум проводам) и с использованием индукционного датчика (бесконтактное подключение). В случае первых двух подключений питание электронных устройств перехвата осуществляется от телефонной линии, при последнем - от автономного источника тока. Активизация радиопередающего устройства происходит только на время телефонного разговора, при этом может осуществляться запись получаемой речевой информации. Также возможно прослушивание через подключение второго телефонного аппарата в соседней комнате.

Существует несколько активных методов для защиты телефонных разговоров, осуществляющих подавление электронных устройств перехвата информации.

Метод высокочастотной маскирующей помехи заключается в подаче в линию во время телефонного разговора широкополосного маскирующего помехового сигнала, частота которого подбирается так, чтобы после прохождения микрофонного усилителя диктофона его уровень оказался достаточным для подавления речевого сигнала, но при этом не ухудшалось качество телефонных разговоров. Эффективность помехового сигнала повышается с понижением его частоты, т.е. чем ниже его частота, тем большее мешающее воздействие он оказывает на полезный (речевой) сигнал.

Метод «обнуления» заключается в том, что в момент телефонного разговора в линию подается постоянное напряжение, которое с обратной полярностью соответствует напряжению в линии при поднятой телефонной трубке. Данный метод применим для вывода из строя электронных устройств перехвата речевой информации с контактным подключением к телефонной линии, использующих ее для питания. К подобным устройствам можно отнести параллельные телефонные аппараты и телефонные радиозакладки.

Компенсационный метод заключается в том, что при передаче речевого сообщения на принимающей стороне с помощью специального генератора в телефонную линию и на один из входов двухканального адаптивного фильтра подается маскирующая помеха, на другой вход фильтра поступает адаптивная смесь принимаемого полезного (речевого) и того же помехового сигналов. Далее адаптивный фильтр выделяет полезный сигнал путем компенсации шумовой составляющей и посылает его на телефонный аппарат или записывающее устройство. Этот метод является высокоэффективным для подавления всех известных средств несанкционированного съема информации с телефонной линии и широко используется для маскировки, а также сокрытия речевых сообщений передаваемых абонентом.

Метод «выжигания» заключается в подаче в телефонную линию высоковольтных импульсов напряжением. Телефонный аппарат в случае использования этого метода от линии отключается. Импульсы подаются в телефонную линию дважды. Один раз при разомкнутой телефонной линии (для «выжигания» параллельно подключенных к ней электронных устройств), а второй – при закороченной (для «выжигания» последовательно подключенных устройств). Телефонный аппарат в случае использования этого метода от линии отключается.

В настоящее время для защиты телефонных линий используются не только простые устройства, реализующие один из методов защиты, но и сложные, которые обеспечивают комплексную защиту линий путем комбинации нескольких методов, включающих защиту информации от утечки по электроакустическому каналу.

Защита информации от утечки по акустическому каналу – это комплекс мероприятий, исключающих или уменьшающих возможность выхода конфиденциальной информации за пределы контролируемой зоны за счет акустических полей.

ЗАКЛЮЧЕНИЕ

Итак, мы рассмотрели в лекции понятие «коммерческая тайна» и «режим коммерческой тайны», а также основные положения Федерального закона РФ «О коммерческой тайне». Кроме этого, в лекции раскрыты вопросы связанные с каналами утечки конфиденциальной информации и методами ее защиты.

ЛИТЕРАТУРА

1. Степанов А.Г., Шерстнева О.О. Защита коммерческой тайны. – М.: Издательство «Альфа-Пресс», 2006. – 180 с.

Сегодня мы поговорим об утечки и средствах защиты конфиденциальной информации.

Термин конфиденциальная информация означает доверительная, не подлежащая огласке, секретная. Разглашение ее может квалифицироваться как уголовно наказуемое преступление. Любое лицо, имеющее доступ к такой информации, не имеет право разглашать ее другим лицам, без согласия правообладателя.

Конфиденциальная информация и закон

Указ президента РФ № 188 от 06.03.1997 г. определяет сведения, имеющие конфиденциальный характер. К ним относятся:

- Сведения, относящиеся к коммерции.

- Сведения, связанные относящиеся к служебной деятельности.

- Врачебная, адвокатская, личная (переписка, телефонные разговоры и.т.д.) тайна.

- Тайна следствия, судопроизводства, сведения об осужденных.

- Персональные данные граждан, сведения об их личной жизни.

Коммерческая тайна – это информация, дающая возможность ее обладателю получить конкурентное преимущество, выгоду от представления услуг или продажи товаров. Инсайдерская информация о компании (смена руководства и.т.д.) способная повлиять на стоимость акций.

Служебная тайна – информация, имеющаяся в органах госуправления, документы имеют гриф «Для служебного пользования» и не подлежат разглашению третьим лицам.

К профессиональной тайне относится тайна следствия, адвокатская, судопроизводства, нотариальная и.т.д.

Любые персональные данные (Ф.И.О, место работы, адрес, и.т.д.), сведения о частной жизни гражданина.

Утечка такой информации может наступить в следующих случаях:

- Неэффективное хранение и доступ к конфиденциальной информации, плохая система защиты.

- Постоянная смена кадров, ошибки персонала, тяжелый психологический климат в коллективе.

- Плохое обучение персонала эффективным способам защиты информации.

- Неумение руководства организации контролировать работу сотрудников с закрытой информацией.

- Бесконтрольная возможность проникновения в помещение, где хранится информация, посторонних лиц.

Пути утечки информации

Они могут быть организационные и технические.

Организационные каналы:

- Поступление на работу в организацию, с целью получения закрытой информации.

- Получение интересующей информации от партнеров, клиентов с использованием методов обмана, введение в заблуждения.

- Криминальный доступ получения информации (кража документов, похищение жесткого диска с информацией).

Технические каналы:

- Копирование подлинника документа закрытую информацию или его электронную версию.

- Запись конфиденциального разговора на электронные носители (диктофон, смартфон и другие записывающие устройства).

- Устная передача содержания документа ограниченного доступа третьим лицам, не имеющим права доступа к нему.

- Криминальное получение информации с помощью радиозакладок, скрытно установленных микрофонов и видеокамер.

Меры по защите информации

Система защиты закрытой информации предполагает:

- Предупреждению несанкционированного доступа к ней.

- Перекрытие каналов утечки.

- Регламентации работы с конфиденциальной информацией.

Служба безопасности предприятия должна организовывать практическую реализацию системы защиты информации, обучение персонала, контроль соблюдения нормативных требований.

Организационные методы

- Разработка системы обработки конфиденциальных данных.

- Доведение до персонала фирмы положение об ответственности за разглашение конфиденциальных документов, их копирование или фальсификацию.

- Составление списка документов ограниченного доступа, разграничение персонала по допуску к имеющейся информации.

- Отбор персонала для обработки конфиденциальных материалов, инструктирование сотрудников.

Технические методы

- Использование криптографических средств при электронной переписке, ведение телефонных разговоров по защищенным линиям связи.

- Проверка помещения, где ведутся переговоры, на отсутствие радиозакладок, микрофонов, видеокамер.

- Доступ персонала в защищенные помещения с помощью идентифицирующих средств, кода, пароля.

- Использование на компьютерах и других электронных устройствах программно- аппаратных методов защиты.

Политика компании в области информационной безопасности включает в себя:

- Назначение ответственного лица за безопасность в организации.

- Контроль использования программно-аппаратных средств защиты.

- Ответственность начальников отделов и служб за обеспечение защиты информации.

- Введение пропускного режима для сотрудников и посетителей.

- Составления списка допуска лиц к конфиденциальным сведениям.

Организация информационной безопасности

Компьютеры, работающие в локальной сети, серверы, маршрутизаторы должны быть надежно защищены от несанкционированного съема информации. Для этого:

- За эксплуатацию каждого компьютера назначается ответственный сотрудник.

- Системный блок опечатывается работником IT службы.

- Установка любых программ производится специалистами IT службы.

- Пароли должны генерироваться работниками IT службы и выдаваться под роспись.

- Запрещается использование сторонних источников информации, на всех носителях информации делается маркировка.

- Для подготовки важных документов использовать только один компьютер. На нем ведется журнал учета пользователей.

- Программно-аппаратное обеспечение должно быть сертифицировано.

- Защита информационных носителей (внешние диски) от несанкционированного доступа.

Система работы с конфиденциальной информацией гарантирует информационную безопасность организации, позволяет сохранять от утечек важные сведения. Это способствует устойчивому функционированию предприятия долгое время.