درس باز را در علوم رایانه و ICT در موضوع "کدگذاری اطلاعات متن" باز کنید. کدگذاری اطلاعات متن کدگذاری اطلاعات متن چکیده

رمزگذاری اطلاعات فرایند تبدیل اطلاعات از فرم، مناسب برای استفاده مستقیم، در یک فرم، مناسب برای انتقال، ذخیره سازی یا پردازش اتوماتیک است.

اطلاعات متن کدگذاری

برای نوشتن متن (نمادین) اطلاعات، همیشه یک زبان (طبیعی یا رسمی) وجود دارد.

تمام مجموعه های مورد استفاده در نمادهای زبان نامیده می شود الفبا. تعداد کامل شخصیت های الفبای n. آن را نام برد قدرت. هنگام نوشتن متن، هر یک از موقعیت بعدی ممکن است ظاهر شود n. حروف الفبا، I.E. می تواند رخ دهد n. مناسبت ها. در نتیجه، هر نماد الفبای حاوی من.اطلاعات کمی که در آن من. تعیین شده از نابرابری (فرمول هارتلی): 2 من. ≥ n.. سپس مقدار کل اطلاعات در متن توسط فرمول تعیین می شود:

V. = k. * من. ,

جایی که V. - مقدار اطلاعات در متن؛ k. - تعداد نشانه ها در متن (از جمله علائم نقطه گذاری و حتی فضاهای)، من.- تعداد بیت های اختصاص یافته به رمزگذاری یک نشانه.

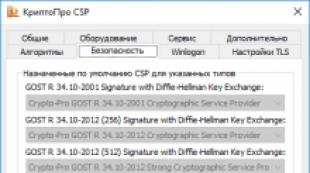

از آنجا که هر بیت 0 یا 1 است، هر متن را می توان با دنباله ای از صفرها و واحدها نشان داد. این نحوه ذخیره اطلاعات متن در حافظه کامپیوتر ذخیره می شود. اختصاص یک نماد الفبای کد دودویی خاص یک سوال از توافق ثابت در جدول کد است. جداول فعلی توزیع گسترده ای دریافت کردند ASCII و یونیکد.

ASCII(کد استاندارد آمریكا برای تبادل اطلاعاتی - کد مبادله اطلاعات استاندارد آمریکا) برای مدت زمان طولانی استفاده می شود. برای ذخیره یک کد نماد تک، 8 بیت برجسته شده است، بنابراین جدول کد پشتیبانی می شود 28 = 256 نمادها نیمه اول جدول (128 کاراکتر) - شخصیت های کنترل، اعداد و حروف الفبا لاتین. نیمه دوم تحت نمادهای الفبای ملی تخلیه می شود. متأسفانه، در حال حاضر پنج گزینه برای جداول کد برای نامه های روسی (KOI-8، Windows-1251، ایزو، DOS، MAC) وجود دارد، بنابراین متون ایجاد شده در یک رمزگذاری نادرست در دیگری نمایش داده می شود. (احتمالا، آیا شما به سایت های روسی صحبت می کنید که متون آنها مانند یک مجموعه بی معنی از نشانه ها هستند؟).

یونیکد - توزیع دریافت شده در سال های اخیر. برای ذخیره یک کد نماد تنها، 16 بیت اختصاص داده می شود، بنابراین جدول کد پشتیبانی می شود 216 = 65536 نمادها این فضا به اندازه کافی برای ترکیب تمام "زنده" رسمی (دولتی) نوشتن در یک استاندارد است. به هر حال، استاندارد ASCII وارد یونیکد شد.

اگر یک برنامه نویسی - این انتقال اطلاعات از یک زبان به دیگری است (ضبط در یک سیستم نماد دیگر، در الفبای دیگری)، سپس رمز گشایی - جایگزینی

هنگامی که رمزگذاری یک نماد پیام منبع را می توان با یک نماد یک کد جدید یا چندین کاراکتر جایگزین کرد، و شاید برعکس - چندین نماد منبع جایگزین با یک کاراکتر در یک کد جدید جایگزین می شود (شخصیت های چینی نشان دهنده کل کلمات و مفاهیم) است، بنابراین کدگذاری می تواند بودن لباس فرم و ناهموار. ناجور.با کدگذاری یکنواخت، تمام کاراکترها با کدهای طول مساوی کدگذاری می شوند، با کدگذاری ناهموار، کاراکترهای مختلف را می توان با کدهای طول های مختلف رمزگذاری کرد، که باعث رمزگشایی می شود.

از ابتدا رمزگشایی شده استاگر اعدام شود شرایط فنو: بدون کد کد آغاز یک کلمه دیگر کد است. پیام رمز شده می تواند یکپارچه باشد. رمزگشایی از پایاناگر اعدام شود معکوس شرایط فنو: بدون کد کد پایان یک کلمه کد دیگر است. شرایط فنو کافی است اما نه پيش نياز رمزگشایی قطعی

وظایف حل برای کدگذاری اطلاعات متن

1.دستگاه اتوماتیک بازخوانی پیام اطلاعاتی در روسیه در طول 20 کاراکتر، که در ابتدا در کد یونیکد 2 بایت، در کد 8 بیتی KO-8 ثبت شده است. چند بیت طول پیام را کاهش داد؟ در پاسخ، فقط شماره را بنویسید.

تصمیم گیری:

1) با 16 بیت رمزگذاری حجم پیام - 16 * 20 بیت

2) هنگامی که آن را به یک کد 8 بیتی برگردانده شد، حجم آن برابر با بیت های 8 * 20 بود

3) بنابراین، پیام توسط 16 * 20 - 8 * 20 \u003d 8 * 20 \u003d 160 بیت کاهش یافت

پاسخ: 160

2. اطلاعات متن را در بیت ها تعیین کنید

بامبویا کرجودا

تصمیم گیری:

1) در این متن، 19 کاراکتر (مطمئن باشید که فضاهای و علائم نقطه گذاری را در نظر بگیرید)

2) اگر نه برای اطلاعات بیشتر، ما معتقدیم کدگذاری 8 بیتی استفاده می شود (اغلب به وضوح نشان داده شده است که رمزگذاری 8 یا 16 بیتی است)، بنابراین در پیام 19 * 8 \u003d 152 بیت اطلاعات

پاسخ: 152

3. جدول زیر بخشی از جدول کد ASCII را نشان می دهد:

سمبل | |||||||

کد دهدهی | |||||||

کد هگزا |

کد هگزادسیمال نماد "Q" چیست؟

تصمیم گیری:

1) در جدول کد ASCII، تمام نامه های لاتین A-Z به ترتیب حروف الفبا قرار می گیرند، با یک نماد با کد 65 \u003d 4116 شروع می شوند

2) تمام لاتین کوچک a-z مرتب شده بر اساس حروف الفبا، با شروع یک نماد با کد 97 \u003d 6116

3) از اینجا این است که تفاوت بین کدهای حروف "Q" و "A" برابر با تفاوت کدهای حروف "Q" و "A" است، یعنی 5116 - 4116 \u003d 1016

4) سپس کد هگزادسیمال "Q" برابر با حرف "A" کد به علاوه 1016 برابر است

5) از اینجا ما 6116 + 1016 \u003d 7116 را پیدا می کنیم.

پاسخ: 71

4. برای رمزگذاری برخی از دنباله هایی که شامل حروف A، B، B، G و D هستند، یک کد دودویی ناهموار استفاده می شود، که به شما اجازه می دهد تا به طور یکنواخت دنباله دودویی نتیجه را رمزگشایی کنید. این کد: A-00، B-010، B-011، G-101، D-111. آیا ممکن است برای یکی از حروف طول کلمه کلمه کاهش یابد، به طوری که کد هنوز هم می تواند رمزگشایی یکپارچه شود؟ کد نامه های باقی مانده نباید تغییر کند. گزینه پاسخ صحیح را انتخاب کنید.

1) برای نامه B غیر ممکن است

3) برای نامه در جهت حروف R - 01

تصمیم (1 روش - بررسی شرایط فنو):

3) برای رمزگشایی یکپارچه، کافی است که یکی از شرایط FANO را انجام دهیم: شرایط مستقیم یا معکوس Fano؛

4) گزینه های 1، 3 و 4 را به صورت متوالی بررسی کنید. اگر هیچ کدام از آنها مناسب نیستند، باید گزینه 2 را انتخاب کنید ("آن غیر ممکن است")؛

3) بررسی گزینه 1: A-00، B-01، B-011، M-101، D-111.

وضعیت "مستقیم" فانو راضی نیست (کد نامه B با شروع کد نامه B همخوانی دارد)؛

وضعیت "معکوس" فانو راضی نیست (کد نامه B با پایان کد نامه D همخوانی دارد)؛ بنابراین، این گزینه مناسب نیست؛

4) بررسی گزینه 3: A-00، B-010، B-01، G-101، D-111.

شرایط "مستقیم" Fano راضی نیست (کد نامه ای که با شروع حرف b همخوانی دارد)؛

وضعیت "معکوس" Fano راضی نیست (کد نامه در هماهنگ با پایان کد نامه D)؛ بنابراین، این گزینه مناسب نیست؛

5) گزینه 4 را بررسی کنید: A-00، B-010، B-011، آقای، D-111.

وضعیت "مستقیم" فانو راضی نیست (کد نامه G با شروع کدهای حروف B و B همخوانی دارد)؛ ولی "معکوس" شرایط فنو (کد نامه G با پایان کد نامه های باقی مانده همخوانی ندارد)؛ بنابراین، این گزینه مناسب است؛

پاسخ: 4

تصمیم (2 راه، درخت):

1) ما یک درخت دودویی ساختیم که در آن دو شاخه از هر گره از بین می روند، مربوط به انتخاب کد رقمی بعدی - 0 یا 1؛ بیایید در این درخت حروف a، b، b، g و d قرار دهیم تا کد آنها مانند یک دنباله ای از اعداد بر روی رومی ها که مسیر را از ریشه به این نامه تشکیل می دهند (قرمز آن را برجسته شده در - 011 کد ):

https://pandia.ru/text/78/419/images/image003_52.gif "width \u003d" 391 "ارتفاع \u003d" 166 "\u003e div_adblock100"\u003e

3) اما کمی آرامش به ما کاملا نیاز نیستمهم دیگر: پنجم بیت در هر پنج شما می توانید رها کنید!

4) تفاوت توالی مشخص شده در گروه های 5 بیت هر کدام:

01010, 10010, 01111, 00011.

5) پرتاب پنجم (آخرین) بیت در هر گروه:

0101, 1001, 0111, 0001.

این کدهای دودویی اعداد منتقل شده است:

01012 = 5, 10012 = 9, 01112 = 7, 00012 = 1.

6) بنابراین، تعداد 5، 9، 7، 1 یا شماره 5971 منتقل شد.

پاسخ: 2

وظایف آموزش:

1) دستگاه اتوماتیک پیغام اطلاعاتی را در روسیه ترجمه کرده است، که در ابتدا در کد 16 بیتی ثبت شده است یونیکددر رمزگذاری 8 بیتی

koi-8. در عین حال، پیام اطلاعاتی به میزان 800 بیت کاهش یافت. طول پیام در شخصیت چیست؟

2) جدول زیر بخشی از جدول کد ASCII را نشان می دهد:

سمبل | |||||||

کد دهدهی | |||||||

کد هگزا |

کد هگزادسیمال نماد "P" چیست؟

3) سند متنمتشکل از 3072 کاراکتر در کدگذاری 8 بیتی KOI-8 ذخیره شد. این سند به یک رمزگذاری یونیکد 16 بیتی تبدیل شد. مشخص کنید که کدام مقدار اضافی KB باید سند را ذخیره کند. در پاسخ، فقط شماره را بنویسید.

4) برای رمزگذاری حروف A، B، B، G تصمیم به استفاده از اعداد دوتایی دو رقمی (از 00 تا 11 به ترتیب). اگر به این ترتیب به ترتیب دنباله ای از نمادهای GBAV را رمزگذاری کنید و نتیجه را در یک سیستم شماره هگزادسیمال ثبت کنید، آن را خاموش می کند:

5) برای 5 حرف الفبای لاتین، کدهای دودویی آنها (برای برخی از حروف - از دو بیت، برای برخی از آنها - از سه) تنظیم شده است. این کدها در جدول ارائه شده است:

تعیین اینکه مجموعه ای از حروف رشته دودویی کد گذاری شده است

1) Baade 2) Badde 3) Bacde 4) BACDB

6) برای رمزگذاری حروف A، B، C، D، اعداد دودویی سه رقمی سه رقمی، از 1 (از 100 تا 111 به ترتیب) استفاده می شود. اگر به این ترتیب رمزگذاری نماد CDAB را رمزگذاری کنید و نتیجه را در کد هگزادسیمال بنویسید، آن را خاموش خواهد کرد:

1) A5SD16 4) DE516

7) برای 6 حرف الفبای لاتین، کدهای دودویی آنها (برای برخی از حروف دو بیت، برای برخی از سه) تنظیم شده اند. این کدها در جدول ارائه شده است:

تعیین اینکه کدام دنباله ای از 6 حرف توسط یک رشته دودویی کدگذاری می شود.

8) برای کدگذاری یک پیام که شامل تنها حروف A، B، B و G است، از طریق کد باینری به صورت ناهموار استفاده می شود:

اگر به این ترتیب به ترتیب دنباله ای از کاراکترهای GAVBVG را رمزگذاری کنید و نتیجه را در کد هگزادسیمال ثبت کنید، آن را خاموش خواهد کرد:

1) 62DD2) 6213316

9) برای انتقال از کانال ارتباطی، پیام متشکل از حروف A، B، B، G، تصمیم به استفاده از کد کد ناهموار: a \u003d 1، b \u003d 01، b \u003d 001. چگونه می توان نامه را رمزگذاری کرد تا طول کد حداقل باشد و به طور یکنواخت پیام های رمزگذاری شده را به حروف تقسیم کرد؟

10) برای انتقال اعداد توسط کانال با تداخل، کد چک پارتی استفاده می شود. هر رقم در نمایندگی باینری نوشته شده است، با اضافه کردن صفر پیشرو به طول 4، و مجموع عناصر آن 2 به ترتیب حاصل شده اضافه می شود (به عنوان مثال، اگر ما 23 را ارسال کنیم، ما دنباله ای دریافت می کنیم). تعیین اینکه کدام عدد از طریق کانال به صورت کانال منتقل شد؟

11) رمزگذاری برخی از دنباله ای از حروف A، B، B، G و D، یک کد دودویی ناهموار استفاده می شود، که به شما اجازه می دهد تا به طور یکنواخت به طور یکنواخت دنباله دودویی را رمزگشایی کنید. این کد: A-10، B-11، B-000، M-001، D-011. آیا ممکن است برای یکی از حروف طول کلمه کلمه کاهش یابد، به طوری که کد هنوز هم می تواند رمزگشایی یکپارچه شود؟ کد نامه های باقی مانده نباید تغییر کند. گزینه پاسخ صحیح را انتخاب کنید.

1) این غیر ممکن است 2) برای نامه B - 1

3) برای نامه G- برای حروف D - 01

12) برای رمزگذاری برخی از دنباله ای از حروف A، B، B، G و D، تصمیم به استفاده از یک کد دودویی ناهموار، که به شما اجازه می دهد به طور یکنواخت رمزگشایی دنباله دودویی را در سمت پذیرش کانال ارتباطی نشان دهید. کد مورد استفاده: A-111، B-110، B-100، G-101. مشخص کنید کدام نوع کد کد را می توان با حرف D کدگذاری کرد. کد باید ملک رمزگشایی یکپارچه را برآورده کند. اگر شما می توانید بیش از یک کلمه کد استفاده کنید، کوتاه ترین آنها را مشخص کنید.

13) برای انتقال از کانال ارتباطی، پیام شامل تنها نامه های A، B، B، G، تصمیم به استفاده از کد طول ناهموار: a \u003d 1، b \u003d 000، b \u003d 001. چگونه می توان نامه را رمزگذاری کرد تا طول کد حداقل باشد و به طور یکنواخت پیام های رمزگذاری شده را به حروف تقسیم کرد؟

کدگذاری اطلاعات گرافیک

تبدیل اطلاعات گرافیکی از فرم آنالوگ به گسسته ساخته شده توسط گسسته سازی، به عنوان مثال، یک تصویر گرافیکی پیوسته به عناصر فردی تقسیم می شود. در طول فرآیند نمونه گیری، کدگذاری ساخته شده است، I.E. اختصاص به هر عنصر از یک مقدار خاص در قالب کد.

نمونه برداری – این تبدیل یک تصویر پیوسته به مجموعه ای از مقادیر گسسته در قالب کد است.

در فرایند رمزگذاری تصویر ساخته شده است تفکیک فضایی. نمونه برداری از تصویر فضایی را می توان با ساخت یک تصویر از یک موزاییک مقایسه کرد. تصویر به قطعات کوچک جداگانه تقسیم می شود (نقاط)، که هر کدام کد رنگ را تعیین می کنند.

به عنوان یک نتیجه از نمونه گیری فضایی، اطلاعات گرافیک به عنوان نشان داده شده است تصویر شطرنجی . تصویر شطرنجی شامل تعداد مشخصی از ردیف است، که هر کدام شامل تعداد مشخصی از نقاط (پیکسل) است.

کیفیت تصویر بستگی به قطعنامه دارد.

وضوح تصویر bitmap توسط تعداد نقاط افقی (x) و تعداد نقاط عمودی تعیین می شود ( Y.) در هر واحد طول تصویر.

کوچکتر از اندازه نقطه، بیشتر رزولوشن (ردیف های بزرگتر از شارژر و نقاط در رشته) و، بر این اساس، بالاتر از کیفیت تصویر.

مقدار قطعنامه بیان شده است (نقطه در هر اینچ - نقطه در اینچ)، I.E. در تعداد نقاط در نوار یک تصویر در طول 1 اینچ (1 dyum \u003d 2.54 سانتی متر). دیجیتالی سازی تصاویر گرافیکی از کاغذ یا فیلم ها با استفاده از یک اسکنر انجام می شود. اسکن با حرکت دادن عناصر حساس به نور در امتداد تصویر انجام می شود. ویژگی های اسکنر توسط دو عدد بیان می شود، مانند 1200x2400 DPI. شماره اول تعداد عناصر حساس به نور را بر روی یک اینچ نوار تعیین می کند و رزولوشن نوری است. دوم یک رزولوشن سخت افزاری است و تعداد میکروسز را در هنگام حرکت یک اینچ در امتداد تصویر تعیین می کند.

در طول فرایند نمونه برداری، پالت های مختلف رنگ می تواند مورد استفاده قرار گیرد. هر رنگ را می توان به عنوان یک نقطه نقطه ممکن مشاهده کرد. تعداد N در پالت و مقدار اطلاعات برای کدگذاری رنگ هر نقطه مربوط به فرمول Hartley شناخته شده است: n \u003d 2i،جایی که من عمق رنگ است، و N تعداد رنگ ها (پالت) است.

مقدار اطلاعاتی که برای کدگذاری رنگ رنگ رنگ استفاده می شود نامیده می شود عمق رنگ ها. شایع ترین مقادیر عمق رنگ، مقادیر از جدول است:

جدول. عمق رنگ و تعداد رنگ های نمایش داده شده.

عمق رنگ (I) | ||||

تعداد رنگ ها (n) |

کیفیت تصویر بر روی صفحه نمایش مانیتور بستگی به اندازه دارد اجازه فضایی و عمق رنگ. وضوح فضایی صفحه نمایش مانیتور به عنوان یک محصول از تعداد رشته های تصویر بر تعداد نقاط در ردیف تعریف شده است. مجوز می تواند: 800x600، 1024x768، 1152x864 و بالاتر. تعداد رنگ های نمایش داده شده ممکن است از 256 رنگ تا بیش از 16 میلیون متغیر باشد.

|

|

شکل. تشکیل یک bitmap بر روی صفحه نمایش.

نمونه ای از تشکیل یک تصویر شطرنجی بر روی صفحه نمایش مانیتور شامل 600 ردیف از 800 امتیاز در هر ردیف (تمام نقاط) و عمق رنگ 8 بیت است. کد رنگ باینری از تمام نقاط در حافظه ویدئو کامپیوتری ذخیره می شود که در کارت گرافیک است.

به طور دوره ای، با فرکانس مشخص، کدهای رنگی از نقاط از حافظه ویدئویی خوانده می شود و امتیازات بر روی صفحه نمایش مانیتور نمایش داده می شود. فرکانس خواندن تصویر بر پایداری تصویر بر روی صفحه نمایش تاثیر می گذارد. که در مانیتورهای مدرن به روز رسانی تصویر با فرکانس 75 یا بیشتر از یک ثانیه رخ می دهد، که باعث راحتی ادراک توسط کاربر می شود.

اطلاعات مورد نیاز حافظه ویدئو می تواند توسط فرمول محاسبه شود:

V. \u003d من · x · y،

جایی که V حجم اطلاعات حافظه ویدئو در بیت است؛

x · y - تعداد نقاط تصویر (رزولوشن صفحه نمایش)؛

من - عمق رنگ در بیت در هر نقطه.

به عنوان مثال، حجم مورد نیاز حافظه ویدئویی برای حالت گرافیکی با وضوح 800x600 امتیاز و عمق رنگ 24 بیت است:

v \u003d i · x · y \u003d 24 x 800 x 600 \u003d بیت \u003d 1 بایت.

تصویر رنگی روی صفحه نمایش مانیتور با مخلوط کردن رنگ های اصلی تشکیل شده است: قرمز، سبز و آبی (Palette RGB). برای به دست آوردن یک پالت رنگ غنی با رنگ های پایه، شدت های مختلف را می توان مشخص کرد. به عنوان مثال، با عمق رنگی 24 بیت در هر یک از رنگ ها، 8 بیت منتشر می شود، یعنی برای هر یک از رنگ ها، N \u003d 28 \u003d سطح شدت 256 تعیین شده توسط کدهای دودویی از حداقل تا حداکثر امکان پذیر است.

جدول. تشکیل برخی از رنگ ها با عمق رنگ 24 بیت.

نام | شدت |

||

اغلب رنگ در فرم - #RRGGBB نوشته شده است، جایی که RR کد هگزادسیمال از اجزای رنگ قرمز است، GG کد هگزادسیمال برای اجزای رنگ سبز است، BB کد هگزادسیمال از اجزای رنگ آبی است. بیشتر ارزش جزء، بیشتر شدت درخشش رنگ پایه مربوطه بیشتر است. 00 - بدون لومینسانس، FF - حداکثر Glow (FF16 \u003d 25510)، 8016 - مقدار متوسط \u200b\u200bروشنایی. اگر جزء دارای شدت رنگ باشد<8016 , то это даст темный оттенок, а если >\u003d 8016، سپس نور.

مثلا،

# FF0000 - قرمز (جزء قرمز حداکثر است، و بقیه صفر هستند)

# 000000 - رنگ سیاه (بدون هیچ گونه کشویی)

#ffffff - رنگ سفید (تمام اجزای حداکثر و همان، رنگ روشن تر)

# 404040 - خاکستری تیره (تمام اجزاء یکسان هستند و مقادیر کمتر از مقدار متوسط \u200b\u200bروشنایی)

# 8080FF - نور آبی (حداکثر روشنایی در جزء آبی، و روشنایی اجزای دیگر همان و برابر 8016) است.

حل وظایف برای رمزگذاری اطلاعات گرافیکی

1. برای ذخیره یک تصویر شطرنجی با اندازه 32 × 32 پیکسل، 512 بایت حافظه به دست آمد. حداکثر تعداد ممکن از رنگ ها در پالت تصویر چیست؟

تصمیم گیری: هنگام رمزگذاری با یک پالت، تعداد بیت ها در هر پیکسل ( K.) بستگی به تعداد رنگ ها در پالت دارد n.آنها با فرمول مرتبط هستند: https://pandia.ru/text/78/419/images/image005_31.gif "width \u003d" 71 "ارتفاع \u003d" 21 src \u003d "\u003e (2)، که در آن تعداد بیت ها در پیکسل، و - تعداد کل پیکسل ها.

1) پیدا کردن تعداد کل پیکسل https://pandia.ru/text/78/419/images/image009_17.gif "width \u003d" 61 "ارتفاع \u003d" 19 "\u003e bytebitbitbit

3) تعیین تعداد بیت ها بر روی پیکسل: # xxxxxx، "که در آن مقادیر شدت هگزادسیمال از کامپوننت رنگ در مدل 24 بیتی RGB در نقل قول تعیین می شود.

چه رنگی نزدیک به رنگ صفحه تنظیم شده توسط برچسب است

?1) سفید 2) خاکستری 3) زرد 4) بنفش

تصمیم گیری: بالاترین شدت رنگ (99) در اجزای رنگ قرمز و آبی. این رنگ بنفش را می دهد.

پاسخ: 4

3. عرض (در پیکسل ها) یک تصویر Raster 64 رنگ مستطیل شکل 64 رنگ است که 1.5 مگابایت بر روی دیسک را اشغال می کند، اگر ارتفاع آن دو برابر عرض باشد؟

تصمیم گیری: از آنجا که مقدار حافظه به کل تصویر توسط فرمول (1) محاسبه می شود، جایی که - تعداد بیت ها در هر پیکسل، و https://pandia.ru/text/78/419/images/image014_12.gif "width \u003d "36" ارتفاع \u003d "41 src \u003d"\u003e.

64 \u003d 26. از اینجا K.= 6.

ما این مقادیر را در فرمول جایگزین خواهیم کرد (1)، ما دریافت می کنیم:

* 6 \u003d 1.5 * 220 * 23. پس از کاهش: ایکس.2 = 222. از اینجا: ایکس.= 211=2048.

در بارهtVTETY: 4

وظایف آموزش:

1. برای ذخیره یک تصویر شطرنجی از 128 x 128 پیکسل، 4 کیلوبایت حافظه انجام شد. حداکثر تعداد ممکن از رنگ ها در پالت تصویر چیست؟

2. برای رمزگذاری صفحه رنگ، صفحه اینترنت از ویژگی bgcolor \u003d "# xxxxxx" استفاده می شود، جایی که مقادیر شدت هگزادسیمال از مولکول رنگ در مدل RGB 24 بیتی در نقل قول ها تنظیم می شود. چه رنگی نزدیک به رنگ صفحه داده شده توسط برچسب خواهد بود

?1) زرد 2) صورتی 3) نور سبز 4) نور آبی

3. عرض (در پیکسل) یک تصویر شطرنجی بدون بسته بندی شده مستطیلی که 1 مگابایت بر روی یک دیسک دارد، اگر ارتفاع آن دو برابر عرض باشد؟

برنامه نویسی اطلاعات صوتی

صدا یک موج صوتی با دامنه و فرکانس به طور مداوم در حال تغییر است. بیشتر دامنه سیگنال، بلندتر تر از فرکانس بیشتر، صدای بالاتر است. به منظور پردازش رایانه، یک بوق مداوم باید به یک دنباله ای از پالس های الکتریکی تبدیل شود (صفر و واحدهای باینری).

در فرایند رمزگذاری یک سیگنال صوتی مداوم، اختیار موقت آن صورت گرفته است. در این مورد، موج صوتی به مناطق موقت کوچک تقسیم می شود، زیرا هر کدام از آنها مقدار دامنه تعیین می شود.

اختیاری موقت -فرآیند که در آن، در طی کدگذاری یک سیگنال صوتی پیوسته، موج صوتی به بخش های موقت کوچک جداگانه تقسیم می شود و مقدار مشخصی از دامنه برای هر یک از این سایت ها ایجاد می شود. بیشتر دامنه سیگنال، صدای بلندتر است.

در نمودار (نگاه کنید به شکل) به نظر می رسد جایگزین منحنی صاف به دنباله ای از "مراحل"، که هر کدام از آنها مقدار سطح حجم را تعیین می کند. نسبت به. تا مقدار زیاد سطوح حجم در طول فرایند برنامه نویسی برجسته خواهد شد، کیفیت بالا تر صدا خواهد بود.

| |||||||||||

شکل. نمونه برداری موقت موقت

عمق صدا (عمق کدگذاری) - تعداد کمی در رمزگذاری صدا.

سطوح حجمی (سطح سیگنال) - صدا ممکن است سطوح مختلف حجم داشته باشد. تعداد سطوح حجم مختلف توسط فرمول هارتلی محاسبه می شود: n.= 2 من. جایی کهمن. - عمق صدا و سطح N - حجم.

نوین کارت های صوتی یک عمق رمزگذاری صوتی 16 بیتی را ارائه دهید. تعداد سطوح مختلف سیگنال می تواند توسط فرمول محاسبه شود: n \u003d 216 \u003d 65536. T. در مورد.، کارت های صوتی مدرن حداقل 65536 سطح سیگنال را ارائه می دهند. هر مقدار دامنه یک کد 16 بیتی اختصاص داده می شود.

با رمزگذاری دودویی یک بوق مستمر، آن را به ترتیب از سطوح سیگنال گسسته جایگزین می شود. کیفیت کدگذاری بستگی به تعداد اندازه گیری های سطح سیگنال در واحد زمان، I.E. فرکانس نمونه گیری. بیشتر مقدار اندازه گیری ها در 1 ثانیه (بیشتر فرکانس Discationization)، دقیق تر روش کدگذاری باینری انجام می شود.

فرکانس نمونه برداری– تعداد اندازه گیری سطح سیگنال ورودی در هر واحد زمان (برای 1 ثانیه). بیشتر فرکانس Discationization، دقیق تر روش کدگذاری باینری است. فرکانس در هرتز (HZ) اندازه گیری می شود.

1 اندازه گیری برای 1 ثانیه -1 هرتز، 1000 اندازه گیری برای 1 ثانیه 1 کیلوهرتز.

فرکانس نامه نمونه برداری را نشان می دهدF.. برای رمزگذاری، یکی از سه فرکانس را انتخاب کنید:44.1 کیلوهرتز، 22.05 کیلوهرتز، 11.025 کیلوهرتز.

اعتقاد بر این است که محدوده فرکانس که شخص آن را می شنود از 20 هرتز تا 20 کیلوهرتز.

کیفیت رمزگذاری صدا باینری توسط عمق کدگذاری و فرکانس نمونه گیری تعیین می شود.

فرکانس نمونه برداری یک سیگنال صوتی آنالوگ می تواند از 8 کیلوهرتز تا 48 کیلوهرتز باشد. در فرکانس 8 کیلوهرتز، کیفیت سیگنال صوتی بدون گسسته مربوط به کیفیت برنامه های رادیویی و با فرکانس 48 کیلوهرتز - کیفیت صدای صوتی CD است. همچنین باید در نظر داشته باشید که هر دو مونو و استریوئیسم امکان پذیر است.

آداپتور صوتی (هزینه صدا) -یک دستگاهی که نوسانات الکتریکی فرکانس صدا را در یک کد باینری عددی در هنگام ورود صدا و پشت (از کد عددی به نوسانات الکتریکی) تبدیل می کند، هنگام پخش صدا.

ویژگی های آداپتور صوتی: فرکانس نمونه برداری و تخلیه ثبت نام.

تخلیه ثبت نام -تعداد بیت ها در ثبت نام آداپتور صوتی. هر چه بیشتر تخلیه، خطای هر یک از تغییرات فردی از ارزش فعلی الکتریکی و عقب رانده شود. اگر تخلیه برابر باشد من.، هنگام اندازه گیری سیگنال ورودی می تواند به دست آید 2من. = n. مقادیر مختلف

اندازه یکپارچه سازی دیجیتال (آ.) توسط فرمول اندازه گیری می شود:

آ.\u003d f *T.* من./8 ,

جایی کهf -فرکانس تشخیص (HZ)،T. - زمان صدا یا ضبط صدا،من. تخلیه ثبت نام (مجوز). با توجه به این فرمول، اندازه در بایت اندازه گیری می شود.

اندازه فایل صوتی استریو دیجیتال (آ.) توسط فرمول اندازه گیری می شود:

آ.=2* F.* T.* من./8 ,

سیگنال برای دو ستون ثبت شده است، زیرا کانال های صوتی چپ و راست به طور جداگانه رمزگذاری می شوند.

مثال. بیایید سعی کنیم حجم اطلاعاتی فایل صوتی استریو را با مدت زمان صدا 1 ثانیه با صدای با کیفیت بالا (16 بیت، 48 کیلوهرتز) ارزیابی کنیم. برای این منظور، تعداد بیت ها باید تعداد نمونه ها را در 1 ثانیه ضرب شوند و 2 (استریو) ضرب شود:

16 بیت * 48 000 * 2 \u003d 1 536،000 بیت \u003d 192،000 بایت \u003d 187.5 کیلوبایت

جدول 1 نشان می دهد که چگونه بسیاری از MB یک دقیقه یک دقیقه از اطلاعات صوتی را با فرکانس نمونه گیری مختلف اشغال می کند:

نوع سیگنال | فرکانس Discetization، KHZ |

||

16 بیت، استریو | |||

16 بیت، مونو | |||

8 بیت، مونو |

نمونه هایی از وظایف:

1. اندازه (در بایت) فایل صوتی دیجیتال را تعیین کنید، زمان صدا آن 10 ثانیه در فرکانس دیفرانسیل 22.05 کیلوهرتز و قطعنامه 8 بیت است. فشرده سازی فایل موضوع نیست

تصمیم گیری:

فرمول برای محاسبه اندازه (در بایت) فایل صوتی دیجیتال: آ.= F.* T.* من./8.

برای انتقال به بایت، مقدار به دست آمده باید به 8 بیت تقسیم شود.

22.05 KHZ \u003d 22.05 * 1000 هرتز \u003d 22050 هرتز

آ.= F.* T.* من./8 = 22050 x 10 x 8/8 \u003d 220500 بایت.

پاسخ: 220500

2. کاربر دارای حافظه 2.6 مگابایت است. لازم است یک فایل صوتی دیجیتال را با مدت زمان یک صدا 1 دقیقه ضبط کنید. چه باید فرکانس نمونه برداری و تخلیه باشد؟

تصمیم گیری:

فرمول برای محاسبه فرکانس نمونه برداری و بیت: F * I \u003d A / T

(ظرفیت حافظه در بایت): (زمان صدا در ثانیه):

2، 6 مگابایت \u003d 26 بایت

f * i \u003d a / t \u003d 26 بایت: 60 \u003d 45438.3 بایت

f \u003d 45438.3 بایت: من

تخلیه آداپتور می تواند 8 یا 16 بیت باشد. (1 بایت یا 2 بایت). بنابراین، فرکانس تشخیص ممکن است 45438.3 hz \u003d 45.4 kHz ≈ باشد 44.1 کیلوهرتز - فرکانس مشخصه استاندارد Discationization، یا 22719.15 hz \u003d 22.7 kHz ≈ 22.05 کیلوهرتز - نرخ نمونه برداری استاندارد استاندارد

پاسخ:

فرکانس نمونه برداری | تخلیه آداپتور صوتی |

|

1 گزینه | ||

گزینه 2 |

3. مقدار حافظه آزاد بر روی دیسک 5.25 مگابایت، تخلیه کارت صدا - 16. طول مدت فایل صوتی دیجیتال، ضبط شده با فرکانس Discanization 22.05 کیلوهرتز چیست؟

تصمیم گیری:

فرمول برای محاسبه طول مدت صدا: t \u003d a / f / i

(ظرفیت حافظه در بایت): (فرکانس نمونه برداری در هرتز): (بیت صدای صدا در بایت):

5.25 مگابایت \u003d 5505024 بایت

5505024 بایت: 22050 هرتز: 2 بایت \u003d 124.8 ثانیه

پاسخ: 124,8

4. محاسبه چند اطلاعات بایت، یک ضبط کننده استریو دوم را بر روی یک سی دی (فرکانس 44032 هرتز، 16 بیت در هر مقدار) اشغال می کند. یک دقیقه طول می کشد؟ حداکثر ظرفیت دیسک (شمارش حداکثر مدت 80 دقیقه) چیست؟

تصمیم گیری:

فرمول برای محاسبه حافظه آ.=

F.*

T.*

من.:

(زمان ضبط در ثانیه) * (Blossomy مدار صوتی) * (فرکانس نمونه گیری). 16 بیتی -2 بایت

1) 1C X 2 X 44032 HZ \u003d 88064 بایت (ضبط استریو دوم در یک سی دی)

2) 60C X 2 X 44032 HZ \u003d 5283840 بایت (نقشه های استریو 1 دقیقه روی یک سی دی)

3) 4800c x 2 x 44032 hz \u003d byte \u003d 412800 kb \u003d 403،125 مگابایت (80 دقیقه)

پاسخ: 88064 بایت (1 ثانیه)، 5283840 بایت (1 دقیقه)، 403،125 مگابایت (80 دقیقه)

وظایف آموزش:

1) تک کانال (مونو) ضبط صدا با فرکانس اجتناب از 22 کیلوهرتز و عمق کدگذاری 16 بیت تولید می شود. رکورد 2 دقیقه طول می کشد، نتایج آن در فایل ثبت می شود، فشرده سازی داده ها انجام نمی شود. کدام یک از شماره های زیر به اندازه فایل دریافت شده بیان شده در مگابایت نزدیک است؟

2) ضبط صدا دو کاناله (استریو) با فرکانس نمونه برداری 48 کیلوهرتز و عمق 24 بیت کدگذاری. رکورد 1 دقیقه طول می کشد، نتایج آن در یک فایل ثبت می شود، فشرده سازی داده ها انجام نمی شود. کدام یک از شماره های زیر به اندازه فایل دریافت شده بیان شده در مگابایت نزدیک است؟

3) تک کانال (MONO) ضبط صدا با فرکانس دیفرانسیل 16 کیلوهرتز و رزولوشن 24 بیتی انجام شد. به عنوان یک نتیجه، یک فایل با اندازه 3 مگابایت به دست آمد، فشرده سازی داده ها انجام نشد. کدام یک از مقادیر زیر نزدیک به زمانی است که در طی آن ضبط ثبت شد؟

1) 30 sexexexek

4) ضبط صدا تک کانال (مونو) با فرکانس نمونه گیری 128 هرتز. هنگام ضبط، 64 سطح نمونه برداری استفاده شد. رکورد طول می کشد 6 دقیقه 24 ثانیه، نتایج آن به فایل نوشته شده است، و هر سیگنال توسط حداقل تعداد ممکن و یکسان از بیت ها کدگذاری شده است. کدام یک از اعداد زیر نزدیک به اندازه فایل دریافت شده بیان شده در کیلوبایت هستند؟

5) ضبط صدا دو کاناله (استریو) با فرکانس نمونه گیری 16 کیلوهرتز و عمق کدگذاری 32 بیتی. رکورد 12 دقیقه طول می کشد، نتایج آن به فایل نوشته شده است، فشرده سازی داده ها انجام نمی شود. کدام یک از شماره های زیر به اندازه فایل دریافت شده بیان شده در مگابایت نزدیک است؟

Piyaeva Olga Nikolaevna

محل کار: بودجه شهرداری آموزش عمومی "Taraskovskaya دبیرستان"

موقعیت: معلم

آدرس مدرسه: منطقه Moscow Region Kashirsky Village Taraskovo خیابان Komsomolskaya D.22

کلاس: 8

درس تم:اطلاعات متن کدگذاری (درس اول در موضوع "کدگذاری اطلاعات")

نوع درس:مطالعه دانش جدید

نوع درس:سنتی استفاده از فناوری اطلاعات

اهداف:

آموزشی:

معرفی دانش آموزان با راه هایی برای رمزگذاری اطلاعات در رایانه؛

نمونه هایی از حل مشکلات را در نظر بگیرید؛

در حال توسعه:

ترویج توسعه منافع آموزشی دانش آموزان.

آموزشی:

قرار گرفتن در معرض و صبر و شکیبایی در کار، حس مشارکت و درک متقابل.

وظایف:

آموزشی:

برای تشخیص دانش دانش آموزان در موضوع "کدگذاری اطلاعات متن"؛

در حال توسعه:

مهارت های تجزیه و تحلیل و تجزیه و تحلیل خود را توسعه دهید؛

تسهیل تشکیل دانش آموزان تفکر ذهنی؛

آموزشی:

تشکیل توانایی برنامه ریزی فعالیت های شما.

تجهیزات:

مشاغل دانشجویی (رایانه شخصی)،

محل کار معلم،

پروژکتور چند رسانه ای

نرم افزار:PC، برنامه پاورپوینت، جداول، طرح ها.

کارت اطلاعاتی درس:

№ p / P.

درس درس

pri-

معیارهای

زمان

اموزشی

هدف کایا

اشکال و روش های کار

انواع فعالیت دانش آموزان

سازمانی

هنگام تولد

2 دقیقه

شامل دانش آموزان در ریتم کسب و کار، آماده سازی یک کلاس برای کار

معلم پیام شفاهی

خلق و خوی در مولد

کار

نثا

مطالعه

جدید

ماده

18 دقیقه

برای تشکیل نقاط شناختی. اطمینان از پذیرش اهداف درس. برای ایجاد ایده های خاص در مورد برنامه نویسی اطلاعات متنی.

توضیح مواد جدید با استفاده از

ارائه

گوش دادن و حفظ، پاسخ به سوالات معلم، انجام وظیفه برای رمزگشایی

اطلاعات

fizkultminutka

2 دقیقه

جلوگیری از خستگی کودکان

ورزش ورزش

ورزش ورزش

بستن دانش به دست آمده

10 دقیقه.

سازماندهی فعالیت ها برای اعمال دانش جدید

کار عملی

پیاده سازی عملی

کار

تست اولیه درک

8 دقیقه

سطح اولیه یادگیری اولیه را نشان می دهد

بررسی پیشانی

کار مستقل متمایز

پاسخ به سوالات معلم

کار مستقل انجام دهید

2 دقیقه

اطلاعات مربوط به تکالیف و دستورالعمل های پیاده سازی آن را ارائه دهید

خیاط برای انجام تکالیف

ضبط تکالیف در خاطرات

جمع کردن درس (انعکاس)

3 دقیقه

خودآموزی دانشجویان درک موضوع

پذیرش یک حکم ناتمام

بحث درباره آنچه شما آموخته اید و چگونه کار کردید

در طول کلاس ها

زمان سازماندهی

بچه ها، من خوشحالم که شما را به طور کامل، در خلق و خوی خوب و امید برای یک درس پربار.

نشستن

حالا ما آمادگی RAID را برای درس صرف خواهیم کرد:

نمایش خاطرات

دسته ها را نشان دهید

نمایش کتاب های درسی

نمایش نوت بوک

همه چیز برای درس آماده است، ما می توانیم شروع کنیم.

مطالعه یک ماده جدید

امروز ما با مطالعه موضوع بزرگ "کدگذاری و پردازش اطلاعات متنی" ادامه می دهیم، و اولین درس ما "کدگذاری اطلاعات متنی" نامیده می شود

بر روی صفحه نمایش اولین اسلاید از ارائه چند رسانه ای با درس.

در درس امروز، ما با روش های کدگذاری متن، که توسط افراد در مراحل مختلف توسعه تفکر انسانی اختراع شده است، با رمزگذاری دودویی اطلاعات در رایانه آشنا می شویم، نحوه شناسایی کدهای شخصیت های عددی را شناسایی می کنیم، کاراکترها را با استفاده از آن ها وارد می کنیم کدهای عددی و ترانسفورماتور متن روسی زبان در ویرایشگر متن.

مشکل حفاظت از اطلاعات در مورد چند قرن در مورد مردم نگران است.

کد ها در زمان های قدیم به صورت کریپتوگرافی ظاهر شدند (که از یونانی به معنای "Tinesoin" است). گاهی اوقات متون یهودی مقدس با جایگزینی رمزگذاری شدند. به جای اولین حرف الفبای، آخرین نامه به جای دوم، نوشته شد، و غیره این رمزنگاری باستانی Atbash نامیده شد.

نمایش شماره اسلاید 2.

قبل از چندین تکنیک برای کدگذاری متن، که در مراحل مختلف توسعه تفکر انسانی اختراع شد.

- رمزنگاری - این یک ترشح است، یک سیستم تغییر نامه به منظور ایجاد متن غیر قابل درک به افراد غیر ضروری؛

- abc morse یا یک کد تلگراف ناهموار که در آن هر حرف یا علامت توسط ترکیبی از قطعه های ابتدایی کوتاه از جریان الکتریکی (نقاط) و قطعه های ابتدایی مدت سه گانه (DASH) نشان داده شده است.

- sudesawned - زبان حرکات مورد استفاده توسط افراد مبتلا به اختلال شنوایی.

سؤال: چه نمونه هایی از کدگذاری اطلاعات متن را می توان بیشتر به ارمغان آورد؟

دانش آموزان نمونه هایی را هدایت می کنند . ( cipher Vizizer، کد جایگزینی)

نمایش شماره اسلاید 3.

یکی از اولین روش های شناخته شده رمزگذاری نام امپراتور روم جولیا سزار (من قرن بیستم) است. این روش بر اساس جایگزینی هر حرفی از متن رمز، به دیگری، با افست در الفبای از نامه منبع به تعداد ثابت شخصیت ها، جبران می شود. به همین ترتیب بایت هنگام تغییر سه کاراکتر به سمت راست، یک کلمه رمزگذاری می شود dgmh . فرایند معکوس رمزگشایی این کلمه - لازم است هر نامه رمزگذاری شده را جایگزین کنید، در سوم به سمت چپ آن.

نمایش اسلاید شماره 4

که در یونان باستان (قرن دوم BC) برای رمزنگاری شناخته شده بود، که با استفاده از یک مربع پلیمیا ایجاد شد. برای رمزگذاری، یک جدول استفاده شد، که یک مربع با شش ستون و شش ردیف است که از 1 تا 6 عدد در هر سلول شماره گذاری می شود، چنین میز یک نامه ثبت شد. به عنوان یک نتیجه، چند عدد مربوط به هر نامه بود، و رمزگذاری به جایگزینی نامه با یک جفت اعداد کاهش یافت. رقم اول نشان دهنده شماره خط است، دوم شماره ستون است. کلمه بایت در این مورد کدگذاری شده است: 12 11 25 42

نمایش اسلاید شماره 5.

رمزگشایی با یک مربع از polybia عبارت زیر

"33 11 35 36 24 32 16 36 11 45 43 51 24 32 41 63"

سؤال: چه کار کردین؟

پاسخ دادن به دانش آموزان: در مثال های یادگیری هستند

پاسخ با پاسخ صحیح مقایسه شده است که در شماره اسلاید 5 ظاهر می شود.

کدگذاری دودویی اطلاعات متن در کامپیوتر

معلم: اطلاعات بیان شده توسط زبان های طبیعی و رسمی در نوشتن معمولا نامیده می شود اطلاعات متن

نمایش اسلاید شماره 6.

برای ارائه اطلاعات متنی (حروف بزرگ، حروف کوچک، حروف الفبای روسی و لاتین، اعداد، علائم و نمادهای ریاضی) 256 کاراکتر مختلف کافی است.

اگر تمام نشانه ها را بچرخانید:

33 حروف کوچک از الفبای روسی + 33 حروف بزرگ = 66;

برای الفبای لاتین 26 + 26 \u003d 52؛

ارقام از 0 تا 9

به نظر می رسد که 127 حرف نیاز دارد. همچنین 129 ارزش وجود دارد که می تواند برای تعیین علائم نقطه گذاری، علائم محاسباتی، عملیات خدمات (ردیف ترجمه، فضا و غیره) استفاده شود

نمایش شماره اسلاید 7

با توجه به فرمول n \u003d 2 من می توانم محاسبه کنم که چقدر اطلاعات لازم برای رمزگذاری هر علامت را محاسبه کنید:

n. = 2 من. 256 = 2 من. 2 8 = 2 من. من. \u003d 8 بیت

برای رسیدگی به اطلاعات متن بر روی کامپیوتر، لازم است آن را در یک سیستم نمادین باینری ارائه دهیم. ما محاسبه شده است که 8 بیت اطلاعات مورد نیاز برای رمزگذاری هر نشانه، به عنوان مثال طول کد علامت دودویی هشت نشانه دودویی است. هر علامت باید با یک کد دودویی منحصر به فرد از فاصله از 00000000 تا 11111111 (کد دهدهی از 0 تا 255) قرار گیرد.

هنگام ورود به متن اطلاعات متن، کدگذاری باینری آن رخ می دهد. کاربر یک کلید را بر روی صفحه کلید فشار می دهد و یک توالی خاص از هشت پالس الکتریکی به کامپیوتر (کد علامت دودویی) وارد می شود. در طول خروجی به صفحه کامپیوتر، بازسازی معکوس ساخته شده است، به عنوان مثال تبدیل کد دودویی به تصویر آن.

نمایش اسلاید شماره 8

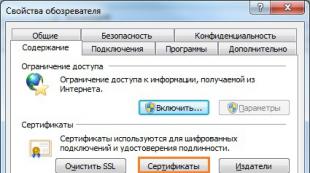

اختصاص یک علامت کد دودویی خاص، یک سوال از توافق است که در جدول کد ثابت شده است. توافقنامه بین المللی برای اختصاص هر نماد کد منحصر به فرد آن تصویب شده است. به عنوان یک استاندارد بین المللی جدول کد ASCII را تصویب کرد (کد استاندارد آمریکایی برای تبادل اطلاعات - کد استاندارد آمریکایی برای تبادل اطلاعات)

این جدول کدهای از 0 تا 127 (حروف الفبای انگلیسی، نشانه های عملیات ریاضی، شخصیت های خدمات، و غیره) را ارائه می دهد، و کدهای 0 تا 32 به نمادها اختصاص داده نمی شود، بلکه کلید های عملکرد است.

نام این جدول کد و طیف وسیعی از کاراکترهای کد شده را ثبت کنید.

کدهای 128 تا 255 برای آن برجسته شده اند استانداردهای ملی هر کشور. این برای اکثر کشورهای توسعه یافته کافی است.

برای روسیه، چندین معرفی شد استانداردهای مختلف جدول کد (کد از 128 تا 255).

نمایش اسلاید شماره 9.

در اینجا برخی از آنها است. نام آنها را در نظر بگیرید و بنویسید:

کوی - 8 , پنجره ها MS-DOS , مشعل, ایزو

تقریبا 6،800 زبان مختلف در جهان وجود دارد. اگر متن چاپ شده در ژاپن را در یک کامپیوتر در روسیه یا ایالات متحده چاپ کنید، آن را درک نمی کنید. به منظور نامه های هر کشوری در هر کامپیوتر خواندن، دو بایت (16 بیت) شروع به استفاده از آنها برای رمزگذاری خود کردند.

بیایید، ما همچنین تعداد کاراکترهایی را که می توان با توجه به این استاندارد رمزگذاری کرد، تعریف کنیم:

n \u003d 2 I \u003d 2 16 \u003d 65536

این تعداد شخصیت ها به اندازه کافی برای رمزگذاری نه تنها الفبای روسی و لاتین، بلکه یونانی، عربی، عبری و الفبای دیگر را رمزگذاری می کنند.

fizkultminutka

و اکنون من یک پیوستگی فیزیکی را صرف خواهم کرد: ابتدا من نوک بینی را شکل می دهم که بر روی سقف شکل گرفته است "من از علوم رایانه دوست دارم."

fizkultminutka برای چشم:

به سرعت پوست را ببندید، چشمان خود را ببندید و آرام باشید، به آرامی شمارش کنید. 5. تکرار 4-5 بار.

دست راست را به جلو بکشید چشم ها را بدون چرخاندن سر، پشت حرکات آهسته انگشت اشاره از دست راست چپ و راست، بالا و پایین دنبال کنید. تکرار 4-5 بار

نگاهی به یک انگشت اشاره از یک دست دراز مدت برای حساب 1-4، سپس انتقال نگاه به حساب 1-6. تکرار 4-5 بار

به طور متوسط \u200b\u200bسرعت، برای انجام 3-4 حرکات دایره ای در چشم سمت راست، همانطور که در سمت چپ. آرامش بخش عضلات چشم، به فاصله به حساب 1-6 نگاه کنید. تکرار 1-2 بار

اتصال دانش به دست آمده.

نه بیهوده، ساکنان رومی فدرال گفتند: "علم - کاپیتان و تمرین - سربازان". بنابراین، ما اکنون از نظریه به تمرین حرکت می کنیم.

آموزش را در صفحه 152 باز کنید، شماره کار عملی 8 را پیدا کنید، آن را بخوانید.

موضوع را در نوت بوک بنویسید کار عملی "کدگذاری اطلاعات متنی"، هدف از کار: یادگیری نحوه تعیین کدهای شخصیت های عددی، کاراکترهای با استفاده از کدهای عددی را وارد کنید و متن را در یک ویرایشگر متن ترجمه کنید.

کامپیوتر را فعال کنید و این کار را با هم انجام خواهیم داد.

شماره کار 1. در ویرایشگر متن کلمه، کد های عددی چندین کاراکتر را شناسایی کنید:

در رمزگذاری ویندوز؛

در Encoding Enicode (یونیکد)

ویرایشگر متن کلمه را اجرا کنید

دستور را وارد کنید (Insert - Symbol ...). پانل محاوره ای روی صفحه نمایش ظاهر می شود. بخش مرکزی پانل محاوره ای جدول کاراکترها را می گیرد.

برای تعیین کد نماد عددی اعشاری در کدگذاری ویندوز با استفاده از فهرست کشویی از: نوع کدگذاری سیریلیک (DES) را انتخاب کنید.

در جدول شخصیت، نماد را انتخاب کنید. در جعبه متن، کد علامت: کد نماد اعشاری ظاهر خواهد شد.

برای تعیین کد عددی هگزادسیمال در کدگذاری یونیکد با استفاده از فهرست کشویی از: نوع رمزگذاری یونیکد را انتخاب کنید (شش.).

در جدول شخصیت، نماد را انتخاب کنید. در جعبه متن، کد نشانه: کد نماد عددی شانزده به نظر می رسد.

با استفاده از یک ماشین حساب الکترونیکی برای ترجمه کد عددی هگزادسیمال به یک سیستم شماره دهدهی:

0586 16 \u003d X 10؛ 1254 16 \u003d X 10؛ 8569 16 \u003d X 10؛

شماره کار 2 در ویرایشگر متن، دنباله ای از کاراکترهای رمزگذاری های ویندوز و MS - DOS را با استفاده از کدهای عددی وارد کنید.

اجرا کن برنامه استاندارد تیم نوت بوک (برنامه - استاندارد - دفترچه یادداشت).

با استفاده از یک صفحه کلید عددی اختیاری در هنگام فشار دادن کلید Alt، شماره 0224 را وارد کنید، کلید Alt را آزاد کنید، نماد "A" در سند ظاهر می شود. روش را برای کدهای عددی از 0225 تا 0233 تکرار کنید، دنباله ای از 10 کاراکتر "absgdjuses" در سند در کدگذاری ویندوز ظاهر می شود.

با استفاده از یک صفحه کلید عددی اختیاری در هنگام فشار دادن کلید Alt، شماره 224 را وارد کنید، کلید alt را آزاد کنید، نماد "P" در سند ظاهر می شود. روش را برای کدهای عددی از 225 تا 233 تکرار کنید، دنباله ای از 10 کاراکتر "Fuffhschch" در کدگذاری MS-DOS ظاهر می شود.

تست اولیه درک

سوالات معلم

1. اصل اطلاعات متن کدگذاری مورد استفاده در رایانه چیست؟ (هنگامی که اطلاعات متن را وارد می کنید، رمزگذاری باینری خود را به کامپیوتر می برد. کاربر یک کلید را روی صفحه کلید با علامت فشار می دهد و یک توالی خاص از هشت پالس الکتریکی (کد نشانه باینری) وارد کامپیوتر می شود. در طول خروجی از کامپیوتر، ترانسفورماتور معکوس ساخته شده است، یعنی تبدیل کد دودویی به تصویر آن.)

2. نام جدول کدگذاری نماد بین المللی چیست؟( ASCIIکد استاندارد آمریکایی برای تبادل اطلاعات - آمریکایی استاندارد کد برای تبادل اطلاعات )

3. لیست نام جداول رمزگذاری برای شخصیت های روسی زبان را فهرست کنید. (KOI - 8., خانم. - داس , مشعل, ایزو , پنجره ها )

معلم کارت را با وظایف فردی توزیع می کند. (Petya و Kolya به یکدیگر بنویسید ایمیل ها در کدگذاری KOI - 8. هنگامی که پتیا اشتباه کرد و نامه ای به رمزگذاری ویندوز ارسال کرد. Kohl یک نامه دریافت کرد و همانطور که همیشه آن را در KOI خواند - 8. معلوم شد یک متن بی معنی است که در آن کلمه ****** اغلب تکرار شد. چه کلمه ای در متن منبع نامه بود؟

1 گزینه - دزد (اسکنر)

2 گزینه - RBNSFSFS (حافظه)

3 گزینه - RTIOFET (چاپگر)

4 گزینه - dyulefb (دیسکت)

5 گزینه - ftelvpm (trackball)

6 گزینه - NPOOPPT (مانیتور)

7 گزینه - RTPGEUPT (پردازنده)

8 گزینه - lambchjbfkhtb (صفحه کلید)

9 گزینه - NBFetyoulbs RMCFB ( مادربرد)

10 گزینه - fbfffcs yabuppbbr rtpguuuptb ( فرکانس ساعت پردازنده)

مشق شب

به گفته کتاب درسی N. Ugrinovich ص .3.1. ص 74 - 77

کد در کد KOI - 8 نام و نام خانوادگی شما. نتیجه را در فرم بنویسید:

کد دودویی

کد دهدهی

کار اضافی (بر روی کارت): متن را با استفاده از KOI -8 رمزگذاری کنید:

254 212 207 194 205 213 196 210 207 214 201 218 206 216 208 210 207 214 201 212 216, 218 206 193 212 216 206 193 196 207 194 206 207 206 197 205 193 204 207,

228 215 193 215 193 214 206 217 200 208 215 193 215 201 204 193 218 193 208 207 205 206 201 196 204 209 206 193 222 193 204 193:

244 217 204 213 222 219 197 199 207 204 207 196 193 202, 222 197 205 222 212 207 208 207 208 193 204 207 197 211 212 216,

233 204 213 222 219 197 194 213 196 216 207 196 201 206, 222 197 205 215 205 197 211 212 197 21 203 197 205 208 207 208 193 204 207.

(به طوری که زندگی عاقل زندگی می کنند، شما نیاز به دانستن کاملا چند،

دو مقررات مهم به یاد داشته باشید برای شروع:

شما بهتر از گرسنگی هستید تا آن را کاهش دهید

informatics I. فناوری اطلاعات. آموزش برای درجه 8 / nd. ugrinovich - M. Binin. آزمایشگاه دانش، 2011. - 205 p: IL.

مجله "اطلاعات و آموزش و پرورش"، شماره 4،2003، № 6،2006

Informatics 7 - 9 CB. / A.G. Kushnirenko، G.V. Lebedev، Ya.n. Zapaderman، M: Drop، 2001. - 336 P: IL.

درس خلاصه خلاصه

درس تم: ارائه کامپیوتری اطلاعات متنی.

موضوع دانشگاهی - علوم کامپیوتر.

سطح تحصیلات دانش آموزان : درجه 9، سال دوم مطالعه موضوع، برنامه اساسی.

درس در مطالعه بخش: درس اول؛

مدت درس درس : 45 دقیقه.

مفاهیم اساسی : فونت سزار، جدول کد، کد، کدگذاری، رمزگشایی، ثبت حافظه.

نوع درس : مطالعه یک ماده جدید

قالب : گفتگو

تضمین درس:

کامپیوتر شخصی؛

multiMediaProjector؛

کارت با وظایف؛

جداول رمزگذاری

اهداف درس:

آموزشی:

در حال توسعه:

آموزشی:

وظایف:

طرح درس

دانش و3.Pizkultminutka

2 دقیقه

مجتمع تمرینات برای چشم.

مواد جدید 4.Cretten

20 دقیقه

بیانیه مواد جدید

5 . پیدا کردن مواد مورد مطالعه

10 دقیقه

6 .mmarizing

2 دقیقه

برآورد برای کار

7 . مشق شب

1 دقیقه

مشق شب

توضیح به درس :

موضوع درس: ارائه کامپیوتری اطلاعات متنی.

کلاس: 9.

اهداف درس:

آموزشی: آشنایی دانش آموزان با برنامه نویسی اطلاعات متن در کامپیوتر.

در حال توسعه: توسعه تفکر منطقی، توانایی تجزیه و تحلیل و خلاصه کردن.

آموزشی: آموزش استقلال، کمال، مراقبت.

وظایف:

مفاهیم تکرار: کد، کدگذاری.

تکرار اطلاعات رمزگذاری دودویی در کامپیوتر.

ایجاد یک تصویر کامل از برنامه نویسی اطلاعات متن در کامپیوتر.

نوع درس: مطالعه یک ماده جدید

تجهیزات:

محل کار معلمان

پروژکتور چند رسانه ای.

ارائه چندرسانه ای در مورد موضوع درس.

ارائه چندرسانه ای، حمله فیزیکی.

جداول رمزگذاری

کارت با وظایف

طرح درس

دانش و مهارت ها به منظور آماده شدن برای مطالعه موضوع جدید3. افزایش مواد جدید

20 دقیقه

بیانیه مواد جدید

4. بازدهی مواد مورد مطالعه

10 دقیقه

خود اجرای کار

5. نهایی را وارد کنید

3 دقیقه

برآورد برای کار

6. تکالیف

2 دقیقه

مشق شب

توضیح به درس :

برای درس، کلاس به گروه های 2 نفر تقسیم می شود. بخشی از کار در گروه ها انجام می شود، اما وظایفی وجود دارد که توسط دانش آموزان مستقل انجام می شود.

در طول کلاس ها

1. لحظه سازمانی.

تبریک متقابل، خلق و خوی درس، چک کردن وجود ندارد.

2. تحقق دانش

اطلاع رسانی یکی از جوانترین رشته های علمی است. او حدود 60 سال پیش ظاهر شد. علم کامپیوتر علم اطلاعاتی است، راه های نمایندگی آن، پردازش و انتقال آن. اطلاعات ما را احاطه کرده است. این را می توان در اشکال مختلف نشان داد: با کمک متون، اعداد، تصاویر گرافیکی، صداها. می توان گفت که اطلاعات با استفاده از زبان های مختلف رمزگذاری شده است، وظیفه ما این است که یاد بگیرند که چگونه اطلاعات را رمزگشایی کنیم، یعنی ترجمه زبان که ما درک می کنیم. ما شروع به یادگیری می کنیم بخش جدید: کدگذاری و پردازش اطلاعات متنی و موضوع درس ما: ارائه کامپیوتری اطلاعات متنی. (اسلاید 1) هدف درس ما عبارتند از: آشنایی با برنامه نویسی اطلاعات متن و تکرار رمزگذاری اطلاعات باینری در رایانه.

به این اسلاید نگاه کنید، شما با نقاشی های مختلف ارائه می شود، چه می توانید در مورد این تصاویر بگویید؟ (پاسخ ها و مفروضات دانش آموزان)

(اسلاید 2)

شما تحت اطلاعات رمزگذاری چه چیزی را درک می کنید؟

کدگذاری یک ارائه اطلاعات با استفاده از برخی از کد است.

برای چه هدف، مردم اطلاعات را رمزگذاری می کنند؟

کد کد چیست؟

کد یک قانون ترجمه از یک زبان، روش ارائه، به دیگری است.

(اسلاید 3)

از زمان قرن نوزدهم، این کلمه یک کتاب دیگر را مشخص کرد که در آن کلمات زبان طبیعی اعداد یا حروف را تشکیل می دهند.

وجود دارد تعداد زیادی از کد های کدگذاری و سیستم ها. اما همه آنها بر اساس روش ارائه می توانند به سه گروه تقسیم شوند: کدگذاری با نمادها، اعداد و حروف.

در مقابل شما رمزگذاری شده است. (اسلاید 4)

در گروه بحث کنید و به من بگویید چگونه آن را رمزگشایی کنید، برای این چه چیزی نیاز دارید؟

نتیجه رمزگشایی این عبارت به نظر می رسد بر اساس عبارات ارائه شده، کد را مطابق با کدام برنامه نویسی تعیین کرد.این قانون به شرح زیر است: هر نامه متن متن توسط سوم پس از آن در الفبای جایگزین می شود.

الفبای در یک دایره نوشته شده است. (اسلاید 4)

کلمات ارائه شده در برگ های خود را تزئین کنید. (پیوست 1)

از کلمات حاصل، عبارت "کلمات جادویی schepillary skop" معلوم شد.( اسلاید 3)

در سال 1977، سه ریاضی Rivest، Shamil و Edelman این عبارت بی معنی را رمزگذاری کردند. ریاضیات ترکیبی از 129 رقم را استفاده کرد. من از شما می خواهم که این عبارت را به خاطر بسپارید، ما به او می رویم.

استفاده از زمانی که شماره های رمزگذاری اغلب اغلب یافت می شود. ارتباط ویژه ای به استفاده از اعداد زمانی که برنامه نویسی در مورد ارائه اطلاعات در کامپیوتر به دست می آید.

(اسلاید 5)

کامپیوتر یک دستگاه الکترونیکی است، بنابراین قادر به واکنش دقیق تنها توسط دو حالت - 1 (یک سیگنال وجود دارد) و 0 (بدون سیگنال). هنگام رمزگذاری، یک کد باینری در رایانه استفاده می شود.

2. مطالعه یک ماده جدید

بیش از 60٪ از اطلاعات ارائه شده در کامپیوتر، اطلاعات متنی است. بنابراین، من پیشنهاد می کنم که چگونگی ارائه اطلاعات متن را در رایانه ارائه دهم. در الفبای کامپیوتر 256 کاراکتر. این شامل حروف پایتخت و سرمایه ای از الفبای لاتین و روسی، علائم نقطه گذاری، کاراکترهای چاپی و غیر چاپی، و همچنین ترکیب های کلیدی است.

برای ایجاد 256 ترکیب، 8 سلول حاوی 1 یا 0 مورد نیاز است. بنابراین، هر شخصیت الفبای کامپیوتر در حافظه کامپیوتر به ثبت نام - 8 سلول داده می شود.

برای ایجاد اطلاعات در مورد تمام رایانه ها به همان شیوه، جداول مختلف کدهای ایجاد شده است. در اتحاد جماهیر شوروی، KOI7 و KOI8، در آمریکا - ASCII است. برای رمزگذاری اطلاعات در ویندوز، از جدول ANSI استفاده کنید.

(اسلاید 6)

این جدول شامل دو بخش است: از 1 تا 128 الفبای لاتین و نمادهای کلی، از 128 تا 256، نمادهای زبان ملی هستند. بخش ملی جدول ANSI را در نظر بگیرید.

(اسلاید 7) (ضمیمه 2)

هر نماد دارای کدهای اعشاری و دودویی خود است. کد دهدهی در سلول نشان داده شده است. و نامه باینری شامل 2 بخش است: ترکیب کد شماره ردیف و ترکیب کد شماره ستون. نتیجه یک کد نامه 8 بیتی است که اطلاعات بایت را در حافظه کامپیوتر اشغال می کند.

(اسلاید 7)

اگر ما 8 کد تخلیه داده شده، 4 سلول اول شامل شماره خط، و سلول های دوم 4 عدد ستون هستند. در تقاطع خود یک نامه با این کد وجود دارد.

(اسلاید 7)

عبارت به کامپیوتر معرفی شد. کد دودویی آن بر روی برگ های شما ارائه شده است. (ضمیمه 3) من پیشنهاد می کنم که شما در حال حاضر کلمات را که در رایانه ذکر شده اند شناسایی کنید، و از کلمات خود دریافت شده از شما برای ایجاد یک عبارت مشترک که در رایانه ذکر شده است.

نتیجه یک ضرب المثل چینی است.

(اسلاید 8)

"من می شنوم - فراموش کردم،

من می بینم - به یاد دارم

من - من درک می کنم. "

لطفا به یاد داشته باشید آنچه من قول دادم در طول درس بازگشت کنم؟

هنگامی که ریاضیدانان یک عبارت بی معنی را رمزگذاری کردند، آنها تصور می کردند که می تواند آن را در سال های تریلیون رمزگشایی کند و پس از 17 سال رمزگشایی شد. پس از همه، 600 دانشمند و 1600 کامپیوتر در رمزگشایی خود کار کردند. می توان گفت که هر رمز و راز همیشه روشن می شود!

3. fizkultminutka.

انجام یک مجموعه از ورزش برای چشم ها با استفاده از ارائه چند رسانه ای.

4. اتصالات

و اکنون اجازه دهید مواد را تصویب کنیم. من پیشنهاد می کنم که دو وظیفه را انجام دهید: کلمه ارائه شده را با استفاده از جدول بین المللی کدهای ANSI پاک کنید و بخش هایی از بیانیه ای از بیانیه های فوق العاده ای از دانشمند برجسته هلند Adsagar Vibe Daekstra را رمزگشایی کنید. (پیوست )

از واژه های رمزگشایی شما می توانید بیانیه زیر را انجام دهید: "علم محاسباتی به رایانه ها نسبت به نجومی نسبت به ستاره شناسی ارتباط ندارد،" که بار دیگر تأکید می کند که اطلاعاتی - اول از همه - ما را به کار با اطلاعات کار می کند: ارسال، انتقال، ذخیره و پردازش آن.

(اسلاید 8)

و کامپیوتر وسیله ای است که توسط آن این فرآیند این خیلی سریعتر و کارآمدتر اتفاق می افتد.

5. نتایج را رویکرد کنید.

(اسلاید 10، 11)

6. تکالیف

(اسلاید 9)

درس شماره 13

درس تم: "اطلاعات متن کدگذاری".

نوع درس: آموزش.

اهداف درس:

معرفی دانش آموزان با راه هایی برای رمزگذاری اطلاعات در رایانه؛

نمونه هایی از حل مشکلات را در نظر بگیرید؛

ترویج توسعه منافع آموزشی دانش آموزان.

قرار گرفتن در معرض و صبر و شکیبایی در کار، حس مشارکت و درک متقابل.

وظایف درس:

برای شناخت دانش آموزان در موضوع "کدگذاری اطلاعات متن (نمادین)"؛

تسهیل تشکیل دانش آموزان تفکر ذهنی؛

مهارت های تجزیه و تحلیل و تجزیه و تحلیل خود را توسعه دهید؛

تشکیل توانایی برنامه ریزی فعالیت های شما.

تجهیزات:

مشاغل دانشجویی (رایانه شخصی)،

محل کار معلم،

هیئت مدیره تعاملی

پروژکتور چند رسانه ای

ارائه چندرسانه ای

در طول کلاس ها

I. لحظه سازمانی.

در یک تخته سفید تعاملی، اولین اسلاید ارائه چند رسانه ای با درس.

معلم: سلام بچه ها. نشستن در وظیفه، گزارش از دست رفته. (گزارش وظیفه). متشکرم.

دوم کار بر روی درس

1. توضیح مواد جدید.

توضیح مواد جدید در قالب یک مکالمه اکتشافی با نمایش همزمان یک نمایش چندرسانه ای در تخته سیاه تعاملی است.(پیوست 1).

معلم: کدامیک از اطلاعاتی که ما در فعالیت های قبلی مورد مطالعه قرار دادیم؟

پاسخ : اطلاعات گرافیک و چندرسانه ای را رمزگذاری کنید.

معلم : بگذارید به مطالعه یک ماده جدید تبدیل شویم. رکورد موضوع "اطلاعات متن کدگذاری" درس (اسلاید یکی) سوالات در نظر گرفته شده (اسلاید 2):

گشت و گذار تاریخی؛

کدگذاری دودویی اطلاعات متنی؛

محاسبه تعداد اطلاعات متنی.

گشت و گذار تاریخی

بشریت از رمزنگاری (رمزگذاری) متن از لحظه ای که اولین اطلاعات مخفی ظاهر شد، استفاده می کند. قبل از اینکه شما چندین تکنیک برای کدگذاری متن، که در مراحل مختلف توسعه تفکر انسانی اختراع شد (اسلاید 3) :

رمزنگاری - این یک ترشح است، یک سیستم تغییر نامه به منظور ایجاد متن غیر قابل درک به افراد غیر ضروری؛

abc morse یا یک کد تلگراف ناهموار که در آن هر حرف یا علامت توسط ترکیبی از قطعه های ابتدایی کوتاه از جریان الکتریکی (نقاط) و قطعه های ابتدایی مدت سه گانه (DASH) نشان داده شده است.

sudesawned - زبان حرکات مورد استفاده توسط افراد مبتلا به اختلال شنوایی.

سؤال : چه نمونه هایی از کدگذاری اطلاعات متن را می توان بیشتر به ارمغان آورد؟

دانش آموزان نمونه هایی را هدایت می کنند (نشانه های راه، مدارهای الکتریکی، بارکد محصول).

معلم: (نمایش اسلاید چهار) یکی از اولین روش های شناخته شده رمزگذاری نام امپراتور روم جولیا سزار (من قرن بیستم) است. این روش بر اساس جایگزینی هر حرف از متن رمزگذاری شده، به دیگری، به وسیله جابجایی در الفبای از حرف اصلی به تعداد ثابت شخصیت ها، و الفبای در یک دایره خوانده می شود، یعنی بعد از نامهمن با توجه بهولی . بنابراین بایت کلمه هنگامی که شما دو کاراکتر را جابجا کردید به سمت راست رمزگذاری می شودgvlf . فرایند معکوس رمزگشایی این کلمه - لازم است جایگزین هر نامه رمزگذاری شده، به دوم به سمت چپ آن.

(اسلاید 5) رمزگشایی عبارت از شاعر فارسی Jalaleddine Rumi "kgnusm yogkg fesl tcfhy fssezhz fhgrzh yogksp"، کدگذاری شده با رمز سزار. شناخته شده است که هر حرف از متن منبع توسط سوم پس از آن جایگزین می شود. به عنوان یک پشتیبانی، از حروف الفبا روسی واقع در اسلاید استفاده کنید.

سؤال : چه کار کردین؟

پاسخ دانشجویی:

چشمان خود را ببندید چشمان خود را بگذارید قلب چشم تبدیل شود

پاسخ با پاسخ صحیح که در اسلاید 5 ظاهر می شود مقایسه شده است.

کدگذاری دودویی اطلاعات متن

اطلاعات بیان شده با کمک زبان های طبیعی و رسمی به صورت کتبی نامیده می شوداطلاعات متن (اسلاید 6).

چه مقدار اطلاعات لازم برای رمزگذاری هر علامت، می تواند توسط فرمول محاسبه شود: n \u003d 2من.

سؤال : کدام یک از تکنیک های رمزگذاری ذکر شده از اصل باینری کدگذاری اطلاعات استفاده می شود؟

پاسخ دانشجویان: در الفبای مورس.

معلم : کامپیوتر همچنین از اصل کدگذاری اطلاعات باینری استفاده می کند. فقط به جای یک نقطه و خط مشی استفاده 0 و 1 (اسلاید 7) .

به طور سنتی، 1 بایت اطلاعات برای رمزگذاری یک نماد استفاده می شود.

سؤال : چند کاراکتر مختلف را می توان رمزگذاری کرد؟ (یادآوری کنید که 1 بایت \u003d 8 بیت)

پاسخ دانشجویی: n \u003d 2 I \u003d 2 8 \u003d 256.

معلم : درست. آیا برای ارائه اطلاعات متنی، از جمله حروف بزرگ و حروف کوچک از الفبای روسی و لاتین، اعداد و شخصیت های دیگر، کافی است؟

کودکان تعداد کاراکترهای مختلف را شمارش می کنند:

33 حروف کوچک حروف الفبا روسی + 33 حروف بزرگ \u003d 66؛

برای الفبای انگلیسی 26 + 26 \u003d 52؛

ارقام از 0 تا 9، و غیره

معلم: نتیجه گیری شما؟

نتیجه گیری دانشجویان : معلوم می شود که 127 حرف نیاز دارد. هنوز 129 ارزش وجود دارد که می تواند برای تعیین علائم نقطه گذاری، علائم محاسباتی، عملیات خدمات (ترجمه رشته، فضا و غیره مورد استفاده قرار گیرد، در نتیجه، یک بایت به اندازه کافی برای رمزگذاری کاراکترهای لازم برای رمزگذاری اطلاعات متن استفاده می شود.

معلم : در رایانه، هر کاراکتر توسط یک کد منحصر به فرد کدگذاری می شود.

توافقنامه بین المللی برای اختصاص هر نماد کد منحصر به فرد آن تصویب شده است. به عنوان یک استاندارد بین المللی، جدول کد ASCII تصویب شده است (کد استاندارد آمریکایی برای تبادل اطلاعات) (اسلاید 8).

این جدول کدهای از 0 تا 127 (حروف الفبای انگلیسی، نشانه های عملیات ریاضی، شخصیت های خدمات، و غیره) را ارائه می دهد، و کدهای 0 تا 32 به نمادها اختصاص داده نمی شود، بلکه کلید های عملکرد است. نام این جدول کد و طیف وسیعی از کاراکترهای کد شده را ثبت کنید.

کدهای 128 تا 255 برای استانداردهای ملی هر کشور اختصاص داده شده است. این برای اکثر کشورهای توسعه یافته کافی است.

برای روسیه، چندین استاندارد جدول جدول کد معرفی شد (کدهای 128 تا 255).

در اینجا برخی از آنها (اسلاید 9-10). نام آنها را در نظر بگیرید و بنویسید:

KOI8-R، CP1251، CP866، MAS، ISO.

کارگاه علوم کامپیوتر کامپیوتر را در صفحه 65-66 باز کنید و در مورد این جداول رمزگذاری بخوانید.

معلم : در ویرایشگر متن MS Word، به منظور نمایش نماد در کد خود بر روی صفحه نمایش، باید کلید "ALT" را نگه دارید تا کد کاراکتر را در صفحه کلید دیجیتال اضافی تایپ کنید (اسلاید 11):

مفهوم رمزگذاری enicode

تصمیم : در این عبارت، 108 کاراکتر، با توجه به نشانه های نشانه گذاری، نقل قول ها و فضاهای. این مقدار را با 8 بیت تقسیم کنید. ما 108 * 8 \u003d 864 بیت دریافت می کنیم.

معلم : وظیفه شماره 2 را در نظر بگیرید (این وضعیت بر روی تخته سیاه تعاملی نمایش داده می شود).<Рисунок 3> شرایط خود را بنویسید: پرینتر لیزری Canon LBP به طور متوسط \u200b\u200b6.3 کیلوبیت بر ثانیه در ثانیه چاپ می کند. چقدر زمان لازم است برای چاپ 8 اسناد صفحه، اگر شناخته شده است که در یک صفحه به طور متوسط \u200b\u200b45 خط، در رشته 70 کاراکتر (1 نماد - 1 بایت) (نگاه کنید به شکل 2).

تصمیم گیری:

1) ما مقدار اطلاعات موجود در 1 صفحه را پیدا می کنیم:

45 * 70 * 8 بیت \u003d 25200 بیت

2) ما مقدار اطلاعات را در 8 صفحه پیدا می کنیم:

25200 * 8 \u003d 201600 بیت

3) منجر به تک واحد اندازه گیری می شود. برای این، Kbit ترجمه به بیت ها:

6.3 * 1024 \u003d 6451.2 بیت / ثانیه.

4) ما زمان چاپ را پیدا می کنیم: 201600: 6451.2 \u003d 31.25 ثانیه.

III تعمیم دادن

سوالات معلم (اسلاید 14):

1. اصل اطلاعات متن کدگذاری مورد استفاده در رایانه چیست؟

2. نام جدول کدگذاری نماد بین المللی چیست؟

3. لیست نام جداول رمزگذاری برای شخصیت های روسی زبان را فهرست کنید.

4. کدام سیستم تعداد کد ها در جداول رمزگذاری ذکر شده است؟

ما نمادها، صدا و گرافیک را کد گذاری کردیم. آیا می توانم احساسات را رمزگذاری کنم؟

اسلاید نشان داده شده است14.

IV نتیجه درس. مشق شب

§ 2.1، وظیفه 2.1، ضبط در نوت بوک ها.

اطلاعات متن شامل نمادها: حروف، اعداد، علائم نقطه گذاری، و غیره. یک بایت به اندازه کافی برای ذخیره 256 مقادیر مختلف است که به شما اجازه می دهد هر یک از شخصیت های الفبایی را در آن قرار دهید. 128 کاراکتر اول (اشغال هفت بیت جوانتر) با استفاده از رمزگذاری ASCII (کد استاندارد آمریكا برای تبادل اطلاعات) استاندارد شده اند. ماهیت برنامه نویسی این است که هر نماد با کد دودویی از 00000000 تا 11111111 یا کد دهدهی مناسب از 0 تا 255 قرار داده شده است. برای کدگذاری نامه های روسی، جداول کد های مختلف استفاده می شود (CI-8R، CP10007، ISO -8859-5.):

koi8R. - استاندارد هشت بیتی الفبای سیلیلیک (برای سیستم عامل یونیکس). توسعه دهندگان koi8R. نمادهای الفبای روسی را در بالای جدول Extended Ascii قرار می دهد به طوری که موقعیت های شخصیت های سیریلیک به آنالوگ های آوایی آنها در الفبای انگلیسی در پایین جدول مطابقت دارد. این به این معنی است که متن نوشته شده در koi8R.، تبدیل متن نوشته شده توسط نمادهای لاتین است. به عنوان مثال، کلمات "خانه بالا" به دست آوردن فرم "Dom Vysokiy"؛

CP1251 - یک استاندارد کدگذاری اکتشافی که در سیستم عامل ویندوز استفاده می شود؛

CP10007.- استاندارد کدگذاری هشتم استفاده شده در سیستم عامل مکینتاش سیریلیک (کامپیوترهای اپل)؛

ایزو-8859-5 - کد هشت بیتی به عنوان یک استاندارد برای کدگذاری زبان روسی تایید شده است.

کدگذاری اطلاعات گرافیک

اطلاعات گرافیک را می توان در دو فرم نشان داد: وابسته به آنالوگ و گسسته. پارچه زیباایجاد شده توسط هنرمند است یک مثال از نمایندگی آنالوگ، و تصویر، چاپ شده با چاپگرمتشکل از نقاط جداگانه (عناصر) رنگ های مختلف - این دیدگاه گسسته.

با شکستن تصویر گرافیکی (نمونه برداری)، تبدیل اطلاعات گرافیکی از یک فرم آنالوگ به گسسته وجود دارد. در عین حال، رمزگذاری آن است - اختصاص یک مقدار خاص از یک مقدار خاص در قالب کد. ایجاد و ذخیره سازی اشیاء گرافیکی در چند گونه امکان پذیر است - در فرم بردار, فراکتال یا شیب دار تصاویر. موضوع جداگانه این به عنوان گرافیک 3D (سه بعدی) محسوب می شودکه روش های تصویربرداری بردار و روتاری را ترکیب می کند.

گرافیک بردار برای نشان دادن چنین تصاویر گرافیکی به عنوان نقشه ها، نقشه ها، طرح ها استفاده می شود.

آنها از اشیاء تشکیل شده اند - مجموعه ای از ابتدای هندسی (نقاط، خطوط، حلقه ها، مستطیل ها)، که برخی از ویژگی ها را تعیین می کنند، به عنوان مثال، ضخامت خطوط، رنگ پر کردن.

تصویر در فرمت بردار فرآیند ویرایش را ساده می کند، زیرا تصویر می تواند بدون از دست دادن، چرخش، تغییر شکل، کاهش یابد. در این مورد، هر تبدیل تبدیل تصویر قدیمی (یا قطعه) را از بین می برد و یکی از آنها به جای آن ساخته شده است. این روش نمایندگی برای طرح ها و گرافیک کسب و کار مناسب است. هنگام رمزگذاری یک تصویر بردار، تصویر جسم را ذخیره نمی شود، بلکه مختصات نقاط، با استفاده از آن برنامه هر بار دوباره تصویر را دوباره بازسازی می کند.

پایه ای عیب گرافیک بردار است ناتوانی در کیفیت تصویر عکاسی. در فرمت بردار، تصویر همیشه به نظر می رسد یک نقاشی است.

گرافیک شطرنجی هر تصویری را می توان به مربع تقسیم کرد، بنابراین به دست آوردن شیب دار - آرایه دو بعدی از مربع. مربع خود را - عناصر شیبدار یا پیکسل (عنصر تصویر) - عناصر تصویر. رنگ هر پیکسل توسط شماره کدگذاری می شود، که اجازه می دهد تا برای توصیف تصویر برای تنظیم سفارش از شماره های رنگ (از چپ به راست یا از بالا به پایین). تعداد از هر سلول به حافظه ای که پیکسل ذخیره می شود نوشته شده است.

طراحی در فرمت شطرنجی

هر پیکسل با مقادیر روشنایی، رنگ ها و شفافیت یا ترکیبی از این مقادیر مطابقت دارد. تصویر Raster دارای تعداد کمی از ردیف ها و ستون ها است. این روش ذخیره سازی دارای اشکالاتی است: حافظه بزرگتر مورد نیاز برای کار با تصاویر.

حجم بیت مپ با ضرب تعداد پیکسل ها بر حجم اطلاعات یک نقطه تعیین می شود که بستگی به تعداد رنگ های ممکن دارد. که در کامپیوترهای مدرن اساسا از رزولوشن صفحه زیر استفاده کنید: 640 تا 480، 800 تا 600، 1024 تا 768 و 1280 در هر 1024 امتیاز. روشنایی هر نقطه و مختصات آن را می توان با استفاده از عدد صحیح بیان کرد، که اجازه می دهد تا استفاده از کد دودویی برای رسیدگی به داده های گرافیکی.

در ساده ترین مورد (تصویر سیاه و سفید بدون نمرات سیاه و سفید) هر نقطه از صفحه نمایش می تواند یکی از دو حالت - "سیاه" یا "سفید" داشته باشد، یعنی 1 بیت برای ذخیره وضعیت آن مورد نیاز است. تصاویر رنگی مطابق با کد دودویی رنگ هر نقطه ذخیره شده در حافظه ویدئویی شکل می گیرد. تصاویر رنگی می توانند عمق رنگی متفاوت داشته باشند، که توسط تعداد بیت های مورد استفاده برای رمزگذاری رنگ رنگ تنظیم شده است. شایع ترین مقادیر عمق رنگ 8، 16، 24، 32، 64 بیت است.

برای رمزگذاری تصاویر گرافیکی رنگی، رنگ دلخواه به اجزای آن تقسیم می شود. سیستم های برنامه نویسی زیر استفاده می شود:

HSB (H - Tint (رنگ)، S اشباع (اشباع)، B - روشنایی (روشنایی))،

RGB (قرمز - قرمز، سبز. - سبز، آبی - آبی) من.

cmyk ( C.یان - آبی، مگنتا - بنفش، زرد - زرد و سیاه - سیاه).

سیستم اول مناسب است مرددوم - برای پردازش کامپیوتر، و آخرین برای تایپوگرافی. استفاده از این سیستم های رنگ به دلیل این واقعیت است که جریان نور را می توان با تابش تشکیل دهنده ترکیبی از رنگ های "تمیز" طیف: قرمز، سبز، آبی یا مشتقات آنها شکل می گیرد.

فراکتال - این یک شیء است، عناصر فردی که خواص ساختارهای والدین را به ارث می برند. از آنجایی که یک توضیح دقیق تر از عناصر کوچکتر بر اساس یک الگوریتم ساده رخ می دهد، می توان چنین شیء را تنها با چند معادله ریاضی توصیف کرد. فراکتال ها به شما اجازه می دهد تصاویر را برای یک نمای دقیق از آن که حافظه نسبتا کمی مورد نیاز است توصیف کنید.

فرمت فرمت فراکتال

گرافیک سه بعدی (3D.) با اشیاء در فضای سه بعدی عمل می کند. گرافیک کامپیوتری سه بعدی به طور گسترده ای در فیلم ها، بازی های کامپیوتری استفاده می شود، جایی که تمام اشیا به عنوان مجموعه ای از سطوح یا ذرات نشان داده شده است. تمام تحولات بصری در گرافیک 3D کنترل می شود اپراتورهای دارای نمایندگی ماتریس.

رمزگذاری اطلاعات صوتی

موسیقی، مانند هر صدا، چیزی بیش از ارتعاشات صوتی با ثبت نام نیست، می توان آن را با دقت بازتولید کرد. برای نشان دادن سیگنال صوتی در حافظه کامپیوتر، شما باید از نوسانات صوتی در فرم دیجیتال جلوگیری کنید، یعنی تبدیل به توالی صفر و واحدهای. با استفاده از میکروفون، صدا به نوسانات الکتریکی تبدیل می شود، پس از آن می توان دامنه نوسانات را در فواصل مساوی اندازه گیری کرد (چندین ده هزار بار در ثانیه) با استفاده از یک دستگاه خاص - مبدل آنالوگ دیجیتال (ADP) برای پخش صدا، یک سیگنال دیجیتال باید به آنالوگ تبدیل شود مبدل آنالوگ دیجیتال (داس) هر دو این دستگاه ها ساخته شده اند کارت صدا کامپیوتر. این توالی تحولات در شکل نشان داده شده است. 2.6 ..

تبدیل سیگنال آنالوگ در دیجیتال و برگشت

هر اندازه گیری صدا در کد باینری ثبت می شود. این فرآیند نامیده می شود Discletization (نمونه برداری)،با کمک ADC انجام شده است.

نمونه (نمونه نمونه) یک دوره زمانی بین دو اندازه گیری دامنه سیگنال آنالوگ است. علاوه بر فاصله زمانی، نمونه نیز به عنوان توالی داده های دیجیتالی که توسط تبدیل آنالوگ دیجیتال به دست آمده است نامیده می شود. یک پارامتر مهم نمونه برداریفرکانس - مقدار اندازه گیری دامنه سیگنال آنالوگ در هر ثانیه است. فرکانس نمونه گیری سرعت از 8000 تا 48000 اندازه گیری در یک ثانیه متغیر است.

نمایش گرافیکی فرآیند اختیاری

بر روی کیفیت پخش تاثیر می گذارد فرکانس و اختیارات(اندازه سلول اختصاص داده شده به مقدار دامنه). به عنوان مثال، هنگام ضبط موسیقی در CDS، مقادیر 16 بیتی و فرکانس نمونه برداری از 44032 هرتز استفاده می شود.

برای شایعه یک فرد، امواج صوتی را درک می کند که دارای فرکانس 16 هرتز تا 20 کیلوهرتز (1 هرتز 1 هرتز در هر ثانیه) است.

در فرمت CD دی وی دی صوتی در یک ثانیه، سیگنال 96000 بار اندازه گیری می شود، I.E. میزان نمونه گیری 96 کیلوهرتز را اعمال کنید. برای صرفه جویی در فضا بر روی هارد دیسک در برنامه های چند رسانه ای، فرکانس های کوچکتر اغلب استفاده می شود: 11، 22، 32 کیلوهرتز. این منجر به کاهش دامنه قابل شنیدن فرکانس ها می شود و به این معنی است که تحریف آنچه شنیده می شود وجود دارد.