Получение полной информации о wifi сети. Сети Wi-Fi

Данная статья посвящается теме, которая была освящена на встрече МГУПИ User Group «Обеспечение безопасности беспроводных сетей».

Введение

Беспроводные сети — это технология, позволяющая создавать сети, полностью соответствующие стандартам для обычных проводных сетей (Ethernet), без использования кабельной проводки. С одной стороны, это технология ориентирована на «ленивых» домашних пользователей, с другой - она нашла широкое применение в крупном бизнесе, как IT, так и не-IT направленности.

IEEE 802.11 является общепринятым стандартом построения беспроводных сетей,это набор стандартов связи, для коммуникации в беспроводной локальной сетевой зоне частотных диапазонов 2,4; 3,6 и 5 ГГц.

Таким образом, WiFi предназначен для построения беспроводных локальных сетей там, где использование проводных каналов связи нежелательно, по разным на то причинам, например:

- Экономия средств при построении сети

Если проектируемая локальная сеть будет включать в себя в качестве рабочих станций ноутбуки и прочие устройства, оборудованные Wi-Fi модулем, то приобретение Wi-Fi точки(точек) доступа будет экономически более выгодно, нежели прокладка кабеля. - Построение локальной сети в тех местах, где прокладка кабеля невозможна или имеет высокую стоимость

Например, требуется подключить к локальной сети офиса склад либо другой офис, который расположен в пределах прямой видимости, в то время как протягивать туда кабель проблематично по разным причинам. - Построение простой общедоступной сети

Часто требуется предоставить быстрый доступ к сети\интернету большому количеству пользователей в гостинице, кафе, аэропорту и прочих тому подобных местах. При том пользователи и устройства динамичны. В этом случае также наиболее рациональным решением будет использование Wi-Fi.

Топологии беспроводных сетей

Ad-Hoc(точка-точка)

Ad-Hoc – такой тип беспроводной сети, в котором все подключенные устройства пересылают данные напрямую друг другу, по принципу одноранговой сети.

Обычно Ad-Hoc используется для создания временной сети для быстрой передачи файлов между компьютерами. В корпоративных сценариях Ad-Hoc используется крайне редко, за исключением вышеупомянутого сценария объединения сетей в двух зданиях. Минусами данной топологии является децентрализация сети, что приводит к понуждению скорости передачи данных в случае использования большого количества компьютеров. Поэтому существует более управляемая топология, такая как AP.

AP(точка доступа, Infrastructure)

AP – такой тип беспроводной сети, в котором управление передачей данных осуществляется путем использования специализированного устройства – точки доступа, которое играет ту же роль, что в проводной сети играет коммутатор. Также существуют беспроводные роутеры, которые выполняют маршрутизацию трафика, между беспроводной сетью, проводным сегментом, при его наличии, а также внешней сетью.

За счет повышения централизации работы сети повышается как управляемость, так и скорость передачи данных.

Безопасность

Очевидно, что в беспроводных сетях в качестве среды передачи данных используется радиоэфир. В то же время, вследствие его высокой доступности, остро встает вопрос обеспечения безопасности передаваемых через беспроводную сеть данных. Поэтому безопасность в беспроводных сетях обеспечивается на трех уровнях:

- Физический

- Канальный

- Транспортный

На физическом уровне существуют два метода защиты – помехообразующие устройства и широковещание SSID. Помехообразующие устройства можно установить по периметру требуемого радиуса сети, чтобы беспроводная сеть функционировала только в заданной области, и ее сигнал невозможно было поймать вне этой зоны.

Также существует возможность отключения широковещания SSID. SSID – этоService Set Identifier, иными словами – имя сети, которое транслируется в сеть при помощи специальных пакетов раз в 100мс.

Для повышения безопасности рекомендуется отключать широковещание SSID. Благодаря этому, вы сможете «скрыть» свою сеть, и подключение к ней будет возможно только после указания SSID. Однако данный метод защиты не является панацеей, так как злоумышленник сможет узнать SSID после анализа пакетов.

На канальном уровне также существует метода защиты, такой как фильтрация MAC-адресов. При подключении к точке доступа, выполняется проверка MAC-адреса клиентского устройства, и если он совпадает с «белым списком», то разрешается подключение к сети. Аналогично, есть возможность работы по принципу «черного» списка. Однако данный механизм является механизмом контроля доступа, но никак не механизмом шифрования данных.

Становится ясно, что для защиты данных необходимо использовать механизмы шифрования на транспортном уровне.

Шифрование в сетях Wi-Fi

Open System

Как видно из названия, данный тип шифрования не шифрует пересылаемых данных, и из механизмов защиты в нем присутствует только фильтрация MAC-адресов. Таким образом, пакеты передаются в эфир без шифрования, открытым потоком данных.

Передаваемые таким образом данные не шифруются, но кодируются в соответствии с используемым протоколом.

Таким образом, злоумышленник легко может выполнить перехват вашего трафика и извлечение из него конфиденциальной информации.

WEP

Wired Equivalent Privacy (WEP) - алгоритм для обеспечения безопасности сетей Wi-Fi.

Используется для обеспечения конфиденциальности и защиты передаваемых данных авторизированных пользователей беспроводной сети от прослушивания. Существует две разновидности WEP: WEP-40 и WEP-104, различающиеся только длиной ключа.

В основе WEP лежит поточный шифр RC4, выбранный из-за своей высокой скорости работы и возможности использования переменной длины ключа. Для подсчета контрольных сумм используется CRC32.

Формат кадра WEP:

- Незашифрованная часть

- Вектор инициализации (24 бита)

- Пустое место(6 бит)

- Идентификатор ключа (2 бита)

- Данные

- Контрольная сумма (32 бита)

Ключи WEP имеют длину 40 и 104 бита для WEP-40 и WEP-104 соответственно. Используются два типа ключей: ключи по умолчанию и назначенные ключи. Назначенный ключ отвечает определенной паре отправитель-получатель. Может иметь любое, заранее оговоренное сторонами значение. Если же стороны предпочтут не использовать назначенный ключ, им выдается один из четырех ключей по умолчанию из специальной таблицы. Для каждого кадра данных создается сид, представляющий собой ключ с присоединенным к нему вектором инициализации.

Для того, чтобы передать данные через беспроводную сеть, необходимо выполнить инкапсуляцию, иными словами, упаковать данные в соответствии с алгоритмом. Инкапсуляция выполняется следующим образом:

- Контрольная сумма от поля «данные» вычисляется по алгоритму CRC32 и добавляется в конец кадра.

- Данные с контрольной суммой шифруются алгоритмом RC4, использующим в качестве ключа сид.

- Проводится операция XOR над исходным текстом и шифротекстом.

- В начало кадра добавляется вектор инициализации и идентификатор ключа.

Как только кадр данных получен, в конечном устройстве происходит декапсуляция:

- К используемому ключу добавляется вектор инициализации.

- Происходит расшифрование с ключом, равным сиду.

- Проводится операция XOR над полученным текстом и шифротекстом.

- Проверяется контрольная сумма.

УЯЗВИМОСТЬ WEP

Поскольку в начало каждого кадра заносится вектор инициализации и идентификатор ключа, есть возможность взлома, путем сбора и анализа пакетов.

Таким образом, взлом WEP выполняется буквально за 15 минут, при условии большой сетевой активности. Поэтому использовать его при построении беспроводной сети крайне не рекомендуется, поскольку есть более защищенные алгоритмы, такие как WPA и WPA2.

WPA\WPA2

В основе WPA лежат, стандарты безопасности 802.1х, а также протоколы TKIP и AES,и расширяемый протокол аутентификации EAP(опционально)/

TKIP - протокол целостности временного ключа в протоколе защищённого беспроводного доступа WPA. Использует тот же RC4, однако вектор инициализации был увеличен вдвое. Для каждого пакета создается новый ключ.

Advanced Encryption Standard (AES),- симметричный алгоритм блочного шифрования. По состоянию на 2009 год AES является одним из самых распространённых алгоритмов симметричного шифрования. Для каждого пакета создается новый ключ, как и в случает TKIP.

WPA2 определяется стандартом IEEE 802.11i, принятым в июне 2004 года, и призван заменить WPAВ нём реализовано CCMP и шифрование AES, за счет чего WPA2 стал более защищенным, чем свой предшественник Поскольку WPA поддерживает EAP в качестве опционального протокола, то он содержит реализацию WPA-Enterprise, предназначенную для проверки подлинности пользователя перед подключением.

Точка доступа, поддерживающая WPA-Enterprise, требует ввода логина и пароля при подключении к сети, и проверяет эти учетные данные через так называемый RADIUS-сервер, расположенный в локальной сети. В Windows Server 2008 R2 для этого необходимо развернуть службы NAP и контроллер домена для расширенного управления пользователями. Таким образом, пользователи домена смогут легко и безопасно получать доступ к беспроводной сети.

Enterprise-реализация есть также у протокола WPA2.

Для домашних пользователей существует реализация WPA-Personal. Подключение к сети осуществляется только после успешного ввода парольной фразы.

Метод получения неавторизованного доступа к сети WEP

В данном разделе вы найдете пример того, как можно быстро получить доступ к сети WEP.Рекомендуется использовать x86-версию ОС Windows XP\Vista\7.

Для начала, вам необходимо перехватить значительное кол-во(100-200тыс) пакетов, передаваемых в сети. Для этого, вам необходимо позволить вашей WiFi сетевой карте получать не только те пакеты, что предназначены для нее, но и все пакеты в радиусе ее действия. Это называется режимом сниффера. Для перевода Wi-Fi адаптера в такой режим существуют специальные драйвера. Также, вам необходимо программное обеспечение, которое позволяет вам захватывать эти пакеты.

Я предлагаю использовать инструмент CommView for WiFi, 30-дневную ознакомительную версию которого вы можете бесплатно скачать с сайта http://tamos.ru/

Однако драйвера для режима сниффера CommView for WiFi поддерживают не все WiFi адаптеры, поэтому рекомендуется ознакомиться со списком поддерживаемых и рекомендуемых адаптеров на сайте.

Установка CommView for WiFi выполняется быстро, при установке драйверов для режима сниффера может потребоваться перезагрузка. После установки программы необходимо выполнить соответствующие настройки. Откройте меню «Настройка» и выполните команду «Установки», на вкладке «Использование памяти» выполните настройки, указанные на скриншоте.

Посленим этапом настройки будет указани завхвата только DATA-пакетов с игнорированием beacon-пакетов, в меню «Правила».

Смысл этих настроек заключается в увеличении системных ресурсов, которые будут выделяться под работу программы. Также настраиваются параметры логгирования, для возможности записи на диск больших объемов данных. Настройка правил предназначена для выполнения захватов только тех пакетов, которые хранят в себе сиды, необходимые для извлечения их них WEP ключа.

После того, как настройки выполнены, можно начинать захват. Для этого необходимо выполнить команду «Начать захват» из меню «Файл», либо нажать соответствующую кнопку на панели инструментов. В открывшемся диалоговом окне нажать кнопку «Начать сканирование». Будут выведены беспроводные сети, которые обнаружены в радиусе действия адаптера.

После это нужно выбрать сеть, пакеты которой требуется перехватить, и нажать кнопку «Захват».

Начнется процесс захвата пакетов. Всего необходимо собрать 100-200 тыс. пакетов.

Это необходимо для упрощения визуализации данных в дальнейшем.

В среднем, как уже говорилось, для успешного извлечения WEP-ключа вам необходимо 100-200 тыс. пакетов. В среднем, это 30-40 Мб захваченного трафика. Это можно посмотреть, открыв папку, куда сохраняются log-файлы.

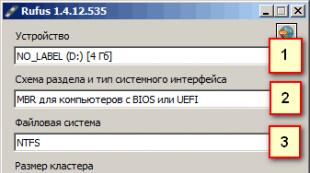

После того, как захвачено нужное количество пакетов, необходимо преобразовать их в CAP-формат. Для этого необходимо нажать сочетание клавиш Ctrl+L в окне программы CommView for WiFi, и в открывшемся диалоговом окне выполнить команду «Загрузить log-файлы CommView», в открывшемся окне выбора файлов выделить ВСЕ ncf-файлы, которые были захвачены во время работы программы, нажать кнопку «Открыть». Через несколько секунд, в зависимости от общего размера файлов, пакеты будут загружены в окно анализатора. Далее следует выполнить команду «Экспорт log-файлов», и в раскрывшемся подменю выбрать пункт «Формат Wireshark/Tcpdump», и указать имя файла.

Будет выполнено преобразование захваченного трафика в CAP-формат. Это делается в целях совместимости с утилитой Aircrack, при помощи которой вы сможете извлечь WEP-ключ из захваченного трафика.

После скачивания архива, перейдите в папку bin и выполните программу «Aircrack-ng GUI.exe» В открывшемся окне нажать кнопку “Choose…”, и выбрать созданный раннее CAP-файл.

Далее вам необходимо выбрать метод шифрования, в нашем случае WEP, а также длину ключа. Чаще всего используется 128-битный ключ, однако вы можете выбрать и другую длину ключа. Если вы предполагаете, что среди захваченных пакетов есть значительно число ARP-пакетов, то есть смысл использовать PTW-атаку. В противном случае не устанавливайте соответствующего флажка.

После выполнения настроек можно нажать кнопку «Launch» после чего в командной строке будет выполнен запуск самой утилиты aircrack. Будет предложен список беспроводных сетей, пакеты которых содержатся в указанном CAP-файле. Если вы включали на несколько минут захват management-пакетов, то также будут выведены SSID сетей. Введите с клавиатуры номер сети, ключ шифрования которой вам требуется получить, и нажмите клавишу Enter.

После этого начнется процесс поиска ключа. В таблице выводятся статистические сведения для каждого конкретного байта ключа.

Как только ключ найден, выводится соответствующее сообщение и сам ключ.

Обратите внимание, что время, затрачиваемое на взлом WEP-сети, на 90% состоит из времени, затрачиваемого на захват требуемого числа пакетов, следовательно, время взлома сети прямо пропорционально объему данных, который пересылается через неё.

Также стоит понимать, что для успешного взлома WEP-ключа злоумышленнику хватит и очень низкого уровня сигнала, так как ему необходио всего лишь перехватывать пакеты.

Заключение

В данной статье было рассказано об основных принципах безопасности в беспроводных сетях, а также показано, как за довольно-таки краткий промежуток времени можно получить доступ к сети, использующей WEP-шифрование.

В следующей статье будет рассказано о механизме защиты WPA\WPA2.

Для работы с большими беспроводными сетями представлено на рынке достаточное количество хороших многофункциональных программных решений, позволяющих осуществлять всестороннее тестирование WiFi-сетей. Однако, зачастую, для быстрого взгляда на радиоэфир во время проектирования, развертывания или устранения неполадок вам удобней будет воспользоваться более простым бесплатным инструментарием. Представляем вашему вниманию обзор наиболее интересных бесплатных программ для диагностики WiFi-сетей.

В рамках данной статьи мы представим вам девять бесплатных программных инструментов — большая часть из них работают на базе операционных систем Windows, другие — под macOS или Android, — которые предоставят вам базовую информацию о существующих WiFi-сигналах в зоне действия: идентификаторах SSID, уровне сигналов, используемых каналах, MAC-адресах и типах защиты той или иной сети. Некоторые из них могут обнаруживать скрытые SSID, определять уровни шума или предоставлять статистику об успешно и неудачно отправленных и полученных пакетах вашего беспроводного соединения. Одно из решений включает в себя инструментарий для взлома паролей WiFi, который будет крайне полезен для поиска уязвимостей и оценки безопасности при тестировании защищенности от взлома вашей беспроводной сети.

Отметим также, что большая часть из описанных ниже инструментов являются бесплатными версиями коммерческих решений, распространяемых тем же поставщиком, но с урезанными функциональными возможностями.

Сканер беспроводных локальных сетей Acrylic WiFi Home является урезанной версией коммерческого решения компании Tarlogic Security. Версия 3.1, рассмотренная в рамках данной обзорной статьи, привлекает к себе внимание, прежде всего за счет детализации беспроводного окружения и продвинутых графических возможностей отображения собранной информации. Функциональность данного решения включает в себя: обзор найденных сетей WiFi с поддержкой стандартов 802.11 a/b/g/n/ac; обнаружение несанкционированных точек доступа и отображение подключенных клиентов; сканирование и анализ используемых беспроводными сетями каналов WiFi на частотах 2,4 ГГц и 5 ГГц; построение графиков уровня принимаемого сигнала и его мощности для точек доступа WiFi.

WiFi-сканер для Windows Acrylic WiFi Home позволит вам в режиме реального времени сканировать и просматривать доступные беспроводные сети, предоставит информацию об обнаруженных WiFi-сетях (SSID и BSSID), их типе защиты и о беспроводных устройствах, подключенных к сети в данный момент, а также позволит получить список WiFi паролей (установленных по умолчанию производителями) благодаря встроенной системе плагинов.

Являясь бесплатным продуктом, Acrylic WiFi Home 3.1 имеет простой, но привлекательный графический интерфейс. Детализированный список SSID расположен в верхней части приложения. Здесь, в частности, вы сможете найти: отрицательные значения в дБм для показателя уровня принимаемого сигнала (Received Signal Strength Indicator, RSSI), поддерживаемый точками доступа или WiFi-маршрутизаторами стандарт 802.11 (включая 802.11ac), имя производителя, модель и MAC-адреса сетевых устройств. Решение распознает используемую ширину полосы пропускания и отображает все задействованные для этого каналы. Оно не ищет скрытые SSID, но может показать их, если обнаружит сетевые данные, говорящие о присутствии скрытых сетей. Также приложение имеет функциональность для инвентаризации работы WiFi-сетей, позволяя назначать и сохранять имена обнаруженных SSID и / или клиентов (для бесплатной версии эта возможность имеет количественные ограничения по использованию).

На нижней части экрана приложения по умолчанию демонстрируется наглядная рейтинговая информация по сетевым характеристикам выбранной SSID. Также здесь расположен график уровня сигнала и мощности всех обнаруженных точек доступа. При переходе в расширенный режим отображения состояния беспроводных сетей вы получите два дополнительных графика — для полосы 2,4 ГГц и 5 ГГц, — где одновременно отображается, как информация об используемых каналах, в том числе и объединенных в один «широкий» канал, так и данные об уровне сигнала.

Производить экспорт или сохранение захваченных данных крайне неудобно, так как компания-разработчик программного обеспечения решил чрезмерно урезать данную функциональность в бесплатном решении: вы можете скопировать не больше одной строки данных в буфер обмена и затем вставить текст в текстовый документ или электронную таблицу. Также есть функция публикации скриншота в Twitter.

В целом, Acrylic WiFi Home является хорошим программным сканером WLAN, особенно, учитывая то, что он ничего не стоит. Он собирает всю базовую информацию о вашем беспроводном пространстве и наглядно демонстрирует полученные данные, как в текстовом, так и графическом виде, что прекрасно подходит для простых задач диагностики WiFi-сетей. Основным недостатком данного решения можно считать большие проблемы с экспортом данных, вернее, фактическое отсутствие такой возможности в виду урезанного самим производителем функционала в бесплатном решении.

AirScout Live (Android)

Приложение AirScout Live от компании Greenlee превратит ваш Android-смартфон в удобный и портативный анализатор WiFi сети. AirScout Live имеет семь режимов работы, четыре из которых можно использовать совершенно бесплатно без каких-либо ограничений для Android-устройств. Коммерческая версия, в отличие от бесплатной, совместима с большинством настольных компьютеров (Windows) и мобильных устройств (Android и iOS). С помощью базового функционала вы сможете быстро, мобильно и, что немаловажно, бесплатно решать проблемы, связанные с недостаточным уровнем сигнала WiFi в некоторых местах вашего офиса или дома.

AirScout live покажет все характеристики обнаруженных в радиусе действия точек доступа: от уровня сигнала и протоколов безопасности до возможностей оборудования. Позволит определить наименее загруженный канал, измерить мощность сигнала в каждой точке WiFi-сети и выявить места с недостаточным уровнем сигнала. Поможет определить источники помех путем анализа параметров использования каналов в полосе 2,4 ГГц и 5 ГГц. Используя программу, можно выбрать оптимальное место для расположения точек доступа, чтобы обеспечить наиболее качественное покрытие помещений WiFi-сетью и настроить ее на максимальную производительность, не покупая дополнительного оборудования. Кроме того, приложение AirScout позволяет делать снимки сети WiFi и сохранять локально или загружать их в облако.

AirScout Live — это очень простое в использовании приложение, которое не требует дополнительного обучения. Пользовательский интерфейс выглядит привлекательно и интуитивно понятен. Первые два пункта меню — «График ТД» и «Таблица ТД» — предоставят вам наглядную и исчерпывающую информацию обо всех характеристиках точек доступа, находящихся в зоне видимости. Графики покрытия точек доступа визуально вам продемонстрирует зависимость уровня сигнала каждой из них и загруженность каналов в полосе 2,4 ГГц и 5 ГГц. Расширенная информация в табличном виде о каждой точке доступа (SSID, Mac-адрес, поставщик оборудования, используемый канал, ширина канала, уровень принимаемого сигнала в дБм и настройки безопасности) доступны во втором по порядку пункте меню.

Пункт «График времени» позволит увидеть все точки доступа, которые обнаружило ваше Android-устройство в наблюдаемом месте, и их график изменения уровня сигнала в дБм с привязкой ко времени. Так, например, если вы исследуете сеть, которая состоит из нескольких точек доступа, данная информация поможет вам понять, какой уровень сигнала каждой из них будет в данном месте, и как клиентское устройство будет переключаться между ними. Кроме того, выбор конкретной точки доступа подсвечивает ее уровень сигнала, что помогает визуальному восприятию информации.

Пункт «Мощность сигнала» позволит наглядно протестировать уровень сигнала для каждой точки доступа в течение времени. Вы можете выбрать конкретный SSID и увидеть текущий, а также минимальный и максимальный уровень сигнала, зафиксированный устройством для данной точки доступа. Оригинальная интерпретация полученных результатов в виде красно-желто-зеленого спидометра позволит наглядно убедиться, будет работать та или иная функция в данном конкретном месте или нет. Например, стабильное нахождение уровня сигнала в зеленой зоне вам скажет, что здесь у вас не возникнет проблем с такими ресурсоемкими технологиями, как передача голоса через IP или передача потокового видео в формате Full HD. Нахождение в желтой зоне скажет о доступности только веб-серфинга. Ну а красная зона будет означать большие проблемы с приемом сигнала от этой точки доступа в данном месте.

Для использования дополнительных функций, которые не доступны в бесплатной версии ПО без дополнительного оборудования (выявление наиболее распространенных проблем: субоптимальное покрытие сигнала или неправильный выбор канала; определение источников помех, в том числе и от "не-WiFi" устройств; оптимизация конфигураций WiFi-сетей, соседствующих с сетями стандарта 802.15.4; настройка производительности WiFi путем сравнения параметров интенсивности сигнала и его использования; тест скорости Ookla и многое другое) вам потребуется контроллер AirScout или комплект, включающей контроллер и удаленные клиенты.

AirScout Live — это прекрасное приложение, которое, прежде всего, привлекает своей мобильностью. Согласитесь, иметь инструмент, который всегда будет под рукой, дорогого стоит. В бесплатной версии продукта вам доступна вся необходимая информация, которая может вам понадобиться для быстрого анализа состояния небольших офисных или домашних сетей WiFi и выявления базовых проблем с их производительностью. Интуитивно понятный интерфейс и грамотное графическое оформление полученных результатов измерения не только оставляют хорошее впечатление, но и способствуют ускорению работы с приложением.

Cain & Abel — это многоцелевое приложение для операционных систем Windows для восстановления и взлома паролей, которое также оснащено инструментами для перехвата и анализа сетевого трафика, в том числе и WiFi-сетей. Как и предыдущее решение (Acrylic WiFi Home), Cain & Abel является мощным сетевым анализатором, способным захватить и обработать большую часть беспроводного сетевого трафика.

Его графический интерфейс имеет относительно древний, упрощенный вид. Панель инструментов (старого стиля с иконками вверху экрана) используется для запуска различных утилит. Доступ к основным функциональным частям приложения осуществляется через вкладки окошек.

Через вкладку «Wireless» («Беспроводная связь») мы получаем доступ к функциональным инструментам для анализа сетевого трафика WiFi-сетей. В дополнение к обычной информации об идентификаторах SSID и различной информации о сигналах, здесь также можно найти список и детальную информацию о подключенных клиентах. Для точек доступа и клиентов Cain & Abel предоставляет информацию о количестве обнаруженных пакетов: всех пакетов, векторов инициализации протокола безопасности WEP (WEP Initialization Vector, WEP IV) и ARP-запросов. Любые скрытые SSID, обнаруженные из перехваченных пакетов, будут отображаться в графическом интерфейсе. Большую часть перехваченных статусов и данных можно экспортировать в простой текстовый файл.

Несмотря на огромный функциональный потенциал данного решения, такие недостатки, как отсутствие наглядных графиков, а также невозможность распознавать точки доступа стандарта 802.11ac и определять более широкие каналы, не позволяют назвать Cain & Abel лучшим выбором для наблюдения и анализа WiFi-сетей. На это решение стоит обратить внимание, если ваши задачи выходят далеко за пределы простого анализа трафика. С его помощью вы можете восстанавливать пароли для ОС Windows, производить атаки для получения потерянных учетных данных, изучать данные VoIP в сети, анализировать маршрутизацию пакетов и многое другое. Это действительно мощный инструментарий для системного администратора с широкими полномочиями.

Ekahau HeatMapper — это картографический программный инструмент для развертывания небольших беспроводных сетей уровня дома и определения оптимального местоположения установки точки доступа. Это упрощенная бесплатная версия профессиональных решений от компании Ekahau. Данный программный продукт предоставляет такую же сетевую информацию, как и WiFi-сканер беспроводных сетей, но при этом еще и генерирует тепловую WiFi-карту, чтобы вы могли наглядно визуализировать уровни сигналов. В рамках данного обзора речь пойдет о версии 1.1.4.

Программное обеспечение предлагает возможность создания плана или макета объекта, который исследуется, а также проектирование топологии беспроводной сети по координатной сетке для приблизительного ориентирования.

На левой стороне основного экрана пользовательского интерфейса отображается список беспроводных сетей и их данные, которые сортируются по сигналу, каналу, SSID, MAC-адресу и типу защиты. Этот список включает в себя основную информацию, но не содержит значений уровня сигнала в дБм и процентном соотношении. Кроме того, приложение не распознает сети с поддержкой стандарта 802.11ac, определяя их как 802.11n.

Используя Ekahau HeatMapper, как и при работе с другими картографическими инструментами, вы обозначаете свое текущее местоположение на карте, пока вы обходите здание, чтобы сгенерировать тепловую карту покрытия WiFi. Ekahau HeatMapper автоматически вычислит местоположение точек доступа и разместит их на карте. После того, как все данные будут собраны, сформируется интерактивная тепловая карта покрытия WiFi. Так, к примеру, при наведении курсора на иконку точки доступа будет отдельно подсвечиваться ее покрытие; а при наведении курсора на область тепловой карты появится всплывающее окно подсказки для показателя уровня принимаемого сигнала с отрицательным значением дБм для этой точки.

По отзывам программное решение Ekahau HeatMapper является слишком упрощенным картографическим WiFi-сканером: из бесплатной версии производители убрали почти весь дополнительный функционал, сделав данное решение действительно домашней версией. Кроме того, единственная доступная возможность для экспорта или сохранения — это просто сделать скриншот карты.

Те не менее, решение Ekahau HeatMapper можно использовать для небольших сетей или для получения базового представления о том, как работают более профессиональные инструменты на основе карт.

Программная утилита Homedale — это относительно простой и портативный (не требующий установки) сканер беспроводных сетей для операционных систем Windows (на данный момент доступна версия 1.75) и macOS (на данный момент доступна версия 1.03) с опциональным интерфейсом командной строки. Помимо отображения базовой информации о беспроводных сетях и сигналах, эта утилита также поддерживает определение местоположения с помощью GPS и других технологий позиционирования.

Эта утилита имеет простой графический интерфейс, который напоминает больше диалоговое окно с несколькими вкладками, чем полноценное приложение. На первой вкладке «Адаптеры» отображается список всех сетевых адаптеров, а также их IP-шлюзы и MAC-адреса.

Вкладка «Точки доступа» содержит много важной информации. В ней нет данных о стандарте 802.11 каждой SSID, но здесь вы найдете все поддерживаемые скорости передачи данных, а также номера всех каналов, используемых каждой SSID в данный момент времени, в том числе и с большей шириной канала. Здесь также нет перечисления скрытых сетей, но демонстрируются другие сетевые данные, которые указывают на присутствие скрытых SSID. Также очень полезной функцией является возможность сохранять заметки для отдельных SSID, которые затем могут быть включены в любой экспорт данных.

Во вкладке «График сигнала точки доступа» вы найдете изменение отрицательных значений в дБм для показателя уровня принимаемого сигнала в течение времени для всех выбранных SSID. Реализацию доступа к данной функциональности нельзя назвать очень удобной и интуитивно понятной — выбор беспроводных сетей для наблюдения и сравнения производится с помощью двойного клика на нужной SSID из списка предыдущей вкладки «Точки доступа».

Вкладка «Частота использования» иллюстрирует в реальном времени графическую зависимость используемых каждой SSID частот (для удобства разбитых на каналы) и значений уровня сигнала. Визуализация использования каналов отображается для диапазона 2,4 ГГц и каждого подмножества диапазона 5 ГГц. Свою задачу утилита выполняет — визуально демонстрирует занятость каждого канала, — но было бы удобней, если бы у нас была возможность иметь единое представление о частоте 5 ГГц, вместо разделения на четыре отдельных графика.

Кроме того, Homedale предлагает отличные возможности, как для бесплатного приложения, для экспорта собранных данных. Так, поддерживается сохранение сетевого списка в табличном виде в формате CSV, запись в журнал результатов каждого сканирования (будет полезно, если вы перемещаетесь во время сканирования), а также сохранения изображения каждого графика.

Несмотря на очень простой графический интерфейс пользователя, утилита Homedale предоставляется более расширенные функциональные возможности, чем можно было бы от нее ожидать. Кроме того, хотелось бы отметить довольно впечатляющие, как для бесплатной программы, возможности записи и экспорта данных, а также определения местоположения.

Компания LizardSystems предлагает бесплатную версию своего программного обеспечения WiFi Scanner для некоммерческого использования, которая имеет те же возможности и функциональность, что и их платный продукт. На текущий момент доступна версия 3.4 решения. Помимо WiFi-сканера это решение также предлагает прекрасную функциональность для анализа и отчетности.

Приложение имеет современный графический интерфейс, интуитивно понятный и легкий в использовании. На вкладке «Сканер» представлен список обнаруженных SSID. Помимо стандартной детальной информации здесь вы также найдете значения уровня сигнала как в отрицательных значениях дБм, так и в процентах. Тут даже показано количество клиентов, которые подключены к каждому SSID. Также, наряду со спецификацией стандартов 802.11, решение может определять и сообщать о нескольких каналах, используемых любыми SSID с большей шириной канала.

Список видимых SSID вы можете использовать для фильтрации ввода по таким параметрам: уровень сигнала, поддерживаемый стандарт 802.11, типы безопасности и используемые полосы частот. В нижней части вкладки «Сканер» расположены графики, между которыми вы можете переключаться. В дополнение к типичным графикам с данными об уровне сигнала и используемым каналам, также доступны визуализированные данные о скорости передачи данных, загруженности каналов и количестве клиентов. В нижней части экрана отображаются сведения о текущем подключении. Во вкладке «Расширенные сведения» вы найдете различные данные о сетевой активности, вплоть до количества необработанных пакетов.

Вкладка «Текущее подключение» отображает более подробную информацию о текущем беспроводном соединении. Здесь вы получите доступ и сможете управлять списком профилей беспроводной сети, сохраненным в Windows 10, что может оказаться полезным, поскольку в этой последней версии операционной системы Windows больше не предоставляется нативный доступ к этому списку и управлению им. Во вкладке «Статистика беспроводной связи» представлены графики и статистические данные для различных типов пакетов, как для физического (PHY) уровня, так и для канального (MAC) уровня, которые будут полезны для проведения расширенного анализа сети.

Программное решение LizardSystems WiFi Scanner предлагает расширенные возможности для экспорта и отчетности. Базовая функциональность позволяет сохранять список сетей в текстовом файле. Кроме того, вы можете генерировать отчеты с кратким описанием типов сетей, найденных при сканировании, со всеми зарегистрированными данными SSID, любыми добавленными вами комментариями и моментальными снимками графиков. Это довольно впечатляющие возможности для WiFi-сканера в свободном доступе.

Таким образом, WiFi Scanner от компании LizardSystems действительно впечатляет своей функциональностью, в том числе возможностями фильтрации вывода данных и составления отчетности, а также расширенными сведениями о передаваемых пакетах данных. Он может стать важной частью вашего «походного» набора инструментов для обслуживания и проверки WiFi-сетей, но при этом помните, что бесплатна лицензия доступна только для личного использования.

NetSpot (Windows и macOS)

Приложение NetSpot — это программное решение для исследования, анализа и улучшения WiFi-сетей. Коммерческая версия использует картографический инструментарий для тепловой визуализации зон покрытия, однако в бесплатной версии для домашнего использования он недоступен. Тем не менее, данное решение предлагается, как для операционных сетей Windows, так и macOS. В рамках данной обзорной статьи мы рассмотрим NetSpot Free версии 2.8 — бесплатную значительно урезанную версию платных продуктов компании для домашнего и корпоративного использования.

Вкладка «NetSpot Discover» — это WiFi-сканер. Несмотря на простой графический интерфейс, он имеет современный внешний вид, а сетевые детали каждой SSID выводятся жирным шрифтом и четко видны. Уровни сигналов показаны в отрицательных значениях дБм (текущие, минимальные и максимальные), а также в процентах. Скрытые сети в бесплатной версии не отображаются, как и не поддерживается возможность экспорта данных (хотя такая кнопка есть, но она не активна).

При нажатии на кнопку «Детали» в нижней части окна приложения демонстрируется комбинированные графики сигналов и используемых каналов для каждого WiFi-диапазона, сформированные для выбранных из списка сетей SSID. Кроме того, в табличном виде отображается информации о сигналах каждого SSID, чтобы видеть точные значения, полученные приложением при проведении каждого сканирования.

В целом, бесплатная версия NetSpot хорошо справляется с задачами обнаружения WiFi-сетей (хоть и не поддерживает работу со скрытыми сетями). И все же, бесплатное решение имеет очень ограниченную функциональность, о чем нам красноречиво говорят неработающие ссылки на большое количество дополнительных возможностей — это и недоступность визуализаций, и невозможность использовать тепловую карту, и отсутствие экспорта.

WirelessNetView (Windows)

WirelessNetView — это небольшая утилита от веб-ресурса NirSoft, которая работает в фоновом режиме и отслеживает активность беспроводных сетей вокруг вас. Она предлагается бесплатно для личных и коммерческих целей. Это довольно простой WiFi-сканер, доступный как в портативном, так и требующем установки виде. В рамках данной статьи рассмотрена версия 1.75.

Графический интерфейс пользователя решения WirelessNetView не очень замысловатый — это просто окно со списком беспроводных сетей. Для каждой обнаруженной сети доступна следующая информация: SSID, качество сигнала в текущий момент времени, среднее качество сигнала за все время наблюдения, счетчик обнаружений, алгоритм аутентификации, алгоритм шифрования информации, MAC-адрес, RSSI, частота канала, номер канала и т. д.

Таким образом, показатели уровня сигнала данная утилита предоставляет в отрицательных значениях дБм, а также в процентных отношениях для последнего полученного сигнала и среднего показателя за все время наблюдения. Но было бы еще лучше, если бы нам также были доступны средние значения для RSSI конкретной точки доступа за все время наблюдения. Еще одной уникальной деталью доступных аналитических данных, которые предлагает утилита WirelessNetView, является показатель того, насколько часто каждый SSID обнаруживается, что может быть полезно в определенных ситуациях.

Двойной щелчок на любой из обнаруженных беспроводных сетей откроет диалоговое окно со всеми сведениями о конкретной сети, что может оказаться очень удобно, поскольку для просмотра всех деталей в основном списке ширины вашего экрана явно не хватит. Щелчок правой кнопкой мыши по любой сети из списка позволяет сохранить данные для этой конкретной беспроводной сети или всех обнаруженных сетей в текстовый или HTML-файлы. В меню панели инструментов «Параметры» отображаются некоторые параметры и дополнительная функциональность, такие как фильтрация, формат MAC-адресов и другие предпочтения отображения информации.

Учтите, что у данной утилиты отсутствует целый ряд расширенных функций, которые мы ожидаем увидеть в современных WiFi-сканерах. В первую очередь речь идет о графическом представлении информации, полной поддержке стандарта 802.11ac и, соответственно, распознавании всех каналов, занятых точкой доступа, которая может использовать большую ширину канала. Тем не менее, решение WirelessNetView все равно может быть полезно для простого наблюдения за беспроводными сетями или небольшим WiFi-пространством, особенно если вы найдете некоторые из уникальных функциональных возможностей данной утилиты ценными для себя.

Wireless Diagnostics (macOS)

Начиная с OS X Mountain Lion v10.8.4 и в более поздних версиях операционных систем компания Apple предоставляет инструмент Wireless Diagnostics. Он представляет собой нечто больше, чем просто WiFi-сканер; он может помочь обнаружить и исправить проблемы с WiFi-соединением. Но лучше всего, что это — нативный инструментарий, включенный в операционную систему. В рамках данного обзора мы рассмотрим программное решение Wireless Diagnostics, включенное в MacOS High Sierra (версия 10.13).

Чтобы начать работу, нажмите клавишу «Option», а затем щелкните на иконку «Airport/WiFi» в верхней части MacOS. У вас появится более подробная информация о вашем текущем соединении WiFi, а также доступ к ярлыку «Wireless Diagnostics».

Открытие Wireless Diagnostics запустит мастера, называющегося «Assistant», который может запросить дополнительные данные, такие как марка и модель роутера, а также его местоположение. Затем запустятся тесты для обнаружения проблем. После проверки будет показана сводка результатов, и щелчок по значку для каждого результата покажет расширенные детали и предложения.

Хоть это и не совсем очевидно, вам также доступно больше инструментов, а не только вышеупомянутый мастер. Пока диалоговое окно мастера открыто, нажатие кнопки «Window» вверху панели инструментов предоставит доступ к дополнительным утилитам.

Утилита «Scan» — это простой WiFi-сканер, показывающий обычные данные об обнаруженных беспроводных сетях, а также краткое описание типов сетей и лучших каналов. Одним из его основных преимуществ является то, что он показывает уровни шума в WiFi-каналах, которые большинство представленных в этой статье сканеров для ОС Windows не показывают. Однако удобней было, если бы перечислялись бы все каналы, которые используют конкретные SSID с большей шириной канала, а не просто бы показывалась ширина канала и центральный канал.

Утилита «Info» демонстрирует текущее сетевое подключение и детальную подробную информацию о характеристиках сигнала. Утилита «Logs» позволяет настраивать протоколы диагностики WiFi, EAPOL и Bluetooth. Утилита «Performance» показывает линейные графики сигнала и шума, качества сигнала и скорости передачи данных текущего соединения. Утилита «Sniffer» позволяет захватывать необработанные беспроводные пакеты, которые затем можно будет экспортировать в сторонний анализатор пакетов.

Таким образом, утилиты, включенные в инструментарий Wireless Diagnostics семейства операционных систем MacOS действительно впечатляют, особенно в сравнении с родным беспроводным инструментарием для операционных систем Windows. У вас всегда под рукой есть WiFi-сканер (который даже показывает уровни шума) и возможность захвата пакетов (с последующей возможностью экспорта), а их «Assistant» по устранению неполадок кажется действительно умным. Однако, для визуализации каналов WiFi, по нашему мнению, не хватает графика использования каналов.

Кроме того, для получения дополнительной информации компания Apple предлагает отличный тур и руководство по использованию Wireless Diagnostics.

Выводы

Каждая из рассмотренных нами программ для диагностики WiFi сетей имеет свои преимущества и недостатки. При этом все эти решения, судя по отзывам пользователей, достойны того, чтобы их скачать и оценить в действии. Выбор оптимальной программы для каждого конкретного случая будет свой. Так что пробуйте!

См. также:

Необходимость создать виртуальный хотспот на ноутбуке может возникнуть по разным причинам. Кому-то важно расшарить доступ в инет через 3G- или WiMax-модем для других беспроводных устройств. А кто-то хочет сделать фейковую точку доступа (Rogue AP) и, завлекая клиентов, снифать их трафик. Но мало кто знает, что возможность для этого встроена в саму винду!

С появлением у сотовых операторов покрытия 3G-сети я все чаще стал использовать мобильный интернет. Если работать через USB-модем, то нередко удается добиться довольно сносного коннекта. Тем более, что такие девайсы стоят очень дешево и продаются в комплекте с весьма вменяемыми тарифами, которые не разорят в первый же день использования. Одной из проблем, на которые я заморочился после покупки 3G-модема, стала организация из ноутбука хотспота, чтобы по Wi-Fi можно было раздавать мобильный интернет для других беспроводных устройств.

Mac OX X

В Mac OS X заставить работать стандартный адаптер в режиме Infrastructure, наверное, не выйдет. Но зато расшарить интернет для одного единственного клиента, который подключится к MacBook через беспроводную сеть можно, даже не залезая в консоль.

Как упростить жизнь?

Итак, чтобы поднять полноценный хотспот, нам понадобилось всего несколько команд в консоли и пара кликов мыши. Но спешу огорчить: сразу после перезагрузки или выхода из системы (даже в режим сна) все операции придется проделывать заново. Это неудобно и утомительно. К счастью, нашлось немало разработчиков, которые прочитали в MSDN статью о Wireless Hosted Network и реализовали утилиты для более простой и понятной настройки программного хотспота.

Я рекомендую две: Virtual Router и Connectify . Обе бесплатные и позволяют через удобный GUI-интерфейс выбрать подключение, которое нужно расшарить с помощью программной точки доступа, а затем в два клика поднять хотспот. При этом не нужно каждый раз вводить SSID и ключ сети: все будет работать даже после перезагрузки.

Virtual Router предоставляет минимум функционала и давно не развивается, зато распространяется с открытыми исходниками (хороший пример использования соответствующих API-вызовов системы). По сути, это графическая версия команд netsh.

Утилита Connectify - намного более навороченная. Для реализации дополнительных фишек, не предусмотренных стандартными возможностями винды, ей даже приходится устанавливать в систему виртуальные устройства и драйвера. И это дает плоды. К примеру, можно не привязывать к жестко зашитому Wireless Hosted Network типу шифрования WPA2-PSK/AES: если есть желание, создавай хоть открытый хотспот. Это особенно важно, чтобы клонировать параметры уже имеющейся беспроводной сети (например, чтобы расширить ее диапазон действия или поднять фейковую точку доступа). Помимо этого, Connectify имеет встроенный UPnP-сервер и позволяет расшарить VPN-соединение (в том числе OpenVPN). С такими-то возможностями твой виртуальный хотспот точно найдет применение.

Но чтобы было проще понять, в каких ситуациях он необходим, мы подготовили для тебя подборку наиболее популярных кейсов. Ты можешь прочитать о них во врезке.

В начале развития интернета подключение сети осуществляли сетевым кабелем, который нужно было проводить в помещении таким образом, чтобы он не мешал. Его крепили и прятали, как могли. В старой мебели для компьютеров до сих пор остались отверстия для проведения кабеля.

Когда беспроводные технологии и сети Wi-Fi стали популярными, то необходимость проведения кабеля сети и его скрытия исчезла. Беспроводная технология позволяет получать интернет «по воздуху», если имеется маршрутизатор (точка доступа). Интернет начал развиваться в 1991 году, а ближе к 2010 году он уже стал особенно популярным.

Что такое Wi-Fi

Это современный стандарт получения и передачи данных от одного устройства к другому. При этом устройства должны быть оснащены радиомодулями. Такие модули Wi-Fi входят в состав многих электронных приборов и техники. Сначала они входили только в комплект планшетов, ноутбуков, смартфонов. Но теперь их можно найти в фотоаппаратах, принтерах, стиральных машинах, и даже мультиварках.

Принцип работы

Чтобы заходить в Wi-Fi, необходимо наличие точки доступа. Такой точкой на сегодняшний день в основном является маршрутизатор. Это маленькая коробочка из пластика, на корпусе которой имеется несколько гнезд для подключения интернета по проводу. Сам маршрутизатор связан с интернетом по сетевому проводу, называемому витой парой. По антенне точка доступа раздает информацию из интернета в сеть Wi-Fi, по которой различные устройства, имеющие приемник Wi-Fi, принимают эти данные.

Вместо маршрутизатора может работать ноутбук, планшет или смартфон. Они также должны иметь подключение к сети интернета по мобильной связи через сим-карту. Эти устройства имеют такой же принцип действия обмена данными, как у маршрутизатора.

Метод подключения интернета к точке доступа не имеет значения. Точки доступа делятся на частные и публичные. Первые применяются только для пользования самими владельцами. Вторые дают доступ в интернет за деньги, либо бесплатно большому количеству пользователей.

Публичные точки (горячие) чаще всего имеются в общественных местах. К таким сетям легко подключиться, находясь на территории этой точки, либо рядом с ней. В некоторых местах требует авторизоваться, но вам предлагают пароль и логин, если вы будете пользоваться платными услугами данного заведения.

Во многих городах вся их территория полностью охватывает сеть Wi-Fi. Чтобы подключиться к ней, нужно оплатить абонемент, который стоит не дорого. Потребителям предоставляют как коммерческие сети, так и со свободным доступом. Такие сети строят муниципалитеты, частные лица. Небольшие сети для жилых домов, общественных заведений со временем становятся крупнее, применяют пиринговое соглашение, чтобы взаимодействовать свободно друг с другом, работать на добровольной помощи и пожертвования других организаций.

Власти городов часто спонсируют аналогичные проекты. Например, во Франции в некоторых городах предоставляют доступ без ограничений в интернет тем, кто даст разрешение использовать крышу дома для установки антенны Wi-Fi. Много университетов на западе разрешают доступ в сеть студентам и посетителям. Число хот-спотов (публичных точек) неуклонно растет.

Стандарты Wi-Fi

IЕЕЕ 802.11 – протоколы для низких скоростей обмена данными, основной стандарт.

IЕЕЕ 802.11а – является несовместимым с 802.11b, для высоких скоростей, использует каналы частоты 5 ГГц. Способность пропускать данные до 54 Мбит/с.

IЕЕЕ 802.11b – стандарт для быстрых скоростей, частота канала 2,4 ГГц, пропускная способность до 11 Мбит/с.

IЕЕЕ 802.11g – скорость эквивалентна стандарту 11а, частота канала 2,4 ГГц, совместим с 11b, скорость пропускания до 54 Мбит/с.

IЕЕЕ 802.11n – наиболее прогрессивный коммерческий стандарт, частоты каналов 2,4 и 5 ГГц, может работать совместно с 11b, 11g, 11а. Наибольшая скорость работы 300 Мбит/с.

Чтобы подробнее представить работу различных стандартов беспроводной связи, рассмотрим информацию в таблице.

Применение сети Wi-Fi

Основное назначение беспроводной связи в быту – это вход в интернет для посещения сайтов, общение в сети, скачивание файлов. При этом нет нужды в проводах. С течением времени прогрессирует распространение точек доступа по территории городов. В будущем можно будет пользоваться интернетом с помощью сети Wi-Fi в любом городе без ограничений.

Такие модули применяются для создания сети внутри ограниченной территории между несколькими устройствами. Многие фирмы уже разработали мобильные приложения для мобильных гаджетов, которые дают возможность обмениваться информацией через сети Wi-Fi, но при этом не подключаясь к интернету. Это приложение организует тоннель шифрования данных, по которому будет передаваться информация другой стороне.

Обмен информацией осуществляется гораздо быстрее (в несколько десятков раз), чем по известному нам Блютузу. Смартфон может выступать и в роли игрового джойстика в соединении с игровой консолью, либо компьютером, выполнять функции пульта управления телевизором, работающим по Wi-Fi.

Порядок применения сети Wi-Fi

Для начала нужно купить маршрутизатор. В желтое или белое гнездо необходимо вставить сетевой провод, настроить по прилагаемой инструкции.

На принимающих устройствах с модулем Wi-Fi включают его, выполняют поиск необходимой сети и производят подключение. Чем большее количество устройств будет подключено к одному маршрутизатору, тем меньше будет скорость передачи данных, так как скорость поровну делится на все устройства.

Модуль Wi-Fi выглядит в виде обычной флешки, подключение осуществляется по интерфейсу USB. Он имеет невысокую стоимость. На мобильном устройстве можно включить точку доступа, которая будет исполнять роль маршрутизатора. Во время раздачи смартфоном интернета по точке доступа, на нем не рекомендуется слишком загружать процессор, то есть, нежелательно смотреть видео, или скачивать файлы, так как скорость делится между подключенным и раздающим устройством по остаточному принципу.

Wi-Fi технология дает возможность заходить в сеть интернета без кабеля. Источником такой беспроводной сети может быть любое устройство, у которого есть радиомодуль Wi-Fi. Радиус распространения зависит от антенны. С помощью Wi-Fi создают группы устройств, а также можно просто передавать файлы.

Достоинства Wi — Fi

- Не требуется протяжка проводов. За счет этого достигается экономия средств на прокладку кабеля, разводку, а также экономится время.

- Неограниченное расширение сети, с повышением числа потребителей, точек сети.

- Нет необходимости портить поверхности стен, потолков для прокладки кабеля.

- Совместимость на глобальном уровне. Это группа стандартов, которая работает на устройствах, произведенных в разных странах.

Недостатки Wi — Fi

- В ближнем зарубежье применение сети Wi-Fi без разрешения допускается для создания сети в помещениях, складах, на производстве. Для связи двух соседних домов общим радиоканалом, требуется обращение в надзорный орган.

- Правовой аспект. В разных странах относятся по-разному к применению передатчиков диапазона Wi-Fi. Некоторые государства требуют все сети регистрировать, если они действуют за помещениями. В других ограничивают мощность передатчика и определенные частоты.

- Стабильность связи. Маршрутизаторы, установленные дома, распространенных стандартов раздают сигнал на расстояние 50 метров внутри зданий, и 90 метров за помещением. Многие электронные устройства, погодные факторы уменьшают уровень сигнала. Дальность расстояния зависит от частоты работы и других параметров.

- Помехи. В городах возникает значительная плотность точек установки маршрутизаторов, поэтому часто возникают проблемы подключения к точке, если рядом есть другая точка, работающая на той же частоте с шифрованием.

- Параметры изготовления. Часто бывает, что производители не придерживаются определенных стандартов изготовления устройств, поэтому точки доступа могут иметь нестабильную работу, скорость отличается от заявленной.

- Потребление электроэнергии. Достаточно большой расход энергии, снижающий заряд батарей и аккумуляторов, увеличивает нагрев оборудования.

- Безопасность. Шифрование данных по стандарту WЕР является ненадежным, легко взламываемым. Протокол WРА, который более надежен, не поддерживают точки доступа на старом оборудовании. Наиболее надежным считается сегодня протокол WРА2.

- Ограничение функций. Во время передачи малых пакетов информации к ним присоединяют много информации служебного пользования. Это делает качество связи хуже. Поэтому не рекомендуют применять сети Wi-Fi для организации работы IР телефонии по протоколу RТР, так как нет гарантии по качеству связи.

Особенности Wi-Fi и Wi MAX

Технология сети Wi-Fi прежде всего создавалась для организаций, чтобы уйти от проводной связи. Однако сейчас эта беспроводная технология набирает популярность для частного сектора. Виды беспроводных связей Wi-Fi и Wi MAX родственные по выполняемым задачам, но решают разные проблемы.

Устройства Wi MAX имеют особые цифровые сертификаты связи. Достигается полная защита потоков данных. На базе Wi MAX образуются частные конфиденциальные сети, которые дают возможность создавать защищенные коридоры. Wi MAX передает необходимую информацию, не смотря на погоду, постройки и другие препятствия.

Также этот вид связи используют для видеосвязи высокого качества. Можно выделить основные его преимущества, состоящие в надежности, мобильности, высокой скорости.

Чтобы защитить свою Wi-Fi сеть и установить пароль, необходимо обязательно выбрать тип безопасности беспроводной сети и метод шифрования. И на данном этапе у многих возникает вопрос: а какой выбрать? WEP, WPA, или WPA2? Personal или Enterprise? AES, или TKIP? Какие настройки безопасности лучше всего защитят Wi-Fi сеть? На все эти вопросы я постараюсь ответить в рамках этой статьи. Рассмотрим все возможные методы аутентификации и шифрования. Выясним, какие параметры безопасности Wi-Fi сети лучше установить в настройках маршрутизатора.

Обратите внимание, что тип безопасности, или аутентификации, сетевая аутентификация, защита, метод проверки подлинности – это все одно и то же.

Тип аутентификации и шифрование – это основные настройки защиты беспроводной Wi-Fi сети. Думаю, для начала нужно разобраться, какие они бывают, какие есть версии, их возможности и т. д. После чего уже выясним, какой тип защиты и шифрования выбрать. Покажу на примере нескольких популярных роутеров.

Я настоятельно рекомендую настраивать пароль и защищать свою беспроводную сеть. Устанавливать максимальный уровень защиты. Если вы оставите сеть открытой, без защиты, то к ней смогут подключится все кто угодно. Это в первую очередь небезопасно. А так же лишняя нагрузка на ваш маршрутизатор, падение скорости соединения и всевозможные проблемы с подключением разных устройств.

Защита Wi-Fi сети: WEP, WPA, WPA2

Есть три варианта защиты. Разумеется, не считая "Open" (Нет защиты) .

- WEP (Wired Equivalent Privacy) – устаревший и небезопасный метод проверки подлинности. Это первый и не очень удачный метод защиты. Злоумышленники без проблем получают доступ к беспроводным сетям, которые защищены с помощью WEP. Не нужно устанавливать этот режим в настройках своего роутера, хоть он там и присутствует (не всегда) .

- WPA (Wi-Fi Protected Access) – надежный и современный тип безопасности. Максимальная совместимость со всеми устройствами и операционными системами.

- WPA2 – новая, доработанная и более надежная версия WPA. Есть поддержка шифрования AES CCMP. На данный момент, это лучший способ защиты Wi-Fi сети. Именно его я рекомендую использовать.

WPA/WPA2 может быть двух видов:

- WPA/WPA2 - Personal (PSK) – это обычный способ аутентификации. Когда нужно задать только пароль (ключ) и потом использовать его для подключения к Wi-Fi сети. Используется один пароль для всех устройств. Сам пароль хранится на устройствах. Где его при необходимости можно посмотреть, или сменить. Рекомендуется использовать именно этот вариант.

- WPA/WPA2 - Enterprise – более сложный метод, который используется в основном для защиты беспроводных сетей в офисах и разных заведениях. Позволяет обеспечить более высокий уровень защиты. Используется только в том случае, когда для авторизации устройств установлен RADIUS-сервер (который выдает пароли) .

Думаю, со способом аутентификации мы разобрались. Лучшие всего использовать WPA2 - Personal (PSK). Для лучшей совместимости, чтобы не было проблем с подключением старых устройств, можно установить смешанный режим WPA/WPA2. На многих маршрутизаторах этот способ установлен по умолчанию. Или помечен как "Рекомендуется".

Шифрование беспроводной сети

Есть два способа TKIP и AES .

Рекомендуется использовать AES. Если у вас в сети есть старые устройства, которые не поддерживают шифрование AES (а только TKIP) и будут проблемы с их подключением к беспроводной сети, то установите "Авто". Тип шифрования TKIP не поддерживается в режиме 802.11n.

В любом случае, если вы устанавливаете строго WPA2 - Personal (рекомендуется) , то будет доступно только шифрование по AES.

Какую защиту ставить на Wi-Fi роутере?

Используйте WPA2 - Personal с шифрованием AES . На сегодняшний день, это лучший и самый безопасный способ. Вот так настройки защиты беспроводной сети выглядит на маршрутизаторах ASUS:

А вот так эти настройки безопасности выглядят на роутерах от TP-Link (со старой прошивкой) .

Более подробную инструкцию для TP-Link можете посмотреть .

Инструкции для других маршрутизаторов:

Если вы не знаете где найти все эти настройки на своем маршрутизаторе, то напишите в комментариях, постараюсь подсказать. Только не забудьте указать модель.

Так как WPA2 - Personal (AES) старые устройства (Wi-Fi адаптеры, телефоны, планшеты и т. д.) могут не поддерживать, то в случае проблем с подключением устанавливайте смешанный режим (Авто).

Не редко замечаю, что после смены пароля, или других параметров защиты, устройства не хотят подключаться к сети. На компьютерах может быть ошибка "Параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети". Попробуйте удалить (забыть) сеть на устройстве и подключится заново. Как это сделать на Windows 7, я писал . А в Windows 10 нужно .

Пароль (ключ) WPA PSK

Какой бы тип безопасности и метод шифрования вы не выбрали, необходимо установить пароль. Он же ключ WPA, Wireless Password, ключ безопасности сети Wi-Fi и т. д.

Длина пароля от 8 до 32 символов. Можно использовать буквы латинского алфавита и цифры. Так же специальные знаки: - @ $ # ! и т. д. Без пробелов! Пароль чувствительный к регистру! Это значит, что "z" и "Z" это разные символы.

Не советую ставить простые пароли. Лучше создать надежный пароль, который точно никто не сможет подобрать, даже если хорошо постарается.

Вряд ли получится запомнить такой сложный пароль. Хорошо бы его где-то записать. Не редко пароль от Wi-Fi просто забывают. Что делать в таких ситуациях, я писал в статье: .

Если вам нужно еще больше защиты, то можно использовать привязку по MAC-адресу. Правда, не вижу в этом необходимости. WPA2 - Personal в паре с AES и сложным паролем – вполне достаточно.

А как вы защищаете свою Wi-Fi сеть? Напишите в комментариях. Ну и вопросы задавайте 🙂