Методы и средства защиты в компьютерной сети. Дипломная работа: Методы и средства защиты информации в сетях

Отправить свою хорошую работу в базу знаний просто. Используйте форму, расположенную ниже

Студенты, аспиранты, молодые ученые, использующие базу знаний в своей учебе и работе, будут вам очень благодарны.

Размещено на http://www.allbest.ru/

Введение

1. Проблемы защиты информации в компьютерных системах

2. Обеспечение защиты информации в сетях

3. Механизмы обеспечения безопасности

3.1 Криптография

3.2 Электронная подпись

3.3 Аутентификация

3.4 Защита сетей

4. Требования к современным средствам защиты информации

Заключение

Литература

Введение

В вычислительной технике понятие безопасности является весьма широким. Оно подразумевает и надёжность работы компьютера, и сохранность ценных данных, и защиту информации от внесения в неё изменений неуполномоченными лицами, и сохранение тайны переписки в электронной связи. Разумеется, во всех цивилизованных странах на страже безопасности граждан стоят законы, но в сфере вычислительной техники правоприменительная практика пока развита недостаточно, а законотворческий процесс не успевает за развитием компьютерных систем, во многом опирается на меры самозащиты.

Всегда существует проблема выбора между необходимым уровнем защиты и эффективностью работы в сети. В некоторых случаях пользователями или потребителями меры по обеспечению безопасности могут быть расценены как меры по ограничению доступа и эффективности. Однако такие средства, как, например, криптография, позволяют значительно усилить степень защиты, не ограничивая доступ пользователей к данным.

1. Проблемы защиты информации в компьютерных системах

Широкое применение компьютерных технологий в автоматизированных системах обработки информации и управления привело к обострению проблемы защиты информации, циркулирующей в компьютерных системах, от несанкционированного доступа. Защита информации в компьютерных системах обладает рядом специфических особенностей, связанных с тем, что информация не является жёстко связанной с носителем, может легко и быстро копироваться и передаваться по каналам связи. Известно очень большое число угроз информации, которые могут быть реализованы как со стороны внешних нарушителей, так и со стороны внутренних нарушителей.

Радикальное решение проблем защиты электронной информации может быть получено только на базе использования криптографических методов, которые позволяют решать важнейшие проблемы защищённой автоматизированной обработки и передачи данных. При этом современные скоростные методы криптографического преобразования позволяют сохранить исходную производительность автоматизированных систем. Криптографические преобразования данных являются наиболее эффективным средством обеспечения конфиденциальности данных, их целостности и подлинности. Только их использование в совокупности с необходимыми техническими и организационными мероприятиями могут обеспечить защиту от широкого спектра потенциальных угроз.

Проблемы, возникающие с безопасностью передачи информации при работе в компьютерных сетях, можно разделить на три основных типа:

· перехват информации - целостность информации сохраняется, но её конфиденциальность нарушена;

· модификация информации - исходное сообщение изменяется либо полностью подменяется другим и отсылается адресату;

· подмена авторства информации. Данная проблема может иметь серьёзные последствия. Например, кто-то может послать письмо от вашего имени (этот вид обмана принято называть спуфингом) или Web - сервер может притворяться электронным магазином, принимать заказы, номера кредитных карт, но не высылать никаких товаров.

Потребности современной практической информатики привели к возникновению нетрадиционных задач защиты электронной информации, одной из которых является аутентификация электронной информации в условиях, когда обменивающиеся информацией стороны не доверяют друг другу. Эта проблема связана с созданием систем электронной цифровой подписи. Теоретической базой для решения этой проблемы явилось открытие двухключевой криптографии американскими исследователями Диффи и Хемиманом в середине 1970-х годов, которое явилось блестящим достижением многовекового эволюционного развития криптографии. Революционные идеи двухключевой криптографии привели к резкому росту числа открытых исследований в области криптографии и показали новые пути развития криптографии, новые её возможности и уникальное значение её методов в современных условиях массового применения электронных информационных технологий.

Технической основой перехода в информационное общество являются современные микроэлектронные технологии, которые обеспечивают непрерывный рост качества средств вычислительной техники и служат базой для сохранения основных тенденций её развития - миниатюризации, снижения электропотребления, увеличения объёма оперативной памяти (ОП) и ёмкости встроенных и съёмных накопителей, роста производительности и надёжности, расширение сфер и масштабов применения. Данные тенденции развития средств вычислительной техники привели к тому, что на современном этапе защита компьютерных систем от несанкционированного доступа характеризуется возрастанием роли программных и криптографических механизмов защиты по сравнению с аппаратными.

Возрастание роли программных и криптографических средств зашит проявляется в том, что возникающие новые проблемы в области защиты вычислительных систем от несанкционированного доступа, требуют использования механизмов и протоколов со сравнительно высокой вычислительной сложностью и могут быть эффективно решены путём использования ресурсов ЭВМ.

Одной из важных социально-этических проблем, порождённых всё более расширяющимся применением методов криптографической защиты информации, является противоречие между желанием пользователей защитить свою информацию и передачу сообщений и желанием специальных государственных служб иметь возможность доступа к информации некоторых других организаций и отдельных лиц с целью пресечения незаконной деятельности. В развитых странах наблюдается широкий спектр мнений о подходах к вопросу о регламентации использования алгоритмов шифрования. Высказываются предложения от полного запрета широкого применения криптографических методов до полной свободы их использования. Некоторые предложения относятся к разрешению использования только ослабленных алгоритмов или к установлению порядка обязательной регистрации ключей шифрования. Чрезвычайно трудно найти оптимальное решение этой проблемы. Как оценить соотношение потерь законопослушных граждан и организаций от незаконного использования их информации и убытков государства от невозможности получения доступа к зашифрованной информации отдельных групп, скрывающих свою незаконную деятельность? Как можно гарантированно не допустить незаконное использование криптоалгоритмов лицами, которые нарушают и другие законы? Кроме того, всегда существуют способы скрытого хранения и передачи информации. Эти вопросы ещё предстоит решать социологам, психологам, юристам и политикам.

Возникновение глобальных информационных сетей типа INTERNET является важным достижением компьютерных технологий, однако, с INTERNET связана масса компьютерных преступлений.

Результатом опыта применения сети INTERNET является выявленная слабость традиционных механизмов защиты информации и отставания в применении современных методов. Криптография предоставляет возможность обеспечить безопасность информации в INTERNET и сейчас активно ведутся работы по внедрению необходимых криптографических механизмов в эту сеть. Не отказ от прогресса в информатизации, а использование современных достижений криптографии - вот стратегически правильное решение. Возможность широкого использования глобальных информационных сетей и криптографии является достижением и признаком демократического общества.

Владение основами криптографии в информационном обществе объективно не может быть привилегией отдельных государственных служб, а является насущной необходимостью для самих широких слоёв научно-технических работников, применяющих компьютерную обработку данных или разрабатывающих информационные системы, сотрудников служб безопасности и руководящего состава организаций и предприятий. Только это может служить базой для эффективного внедрения и эксплуатации средств информационной безопасности.

Одна отдельно взятая организация не может обеспечить достаточно полный и эффективный контроль за информационными потоками в пределах всего государства и обеспечить надлежащую защиту национального информационного ресурса. Однако, отдельные государственные органы могут создать условия для формирования рынка качественных средств защиты, подготовки достаточного количества специалистов и овладения основами криптографии и защиты информации со стороны массовых пользователей.

В России и других странах СНГ в начале 1990-х годов отчётливо прослеживалась тенденция опережения расширения масштабов и областей применения информационных технологий над развитием систем защиты данных. Такая ситуация в определённой степени являлась и является типичной и для развитых капиталистических стран. Это закономерно: сначала должна возникнуть практическая проблема, а затем будут найдены решения. Начало перестройки в ситуации сильного отставания стран СНГ в области информатизации в конце 1980-х годов создало благодатную почву для резкого преодоления сложившегося разрыва.

Пример развитых стран, возможность приобретения системного программного обеспечения и компьютерной техники вдохновили отечественных пользователей. Включение массового потребителя, заинтересованного в оперативной обработке данных и других достоинствах современных информационно-вычислительных систем, в решении проблемы компьютеризации привело к очень высоким темпам развития этой области в России и других странах СНГ. Однако, естественное совместное развитие средств автоматизации обработки информации и средств защиты информации в значительной степени нарушилось, что стало причиной массовых компьютерных преступлений. Ни для кого не секрет, что компьютерные преступления в настоящее время составляют одну из очень актуальных проблем.

Использование систем защиты зарубежного производства не может выправить этот перекос, поскольку поступающие на рынок России продукты этого типа не соответствуют требованиям из-за существующих экспортных ограничений, принятых в США - основном производителе средств защиты информации. Другим аспектом, имеющим первостепенное значение, является то, что продукция такого типа должна пройти установленную процедуру сертифицирования в уполномоченных на проведение таких работ организациях.

Сертификаты иностранных фирм и организаций, никак не могут быть заменой отечественным. Сам факт использования зарубежного системного и прикладного программного обеспечения создаёт повышенную потенциальную угрозу информационным ресурсам. Применение иностранных средств защиты без должного анализа соответствия выполняемым функциям и уровня обеспечиваемой защиты может многократно осложнить ситуацию.

Форсирование процесса информатизации требует адекватного обеспечения потребителей средствами защиты. Отсутствие на внутреннем рынке достаточного количества средств защиты информации, циркулирующей в компьютерных системах, значительное время не позволяло в необходимых масштабах осуществлять мероприятия по защите данных. Ситуация усугублялась отсутствием достаточного количества специалистов в области защиты информации, поскольку последние, как правило, готовились только для специальных организаций. Реструктурирование последних, связанное с изменениями, протекающими в России, привело к образованию независимых организаций, специализирующихся в области защиты информации, поглотивших высвободившиеся кадры, и как следствие возникновению духа конкуренции, приведшей к появлению в настоящее время достаточно большого количества сертифицированных средств защиты отечественных разработчиков.

Одной из важных особенностей массового использования информационных технологий является то, что для эффективного решения проблемы защиты государственного информационного ресурса необходимо рассредоточение мероприятий по защите данных среди массовых пользователей. Информация должна быть защищена в первую очередь там, где она создаётся, собирается, перерабатывается и теми организациями, которые несут непосредственный урон при несанкционированном доступе к данным. Этот принцип рационален и эффективен: защита интересов отдельных организаций - это составляющая реализации защиты интересов государства в целом.

2. Обеспечение защиты информации в сетях

В ВС сосредотачивается информация, исключительное право на пользование которой принадлежит определённым лицам или группам лиц, действующим в порядке личной инициативы или в соответствии с должностными обязанностями. Такая информация должна быть защищена от всех видов постороннего вмешательства: чтения лицами, не имеющими права доступа к информации, и преднамеренного изменения информации. К тому же в ВС должны приниматься меры по защите вычислительных ресурсов сети от их несанкционированного использования, т.е. должен быть исключён доступ к сети лиц, не имеющих на это права. Физическая защита системы и данных может осуществляться только в отношении рабочих ЭВМ и узлов связи и оказывается невозможной для средств передачи, имеющих большую протяжённость. По этой причине в ВС должны использоваться средства, исключающие несанкционированный доступ к данным и обеспечивающие их секретность.

Исследования практики функционирования систем обработки данных и вычислительных систем показали, что существует достаточно много возможных направлений утечки информации и путей несанкционированного доступа в системах и сетях. В их числе:

· чтение остаточной информации в памяти системы после выполнения санкционированных запросов;

· копирование носителей информации и файлов информации с преодолением мер защиты;

· маскировка под зарегистрированного пользователя;

· маскировка под запрос системы;

· использование программных ловушек;

· использование недостатков операционной системы;

· незаконное подключение к аппаратуре и линиям связи;

· злоумышленный вывод из строя механизмов защиты;

· внедрение и использование компьютерных вирусов.

Обеспечение безопасности информации в ВС и в автономно работающих ПЭВМ достигается комплексом организационных, организационно-технических, технических и программных мер.

К организационным мерам защиты информации относятся:

· ограничение доступа в помещения, в которых происходит подготовка и обработка информации;

· допуск к обработке и передаче конфиденциальной информации только проверенных должностных лиц;

· хранение магнитных носителей и регистрационных журналов в закрытых для доступа посторонних лиц сейфах;

· исключение просмотра посторонними лицами содержания обрабатываемых материалов через дисплей, принтер и т.д.;

· использование криптографических кодов при передаче по каналам связи ценной информации;

· уничтожение красящих лент, бумаги и иных материалов, содержащих фрагменты ценной информации.

Организационно-технические меры защиты информации включают:

· осуществление питания оборудования, обрабатывающего ценную информацию от независимого источника питания или через специальные сетевые фильтры;

· установку на дверях помещений кодовых замков;

· использование для отображения информации при вводе-выводе жидкокристаллических или плазменных дисплеев, а для получения твёрдых копий - струйных принтеров и термопринтеров, поскольку дисплей даёт такое высокочастотное электромагнитное излучение, что изображение с его экрана можно принимать на расстоянии нескольких сотен километров;

· уничтожение информации, хранящейся в ПЗУ и на НЖМД, при списании или отправке ПЭВМ в ремонт;

· установка клавиатуры и принтеров на мягкие прокладки с целью снижения возможности снятия информации акустическим способом;

· ограничение электромагнитного излучения путём экранирования помещений, где происходит обработка информации, листами из металла или из специальной пластмассы.

Технические средства защиты информации - это системы охраны территорий и помещений с помощью экранирования машинных залов и организации контрольно-пропускных систем. Защита информации в сетях и вычислительных средствах с помощью технических средств реализуется на основе организации доступа к памяти с помощью:

· контроля доступа к различным уровням памяти компьютеров;

· блокировки данных и ввода ключей;

· выделение контрольных битов для записей с целью идентификации и др.

Архитектура программных средств защиты информации включает:

· контроль безопасности, в том числе контроль регистрации вхождения в систему, фиксацию в системном журнале, контроль действий пользователя;

· реакцию (в том числе звуковую) на нарушение системы защиты контроля доступа к ресурсам сети;

· контроль мандатов доступа;

· формальный контроль защищённости операционных систем (базовой общесистемной и сетевой);

· контроль алгоритмов защиты;

· проверку и подтверждение правильности функционирования технического и программного обеспечения.

Для надёжной защиты информации и выявления случаев неправомочных действий проводится регистрация работы системы: создаются специальные дневники и протоколы, в которых фиксируются все действия, имеющие отношение к защите информации в системе. Фиксируются время поступления заявки, её тип, имя пользователя и терминала, с которого инициализируется заявка. При отборе событий, подлежащих регистрации, необходимо иметь в виду, что с ростом количества регистрируемых событий затрудняется просмотр дневника и обнаружение попыток преодоления защиты. В этом случае можно применять программный анализ и фиксировать сомнительные события. Используются также специальные программы для тестирования системы защиты. Периодически или в случайно выбранные моменты времени они проверяют работоспособность аппаратных и программных средств защиты.

К отдельной группе мер по обеспечению сохранности информации и выявлению несанкционированных запросов относятся программы обнаружения нарушений в режиме реального времени. Программы данной группы формируют специальный сигнал при регистрации действий, которые могут привести к неправомерным действиям по отношению к защищаемой информации. Сигнал может содержать информацию о характере нарушения, месте его возникновения и другие характеристики. Кроме того, программы могут запретить доступ к защищаемой информации или симулировать такой режим работы (например, моментальная загрузка устройств ввода-вывода), который позволит выявить нарушителя и задержать его соответствующей службой. информация компьютерный аутентификация защита

Один из распространённых способов защиты - явное указание секретности выводимой информации. В системах, поддерживающих несколько уровней секретности, вывод на экран терминала или печатающего устройства любой единицы информации (например, файла, записи и таблицы) сопровождается специальным грифом с указанием уровня секретности. Это требование реализуется с помощью соответствующих программных средств.

В отдельную группу выделены средства защиты от несанкционированного использования программного обеспечения. Они приобретают особое значение вследствие широкого распространения ПК.

3. Мех анизмы обеспечения безопасности

3.1 Криптография

Для обеспечения секретности применяется шифрование, или криптография, позволяющая трансформировать данные в зашифрованную форму, из которой извлечь исходную информацию можно только при наличии ключа.

Системам шифрования столько же лет, сколько письменному обмену информацией.

“Криптография” в переводе с греческого языка означает “тайнопись”, что вполне отражает её первоначальное предназначение. Примитивные (с позиций сегодняшнего дня) криптографические методы известны с древнейших времён и очень длительное время они рассматривались скорее как некоторое ухищрение, чем строгая научная дисциплина. Классической задачей криптографии является обратимое преобразование некоторого понятного исходного текста (открытого текста) в кажущуюся случайной последовательность некоторых знаков, называемую шифртекстом или криптограммой. При этом шифр-пакет может содержать как новые, так и имеющиеся в открытом сообщении знаки. Количество знаков в криптограмме и в исходном тексте в общем случае может различаться. Непременным требованием является то, что, используя некоторые логические замены символов в шифртексте, можно однозначно и в полном объёме восстановить исходный текст. Надёжность сохранения информации в тайне определялось в далёкие времена тем, что в секрете держался сам метод преобразования.

Прошли многие века, в течении которых криптография являлась предметом избранных - жрецов, правителей, крупных военачальников и дипломатов. Несмотря на малую распространённость использование криптографических методов и способов преодоления шифров противника оказывало существенное воздействие на исход важных исторических событий. Известен не один пример того, как переоценка используемых шифров приводила к военным и дипломатическим поражениям. Несмотря на применение криптографических методов в важных областях, эпизодическое использование криптографии не могло даже близко подвести её к той роли и значению, которые она имеет в современном обществе. Своим превращением в научную дисциплину криптография обязана потребностям практики, порождённым электронной информационной технологией.

Пробуждение значительного интереса к криптографии и её развитие началось с XIX века, что связано с зарождением электросвязи. В XX столетии секретные службы большинства развитых стран стали относится к этой дисциплине как к обязательному инструменту своей деятельности.

В основе шифрования лежат два основных понятия: алгоритм и ключ. Алгоритм - это способ закодировать исходный текст, в результате чего получается зашифрованное послание. Зашифрованное послание может быть интерпретировано только с помощьюключа.

Очевидно, чтобы зашифровать послание, достаточно алгоритма.

Голландский криптограф Керкхофф (1835 - 1903) впервые сформулировал правило: стойкость шифра, т.е. криптосистемы - набора процедур, управляемых некоторой секретной информацией небольшого объёма, должна быть обеспечена в том случае, когда криптоаналитику противника известен весь механизм шифрования за исключением секретного ключа - информации, управляющей процессом криптографических преобразований. Видимо, одной из задач этого требования было осознание необходимости испытания разрабатываемых криптосхем в условиях более жёстких по сравнению с условиями, в которых мог бы действовать потенциальный нарушитель. Это правило стимулировало появление более качественных шифрующих алгоритмов. Можно сказать, что в нём содержится первый элемент стандартизации в области криптографии, поскольку предполагается разработка открытых способов преобразований. В настоящее время это правило интерпретируется более широко: все долговременные элементы системы защиты должны предполагаться известными потенциальному злоумышленнику. В последнюю формулировку криптосистемы входят как частный случай систем защиты. В этой формулировке предполагается, что все элементы систем защиты подразделяются на две категории - долговременные и легко сменяемые. К долговременным элементам относятся те элементы, которые относятся к разработке систем защиты и для изменения требуют вмешательства специалистов или разработчиков. К легко сменяемым элементам относятся элементы системы, которые предназначены для произвольного модифицирования или модифицирования по заранее заданному правилу, исходя из случайно выбираемых начальных параметров. К легко сменяемым элементам относятся, например, ключ, пароль, идентификация и т.п. Рассматриваемое правило отражает тот факт, надлежащий уровень секретности может быть обеспечен только по отношению к легко сменяемым элементам.

Несмотря на то, что согласно современным требованиям к криптосистемам они должны выдерживать криптоанализ на основе известного алгоритма, большого объёма известного открытого текста и соответствующего ему шифртекста, шифры, используемые специальными службами, сохраняются в секрете. Это обусловлено необходимостью иметь дополнительный запас прочности, поскольку в настоящее время создание криптосистем с доказуемой стойкостью является предметом развивающейся теории и представляет собой достаточно сложную проблему. Чтобы избежать возможных слабостей, алгоритм шифрования может быть построен на основе хорошо изученных и апробированных принципах и механизмах преобразования. Ни один серьёзный современный пользователь не будет полагаться только на надёжность сохранения в секрете своего алгоритма, поскольку крайне сложно гарантировать низкую вероятность того, что информация об алгоритме станет известной злоумышленнику.

Секретность информации обеспечивается введением в алгоритмы специальных ключей (кодов). Использование ключа при шифровании предоставляет два существенных преимущества. Во-первых, можно использовать один алгоритм с разными ключами для отправки посланий разным адресатам. Во-вторых, если секретность ключа будет нарушена, его можно легко заменить, не меняя при этом алгоритм шифрования. Таким образом, безопасность систем шифрования зависит от секретности используемого ключа, а не от секретности алгоритма шифрования. Многие алгоритмы шифрования являются общедоступными.

Количество возможных ключей для данного алгоритма зависит от числа бит в ключе. Например, 8-битный ключ допускает 256 (28) комбинаций ключей. Чем больше возможных комбинаций ключей, тем труднее подобрать ключ, тем надёжнее зашифровано послание. Так, например, если использовать 128-битный ключ, то необходимо будет перебрать 2128 ключей, что в настоящее время не под силу даже самым мощным компьютерам. Важно отметить, что возрастающая производительность техники приводит к уменьшению времени, требующегося для вскрытия ключей, и системам обеспечения безопасности приходится использовать всё более длинные ключи, что, в свою очередь, ведёт к увеличению затрат на шифрование.

Поскольку столь важное место в системах шифрования уделяется секретности ключа, то основной проблемой подобных систем является генерация и передача ключа. Существуют две основные схемы шифрования: симметричное шифрование (его также иногда называют традиционным или шифрованием с секретным ключом) и шифрование с открытым ключом (иногда этот тип шифрования называют асимметричным).

При симметричном шифровании отправитель и получатель владеют одним и тем же ключом (секретным), с помощью которого они могут зашифровывать и расшифровывать данные.При симметричном шифровании используются ключи небольшой длины, поэтому можно быстро шифровать большие объёмы данных. Симметричное шифрование используется, например, некоторыми банками в сетях банкоматов. Однако симметричное шифрование обладает несколькими недостатками. Во-первых, очень сложно найти безопасный механизм, при помощи которого отправитель и получатель смогут тайно от других выбрать ключ. Возникает проблема безопасного распространения секретных ключей. Во-вторых, для каждого адресата необходимо хранить отдельный секретный ключ. В третьих, в схеме симметричного шифрования невозможно гарантировать личность отправителя, поскольку два пользователя владеют одним ключом.

В схеме шифрования с открытым ключом для шифрования послания используются два различных ключа. При помощи одного из них послание зашифровывается, а при помощи второго - расшифровывается. Таким образом, требуемой безопасности можно добиваться, сделав первый ключ общедоступным (открытым), а второй ключ хранить только у получателя (закрытый, личный ключ). В таком случае любой пользователь может зашифровать послание при помощи открытого ключа, но расшифровать послание способен только обладатель личного ключа. При этом нет необходимости заботиться о безопасности передачи открытого ключа, а для того чтобы пользователи могли обмениваться секретными сообщениями, достаточно наличия у них открытых ключей друг друга.

Недостатком асимметричного шифрования является необходимость использования более длинных, чем при симметричном шифровании, ключей для обеспечения эквивалентного уровня безопасности, что сказывается на вычислительных ресурсах, требуемых для организации процесса шифрования.

3.2 Электронная подпись

Если послание, безопасность которого мы хотим обеспечить, должным образом зашифровано, всё равно остаётся возможность модификации исходного сообщения или подмены этого сообщения другим. Одним из путей решения этой проблемы является передача пользователем получателю краткого представления передаваемого сообщения. Подобное краткое представление называют контрольной суммой, или дайджестом сообщения.

Контрольные суммы используются при создании резюме фиксированной длины для представления длинных сообщений. Алгоритмы расчёта контрольных сумм разработаны так, чтобы они были по возможности уникальны для каждого сообщения. Таким образом, устраняется возможность подмены одного сообщения другим с сохранением того же самого значения контрольной суммы.

Однако при использовании контрольных сумм возникает проблема передачи их получателю. Одним из возможных путей её решения является включение контрольной суммы в так называемую электронную подпись.

При помощи электронной подписи получатель может убедиться в том, что полученное им сообщение послано не сторонним лицом, а имеющим определённые права отправителем. Электронные подписи создаются шифрованием контрольной суммы и дополнительной информации при помощи личного ключа отправителя. Таким образом, кто угодно может расшифровать подпись, используя открытый ключ, но корректно создать подпись может только владелец личного ключа. Для защиты от перехвата и повторного использования подпись включает в себя уникальное число - порядковый номер.

3.3 Аутентификация

Аутентификация является одним из самых важных компонентов организации защиты информации в сети. Прежде чем пользователю будет предоставлено право получить тот или иной ресурс, необходимо убедиться, что он действительно тот, за кого себя выдаёт.

При получении запроса на использование ресурса от имени какого-либо пользователя сервер, предоставляющий данный ресурс, передаёт управление серверу аутентификации. После получения положительного ответа сервера аутентификации пользователю предоставляется запрашиваемый ресурс.

При аутентификации используется, как правило, принцип, получивший название “что он знает”, - пользователь знает некоторое секретное слово, которое он посылает серверу аутентификации в ответ на его запрос. Одной из схем аутентификации является использование стандартных паролей. Пароль - совокупность символов, известных подключенному к сети абоненту, - вводится им в начале сеанса взаимодействия с сетью, а иногда и в конце сеанса (в особо ответственных случаях пароль нормального выхода из сети может отличаться от входного). Эта схема является наиболее уязвимой с точки зрения безопасности - пароль может быть перехвачен и использован другим лицом. Чаще всего используются схемы с применением одноразовых паролей. Даже будучи перехваченным, этот пароль будет бесполезен при следующей регистрации, а получить следующий пароль из предыдущего является крайне трудной задачей. Для генерации одноразовых паролей используются как программные, так и аппаратные генераторы, представляющие собой устройства, вставляемые в слот компьютера. Знание секретного слова необходимо пользователю для приведения этого устройства в действие.

Одной из наиболее простых систем, не требующих дополнительных затрат на оборудование, но в то же время обеспечивающих хороший уровень защиты, является S/Key, на примере которой можно продемонстрировать порядок представления одноразовых паролей.

В процессе аутентификации с использованием S/Key участвуют две стороны - клиент и сервер. При регистрации в системе, использующей схему аутентификации S/Key, сервер присылает на клиентскую машину приглашение, содержащее зерно, передаваемое по сети в открытом виде, текущее значение счётчика итераций и запрос на ввод одноразового пароля, который должен соответствовать текущему значению счётчика итерации. Получив ответ, сервер проверяет его и передаёт управление серверу требуемого пользователю сервиса.

3.4 Защита сетей

В последнее время корпоративные сети всё чаще включаются в Интернет или даже используют его в качестве своей основы. Учитывая то, какой урон может принести незаконное вторжение в корпоративную сеть, необходимо выработать методы защиты. Для защиты корпоративных информационных сетей используются брандмауэры. Брандмауэры - это система или комбинация систем, позволяющие разделить сеть на две или более частей и реализовать набор правил, определяющих условия прохождения пакетов из одной части в другую. Как правило, эта граница проводится между локальной сетью предприятия и INTERNETOM, хотя её можно провести и внутри. Однако защищать отдельные компьютеры невыгодно, поэтому обычно защищают всю сеть. Брандмауэр пропускает через себя весь трафик и для каждого проходящего пакета принимает решение - пропускать его или отбросить. Для того чтобы брандмауэр мог принимать эти решения, для него определяется набор правил.

Брандмауэр может быть реализован как аппаратными средствами (то есть как отдельное физическое устройство), так и в виде специальной программы, запущенной на компьютере.

Как правило, в операционную систему, под управлением которой работает брандмауэр, вносятся изменения, цель которых - повышение защиты самого брандмауэра. Эти изменения затрагивают как ядро ОС, так и соответствующие файлы конфигурации. На самом брандмауэре не разрешается иметь разделов пользователей, а следовательно, и потенциальных дыр - только раздел администратора. Некоторые брандмауэры работают только в однопользовательском режиме, а многие имеют систему проверки целостности программных кодов.

Брандмауэр обычно состоит из нескольких различных компонентов, включая фильтры или экраны, которые блокируют передачу части трафика.

Все брандмауэры можно разделить на два типа:

· пакетные фильтры, которые осуществляют фильтрацию IP-пакетов средствами фильтрующих маршрутизаторов;

· серверы прикладного уровня, которые блокируют доступ к определённым сервисам в сети.

Таким образом, брандмауэр можно определить как набор компонентов или систему, которая располагается между двумя сетями и обладает следующими свойствами:

· весь трафик из внутренней сети во внешнюю и из внешней сети во внутреннюю должен пройти через эту систему;

· только трафик, определённый локальной стратегией защиты, может пройти через эту систему;

· система надёжно защищена от проникновения.

4. Требования к современным средствам защиты инф ормации

Согласно требованиям гостехкомиссии России средства защиты информации от несанкционированного доступа(СЗИ НСД), отвечающие высокому уровню защиты, должны обеспечивать:

· дискреционный и мандатный принцип контроля доступа;

· очистку памяти;

· изоляцию модулей;

· маркировку документов;

· защиту ввода и вывода на отчуждаемый физический носитель информации;

· сопоставление пользователя с устройством;

· идентификацию и аутентификацию;

· гарантии проектирования;

· регистрацию;

· взаимодействие пользователя с комплексом средств защиты;

· надёжное восстановление;

· целостность комплекса средств защиты;

· контроль модификации;

· контроль дистрибуции;

· гарантии архитектуры;

Комплексные СЗИ НСД должны сопровождаться пакетом следующих документов:

· руководство по СЗИ;

· руководство пользователя;

· тестовая документация;

· конструкторская (проектная) документация.

Таким образом, в соответствии с требованиями гостехкомиссии России комплексные СЗИ НСД должны включать базовый набор подсистем. Конкретные возможности этих подсистем по реализации функций защиты информации определяют уровень защищённости средств вычислительной техники. Реальная эффективность СЗИ НСД определяется функциональными возможностями не только базовых, но и дополнительных подсистем, а также качеством их реализации.

Компьютерные системы и сети подвержены широкому спектру потенциальных угроз информации, что обуславливает необходимость предусмотреть большой перечень функций и подсистем защиты. Целесообразно в первую очередь обеспечить защиту наиболее информативных каналов утечки информации, каковыми являются следующие:

· возможность копирования данных с машинных носителей;

· каналы передачи данных;

· хищение ЭВМ или встроенных накопителей.

Проблема перекрытия этих каналов усложняется тем, что процедуры защиты данных не должны приводить к заметному снижению производительности вычислительных систем. Эта задача может быть эффективно решена на основе технологии глобального шифрования информации, рассмотренной в предыдущем разделе.

Современная массовая система защиты должна быть эргономичной и обладать такими свойствами, благоприятствующими широкому её применению, как:

· комплексность - возможность установки разнообразных режимов защищённой обработки данных с учётом специфических требований различных пользователей и предусматривать широкий перечень возможных действий предполагаемого нарушителя;

· совместимость - система должна быть совместимой со всеми программами, написанными для данной операционной системы, и должна обеспечивать защищённый режим работы компьютера в вычислительной сети;

· переносимость - возможность установки системы на различные типы компьютерных систем, включая портативные;

· удобство в работе - система должна быть проста в эксплуатации и не должна менять привычную технологию работы пользователей;

· работа в масштабе реального времени - процессы преобразования информации, включая шифрование, должны выполняться с большой скоростью;

· высокий уровень защиты информации;

· минимальная стоимость системы.

Заключение

Вслед за массовым применением современных информационных технологий криптография вторгается в жизнь современного человека. На криптографических методах основано применение электронных платежей, возможность передачи секретной информации по открытым сетям связи, а также решение большого числа других задач защиты информации в компьютерных системах и информационных сетях. Потребности практики привели к необходимости массового применения криптографических методов, а следовательно к необходимости расширения открытых исследований и разработок в этой области. Владение основами криптографии становится важным для учёных и инженеров, специализирующихся в области разработки современных средств защиты информации, а также в областях эксплуатации и проектирования информационных и телекоммуникационных систем.

Одной из актуальных проблем современной прикладной криптографии является разработка скоростных программных шифров блочного типа, а также скоростных устройств шифрования.

В настоящее время предложен ряд способов шифрования, защищённых патентами Российской Федерации и основанных на идеях использования:

· гибкого расписания выборки подключений;

· генерирования алгоритма шифрования по секретному ключу;

· подстановок, зависящих от преобразуемых данных.

Литература

1. Острейковский В.А. Информатика: Учеб. пособие для студ. сред. проф. учеб. заведений. - М.: Высш. шк., 2001. - 319с.:ил.

2. Экономическая информатика / под ред. П.В. Конюховского и Д.Н. Колесова. - СПб.: Питер, 2000. - 560с.:ил.

3. Информатика: Базовый курс / С.В. Симонович и др. - СПб.: Питер, 2002. - 640с.:ил.

4. Молдовян А.А., Молдовян Н.А., Советов Б.Я. Криптография. - СПб.: Издательство “Лань”, 2001. - 224с.,ил. - (Учебники для вузов. Специальная литература).

Размещено на Allbest.ru

Подобные документы

Проблема выбора между необходимым уровнем защиты и эффективностью работы в сети. Механизмы обеспечения защиты информации в сетях: криптография, электронная подпись, аутентификация, защита сетей. Требования к современным средствам защиты информации.

курсовая работа , добавлен 12.01.2008

Проблема защиты информации. Особенности защиты информации в компьютерных сетях. Угрозы, атаки и каналы утечки информации. Классификация методов и средств обеспечения безопасности. Архитектура сети и ее защита. Методы обеспечения безопасности сетей.

дипломная работа , добавлен 16.06.2012

Способы и средства защиты информации от несанкционированного доступа. Особенности защиты информации в компьютерных сетях. Криптографическая защита и электронная цифровая подпись. Методы защиты информации от компьютерных вирусов и от хакерских атак.

реферат , добавлен 23.10.2011

Понятие защиты умышленных угроз целостности информации в компьютерных сетях. Характеристика угроз безопасности информации: компрометация, нарушение обслуживания. Характеристика ООО НПО "Мехинструмент", основные способы и методы защиты информации.

дипломная работа , добавлен 16.06.2012

Основные положения теории защиты информации. Сущность основных методов и средств защиты информации в сетях. Общая характеристика деятельности и корпоративной сети предприятия "Вестел", анализ его методик защиты информации в телекоммуникационных сетях.

дипломная работа , добавлен 30.08.2010

Проблемы защиты информации в информационных и телекоммуникационных сетях. Изучение угроз информации и способов их воздействия на объекты защиты информации. Концепции информационной безопасности предприятия. Криптографические методы защиты информации.

дипломная работа , добавлен 08.03.2013

Пути несанкционированного доступа, классификация способов и средств защиты информации. Анализ методов защиты информации в ЛВС. Идентификация и аутентификация, протоколирование и аудит, управление доступом. Понятия безопасности компьютерных систем.

дипломная работа , добавлен 19.04.2011

Методы и средства защиты информационных данных. Защита от несанкционированного доступа к информации. Особенности защиты компьютерных систем методами криптографии. Критерии оценки безопасности информационных компьютерных технологий в европейских странах.

контрольная работа , добавлен 06.08.2010

Основные свойства информации. Операции с данными. Данные – диалектическая составная часть информации. Виды умышленных угроз безопасности информации. Классификация вредоносных программ. Основные методы и средства защиты информации в компьютерных сетях.

курсовая работа , добавлен 17.02.2010

Сущность проблемы и задачи защиты информации в информационных и телекоммуникационных сетях. Угрозы информации, способы их воздействия на объекты. Концепция информационной безопасности предприятия. Криптографические методы и средства защиты информации.

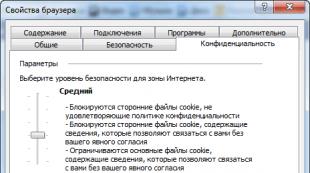

3.3 Защита информации в компьютерных сетях

Программные средства защиты информации.

Специализированные программные средства защиты информации от несанкционированного доступа обладают в целом лучшими возможностями и характеристиками, чем встроенные средства сетевых ОС. Кроме программ шифрования, существует много других доступных внешних средств защиты информации. Из наиболее часто упоминаемых следует отметить следующие две системы, позволяющие ограничить информационные потоки.

1. Firewalls - брандмауэры (дословно firewall - огненная стена). Между локальной и глобальной сетями создаются специальные промежуточные сервера, которые инспектируют и фильтруют весь проходящий через них трафик сетевого/ транспортного уровней. Это позволяет резко снизить угрозу несанкционированного доступа извне в корпоративные сети, но не устраняет эту опасность совсем. Более защищенная разновидность метода - это способ маскарада (masquerading), когда весь исходящий из локальной сети трафик посылается от имени firewall-сервера, делая локальную сеть практически невидимой.

2. Proxy-servers (proxy - доверенность, доверенное лицо). Весь трафик сетевого/транспортного уровней между локальной и глобальной сетями запрещается полностью - попросту отсутствует маршрутизация как таковая, а обращения из локальной сети в глобальную происходят через специальные серверы-посредники. Очевидно, что при этом методе обращения из глобальной сети в локальную становятся невозможными в принципе.

3. VPN (виртуальная частная сеть) позволяет передавать секретную информацию через сети, в которых возможно прослушивание трафика посторонними людьми. Используемые технологии:

PPTP(туннельный протокол типа точка-точка, позволяющий компьютеру устанавливать защищённое соединение с сервером за счёт создания специального туннеля в стандартной, незащищённой сети. PPTP помещает (инкапсулирует) кадры PPP в IP-пакеты для передачи по глобальной IP-сети, например Интернет.),

PPPoE(сетевой протокол передачи кадров PPP через Ethernet. В основном используется xDSL-сервисами. Предоставляет дополнительные возможности (аутентификация, сжатие данных, шифрование),

IPSec (набор протоколов для обеспечения защиты данных, передаваемых по межсетевому протоколу IP, позволяет осуществлять подтверждение подлинности и/или шифрование IP-пакетов. IPsec также включает в себя протоколы для защищённого обмена ключами в сети Интернет.)

Аппаратные средства защиты информации

К аппаратным средствам защиты относятся различные электронные, электронно-механические, электронно-оптические устройства. К настоящему времени разработано значительное число аппаратных средств различного назначения, однако наибольшее распространение получают следующие:

Специальные регистры для хранения реквизитов защиты: паролей, идентифицирующих кодов, грифов или уровней секретности;

Устройства измерения индивидуальных характеристик человека (голоса, отпечатков) с целью его идентификации;

Схемы прерывания передачи информации в линии связи с целью периодической проверки адреса выдачи данных.

Устройства для шифрования информации (криптографические методы).

Защита от воздействия вредоносных программ

В настоящее время одним из основных вопросов обеспечения безопасности информации является защита от вредоносных программ. Существует огромное множество разновидностей вредоносных программ: вирусы, троянские кони, сетевые черви, логические бомбы, - и с каждым днем их становится все больше и больше. Защита от вредоносных программ не ограничивается лишь традиционной установкой антивирусных средств на рабочие станции пользователей. Это сложная задача, требующая комплексного подхода к решению.

Одно из главных преимуществ данного решения - рассмотрение подсистемы защиты информации от вредоносных программ как многоуровневой системы.

Первый уровень включает в себя средства защиты от вредоносных программ, устанавливаемые на стыке с глобальными сетями (Интернет-шлюз и/или межсетевой экран; публичные серверы Web, SMTP, ftp.) и осуществляющие фильтрацию основных видов трафика (HTTP, SMTP, FTP и т. д.)

Второй уровень - средства защиты, устанавливаемые на внутренних корпоративных серверах и серверах рабочих групп (файловых хранилищах, серверах приложений и т.д.).

И, наконец, третий уровень - средства защиты от вредоносных программ, устанавливаемые на рабочих станциях пользователей, включая удаленных и мобильных пользователей.

Преимущества данного решения заключаются:

В использовании продуктов мировых лидеров;

В централизованном управлении всей подсистемой защиты от вредоносных программ;

В автоматическом обновлении антивирусных баз;

В тесном взаимодействии антивирусных средств всех уровней подсистемы и т. д.

Защита от компьютерных вирусов.

Основным средством борьбы с вирусами были и остаются антивирусные программы. Можно использовать антивирусные программы (антивирусы), не имея представления о том, как они устроены. Однако без понимания принципов устройства антивирусов, знания типов вирусов, а также способов их распространения, нельзя организовать надежную защиту компьютера. Как результат, компьютер может быть заражен, даже если на нем установлены антивирусы.

Сегодня используется несколько основополагающих методик обнаружения и защиты от вирусов:

Сканирование;

Использование антивирусных мониторов;

Обнаружение изменений;

Использование антивирусов, встроенных в BIOS компьютера.

Кроме того, практически все антивирусные программы обеспечивают автоматическое восстановление зараженных программ и загрузочных секторов. Конечно, если это возможно.

Особенности защиты корпоративной интрасети

Корпоративня интрасеть может насчитывать сотни и тысячи компьютеров, играющих роль рабочих станций и серверов. Эта сеть обычно подключена к Интернету и в ней имеются почтовые серверы, серверы систем автоматизации документооборота, такие как Microsoft Exchange и Lotus Notes, а также нестандартные информационные системы.

Для надежной защиты корпоративной интрасети необходимо установить антивируы на все рабочие станции и серверы. При этом на файл-серверах, серверах электронной почты и серверах систем документооборота следует использовать специальное серверное антивирусное программное обеспечение. Что же касается рабочих станций, их можно защитить обычными антивирусными сканерами и мониторами.

Разработаны специальные антивирусные прокси-серверы и брандмауэры, сканирующие проходящий через них трафик и удаляющие из него вредоносные программные компоненты. Эти антивирусы часто применяются для защиты почтовых серверов и серверов систем документооборота.

Защита почтовых серверов.

Антивирусные мониторы неэффективны для обнаружения вирусов в почтовых сообщениях. Для этого необходимы специальные антивирусы, способные фильтровать трафик SMTP, POP3 и IMAP, исключая попадание зараженных сообщений на рабочие станции пользователей.

Для защиты почтовых серверов можно приобрести антивирусы, специально предназначенные для проверки почтового трафика, или подключить к почтовому серверу обычные антивирусы, допускающие работу в режиме командной строки.

Защита нестандартных информационных систем

Для антивирусной защиты нестандартных информационных систем, хранящих данные в собственных форматах, необходимо либо встраивать антивирусное ядру в систему, либо подключать внешний сканер, работающий в режиме командной строки.

3.4 Защита от внутренних угроз

При поступлении на работу работодатель должен провести проверку личности.

Методы изучения личности.

Изучения жизненного пути личности.

Изучение мнения коллектива(ов) в котором работает(ал) человек.

Изучения ближнего окружения.

Изучения высказывания личности о своей роли в коллективе и.т.д.

Эти методы помогают побольше узнать о человеке.

Качества не способствующие к доверенности тайны:

Эмоциональное расстройство

Неуравновешенность поведения

Разочарование в себе

Отчуждение от коллег по работе

Недовольство своим служебным положением

Ущемлённое самолюбие

Эгоистичный характер

Нечестность

Употребление наркотиков и алкоголя

Мотивация – процесс побуждения себя и других к деятельности для достижения личных целей или целей организации.

В первую очередь среди мотивов следует выделить: интерес к деятельности чувство долга, стремление к профессиональному росту.

Так – же начальник должен одинаково относиться ко всем работникам, поощрять и развивать подчинённых за их творческие способности, продвигать подчинённых по карьерной лестнице и т. д.

Заключение

Нужно четко представлять себе, что никакие аппаратные, программные и любые другие решения не смогут гарантировать абсолютную надежность и безопасность данных в любой организации. В то же время можно существенно уменьшить риск потерь при комплексном подходе к вопросам безопасности. Средства защиты информации нельзя проектировать, покупать или устанавливать до тех пор, пока специалистами не произведен соответствующий анализ. Анализ должен дать объективную оценку многих факторов (подверженность появлению нарушения работы, вероятность появления нарушения работы, ущерб от коммерческих потерь и др.) и предоставить информацию для определения подходящих средств защиты – административных, аппаратных, программных и прочих.

Однако обеспечение безопасности информации - дорогое дело. Большая концентрация защитных средств в информационной системе может привести не только к тому, что система окажется очень дорогостоящей и потому нерентабельной и неконкурентоспособной, но и к тому, что у нее произойдет существенное снижение коэффициента готовности. Например, если такие ресурсы системы, как время центрального процессора будут постоянно тратиться на работу антивирусных программ, шифрование, резервное архивирование, протоколирование и тому подобное, скорость работы пользователей в такой системе может упасть до нуля.

Так же стоит большое внимание уделять и внутренним угрозам. Даже самый честный и преданный сотрудник может оказаться средством утечки информации.

Главное при определении мер и принципов защиты информации это квалифицированно определить границы разумной безопасности и затрат на средства защиты с одной стороны и поддержания системы в работоспособном состоянии и приемлемого риска с другой.

1. Список литературы

1 Симонович С.В. Информатика.

2 Барсуков В.С. Безопасность: технологии, средства, услуги.

3 Барсуков В.С. Современные технологии безопасности.

4 www.infosecmd.narod.ru

5 www.informyx.ru

Введение

защита информация компьютерный сеть

Информационные технологии активно развивались последнее время и развиваются сейчас не менее стремительно, всё больше проникая во все сферы жизни общества. Поэтому, острее становится и вопрос информационной безопасности. Ведь недаром было сказано, что «кто владеет информацией, тот владеет миром». С появлением всё новых угроз, совершенствования методов несанкционированного доступа к данным в информационных сетях, обеспечение безопасности сети постоянно требует пристальнейшего внимания.

Такое внимание заключается не только в предсказании действий злоумышленников, но и знании и грамотном использовании имеющихся методов средств защиты информации в сетях, своевременном обнаружении и устранении брешей в защите.

Особенностью сетевых систем, как известно, является то, что наряду с локальными атаками, существуют и возможности нанесения вреда системе несанкционированного доступа к данным за тысячи километров от атакуемой сети и компьютера. Удаленные атаки сейчас занимают лидирующее место среди серьезных угроз сетевой безопасности. Кроме того, нападению может подвергнуться не только отдельно взятый компьютер, но и сама информация, передающаяся по сетевым соединениям.

Используя различные методы и средства информационной сетевой защиты, невозможно достичь абсолютно идеальной безопасности сети. Средств защиты не бывает слишком много, однако с ростом уровня защищенности той или иной сети возникают и, как правило, определенные неудобства в ее использовании, ограничения и трудности для пользователей. Поэтому, часто необходимо выбрать оптимальный вариант защиты сети, который бы не создавал больших трудностей в пользовании сетью и одновременно обеспечивал достойный уровень защиты информации. Подчас создание такого оптимального решения безопасности является очень сложным.

Актуальность темы данной выпускной квалификационной работы определяется в том, что вопросы защиты информации в сетях всегда были и есть очень важными, безопасность информации в сети - это одна из главных составляющих ее надлежащего функционирования. Методы и средства такой защиты информации должны постоянно совершенствоваться, учитывая новые возникающие угрозы безопасности сети и бреши в ее защите. Поэтому, на взгляд автора данной работы, вопросы методов и средств защиты информации в сетях оставались и остаются актуальными, пока существуют угрозы безопасности информации в сетях.

Кроме того, следует отметить и то, что поскольку на сегодняшний день существует определенное количество самых различных методов и средств защиты информации в сетях, то системному администратору часто очень важно выбрать наиболее эффективные и действенные методы и средства, которые бы обеспечивали безопасность с учетом существующих угроз и прогноза опасностей, которые могут угрожать сети. Для этого и нужно изучить существующие методы и средства защиты информации в сетях.

Объектом исследования данной работы является безопасность информации в компьютерных сетях, которая обеспечивается их защитой.

Предметом исследования в настоящей выпускной квалификационной работы выступают все те методы и средства, используемые на практике, которые позволяют обеспечить защиту информации в сетях.

Целью данной работы является рассмотрение существующих и применяемых методов и средств защиты информации в сетях, а именно основных вопросов и понятий защиты информации в сетях, видов угроз безопасности информации в сетях, не только программных, но и правовых методов и средств защиты. Необходимо рассмотреть и конкретные вопросы программной защиты информации в корпоративных сетях, существующие программные решения в этой области.

Исходя из поставленных в работе целей, которые требуется достичь, установим основные задачи данной выпускной квалификационной работы, которые необходимо будет выполнить:

рассмотреть основные понятия безопасности информации в сетях и виды существующих угроз;

определить некоторые особенности безопасности компьютерных сетей;

проанализировать основные методы и средства защиты информации в сетях;

изучить существующие конкретные средства и методы программной защиты информации в сетях, особенностей защиты в различных сетях;

проанализировать эффективную защиту конкретной компьютерной сети на примере реального предприятия ООО НПО «Мехинструмент».

Для выполнения всех поставленных в работе целей и задач будут использоваться методы анализа научной литературы, метод синтеза, сравнения, сбора и выборки.

При написании выпускной квалификационной работы в качестве теоретической базы использовался широкий круг научной литературы.

Основная часть

1. Теоретические аспекты защиты информации в сетях

.1 Основные угрозы безопасности сети

С развитием новых компьютерных технологий и коммуникаций информационная безопасность становится обязательной. Кроме того, информационная безопасность является уже одной из основных характеристик информационных систем (ИС). Уже не секрет, что существует очень большой класс систем обработки информации, при использовании и разработке которых фактор безопасности играет очень важную роль. К таким информационным системам можно отнести государственные, банковские, некоторые коммерческие, военные и другие.

Итак, рассматривая тему нашей работы, определим, что же такое безопасность ИС.

Под понятием безопасности ИС принято понимать состояние защищенности системы от случайного или преднамеренного вмешательства в нормальный процесс ее функционирования, от попыток несанкционированного получения информации, модификации или физического разрушения ее компонентов. Проще говоря, это способность противодействовать различным возмущающим воздействиям на ИС.

Угроза безопасности информации это действия или события, которые могут привести к несанкционированному доступу к информации, ее искажению или даже к разрушению информационных ресурсов управляемой системы, а также программных (soft) и аппаратных (hard) средств.

Существует и понятие уязвимости компьютерной системы, под которым следует понимать ее неудачную характеристику, которая делает возможным возникновение угрозы.

Для нанесения вреда (несанкционированного доступа, изменения информации, вывода из строя программных и аппаратных средств и пр.) применяется атака на компьютерную систему. Атака в данном случае - это действие, предпринимаемое злоумышленником, которое заключается в поиске и использовании той или иной уязвимости в системе.

Обычно выделяется три основных вида угроз безопасности - это угрозы раскрытия, целостности и отказа в обслуживании. Рассмотрим несколько подробнее каждую из них.

Под угрозой раскрытия понимается то, что информация может стать известной тому (или тем), кому ее не следовало знать. Очень часто вместо термина «раскрытие» применяют «утечка» или «кража информации».

Угроза целостности информации представляет собой любое умышленное изменение данных, хранящихся в вычислительной системе или тех, которые передаются по каналам связи из одной системы в другую. Как правило, считается, что угрозе раскрытия чаще всего подвержены государственные структуры, а угрозе целостности больше бизнес (коммерческие системы).

Существует и угроза отказа в обслуживании системы. Такая угроза возникает каждый раз, когда в результате определенных действий может быть заблокирован доступ к некоторым ресурсам вычислительной системы. Такое блокирование может быть постоянным, чтобы ресурс невозможно было получить вообще, а может быть достаточно продолжительным, чтобы за время его недоступности это ресурс был уже не востребован. В таких случаях принято говорить, что ресурс исчерпан.

Следует отметить, что в локальных вычислительных системах (ВС) наиболее частыми являются угрозы целостности и раскрытия, а в глобальных доминирующее место занимает угроза отказа в обслуживании.

Исходя из классического рассмотрения кибернетической модели любой управляемой системы, можно сказать, что возмущающие воздействия на нее могут носить случайный характер. Среди угроз безопасности информации выделяют случайные угрозы, которые еще называют непреднамеренные и умышленные угрозы. Источником непреднамеренных угроз может быть выход из строя аппаратных средств, действия работников (без злого умысла), администраторов или пользователей ИС, непреднамеренные ошибки в программном обеспечении и прочее. Подобные угрозы тоже необходимо принимать во внимание, так как ущерб от них часто не менее значителен.

Умышленные же угрозы наоборот основаны на злом умысле, часто с получением конкретной выгоды для злоумышленника, который наносит вред системе своими действиями.

Злоумышленника, который пытается вторгнуться или нарушить работу информационной системы, получить несанкционированный доступ к данным, принято называть взломщиком, а иногда «хакером» (от англ. «Hack» ломать, взламывать).

Проводя свои противоправные действия, взломщики стремятся найти такие источники конфиденциальной информации, которые бы давали им наиболее достоверную информацию в максимальных объемах и при минимальных затратах на ее получение.

Защита от таких умышленных угроз представляет собой своеобразное соревнование знаний и умений нападающего на систему и ее защищающего. Выигрывает тот, кто располагает большими знаниями, умением, опытом и способностью прогнозировать действия соперника.

На сегодняшний день уже смело можно констатировать, что рождается новая технология - технология защиты информации в компьютерных информационных системах и в сетях передачи данных. Реализация этой системы очень сложна и требует довольно больших усилий, однако она очень необходима. Грамотная реализация данной технологии позволяет избежать значительно превосходящего ущерба, который может возникнуть при реальном осуществлении угроз ИС и ИТ.

Умышленные угрозы информационной безопасности подразделяются на пассивные и активные. Пассивные угрозы представляют собой противоправные действия, которые может совершить злоумышленник, направленные на получения несанкционированного доступа к ресурсам ИС. При этом влияние на ее функционирование не оказывается. Как пример, несанкционированный доступ файлам, базам данных, запуск шпионского программного обеспечения (ПО) и т.д.

Существуют и активные угрозы. Они направлены на нарушение самого функционирования ИС путем целенаправленного воздействия на один или несколько ее компонентов. К активным угрозам можно отнести, например, вывод из строя компьютера или его программного обеспечения, изменение сведений в БД, нарушение корректной работы ПО, нарушение работы каналов связи и прочее. Как правило, источник активной угрозы - это действия взломщиков, хакеров, вирусные программы и т.п.

Умышленные угрозы еще принято подразделять на внутренние (возникающие внутри управляемой организации) и внешние, которые возникают извне системы.

Внутренние угрозы, существующие внутри системы, организации, очень часто определяются социальной напряженностью и тяжелым моральным климатом.

Внешние угрозы могут определяться не только умышленными противоправными действиями конкурентов, экономической средой, но и другими причинами, такими, как стихийные бедствия.

Рассмотрим основные угрозы безопасности информации и нормального функционирования ИС:

компрометация информации;

отказ от предоставления доступа к информации;

незаконное использование привилегий.

При осуществлении некоторых противоправных действий может осуществляться утечка конфиденциальной информаций. Это понятие подразумевает собой бесконтрольный выход конфиденциальной (секретной) информации за пределы ИС или круга лиц, которым она была доверена по службе или стала известна в процессе работы. Утечка такой информации может быть следствием:

Намеренного разглашения конфиденциальной информации;

Ухода информации по различным техническим, каналам;

Несанкционированного доступа к конфиденциальной информации различными способами.

Здесь обязательно следует отметить, что разглашение информации ее владельцем или обладателем есть как умышленные, так и неосторожные действия должностных лиц, пользователей, которым соответствующие сведения в установленном порядке были доверены по службе или по работе и которые привели к ознакомлению с ним лиц, которые не должны знать данные сведения. Кроме того, возможен и бесконтрольный уход конфиденциальной информации по визуально-оптическим, акустическим, электромагнитным и другим каналам.

Часто упоминая в данной работе понятие несанкционированного доступа, постараемся дать ему определение Несанкционированный доступ к информации - это противоправное преднамеренное овладение конфиденциальной информацией лицом, не имеющим права доступа к охраняемым сведениям.

Существуют различные пути несанкционированного доступа, рассмотрим основные из них:

перехват электронных излучений;

применение "закладок" подслушивающих устройств;

дистанционное фото и видео наблюдение;

восстановление текста принтера;

чтение остаточной информации в памяти системы после выполнения санкционированных запросов;

копирование носителей информации с преодолением мер защиты;

маскировка под зарегистрированного пользователя;

маскировка под запросы системы;

использование программных ловушек;

незаконное подключение к аппаратуре и линиям связи специально разработанных аппаратных средств, обеспечивающих доступ информации;

злоумышленный вывод из строя механизмов защиты;

расшифровка специальными программами зашифрованной информации;

информационные инфекции.

Для осуществления несанкционированного доступа по путям, которые были перечислены выше, требуются довольно большие специальные технические знания. Что касается причин возникновения каналов утечки, то ими часто являются конструктивные и технологические несовершенства схемных решений либо эксплуатационный износ элементов. Все это позволяет взломщикам создавать действующие на определенных физических принципах преобразователи, образующие присущий этим принципам канал передачи информации - канал утечки.

Помимо осуществления несанкционированного доступа по путям, требующим специальных знаний, программных и аппаратных разработок, существуют и довольно примитивные пути несанкционированного доступа, перечислим их:

хищение носителей информации и документальных отходов;

инициативное сотрудничество;

выпытывание;

склонение к сотрудничеству со стороны взломщика;

подслушивание;

наблюдение.

Следует всегда помнить, что абсолютно любые, даже малозначительные утечки информации могут нанести большой вред организации. Несмотря на то, что утечка информации может быть создана при помощи специальных средств заинтересованными лицами, всё же большая часть утечек информации происходит из-за элементарных недоработок в системе безопасности и халатности сотрудников. К некоторым причинам и условиям, которые могут создавать предпосылки для утечки коммерческих секретов, относятся:

слабое знание работниками организации правил защиты конфиденциальной информации и непонимание необходимости их тщательного соблюдения;

использование не аттестованных технических средств обработки конфиденциальной информации;

слабый контроль за соблюдением правил защиты информации правовыми, организационными и инженерно-техническими мерами;

текучесть кадров;

организационные недоработки, в результате которых виновниками утечки информации являются люди - сотрудники ИС и ИТ.

1.2 Вредоносное программное обеспечение и его действие

Конечно же, основные угрозы безопасности сети связаны, так или иначе, с программным обеспечением.

Большая часть из перечисленных выше путей несанкционированного доступа поддается предотвращения и блокировке при хорошо реализованной защите и системе безопасности, более значительную трудность представляет собой борьба с информационными инфекциями - вредоносными программами.

Постоянно создаются, разрабатывается и обновляется большое количество вредоносных программ, главной задачей которых является кража, изменение или удаления информации в базе данных (БД), ПО компьютеров или даже нанесение вреда их аппаратной части. Главная трудность здесь, заключается в том, что постоянной и достаточно надежной защиты от таких программ нет. В следующей главе работы лишь будут подробнее рассмотрены существующие средства защиты.

Сейчас рассмотрим кратко классификацию вредоносного ПО. Все программы вредоносного характера можно классифицировать следующим образом:

Логические бомбы. Они используются для мошенничества или кражи, с помощью логической бомбы искажается или уничтожается информация. Как показывает практика, логические бомбы чаще всего используют недовольные чем-либо в организации служащие, которые скоро собираются уволиться. Однако это могут быть и консультанты, служащие с определенными убеждениями, нередко даже страдающие некоторыми психическими заболеваниями.

Приводя пример логической бомбы, можно сказать, что это может быть программист, которому вскоре грозит увольнение, он вносит в программу расчета заработной платы определенные изменения, которые начинают действовать, нанося вред системе, как только именно его фамилия исчезнет из БД о сотрудниках фирмы.

Одной из самых опасных видов вредоносного ПО является троянский конь. Троянским конем называют программу, которая помимо своей основной документированной функции делает еще что-то нехорошее. В данном случае не зря его название связано с древнегреческим троянским конем, принцип его работы схож. Под видом обычной программы таится большая угроза.

Троянский конь - есть дополнительный блок команд, определенным образом вставленный в исходную обычную (часто даже полезную) программу, которая затем передается пользователям ИС. Этот блок команд может срабатывать при наступлении некоторого условия (даты, времени, по команде извне и т.д.). Каждый запускающий такую программу подвергает опасности, как свои файлы, так и всю ИС в целом. Троянский конь обычно действует в рамках полномочий одного пользователя, но в интересах другого пользователя или вообще постороннего человека, личность которого установить порой невозможно.

Очень опасным троянский конь может быть, когда его запускает пользователь, обладающий расширенным набором прав и привилегий в системе. В данном случае троянскому коню предоставляется намного больше возможностей для осуществления своих действий. Злоумышленнику, создавшему данного троянского коня предоставляются все те права и набор привилегий в системе, которыми обладает запустивший программу пользователь.

Часто говоря о вредоносных программах, употребляют такой термин как «компьютерный вирус». Вирусом называют программу, которая может «размножаться» и заражать другие программы путем включения в них модифицированной копии, обладающей способностью к дальнейшему размножению.

Обычно характерными признаками вируса являются следующие:

) способностью к размножению - скрытому внедрению своих копий;

) способностью к вмешательству в вычислительный процесс.

Помимо троянов и логических бомб существуют так называемые черви. Червь - это программа, способная распространяться через сеть, она обычно не оставляет своей копии на носителях. Червь пользуется механизмами поддержки сети, чтобы определить узел, который он мог бы заразить. Далее с помощью тех же механизмов передает свое «тело» или его часть на этот узел и либо активизируется, либо ждет для этого подходящих условий. Наиболее известный «классический» представитель этого класса - червь Морриса, поразивший сеть Internet в 1988 г. Подходящей средой распространения червя является сеть, все пользователи которой считаются дружественными и доверяют друг другу, а защитные механизмы отсутствуют. Лучший способ защиты от червей это принятие мер предосторожности против несанкционированного доступа к сети.

Перехватчики паролей (кейлоггеры) - представляют собой программы, специально предназначенные завладения паролями. Принцип работы таких программ заключается в том, что при попытке обращения пользователя к терминалу системы на экран выводится информация, необходимая для окончания сеанса работы. Пытаясь организовать вход, пользователь вводит имя и пароль, которые пересылаются владельцу программы-захватчика, после чего выводится сообщение об ошибке, а ввод и управление возвращаются к операционной системе. Такое может быть реализовано, например, и при получении доступа к БД. Пользователь, думающий, что допустил ошибку при наборе пароля, повторяет вход и получает доступ к системе. В это время имя и пароль уже известны владельцу программы-перехватчика паролей.

Однако, перехват паролей возможен и другими способами. Существует еще так называемые клавиатурные шпионы, которыми являются шпионскими программы, следящие за последовательностью нажатия клавиш в определенных программах. Такие перехватчики передают такие данные владельцу программ, который на основе таких данных может узнать пароль, логин или другую информацию, которая вводилась с клавиатуры. Для предотвращения таких угроз необходимо перед входом в систему всегда проверять, что вы вводите имя и пароль именно системной программе ввода, а не посторонней, которая не известна.

Одна из самых распространенных и опасных сетевых атак это- DDoS-атака. Распределенная атака типа отказ в обслуживании. В результате атаки нарушается или полностью блокируется обслуживание законных пользователей, сетей, систем и иных ресурсов.

Большинство DDoS-атак используют уязвимости в основном протоколе Internet (TCP/IP),а именно, способ обработки системами запроса SYN. Выделяют два основных типа атак, которые вызывают отказ в обслуживании. В результате проведения атаки первого типа, останавливается работа всей системы или сети. Хакер отправляет системе данные или пакеты, которые она не ожидает, и это приводит к остановке системы или к ее перезагрузке. Второй тип DDoS-атаки приводит к переполнению системы или локальной сети при помощи огромного количества информации, которую невозможно обработать.атака заключается в непрерывном обращении к сайту со многих компьютеров, которые расположены в разных частях мира. В большинстве случаев эти компьютеры заражены вирусами, которые управляются мошенниками централизовано и объедены в одну ботсеть. Компьютеры, которые входят в ботсеть, рассылают спам, участвуя, таким образом, в DDoS-атаках.

Одним из видов информационных инфекций является компрометация информации. Реализуется она обычно при помощи несанкционированных изменений в базе данных в результате чего ее потребитель вынужден либо отказаться от нее, либо предпринять дополнительные усилия для выявления изменений и восстановления истинных сведений. Используя скомпрометированную информацию, потребитель подвергается опасности принятия неправильных решений, что часто и является целью злоумышленников.

Серьезную угрозу безопасности может представлять несанкционированное использование информационных ресурсов. Оно может быть вызвано последствиями ее утечки либо быть средством ее компрометации. С другой стороны, оно имеет самостоятельное значение, так как может нанести большой ущерб управляемой системе (вплоть до полного выхода ИТ из строя) или ее абонентам. Ошибочное использование информационных ресурсов будучи санкционированным тем не менее может привести к разрушению, утечке или компрометации указанных ресурсов. Данная угроза чаще всего является следствием ошибок, имеющихся в ПО ИТ.

Абсолютно любая защищенная система содержит в себе средства для использования в чрезвычайных ситуациях. Существуют и такие средства, с которыми система могла бы функционировать при нарушении политики безопасности. Например, на случай внезапной проверки пользователь должен иметь возможность доступа ко всем наборам системы. Как правило, такие средства используются администраторами, операторами, системными программистами и другими пользователями, выполняющими специальные функции.

Большинство систем защиты в таких случаях используют наборы привилегий, т. е. для выполнения определенной функции требуется определенная привилегия. Обычно пользователи имеют минимальный набор привилегий, администраторы - максимальный.

Наборы привилегий охраняются системой защиты. Несанкционированный (незаконный) захват привилегий возможен при наличии ошибок в системе защиты, но чаще всего происходит в процессе управления системой защиты, в частности при небрежном пользовании привилегиями.

Строгое соблюдение правил управления системой защиты, соблюдение принципа минимума привилегий позволяет избежать таких нарушений.

1.3 Меры обеспечения безопасности сети и средства защиты

Рассматривая методы и средства защиты информации, часто приходится говорить о системе информационной безопасности. Система информационной безопасности представляет собой целый комплекс средств, методов и мер по защите информации. Создание такой системы информационной безопасности (СИБ) в ИС и ИТ основано на определенных принципах, которые мы рассмотрим ниже.

Первым принципом организации является системный подход к построению системы защиты. Системный подход есть оптимальное сочетание связанных между собой, программных, физических, организационных, аппаратных и прочих свойств, которые подтверждены практикой создания отечественных и зарубежных систем защиты и применяемых на всех этапах технологического цикла обработки информации.

Одним из основных является принцип непрерывного развития системы безопасности. Принцип постоянного развития системы безопасности является очень актуальным для СИБ. Как известно, способы нанесения вреда для ИС постоянно совершенствуются, злоумышленники придумывают всё новые способы несанкционированного доступа в систему, нанесения ей ущерба. Вместе с тем, соответственно, должны развиваться и способы защиты. Постоянно должны устраняться недоработки в системе безопасности, бреши в защите, модернизироваться программный и аппаратный комплексы защиты. Поэтому, только непрерывное развитие системы поможет эффективно защищать систему.